Practica5 Nat

Diunggah oleh

jorgenn0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

66 tayangan19 halamanHak Cipta

© Attribution Non-Commercial (BY-NC)

Format Tersedia

PDF, TXT atau baca online dari Scribd

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Attribution Non-Commercial (BY-NC)

Format Tersedia

Unduh sebagai PDF, TXT atau baca online dari Scribd

0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

66 tayangan19 halamanPractica5 Nat

Diunggah oleh

jorgennHak Cipta:

Attribution Non-Commercial (BY-NC)

Format Tersedia

Unduh sebagai PDF, TXT atau baca online dari Scribd

Anda di halaman 1dari 19

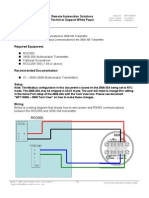

AMPLIACION DE REDES DE

COMPUTADORES (4 Ing. InIormatica)

PRACTICA 5

CONIlGukAClN DL kOu1Lk5: CONIlGukAClN DL kOu1Lk5: CONIlGukAClN DL kOu1Lk5: CONIlGukAClN DL kOu1Lk5:

NA1 y NAP1 NA1 y NAP1 NA1 y NAP1 NA1 y NAP1

Unidad Docente de Redes

Area de Arquitectura y Tecnologia

de Computadoras

Departamento de InIormatica

Universidad de Castilla-La Mancha

172.20.0.0/16

MADRD BARCELONA VALENCA SEVLLA ALBACETE

172.20.40.0/21

172.20.32.0/21 172.20.16.0/21 172.20.8.0/21

172.20.40.1

172.20.40.2

CONSOLA

TERMINAL 1

172.20.40.3

172.20.8.1 172.20.8.2 172.20.16.1 172.20.16.2 172.20.32.1 172.20.32.2

S0/1 S0/0

F0/0

172.20.80.0/21

172.20.80.1 172.20.80.2

TERMINAL 2

172.20.40.4

172.20.48.0/21

172.20.48.1

172.20.48.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.48.4

CONSOLA

TERMINAL 1

172.20.48.3

172.20.56.0/21

172.20.56.1

172.20.56.2

TERMINAL 3

172.20.56.5

S0/1 S0/0

F0/0

TERMINAL 2

172.20.56.4

CONSOLA

TERMINAL 1

172.20.56.3

172.20.64.0/21

172.20.64.1

172.20.64.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.64.4

CONSOLA

TERMINAL 1

172.20.64.3

172.20.72.0/21

172.20.72.1

172.20.72.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.72.4

CONSOLA

TERMINAL 1

172.20.72.3

JAEN GUADALAJARA CUDAD REAL TOLEDO CUENCA

172.20.128.0/21

172.20.112.0/21 172.20.104.0/21 172.20.96.0/21

172.20.128.1

172.20.128.2

CONSOLA

TERMINAL 1

172.20.128.3

TERMINAL 2

172.20.128.4

172.20.96.1 172.20.96.2 172.20.104.1 172.20.104.2 172.20.112.1 172.20.112.2

S0/0

F0/0

172.20.120.0/21

172.20.120.1 172.20.120.2

172.20.136.0/21

172.20.136.1

172.20.136.2

TERMINAL 2

172.20.136.4

S0/1 S0/0

F0/0

CONSOLA

TERMINAL 1

172.20.136.3

172.20.144.0/21

172.20.144.1

172.20.144.2

TERMINAL 2

172.20.144.4

S0/1 S0/0

F0/0

CONSOLA

TERMINAL 1

172.20.144.3

172.20.152.0/21

172.20.152.1

172.20.152.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.152.4

TERMINAL 3

172.20.152.5

CONSOLA

TERMINAL 1

172.20.152.3

172.20.160.0/21

172.20.160.1

172.20.160.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.160.4

TERMINAL 3

172.20.160.5

CONSOLA

TERMINAL 1

172.20.160.3

S0/1

GRANADA

172.20.168.0/21

172.20.168.1

172.20.168.2

S0/1 S0/0

F0/0

TERMINAL 2

172.20.168.4

TERMINAL 3

172.20.168.5

CONSOLA

TERMINAL 1

172.20.168.3

DCE DCE DCE

DCE DCE DTE DTE DTE

DTE DTE

DTE

RED INTERNA 1 RED INTERNA 2 RED INTERNA 3

CENTRO DE DATOS (SP)

161.67.17.225

TOPOLOGA DEL LABORATORO DE REDES (NAT y NAPT)

161.67.18.1

F0/1

F0/1

F0/1

161.67.17.0/22

161.67.17.114

161.67.17.113

INTERNET

RED EXTERNA

161.67.17.226

TERMINAL 3

172.20.64.5

TERMINAL 3

172.20.72.5

161.67.17.112

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

3

1. Objetivo

El objetivo de esta practica es que el alumno adquiera los conocimientos practicos sobre

NAT (Network Addresses Translation) y NAPT (Network Address Port Translation) en

la conIiguracion de routers. El objetivo Iinal de esta practica es observar el

Iuncionamiento y la conIiguracion de los mismos, observando sus ventajas en lo

reIerente al uso de direcciones IP privadas con conectividad global a Internet, en ambos

sentidos. Este objetivo se puede desglosar en los siguientes objetivos parciales:

1. Permitir a usuarios internos con direcciones IP privadas acceder a Internet

- Utilizando unicamente NAT dinamico dado un rango de varias direcciones

IP 'legales.

- Utilizando NAPT dada una unica direccion IP 'legal.

- Utilizando NAPT dada una unica direccion IP 'legal (la de la interIaz).

2. Permitir a Internet acceder a dispositivos de la red interna con direcciones IP

privadas.

- Utilizando unicamente NAT dinamico y estatico dado un rango de varias

direcciones IP 'legales.

- Utilizando NAT estatico y NAPT dado una unica direccion IP 'legal.

- Utilizando NAPT y NAT estatico dada una unica direccion IP 'legal (la de

la interIaz).

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

4

2. NAT

Uno de los grandes problemas existentes hoy dia con el direccionamiento en Internet

con IPv4, es la Ialta de direcciones globales ('legales) IP para tener conectividad

global a Internet. Practicamente, el espacio de direccionamiento IPv4 se ha dado por

agotado debido a la explosion en el uso de Internet. Para resolver esta problematica, se

han diseado procedimientos para aliviar esta situacion hasta que quede totalmente

implantado IPv6. Estos procedimientos son el uso de CIDR (Classless Inter-Domain

Routing), NAT (Network Address Translation) y NAPT (Network Address Port

Translation).

NAT es un mecanismo que puede ser utilizado para modiIicar las direcciones IP que

viajan dentro de los paquetes IP. Este mecanismo es siendo muy utilizado hoy en dia,

Iundamentalmente para permitir a redes (sitios) que utilizan un direccionamiento IP con

direcciones privadas (RFC 1918) poder tener conectividad global en Internet. NAT

opera habitualmente sobre un dispositivo de red Ironterizo (router), que conecta las dos

redes: red interna y red externa(Internet).

NAT permite a un host en una red privada (inside network) con una direccion IP

privada, comunicarse transparentemente con un host destino (outside network) en una

red publica o global. Esto se consigue modiIicando la direccion Iuente IP de los

paquetes que atraviesan el dispositivo NAT. NAT mantendra una tabla con las

traducciones de direcciones IP que debera llevar a cabo en ambos sentidos. En la

terminologia de NAT, inside network es el conjunto de redes que estan sujetas a una

traduccion, y el resto de redes son consideradas outside networks. En la siguiente Iigura

podemos observar el Iuncionamiento habitual de NAT.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

5

En la Iigura anterior una compaia (inside network) utiliza la direccion privada de red

192.168.1.0/24, y la red externa (outside network) utiliza la direccion de red

207.139.221.0/24. Utilizando NAT, estas dos redes pueden comunicarse de Iorma

transparente a los hosts. NAT traduce la direccion IP Iuente de los paquetes que se

originan en la inside network y la cambia por una direccion IP valida (legal) en la

outside network. El proceso inverso se producira cuando el paquete viaje de regreso

desde la outside network hacia la inside network.

3. Tipos de NAT

Dependiendo de la Iorma en la que se hacen las asignaciones entre direcciones existen

diIerentes tipos de hacer NAT.

3.1 NAT Dinmico

Con NAT dinamico, se permite a un conjunto de hosts pertenecientes a la inside

network comunicarse de Iorma transparente con los hosts de la outside network. Con

NAT dinamico el establecimiento inicial de la traduccion es unidireccional y

proveniente de la inside network. Es decir, las traducciones no existen en la tabla NAT

hasta que un router recibe traIico desde la inside network que requiere una traduccion.

Una vez establecida dicha traduccion temporal (unicamente valida para una sesion

dada), se puede producir la comunicacion bidireccional. Hasta entonces el host

perteneciente a la outside network no puede comunicarse con el host de la inside

network.

Con NAT dinamico la traduccion entre direcciones privadas y globales se realiza de

Iorma dinamica, de entre un conjunto de direcciones globales, previamente deIinido.

Una vez que dicha direccion global ya no va a ser usada, se libera para poder ser

utilizada en otra sesion posterior. Las traducciones dinamicas tienen un tiempo de vida

en inactividad, despues del cual son eliminadas de la tabla NAT.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

6

3.2 NAT esttico

Con NAT estatico, las traducciones existen en la tabla NAT desde el momento en que se

conIiguran y ellas permanecen activas indeIinidamente en dicha tabla hasta que es

borrada mediante comandos de conIiguracion. Con un NAT estatico, la comunicacion

entre hosts puede ser iniciada por cualquiera de ellos, independientemente desde donde

este ubicado, ya que la asociacion direccion privada-direccion global se ha hecho de

Iorma estatica y permanente hasta que no se indique lo contrario por parte del

administrador. Este tipo de NAT se utiliza cuando se desea que un host de la inside

network sea accesible en cualquier momento desde la outside network. La direccion

global que se le asigne a este dispositivo interno debe ser conocido (via DNS) por los

hosts de la outside network, y no puede ser utilizada para NAT dinamico.

3.3 NAPT

NAPT amplia un nivel mas el concepto de traduccion/asociacion, utilizando tambien los

identiIicadores de puerto de la capa de transporte. Utilizando los identiIicadores de

puerto (TCP/UDP) en las traducciones, se consigue traducir/asociar varias direcciones

IP privadas a una unica direccion global IP, utilizando multiplexacion de puertos

utilizando una unica direccion global IP. NAPT permite a numerosos hosts de la inside

network compartir una unica direccion perteneciente a la outside network. La ventaja de

NAPT es que con una unica direccion IP global se pueden mantener hasta 6.400

sesiones simultaneas (limitacion de NAPT), mientras que con NAT, por cada direccion

de inside network se necesitaba una direccion global IP. NAT y NAPT pueden ser

utilizados a la vez, dependiendo de la version del IOS (no en la 12.0 y 12.2). La ventaja

de esta combinacion es que cuando NAT agota el conjunto de direcciones IP globales

que le han sido asignadas, NAPT puede ser utilizado hasta que alguna de las

traducciones NAT sea liberada (y en consecuencia su direccion global).

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

7

4. Consideraciones en el diseo de NAT/NAPT

Cuando se utiliza NAT y NAPT en una red, hay varias cuestiones que tienen que tenerse

en consideracion. Varios Iactores contribuyen a elegir el tipo de NAT a utilizar, tal

como el numero de direcciones globales IP disponibles. Las siguientes consideraciones

son guias generales para el diseo y desarrollo de NAT/NAPT.

1. Con cuantas direcciones IP globales se dispone para realizar traducciones?. Si

existe un numero limitado de direcciones en comparacion con la cantidad de

dispositivos internos (por ejemplo, 8 direcciones globales para 250 hosts

internos), NAPT o una combinacion de NAT dinamico y NAPT puede ser la

solucion mas correcta.

2. Cuando se utiliza NAT estatico, se deben implementar medidas de seguridad

para limitar el tipo de traIico permitido para alcanzar el dispositivo interno, ya

que al ser estatico, dicho dispositivo interno podra se accedido desde cualquier

dispositivo externo de Iorma directa, sin que el dispositivo interno se haya

comunicado previamente con el.

3. Las prestaciones del router que implementara el NAT deben tenerse en cuenta

para todos los tipos de NAT, ya que NAT incrementa el tiempo de

procesamiento de los paquetes en el interior de un router, ya que cuando un

paquete IP atraviesa un router con NAT la cabecera IP debe ser modiIicada.

NAT/NAPT tambien requieren capacidades de almacenamiento en el router para

albergar la tabla NAT. Cada traduccion de NAT consume 160 bytes de RAM.

4. No todas las aplicaciones funcionan correctamente al atravesar un NAT!!.

Solo se asegura que Iuncionan aquellas cuyo traIico TCP/UDP no transporte

direcciones IP Iuente /destino en la porcion de datos del paquete IP para su

Iuncionamiento. En caso contrario, sera necesario el uso de ALG (Application

Laver Gatewavs). Algunos ejemplos del tipo de traIico que Cisco IOS NAT

soporta son: http, TFTP, Telnet, Archie, Finger, NTP, NFS, rlogin, rsh. Los

siguientes ejemplos de aplicaciones a pesar de transportar direcciones IP Iuente

/destino en la porcion de datos del paquete IP para su Iuncionamiento, para ellos

el Cisco IOS NAT proporciona Iunciones de ALG: ICMP, FTP (including

PORT and PASV commands), NetBIOS over TCP/IP, RealAudio, CuSeeMe,

Streamworks, DNS, H.323/NetMeeting (IOS 12.0(1)/12.0(1)T or later),

VDOLive (IOS 11.3(4), 11.3(4)T or later), Vxtreme (IOS 11.3(4), 11.3(4)T or

later), IP Multicast (IOS 12.0(1)T source address translation only). Por ultimo

los siguentes ejemplos de aplicaciones no son soportados por Cisco IOS NAT:

Routing table updates, DNS zone transIers, BOOTP, Talk, ntalk, SNMP,

NetShow.

5. La desventaja de NAT/NAPT es la perdida de conectividad IP extremo a

extremo. Es mucho mas diIicil tracear paquetes que atraviesa varios NATs. Por

otro lado, una ventaja del uso de NAT/NAPT es que se hace mas diIicil, por no

decir imposible para hackers determinar la Iuente de un paquete para tracear u

obtener la Iuente original de los datos.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

8

4. Pasos para la configuracin de NAT y NAPT

Cuando se quiere conIigurar NAT y/o NAPT es diIicil a veces saber por donde

empezar. Los siguientes pasos pueden ser una guia para conIigurar NAT y NAPT.

1. DeIinir los interIaces que utilizaran NAT/NAPT como inside/outside.

2. DeIinir la Iuncion que se quiere que realice NAT/NAPT

a. Permitir a usuarios internos acceder a Internet?

b. Permitir a Internet acceder a dispositivos de la red interna?

c. Redireccionar traIico TCP a otro puerto/direccion TCP?

d. Utilizar NAT durante una transicion o cambio en la red?

e. Utilizar NAT para permitir que redes con espacio de direccionamiento

solapado puedan comunicarse?

3. ConIigurar NAT/NAPT acorde a lo que se quiere hacer y que ha quedado

deIinido en el paso 2. En Iuncion de ello se necesitara utilizar:

a. NAT estatico

b. NAT dinamico

c. NAPT

d. Cualquier combinacion con las anteriores

4. VeriIicar el Iuncionamiento de NAT/NAPT

5. Comandos de configuracin de NAT y NAPT en CISCO IOS

5.1 Comandos de configuracin

Comando de configuracin de la interface

El primer paso para implementer NAT es deIinir los interIaces que van a participar en el

NAT y de que tipo son: inside (conectada a la red interna) o outside (conectada a la red

externa). Para ello se utiliza, desde el modo de conIiguracion de la interIaz, el comando

ip nat:

Router(config-if)# ip nat { inside [ outside }

donde inside indica que la interIaz esta conectada a la red interna (la red sujeta a la

traduccion de NAT), y outside indica que la interIaz esta conectada a la red externa. Se

debe especiIicar al menos una interIace inside y una interIace outside en el router sobre

el cual se desea conIigurar NAT. Solo los paquetes que llegan a una de las interIaces

conIiguradas con ip nat estaran sujetos a una posible traduccion. Para eliminar la

condicion de NAT sobre una interIace utiliza la Iorma no del comando (no ip nat

inside [ outside ])

Comandos de configuracin global

Definicin de un conjunto de direcciones (pool)

Para la asignacion dinamica de direcciones por parte de NAT se debe deIinir un

conjunto(rango) de direcciones IP. Estas direcciones seran utilizadas por NAT conIorme

las vaya necesitando. Este conjunto podria deIinir o un conjunto global interno, un

conjunto local externo, o un conjunto rotatorio. Para ello se utiliza, desde el modo de

conIiguracion global, el comando ip nat pool. Para eliminar una o mas direcciones

utiliza la Iorma no de este comando.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

9

Router(config)# ip nat pool name~ start -ip~ end-ip~ { netmask netmask~ [

prefix-length prefix-length~

Aame es el nombre que le asignamos al conjunto de direcciones (pool).

Start-ip es la primera direccion IP del conjunto (rango).

End-ip es la ultima direccion IP del conjunto (rango).

Netmask netmask especiIica la mascara de red/subred de la red a la cual

pertenece el conjunto de direcciones.

Prefix-length prefix-length indica el numero de 1s que tiene la mascara.

En el siguiente ejemplo se especiIica un conjunto de direcciones globales con el nombre

net-208, que contiene el rango de direcciones IP desde 207.139.221.10 a la

207.139.221.128.

ip nat pool net-208 207.139.221.10 207.139.221.128 netmask 255.255.255.0

o

ip nat pool net-208 207.139.221.10 207.139.221.128 prefix-length 24

Habilitar la traduccin de direcciones fuente internas

Para habilitar NAT para la traduccion de direcciones Iuente internas utiliza, desde el

modo de conIiguracion global, el comando ip nat inside source. Para eliminar una

traduccion estatica o una asociacion dinamica a un conjunto de direcciones IP utiliza la

Iorma no de este comando.

Router(config)# ip nat inside source {list {access-list-number [ name} { pool name [

interface interface-name}[overload] [ static local-ip global-ip}

List access-list number es el numero de lista de acceso IP estandar. Unicamente

los paquetes cuya direccion Iuente pasan la lista de acceso son traducidos

dinamicamente utilizando las direcciones globales del pool name.

List name es el nombre de lista de acceso IP estandar.

Pool name es el nombre del conjunto de direcciones que seran asignadas de

Iorma dinamica.

Overload (opcional) habilita al router para que utilice una unica direccion global

para varias direcciones locales utilizando NAPT.

Interface interface es el nombre de la interIaz cuya direccion IP sera asignada

de Iorma dinamica utilizando NAPT

Static local-ip establece una traduccion estatica simple entre local-ip y global-

ip. Esta direccion global IP asignada al dispositivo interno sera la direccion que

sera vista desde el exterior.

Este comando tiene tres Iormas: NAT esttico, NAT dinmica y NAPT. La Iorma que

utiliza la lista de acceso establece traduccion dinamica. Los paquetes cuyas direcciones

encajan en la lista de acceso estandar son traducidos dinamicamente utilizando las

direcciones globales del pool name. Alternativamente, si se utiliza la palabra clave

static se establece NAT estatico entre local-ip y global-ip. Si se utiliza la palabra clave

overload se establece NAPT para los paquetes cuyas direcciones encajan en la lista de

acceso estandar utilizando las direccion global del pool name.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

10

En el siguiente ejemplo se especiIica que el traIico originado desde 192.168.1.0 hacia

cualquier lugar sera traducido dinamicamente (NAT dinamico) basado en su direccion

Iuente utilizando el siguiente conjunto(rango) de direcciones IP 207.139.221.10-

207.139.221.128. Se traducira la direccion Iuente y no la direccion destino.

ip nat pool net-207 207.139.221.10 207.139.221.128 netmask 255.255.255.0

access-list 10 permit 192.168.1.0 0.0.0.255

ip nat inside source list 10 pool net-207

Para habilitar una traduccion estatica (NAT estatico) entre el host interno 192.168.1.10

y la direccion global IP 207.139.221.10 se utilizaria el siguiente comando:

ip nat inside source static 192.168.1.10 207.139.221.10

Para habilitar NAPT especiIicando que el traIico originado desde 192.168.1.0 hacia

cualquier lugar sera traducido basado en su direccion Iuente utilizando una unica

direccion IP 207.139.221.10 se introduciria las siguientes lineas de comandos.

ip nat pool net-207 207.139.221.10 207.139.221.10 netmask 255.255.255.0

access-list 10 permit 192.168.1.0 0.0.0.255

ip nat inside source list 10 pool net-207 overload

Configuracin de los timeouts de traduccin

Las traducciones dinamicas expiran despues de un cierto periodo de tiempo sin uso.

Cuando NAPT no esta conIigurado, la entradas en la tabla de traducciones dinamicas

espiran a las 24 horas sin uso. Estos tiempos pueden ser ajustados, en modo de

conIiguracion global, con el comando ip nat translation. Para deshabilitar un time-out

utiliza la Iorma no de este comando.

Router(config)# ip nat translation {timeout [ udp-timeout [ dns-timeout [ tcp-timeout [

finrst-timeout} seconds

Timeout especiIica el valor de timeout que se aplica a las traducciones

dinamicas excepto a las traducciones NAPT. El valor por deIecto es 24 horas.

Udp-timeout especiIica el valor de timeout que se aplica a los puertos UDP. El

valor por deIecto es 300 segundos.

Dns-timeout especiIica el valor de timeout que se aplica a a las conexiones de

DNS. El valor por deIecto es 60 segundos.

Tcp-timeout especiIica el valor de timeout que se aplica a los puertos TCP.

El valor por deIecto es 24 horas.

Finrst-timeout especiIica el valor de timeout que se aplica a los paquetes Finish

y Reset TCP, los cuales terminan una conexion. El valor por deIecto es 60

segundos.

Seconds es el numero de segundos.

En el siguiente ejemplo se especiIica que las traducciones NAT expiraran a los 600

segundos de inactividad.

ip nat translation timeout 600

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

11

5.2 Comandos de verificacin

Mostrar traducciones activas

Para mostrar traducciones NAT activas utiliza, en modo privilegiado, el comando

Router# show ip nat translations [ verbose ]

verbose opcionalmente muestra inIormacion adicional para cada traduccion,

incluyendo la antigedad de dicha entrada.

Mostrar estadsticas de las traducciones NAT

Para mostrar estadisticas de las traducciones NAT utiliza, en modo privilegiado, el

comando

Router# show ip nat statistics

Router#show ip nat statistics

Total translations: 2 (0 static, 2 dynamic; 0 extended)

Outside interIaces: Serial0

Inside interIaces: Ethernet1

Hits: 135 Misses: 5

Expired translations: 2

Dynamic mappings:

Inside Source

access-list 1 pool net-208 reIcount 2

pool net-208: netmask 255.255.255.240

start 171.69.233.208 end 171.69.233.221

type generic, total addresses 14, allocated 2 (14), misses 0

Total translations Numero de traducciones activas en el sistema.

Hits Numero de veces que el soItware necesita hacer una traduccion y la encuentra ya

creada en la tabla.

Misses Numero de veces que el soItware necesita hacer una traduccion y no la

encuentra en la tabla y debe de crear una entrada nueva.

Expired translations Numero de traducciones que han expirado desde que se arranco el

router.

Borrar traducciones dinmicas

Para borrar las traducciones dinamicas NAT de la tabla de traducciones antes de que

expiren, utiliza en modo privilegiado, el comando

Router# clear ip nat translation { [ [inside global-ip local-ip] [outside local-ip

global-ip]}

o

Router# clear ip nat translation protocol { [inside global-ip global-port local-ip local-

port] [outside local-ip global-ip]}

Debugging

Para activar el debug de NAT, utiliza, en modo privilegiado, el comando

Router# debug ip nat [ list~ ] [ detailed ]

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

12

5.2 Ejemplos de configuracin

Ejemplo 1: Configuracin de NAT entre una red privada e Internet, para permitir

a usuarios internos acceder a Internet.

La compaia XYZ ha decidido permitir a sus empleados acceder a Internet. Se ha

contratado con un proveedor de servicios de Internet (ISP) una linea dedicada y se ha

adquirido un router para encaminar el traIico interno hacia el ISP. El ISP ha asignado un

rango de 128 direcciones IP globales (207.139.221.0/25) a la compaia para utilizarlas

con tal Iin. Los administradores de la red de la compaia XYZ han utilizado la direccion

privada 192.168.1.0/24 para sus dispositivos internos (ver Iigura). La conIiguracion de

este router para conseguir tal Iin podria ser la siguiente:

Router# configure terminal

interface ethernet0

ip address 192.168.1.1 255.255.255.0

ip nat inside

no shutdown

interface serial0

ip address 207.139.221.1 255.255.255.128

ip nat outside

no shutdown

exit

access-list 10 permit 192.168.1.0 0.0.0.255

ip nat pool net-207 207.139.221.2 207.139.221.126 netmask 255.255.255.128

ip nat pool net-207-napt 207.139.221.127 207.139.221.127 netmask 255.255.255.128

ip nat inside source list 10 pool net-207

ip nat inside source list 10 pool net-207-napt overload

NOTA: NAPT ocurrira una vez que NAT haya utilizado todas las direcciones

disponibles en net-207 pool. Esta opcion NOesta disponible en todas las versiones del

IOS (en la 12.0 y 12.2, NO lo esta).

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

13

Ejemplo 2: Configuracin de NAT entre una red privada e Internet, para permitir

a Internet acceder a dispositivos de la red interna.

La compaia del ejemplo anterior ha decidido instalar un servidor Web y un servidor de

correo en una de sus LAN, como un DMZ (en una red aparte). Esta red donde se

ubicaran los servidores utilizara la red privada 192.168.2.0/24 (ver Iigura). Para permitir

a Internet acceder a dispositivos de la red interna (siendo cualquier usuario de Internet,

el que inicie la conexion) se deberan utilizar traducciones estaticas para las direcciones

de los servidores. La conIiguracion de este router para conseguir tal Iin podria ser la

siguiente:

192.168.2.2 192.168.2.3

Router# configure terminal

interface ethernet0

ip address 192.168.1.1 255.255.255.0

ip nat inside

no shutdown

interface serial0

ip address 207.139.221.1 255.255.255.128

ip nat outside

no shutdown

interface ethernet1

ip address 192.168.2.1 255.255.255.0

ip nat inside

no shutdown

exit

access-list 10 permit 192.168.1.0 0.0.0.255

ip nat pool net-207 207.139.221.4 207.139.221.126 netmask 255.255.255.128

ip nat pool net-207-napt 207.139.221.127 207.139.221.127 netmask 255.255.255.128

ip nat inside source list 10 pool net-207

ip nat inside source list 10 pool net-207-napt overload.com

ip nat inside source static 192.168.2.2 207.139.221.2

ip nat inside source static 192.168.2.3 207.139.221.3

NOTA: NAPT ocurrira una vez que NAT haya utilizado todas las direcciones disponibles en net-207

pool. Esta opcion NO esta disponible en todas las versiones del IOS.(en la 12.0 y 12.2, NO lo esta).

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

14

Ejemplo 3: Configuracin simultnea de NAT esttica y dinmica.

Dada la topologia de red de la Iigura se desea permitir el acceso al dispositivo A desde

el exterior a la vez que se desea tener acceso al exterior desde la red interna

(10.10.10.0/24). Para ello se permite utilizar el rango de direcciones externas

172.16.132.1 172.16.131.10. La conIiguracion del router para conseguir tal Iin podria

ser la siguiente:

NOTA: Con NAT dinamico, las traducciones no existen en la tabla NAT hasta que un router recibe

traIico que requiere una traduccion. Las traducciones dinamicas tienen un tiempo de vida en inactividad,

despues del cual son eliminadas de la tabla NAT. Con NAT estatico, las traducciones existen en la tabla

NAT desde el momento en que se conIiguran y ellas permanecen indeIinidamente en dicha tabla hasta

que es borrada mediante comandos de conIiguracion.

Router# configure terminal

interface e 0

ip address 10.10.10.254 255.255.255.0

ip nat inside

no shutdown

interface s 0

ip address 172.16.131.254 255.255.255.0

ip nat outside

no shutdown

access-list 7 denv host 10.10.10.1

access-list 7 permit 10.10.10.0 0.0.0.255

ip nat pool test 172.16.131.2 172.16.131.10 netmask 255.255.255.0

ip nat inside source list 7 pool test

ip nat inside source static 10.10.10.1 172.16.131.1

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

15

Router#show ip nat translations

Pro Inside global Inside local Outside local Outside global

--- 172.16.131.1 10.10.10.1 --- ---

Observa que solo la traduccion estatica es mostrada en la tabla NAT. Esta entrada

traduce la direccion global interna a la direccion local interna, lo cual signiIica que

cualquier dispositivo externo puede enviar paquetes a la direccion global 172.16.131.1 y

alcanzar el dispositivo en la red interna, en cual tiene la direccion local 10.10.10.1.

Ninguna otra entrada aparecera en la tabla NAT hasta que el router reciba un paquete

por su interIace inside con una direccion Iuente permitida por la ACL 7.

Observa tambien que la ACL 7 deniega la direccion del dispositivo 10.10.10.1 que es

utilizado en la traduccion estatica. Esto servira para que los paquetes con direccion

Iuente 10.10.10.1 no generen traducciones NAT dinamicas. Esto es necesario ya que la

direccion 10.10.10.1 ya esta siendo utilizada en el NAT estatico. Si no pusieramos esta

condicion tambien podria utilizar traducciones dinamicas ya que 10.10.10.1 cumpliria

con la ACL-7. Esta practica debe de ser tenida en cuenta cuando se conIiguren NAT

estatico y dinamico simultaneamente.

Ejemplo 4: Configuracin simultnea de NAT esttica y NAPT.

Dada la topologia de red de la Iigura anterior se desea permitir el acceso al dispositivo

A (servidor de correo electronico) desde el exterior a la vez que se desea tener acceso al

exterior desde la red interna (10.10.10.0/24). Para ello se permite utilizar unicamente la

direccion IP de la interIaz serial 0 del router hacia la red externa. La conIiguracion del

router para conseguir tal Iin podria ser la siguiente:

Router# configure terminal

interface e 0

ip address 10.10.10.254 255.255.255.0

ip nat inside

no shutdown

interface s 0

ip address 172.16.131.254 255.255.255.0

ip nat outside

no shutdown

access-list 7 denv host 10.10.10.1

access-list 7 permit 10.10.10.0 0.0.0.255

ip nat inside source list 7 interface serial 0 overload

ip nat inside source static tcp 10.10.10.1 25 172.16.131.254 25

En este ejemplo hemos conIigurado NAPT sobre la direccion IP de la interIace serial 0

del router. Esto signiIica que mas de una direccion local interna sera traducida

dinamicamente sobre la misma direccion IP global, utilizando las direcciones de puerto

(TCP/UDP) para distinguir las sesiones. Ademas, hemos conIigurado estaticamente

NAT para que los paquetes dirigidos al servidor de correo electronico ubicado en

10.10.10.1 puedan ser dirigidos por los dispositivos externos al puerto 25 de la IP de la

interIaz s 0 del router.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

16

6. Casos prcticos

Para realizar los diIerentes casos practicos que se plantean como tareas para esta

practica tendremos en cuenta la topologa del laboratorio de Redes (NAT y NAPT)

que ha sido diseada para este Iin. En ella podemos observar las siguientes

caracteristicas:

1. Existen tres redes internas, y una unica red externa (acceso a Internet) cada una con su

router Ironterizo con la red externa para conIigurar NAT/NAPT. Estos routers son

Madrid, 1aen y Guadalajara. Por lo tanto solo se conIigurara el NAT/NAPT en estos

tres routers, el resto de subredes saldran a traves de estos.

2. Cada red interna trabajara separadamente del resto (de hecho las hemos desconectado

entre si), y se vera como una unica red interna que quiere conectarse a Internet en

ambos sentidos a traves de la red externa 161.67.17.0/22

3. El Centro de Datos de la EPSA hara de ISP para nosotros, proporcionandonos acceso a

INTERNET a nuestras redes con direccionamiento privado. El rango de direcciones que

se nos ha asignado son:

a. Para la red interna 1: 161.67.17.227-161.67.17.231

b. Para la red interna 2: 161.67.17.232-161.67.17.236

c. Para la red interna 3: 161.67.17.237-161.67.17.245

4. Se han situado dos maquinas en el laboratorio con conexion unicamente a la red externa

161.67.17.0/22 (255.255.252.0) para realizar pruebas de conectividad posteriormente.

Son las maquinas con direcciones 161.67.17.225 y 161.67.17.226. Podrian ser las

terminales 3 de Madrid y Barcelona (por ejemplo)

5. El router de salida hacia Internet de los routers Madrid, Jaen y Guadalajara es

161.67.18.1. Para tener conectividad hacia Iuera deberas tener en cuenta que las tablas

de encaminamiento de todos los routers consideran esta opcion o la que le corresponda.

(ip route ... ... 11.7.18.1 en Madrid, Jaen y Guadalajara, ip route

... ... x.x.x.x(siguiente salto), en el resto )

6. Los DNS que nos proporciona el ISP son 161.67.8.208 y/o 161.67.1.28. (utiles para la

conIiguracion del TCP/IP de las estaciones)

7. Cada grupo de alumnos debe participar en la conIiguracion NAT/NAPT del router

segun a la red interna a la que pertenezca, para ello los que no esten Iisicamente en las

consolas correspondientes a Madrid, Jaen y Guadalajara se pueden conectar via Telnet

con el router que le toque y participar en la conIiguracion parcial que le corresponda.

Tener cuidado con la parte de conIiguracion que realiza cada pareja de alumnos pues

estareis varios modiIicando la conIiguracion NAT del router simultaneamente. Poneros

de acuerdo en la parte que conIigura cada uno.

8. Para veriIicar el Iuncionamiento de NAT/NAPT se recomienda utilizar los comandos de

veriIicacion vistos anteriormente. Otro mecanismo de depuracion bastante potente es

activar el debug con debug ip nat y realizar un ping entre las direcciones involucradas

en la comunicacion, para ver realmente como esta Iuncionando el NAT.

9. Para desarrollar esta practica realiza los casos prcticos planteados A y B, y dentro de

cada caso realiza las diIerentes tareas conIigurando NAT/NAPT acorde a las

condiciones impuestas en cada tarea, veriIicando su Iuncionamiento. Anota todo lo que

consideres de interes.

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

17

CASO PRCTICO A: PERMITIR A TODOS LOS USUARIOS INTERNOS

ACCEDER A INTERNET.

Sigue los siguientes pasos para cada una de las tareas propuestas:

Paso 0. Realiza un ping desde cualquier maquina de tu red interna a la maquina externa

161.67.17.225 o intenta salir a Internet conectandote a alguna Web. Has podido?. Por

que si o por que no?.

Paso 1. DeIinir los interIaces que utilizaran NAT/NAPT como inside/outside.

Paso 2. DeIinir la Iuncion que se quiere que realice NAT/NAPT

Paso 3. ConIigurar NAT/NAPT acorde a lo que se quiere hacer utilizando las

restricciones que impone cada tarea.

Paso 4. VeriIicar el Iuncionamiento de NAT/NAPT. Para ello activa debug ip nat y

borra la tabla NAT con clear ip nat translation . Realiza un ping desde cualquier

maquina de tu red interna a la maquina externa 161.67.17.225 o intenta salir a Internet

conectandote a alguna Web. Que tipo de inIormacion proporciona el debug?. Los

resultados obtenidos son acorde a lo esperado?. Si los ping NO son exitosos utiliza los

comandos de veriIicacion para depurar los errores. Para cada una de las tareas responde

estas preguntas:

a. Que ocurre si estais conectados a Internet mas dispositivos que el numero de

direcciones IP 'legales que tiene vuestro rango?.

b. Muestra las traducciones activas que tienes con el comando show ip nat

translations y las estadisticas de las traducciones NAT con show ip nat

statistics. Los resultados obtenidos son acorde a lo esperado?.

c. Cuanto tiempo duran las entradas en la tabla NAT?

d. Anota todo lo que consideres de interes.

Tarea 1. Utilizando nicamente NAT dinmico dado un rango de varias

direcciones IP ~legales. Como ayuda vamos a indicar el de Madrid. Modifica

posteriormente los timeouts para observar las diIerencias.

Madrid# configure terminal

interface f0/0

ip address 172.20.40.1 255.255.248.0

ip nat inside

no shutdown

interface s0/0

ip address 172.20.8.1 255.255.248.0

ip nat inside

no shutdown

interface f0/1

ip address 161.67.17.112 255.255.252.0

ip nat outside

no shutdown

exit

router rip

network 172.20.0.0

network 161.67.17.0

exit

ip route 0.0.0.0 0.0.0.0 161.67.18.1

access-list 1 permit 172.2.4. ..7.255

access-list 1 permit 172.2.48. ..7.255

access-list 1 permit 172.2.5. ..7.255

access-list 1 permit 172.2.8. ..7.255

access-list 1 permit 172.2.1. ..7.255

ip nat pool red-int1 11.7.17.227

11.7.17.231 netmask 255.255.252.

ip nat inside source list 1 pool red-int1

Tarea 2. Utilizando NAPT dada una nica direccin IP ~legal.

Tarea 3. Utilizando NAPT dada una nica direccin IP ~legal (la de la interfaz).

PRACT!CA 5. CONF!GURAC!ON DE ROUTERS: NAT y NAPT

18

CASO PRCTICO B: PERMITIR A INTERNET ACCEDER A DISPOSITIVOS

DE LA RED INTERNA (a la vez que se sigue permitiendo acceder a Internet)

Sigue los siguientes pasos para cada una de las tareas propuestas:

Paso previo: Seleccionar una maquina de vuestra red interna que sea la que deseeis que

sea accesible desde Iuera. Anotar su IP para utilizarla en la conIiguracion posterior.

Paso 0. Realiza un ping desde la maquina 161.67.17.226 a la maquina de tu red interna

que elegiste para tener acceso desde Iuera. Has podido?. Por que si o por que no?.

Paso 1. DeIinir los interIaces que utilizaran NAT/NAPT como inside/outside.

Paso 2. DeIinir la Iuncion que se quiere que realice NAT/NAPT

Paso 3. ConIigurar NAT acorde a lo que se quiere hacer utilizando las restricciones que

impone cada tarea.

Paso 4. VeriIicar el Iuncionamiento de NAT/NAPT. Para ello activa debug ip nat y

borra la tabla NAT con clear ip nat translation . Realiza un ping desde la maquina

161.67.17.226 a la maquina de tu red interna que elegiste para tener acceso desde Iuera.

Para comprobar que sigues teniendo acceso hacia Iuera realiza un ping desde cualquier

maquina de tu red interna a la maquina externa 161.67.17.225 o intenta salir a Internet

conectandote a alguna Web. Que tipo de inIormacion proporciona el debug?. Los

resultados obtenidos son acorde a lo esperado?. Si los ping NO son exitosos utiliza los

comandos de veriIicacion para depurar los errores. Para cada una de las tareas responde

estas preguntas:

a. Pueden conectarse desde otros host de otras redes internas al host de tu red

interna que hiciste accesible desde Iuera?. Puedes conectarte desde cualquier

host de tu red interna a los hosts que han hecho accesibles desde Iuera las

otras redes internas?.

b. Muestra las traducciones activas que tienes con el comando show ip nat

translations y las estadisticas de las traducciones NAT con show ip nat

statistics. Los resultados obtenidos son acorde a lo esperado?. Anota todo lo

que consideres de interes.

Tarea 1. Utilizando nicamente NAT dinmico y esttico dado un rango de varias

direcciones IP ~legales. Como ayuda vamos a indicar el de Madrid.

Madrid# configure terminal

interface f0/0

ip address 172.20.40.1 255.255.248.0

ip nat inside

no shutdown

interface s0/0

ip address 172.20.8.1 255.255.248.0

ip nat inside

no shutdown

interface f0/1

ip address 161.67.17.112 255.255.252.0

ip nat outside

no shutdown

exit

router rip

network 172.20.0.0

network 161.67.17.0

exit

ip route 0.0.0.0 0.0.0.0 161.67.18.1

access-list 1 deny host 172.2.4.3

access-list 1 permit 172.2.4. ..7.255

access-list 1 permit 172.2.48. ..7.255

access-list 1 permit 172.2.5. ..7.255

access-list 1 permit 172.2.8. ..7.255

access-list 1 permit 172.2.1. ..7.255

ip nat pool red-int1 11.7.17.228

11.7.17.231 netmask 255.255.252.

ip nat inside source list 1 pool red-int1

ip nat inside source static 172.2.4.3

11.7.17.227

Tarea 2. Utilizando NAT esttico y NAPT dado una nica direccin IP ~legal.

Tarea 3. Utilizando NAPT y NAT esttico dada una nica direccin IP ~legal (la

de la interfaz). (Utilizar el Cliente/Servidor de ECHO, puerto 7).

Anda mungkin juga menyukai

- The Sympathizer: A Novel (Pulitzer Prize for Fiction)Dari EverandThe Sympathizer: A Novel (Pulitzer Prize for Fiction)Penilaian: 4.5 dari 5 bintang4.5/5 (120)

- Devil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaDari EverandDevil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaPenilaian: 4.5 dari 5 bintang4.5/5 (266)

- A Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryDari EverandA Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryPenilaian: 3.5 dari 5 bintang3.5/5 (231)

- Grit: The Power of Passion and PerseveranceDari EverandGrit: The Power of Passion and PerseverancePenilaian: 4 dari 5 bintang4/5 (588)

- The Little Book of Hygge: Danish Secrets to Happy LivingDari EverandThe Little Book of Hygge: Danish Secrets to Happy LivingPenilaian: 3.5 dari 5 bintang3.5/5 (399)

- Never Split the Difference: Negotiating As If Your Life Depended On ItDari EverandNever Split the Difference: Negotiating As If Your Life Depended On ItPenilaian: 4.5 dari 5 bintang4.5/5 (838)

- The Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeDari EverandThe Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifePenilaian: 4 dari 5 bintang4/5 (5794)

- The Emperor of All Maladies: A Biography of CancerDari EverandThe Emperor of All Maladies: A Biography of CancerPenilaian: 4.5 dari 5 bintang4.5/5 (271)

- The World Is Flat 3.0: A Brief History of the Twenty-first CenturyDari EverandThe World Is Flat 3.0: A Brief History of the Twenty-first CenturyPenilaian: 3.5 dari 5 bintang3.5/5 (2219)

- Shoe Dog: A Memoir by the Creator of NikeDari EverandShoe Dog: A Memoir by the Creator of NikePenilaian: 4.5 dari 5 bintang4.5/5 (537)

- Rise of ISIS: A Threat We Can't IgnoreDari EverandRise of ISIS: A Threat We Can't IgnorePenilaian: 3.5 dari 5 bintang3.5/5 (137)

- Team of Rivals: The Political Genius of Abraham LincolnDari EverandTeam of Rivals: The Political Genius of Abraham LincolnPenilaian: 4.5 dari 5 bintang4.5/5 (234)

- The Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersDari EverandThe Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersPenilaian: 4.5 dari 5 bintang4.5/5 (344)

- The Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreDari EverandThe Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You ArePenilaian: 4 dari 5 bintang4/5 (1090)

- Her Body and Other Parties: StoriesDari EverandHer Body and Other Parties: StoriesPenilaian: 4 dari 5 bintang4/5 (821)

- Elon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureDari EverandElon Musk: Tesla, SpaceX, and the Quest for a Fantastic FuturePenilaian: 4.5 dari 5 bintang4.5/5 (474)

- Hidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceDari EverandHidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RacePenilaian: 4 dari 5 bintang4/5 (895)

- The Unwinding: An Inner History of the New AmericaDari EverandThe Unwinding: An Inner History of the New AmericaPenilaian: 4 dari 5 bintang4/5 (45)

- The Yellow House: A Memoir (2019 National Book Award Winner)Dari EverandThe Yellow House: A Memoir (2019 National Book Award Winner)Penilaian: 4 dari 5 bintang4/5 (98)

- On Fire: The (Burning) Case for a Green New DealDari EverandOn Fire: The (Burning) Case for a Green New DealPenilaian: 4 dari 5 bintang4/5 (73)

- Ciena Packet Networking Portfolio PBDokumen14 halamanCiena Packet Networking Portfolio PBSaleh Al BlushiBelum ada peringkat

- Vtu 5th Sem Cse Computer NetworksDokumen91 halamanVtu 5th Sem Cse Computer NetworksHidayathBelum ada peringkat

- ch08-SLIDE - (2) Data Communications and Networking by Behrouz A.ForouzanDokumen46 halamanch08-SLIDE - (2) Data Communications and Networking by Behrouz A.ForouzanXP2009Belum ada peringkat

- Data and Computer Communications 10th Edition Stallings Solutions Manual 190119135037 PDFDokumen20 halamanData and Computer Communications 10th Edition Stallings Solutions Manual 190119135037 PDFMd Nur-A-Adam DonyBelum ada peringkat

- Modules 4 - 7 - Ethernet Concepts Exam Answers - Premium IT Exam & CertifiedDokumen18 halamanModules 4 - 7 - Ethernet Concepts Exam Answers - Premium IT Exam & CertifiedGUESHBelum ada peringkat

- E4 PTAct 4 7 1Dokumen2 halamanE4 PTAct 4 7 1jeroberts01Belum ada peringkat

- Idirect keyHow-To-Secure-Your-NetworkDokumen18 halamanIdirect keyHow-To-Secure-Your-NetworkMike millyBelum ada peringkat

- TTI BUndlingDokumen2 halamanTTI BUndlingFebri RawlinsBelum ada peringkat

- Mib IRD-2900 - SNMP - Rev. - 4.6Dokumen196 halamanMib IRD-2900 - SNMP - Rev. - 4.6arnaldospbrBelum ada peringkat

- SoftNET EU - General PresentationDokumen18 halamanSoftNET EU - General PresentationDan MoraruBelum ada peringkat

- Evolution of Mobile TechnologyDokumen9 halamanEvolution of Mobile TechnologydattananddineeBelum ada peringkat

- DCN_practical_5Dokumen14 halamanDCN_practical_5raj ponkiyaBelum ada peringkat

- Protecting DNS From Cache Poisoning Attack by Using Secure ProxyDokumen5 halamanProtecting DNS From Cache Poisoning Attack by Using Secure ProxyTalha NaqashBelum ada peringkat

- 3808 Modbus For ROC800Dokumen11 halaman3808 Modbus For ROC800gabiacu123Belum ada peringkat

- Datenblatt FS S5860 SerieDokumen12 halamanDatenblatt FS S5860 SerieClaudia Alvarez MorenoBelum ada peringkat

- X210 DatasheetDokumen2 halamanX210 DatasheetRadio Siete San LuisBelum ada peringkat

- 3GPP TS 23.018 V14.0.0 - Basic Call HandlingDokumen300 halaman3GPP TS 23.018 V14.0.0 - Basic Call Handlingoscar609Belum ada peringkat

- AB ControlLogix Ethernet DriverDokumen133 halamanAB ControlLogix Ethernet DriverAnonymous AsIbqUBelum ada peringkat

- BITTORRENT WORKING EXPLAINEDDokumen7 halamanBITTORRENT WORKING EXPLAINEDsirmadamstudBelum ada peringkat

- CEA125 M6 Data Link LayerDokumen24 halamanCEA125 M6 Data Link LayerHamda IsaBelum ada peringkat

- ZetaTalk Mirror Sites GuideDokumen3 halamanZetaTalk Mirror Sites GuideMartyna KundrotaitėBelum ada peringkat

- Brksec 2663Dokumen102 halamanBrksec 2663Amit PandeyBelum ada peringkat

- GSM Mobility ManagementDokumen35 halamanGSM Mobility Managementgomzy_4560% (1)

- Hopf 6890-ProductSeries ProductSheet v0103 ENDokumen10 halamanHopf 6890-ProductSeries ProductSheet v0103 ENvrallamcitoBelum ada peringkat

- Quiz - DBA and Tcont Bw-TypesDokumen4 halamanQuiz - DBA and Tcont Bw-TypesSaifullah Malik100% (1)

- UntitledDokumen39 halamanUntitledJohn HawthorneBelum ada peringkat

- Integrated Architecture Overview Customer PresentationDokumen60 halamanIntegrated Architecture Overview Customer PresentationrichardregitamaBelum ada peringkat

- HP 1920 ComandosDokumen3 halamanHP 1920 ComandosErnesto PanellaBelum ada peringkat

- High-Speed Networks: TCP/IP and ATM Design PrinciplesDokumen6 halamanHigh-Speed Networks: TCP/IP and ATM Design Principlesasaaero0% (1)

- IND9011 Protocol User's Guide V2.38 enDokumen53 halamanIND9011 Protocol User's Guide V2.38 enAndré VanzatoBelum ada peringkat