Texto Pas 96-1

Diunggah oleh

Maria Fernanda Herrera AriasJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Texto Pas 96-1

Diunggah oleh

Maria Fernanda Herrera AriasHak Cipta:

Format Tersedia

PAS 96

1. Alcance

Este PAS ofrece orientacin a las empresas alimentarias de todos los tamaos y en todos los puntos de la cadena de suministro de alimentos - desde la granja al tenedor (ver Figura 1 en .3). Proporciona orientacin sobre los enfoques para la proteccin de su negocio, de todas las formas de ataques maliciosos, incluyendo ataques por motivos ideolgicos y procedimientos para mitigar y minimizar el impacto de un ataque. Su objetivo es ser de utilidad para los administradores de las empresas alimentarias pequeas y medianas empresas que no tienen fcil acceso al asesoramiento de especialistas.

Las Empresas del sector alimentario podrn utilizar la gua en el contexto de un rgimen de gestin eficaz de los alimentos, tales como la seguridad de Peligros y Puntos de Control Crtico (HACCP) o el tractor rojo [2]. Este PAS asume y se basa en el funcionamiento efectivo de estos protocolos.

2 Trminos y definiciones

Para efectos de este PAS, los trminos y definiciones son los siguientes:

2,1 seguridad electrnica procedimientos utilizados para proteger los sistemas electrnicos de fuentes de amenaza, como el malware y hackers, la intencin de abusar de ellos, corromperlos o ponerlos fuera de servicio.

2,2 defensa de los alimentos la seguridad de los alimentos y bebidas y sus cadenas de suministro de todo tipo de ataques maliciosos que incluyen ataques de motivacin ideolgica que lleva a insuficiencia contaminacin o el suministro

2,3 suministro de alimentos cualquier y todos los elementos de lo que comnmente se llama la cadena alimentaria, red o web, con la inclusin de las bebidas y el apoyo y los servicios conexos (ver seccin 4.3)

2,4 Personal de seguridad Personal y procedimientos que se utilizan para confirmar la identidad de un individuo, calificaciones, experiencia y derecho al trabajo, y para supervisar la conducta de un empleado o contratista NOTA No se debe confundir con la "seguridad personal".

2.5 producto de seguridad tcnicas utilizadas para hacer los alimentos resistentes a la contaminacin o el mal uso como prueba de manipulaciones y el cierre de muchas marcas

2,6 de seguridad de proteccin todas las medidas relacionadas con la seguridad fsica, electrnica y personal que cualquier organizacin necesita para minimizar la amenaza de ataques maliciosos

2.7 Punto de amenaza de Evaluacin de Control Crtico (TACCP) gestin sistemtica de los riesgos a travs del proceso de evaluacin de las amenazas, la

identificacin de vulnerabilidades y aplicacin de los controles de materias primas, envases, productos terminados, procesos, instalaciones, redes de distribucin y sistemas de negocios por un equipo de expertos y de confianza con la autoridad para implementar los cambios a los procedimientos

3 Las amenazas maliciosas, ideolgicamente motivados para el suministro de alimentos y alimentos

Este PAS identifica tres amenazas genricas de alimentos y bebidas:

1. La contaminacin intencionada de materiales txicos que causan problemas de salud e incluso la muerte; 2. El sabotaje de la cadena de suministro que lleva a la escasez de alimentos; 3. El mal uso de los materiales de los alimentos y bebidas con fines terroristas o criminales. Estas amenazas pueden ser llevadas a cabo por un nmero de individuos o grupos, entre ellos: Las personas sin relacin alguna con la organizacin; los que tienen una relacin contractual, tales como proveedores y contratistas; alienados o personal resentido, adems, se podran utilizar tcnicas tanto fsicas como electrnicas para lograr sus fines. Este PAS intenta un enfoque holstico de la defensa de los alimentos. La Defensa de los alimentos tiene como objetivos: reducir la probabilidad (posibilidad) de un ataque malicioso; Reducir las consecuencias (impacto) de un ataque; proteger la reputacin de la organizacin (la marca); tranquilizar a los clientes, prensa y al pblico que "proporcionadas" son medidas para proteger a los alimentos; satisfacer las expectativas internacionales [1] y apoyar el trabajo de los aliados y otros socios comerciales.

4 grandes temas de la defensa de los alimentos

4.1 General La industria de la comida y la bebida puede ser visto como naturalmente vulnerables a los ataques, pero altamente resistente. La vulnerabilidad se debe a un acceso relativamente abierto a los sitios, sobre todo agrcolas, centros de servicios al por menor de alimentos y donde se alienta al pblico y se la bienvenida. Se trata de trmino mayor y corto (Just-in-time) los movimientos de materiales y de rotacin de personal y el uso de mano de obra inmigrante y temporal. Sin embargo, la vulnerabilidad intrnseca es significativamente moderada por la operacin de sistemas establecidos de seguridad alimentaria que en gran medida reducen la posibilidad de un ataque eficaz. La resistencia del sector proviene de la disponibilidad global de alimentos, de la competitividad de la industria, y de la capacidad del consumidor para sustituir un alimento por otro. Reducir la vulnerabilidad y aumentar la resistencia puede lograr un mayor control de acceso a los materiales, procesos, servicios e instalaciones en general, y someter a estos a una revisin peridica.

4.2 Niveles de respuesta Hay tres niveles de respuesta que pueden ser implementadas como la amenaza de una organizacin de alimentos se desarrolla:

1. El nivel "normal" la respuesta refleja de las medidas habituales de seguridad de proteccin adecuada para la empresa en cuestin. Medidas proporcionales que se basan en los acuerdos prudentes de prevencin del delito la consideracin de este PAS se forma el "normal" de respuesta. 2. Nivel Mayor "nivel de respuesta muestra las medidas de proteccin adicional y sostenible de seguridad teniendo en cuenta la amplitud de la amenaza en combinacin con las vulnerabilidades especficas de

negocios y geogrfica y a los juicios sobre el riesgo aceptable, dando aviso confidencial a las autoridades de que los niveles de amenaza para el rea ha aumentado. A modo de ejemplo, este Nivel " mayor" da una respuesta y podra incluir la prohibicin de todos los vehculos, pero esencialmente de un sitio. 3. Nivel "Excepcional" la respuesta sera la aplicacin de las medidas mximas de seguridad y proteccin para enfrentar las amenazas especficas y para minimizar la vulnerabilidad y el riesgo. Es muy posible que la "excepcional" la respuesta es la accin ejecutiva por la Polica con la que colabora la organizacin. Una organizacin puede elegir para identificar a una escala cada vez mayor de actividades que llevara a cabo como una amenaza se desarrolla.

4.3 La red de abastecimiento de alimentos La Figura 1 ilustra algunas de las operaciones que intervienen en la alimentacin moderna y el suministro de bebidas. No se pretende ser exhaustivo. Se trata de una imagen excesivamente simplificada destinada a ilustrar las relaciones entre y para fomentar una visin amplia.

Ataques con xito en "aguas abajo" las operaciones (salidas de servicio de alimentos o tiendas al por menor) es probable que tengan un alcance limitado en trminos de rea geogrfica, el nmero de casos o tipo de producto, pero podra tener un impacto traumtico (enfermedad o incluso la muerte). El ataque del Estado de Oregon ilustra este tipo de incidente (ver clusula 3 Estudio de caso A). 'Upstream' negocios como las granjas se vera perjudicada econmicamente por un ataque efectivo que hizo que grandes extensiones de tierra improductiva. Los fabricantes podran sufrir un dao significativo a la reputacin de la marca y tambin existe la posibilidad de que las bajas que se produzcan a pesar de un ataque puede resultar ms difcil de lo que "aguas abajo" escenarios. El Sudn 1 incidente en el 2005 (Caso de estudio C) ilustra el punto de prdida econmica. Estudio de caso C: En febrero y marzo de 2005 ms de 500 productos alimenticios fueron retirados de la venta en el Reino Unido debido a la contaminacin con un colorante ilegal, Sudn 1. El pigmento esta presente en el chile en polvo procedente del extranjero. El chile en polvo se haba utilizado directamente como ingrediente en los productos y compuestos como la salsa Worcester shire, que se se utilizan como ingredientes en productos complejos. Aunque no ha hubo ninguna sugerencia de mala intencin, tuvo costos en la industria de varios cientos de millones de libras. El caso tambin ilustra claramente la complejidad de los regmenes de funcionamiento eficaz de la trazabilidad de larga vida til en ingredientes utilizados en productos de larga vida que son ellos mismos los ingredientes compuestos.

5 Presunciones

La seguridad del producto se basa en buenas prcticas de seguridad alimentaria para prevenir, detectar y eliminar la contaminacin accidental. NOTA contaminacin accidental ocurre por casualidad. Se podran incluir: las partes del animal o vegetal original del que la comida ha llegado por ejemplo, una piedra en una cereza u ocultar en un pedazo de carne; El material estrechamente relacionado con la comida, por ejemplo la fuente original la tierra las piedras con frutos secos o granos de avena en una cosecha de trigo; La contaminacin fsica del proceso por ejemplo, el pelo de un operativo o piezas de maquinaria de proceso. Ms informacin sobre buenas prcticas en esta rea se pueden encontrar en: "Esquema de tractor rojo" asegur Normas Alimentarias [2]; Buenas Prcticas de Fabricacin: Una gua para su gestin responsable [3]; FSA Prevencin y Respuesta a Incidentes de Alimentos [4]. Las empresas deben tener las operaciones de higiene y el uso de HACCP como parte integral de los sistemas de gestin de calidad. Deben operar en lnea con los estndares reconocidos de la industria como estndar global del British Retail Consortium para la alimentacin [5] o BS EN ISO 22000:2005, sistemas de gestin de la seguridad. Requisitos para cualquier organizacin en la cadena alimentaria.

Las polticas positivas de gestin deben estar en su lugar para controlar los riesgos de incendio y de la salud y seguridad. La Prevencin del delito debe ser una preocupacin constante. Orientaciones de carcter general sobre la prevencin del delito por el diseo de los locales est disponible de la Polica [7]. Se recomienda que la gestin de la defensa de los alimentos sea una responsabilidad especfica de un funcionario designado con la autoridad competente.

6 Punto de amenaza de Evaluacin de Control Crtico "TACCP"

6.1 General Anlisis de Peligros y Puntos de Control Crtico (HACCP) es el mtodo establecido y legalmente requerido para asegurar la integridad de los alimentos. Se anima a los equipos de gestin para revisar los riesgos establecidos, que suelen ser accidentales en la naturaleza y sobre la que no se puede encontrar informacin estadstica significativa. En claro contraste con los peligros, las amenazas surgen de los individuos y grupos con intenciones maliciosas. Bien puede haber ningn precedente directo de las cuales aprender, las estadsticas pueden ser irrelevantes. No hay principios ambientales o ecolgicos que pueden ser puestas en funcionamiento. El tamao de la amenaza depende de tres caractersticas: La motivacin, la innovacin y la capacidad del atacante de los posibles; La vulnerabilidad del blanco; El impacto potencial de un ataque exitoso. Los Profesionales del sector alimentario desean reducir al mnimo las posibilidades de prdida de la vida, la mala salud, prdidas econmicas y daos a la reputacin, que ataque malicioso pudiera causar este tipo de daos? La evaluacin de la amenaza del punto de control crtico TACCP se basa en la continuidad del negocio y la filosofa de gestin. Es la evaluacin sistemtica de las amenazas, el examen de los procesos para identificar los puntos vulnerables, y la aplicacin de medidas correctivas para mejorar la resistencia contra los ataques maliciosos por individuos o grupos. En concreto, considera que los ataques maliciosos son probablemente, agentes imprevistos, materiales o estrategias. La naturaleza del agente se ver influida por la naturaleza de la comida en s, como su estado fsico, composicin qumica, embalaje y conservacin. Los practicantes reconocen el protocolo de la siguiente manera, el formato establecido HACCP, tambin reconocer las diferencias fundamentales sobre la base de la naturaleza predecible, al azar de los peligros y el carcter preciso de las amenazas maliciosas que requiere un pensamiento creativo para anticipar los modos de ataque e identificar las precauciones de disuasin. TACCP es una herramienta de prevencin. Puede seguirse los procedimientos de continuidad del negocio.

6.2 Supuestos detrs del enfoque TACCP

1. Las necesidades de una persona que pueden generar una mala intencin, por lo que el procedimiento es que la gente debe ser muy centrada. La persona puede ser un individuo o parte de un grupo, y puede dar informacin privilegiada;

NOTA 'Insiders' son empleados o contratistas de las empresas alimentarias quienes protegen a sus consumidores. Ellos tambin quieren cumplir con la legislacin de seguridad alimentaria en las que se ven obligados a tomar todas las precauciones razonables y actuar con diligencia para evitar un delito. 2. Que un atacante desee ver un impacto bastante inmediato, de modo que la contaminacin que lleva a la enfermedad aguda o el dao es la preocupacin, no el potencial a largo plazo de enfermedades crnicas; 3. Que implican menor localizacin, es decir, materiales individuales como envases o productos de servicio de alimentos pueden ser disuadidos, pero no se puede prevenir, un efecto limitado no es probable que satisfaga las aspiraciones de los grupos principales; 4. Que el conocimiento de un experto, y el acceso a los procesos crticos y las operaciones de envasado es un requisito previo de un ataque generalizado con xito; 5. Que las medidas de proteccin se incluyen los procedimientos de seguridad fsicas, electrnicas y de personal; 6. TACCP se aplica mejor a un producto especfico, vistos sobre la base de la 'vida' y las 'lecciones aprendidas' la aplicacin general del mismo va dirigido a los productos relacionados de cada

compaa. 7. Que la produccin de alimentos y montaje del producto ser el foco de atencin.

6.3 Objetivos de TACCP

Los objetivos de TACCP son los siguientes: 1. Identificar a los individuos o grupos que pudieran ser un potenciales artfices de un ataque malicioso a la organizacin especfica, a la ubicacin o producto; 2. Evaluar la probabilidad de contaminacin de ese producto a las necesidades de los atacantes potenciales; 3. Reunir a un conjunto de pruebas para informar a los interesados sobre la realidad de la contaminacin, de los productos dainos y las causas y consecuencias del dao; 4. Llegar a un consenso dentro de una organizacin en cuanto a las vulnerabilidades clave en la cadena de suministro de los productos alimenticios especficos; 5. Intentar una estimacin semicuantitativa de los efectos que puede causar el dao en elaboracin, envasado y almacenamiento de los contaminantes 6. Implementar procedimientos de control proporcionadas para hacer un ataque con xito muy poco probable.

6.4 Impacto

La reivindicacin o incluso rumores de la contaminacin intencionada de productos alimenticios slo puede conducir a la aversin en los medios de comunicacin, que generan comentarios adversos de los clientes, y la preocupacin de los consumidores, con consecuencias negativas de la imagen de la "marca". Un verdadero ataque puede causar enfermedad e incluso la muerte , as como las consecuencias psicolgicas y econmicas. Las empresas alimentarias quieren proteger legislacin de seguridad alimentaria en precauciones razonables y actuar Cualquier reclamo y cualquier incidente permanente, incluyendo la gestin de los pblicas. TACCP no reemplaza las dems involucrar la misma gente. a sus consumidores. Ellos tambin quieren cumplir con la las que se ven obligados a tomar todas las con diligencia para evitar un delito. real invocarn un sistema de gestin continuo y medios de comunicacin y estrategias de relaciones estrategias, sino que se debern complementar y puede

6.5 Proceso de TACCP

Un equipo TACCP se debe formar e incluir a personas con las siguientes reas de especializacin: i. De seguridad; ii. Recursos humanos; iii. Tecnologa de los alimentos; iv. Ingeniera de procesos; v. de produccin y operaciones; vi. De distribucin. NOTA 1: El equipo puede incluir a representantes de los principales proveedores y clientes. NOTA 2: Para una pequea organizacin, el gerente puede tener para cubrir todas estas funciones. NOTA 3 Si bien el equipo de HACCP puede ofrecer un punto de partida adecuado, el equipo de calidad y mejoramiento podra ser un modelo mejor. El equipo de TACCP normalmente sera un grupo establecido y permanente, capaz de revisar sus decisiones en el tiempo Todos los candidatos deben estar muy bien informados sobre los procesos reales y de confianza muy discreto y consciente de las implicaciones del estudio.

El equipo TACCP debe: 1. Identificar a los individuos o grupos que pueden ser una amenaza para la organizacin (vase el captulo 7); 2. Identificar a los individuos o grupos que pueden ser una amenaza para la operacin especfica (locales, de fbrica, el sitio); 3. Seleccione un producto ejemplar que es representativo de un proceso particular; 4. Identificar a los individuos o grupos que deseen orientar el producto especfico;

5. Proyecte un grfico Diagrama de flujo de procesos detallados para el producto de 'la granja a la mesa El diagrama de flujo completo debe ser visible a la vez, y puede estar en una sola hoja; 6. Llevar a cabo un estudio detallado de los procesos, incluyendo: Modificacin y validacin del diagrama de flujo. Listado de los papeles de trabajo pertinentes a cada paso en el proceso. Los contaminantes de Nominaciones modelo apropiado para el producto.

NOTA 4. Contaminantes modelo que se podran incluir como agentes altamente txicos: productos qumicos industriales txicos, materiales nocivos y fcilmente disponible "inocente, pero inapropiado" sustancias como alrgenos o productos alimenticios tnicamente impuros. Tenga en cuenta el impacto en el proceso de los contaminantes. Evaluar la posibilidad de que los procedimientos de rutina de control de calidad tambin incluyan / control de calidad para detectar contaminacin. Identificacin de los puntos ms vulnerables a la contaminacin que podra tener lugar por la accin maliciosa de informacin privilegiada u otros.

NOTA 5 Algunos piensan que tan colateral seria el impacto. El equipo de TACCP podra preguntar: "Si nos tratan de socavar nuestro negocio, cul sera la mejor manera?" Se podra considerar como un atacante puede seleccionar o 'atacar' los materiales: la disponibilidad, la toxicidad, la forma fsica, seguridad de utilizacin, por ejemplo, pesticidas en las explotaciones agrcolas y materiales agresivos sabor en las fbricas. Intentar una evaluacin (semi-) cuantitativa de los niveles de la contaminacin necesaria para lograr un efecto txico Tenga en cuenta como los procedimientos de calidad tendran un impacto en el escenario. Documentar los resultados de la evaluacin, tanto para el producto especfico y genrico como para el proceso. Este es solo un modelo pueden haber ms. 7. Identificar, registrar de forma confidencial y aplicar medidas preventivas proporcionales ("controles crticos"). 8. Llevar a cabo una evaluacin de riesgos de seguridad personal [8] a travs de los roles de trabajo identificadas en el nmero 6. Use examen de las funciones de riesgo relativamente ms alto para dar prioridad a opciones de prevencin y de accin. 9. Protocolo para continuar las acciones necesarias de prevencin y un plan de ejecucin.

NOTA 6 El equipo de TACCP necesita un informe confidencial y sistema de grabacin que permita a las medidas de gestin del modelo a seguir, tomar decisiones, pero no exponer las debilidades de los que no tienen acceso a esta informacin. 10. Determinar examinar y revisar las disposiciones para la TACCP. NOTA 7 Revisin de la evaluacin TACCP debera tener lugar despus de cualquier alerta o anualmente, as como los puntos en que surgen nuevas amenazas o cuando se producen cambios significativos en las mejores prcticas.

7. Evaluacin de la amenaza El producto, las instalaciones y la organizacin pueden ser el blanco del ataque y cada elemento debe ser evaluado por separado. Los gerentes deben considerar empleados alienados y ex empleados, grupos ideolgicos, los competidores comerciales, medios de comunicacin, las organizaciones terroristas, criminales y grupos de presin local, y se podran hacer las siguientes preguntas.

Para el producto: Este producto tiene especial significacin religiosa, tica o moral de algunas personas? Este producto se utiliza como ingrediente en una amplia gama de alimentos populares? El producto contiene ingredientes u otro material de origen extranjero? Para los locales:

Estn las instalaciones ubicadas en un rea poltica o socialmente sensibles? Comparten el acceso local o los servicios claves los vecinos? Son los servicios en los locales debidamente protegidos? Son los servicios externos debidamente protegidos? Estn los materiales peligrosos, que puedan ser tiles a los grupos hostiles, almacenados en el sitio? Son un gran nmero de personas (incluido el pblico en general) los que saben la ubicacin y los movimientos de la compaa?

Para el negocio: Estamos en una propiedad extranjera, de naciones que participan en conflictos internacionales? Disponemos de una celebridad o un ejecutivo de alto perfil de jefe o el propietario? Tenemos una reputacin de tener vnculos importantes con clientes, proveedores, etc., en regiones inestables del mundo? Son nuestras marcas objeto de controversia por parte de algunos? Nosotros o nuestros clientes suministran personal de alto perfil en eventos o agremiaciones? Apoyamos la solicitud de visado de visitantes extranjeros? NOTA Estas listas no son exhaustivas. El examen de las respuestas a estas preguntas pueden proporcionar una comprensin del impacto de un ataque con xito y la probabilidad de llevarlo a cabo. Esta informacin es un juicio sobre la 'proporcin' o el nivel de proteccin requerido ("requisitos operativos").

8 Asegurar el personal de seguridad

NOTA: Para una amplia orientacin en materia de seguridad personal, por favor refirase a www.cpni.gov.uk/ProtectingYourAssets/personnelsecurity-268.aspx [9].

8.1 Pre-empleo prudencia En un ataque importante en el suministro de alimentos es ms probable que involucren a individuos con conocimientos y / o acceso a los procesos de alimentos. Muchas de las operaciones de los alimentos tienen una rotacin permanente del personal y contratan sobre la base de una informacin mnima, y por lo tanto son muy vulnerables. Para obtener informacin detallada sobre la investigacin del pre-empleo por favor refirase a www.cpni.gov.uk / Docs / pre-empleo-screening.pdf CPNI [10]. Cabe sealar tambin a BS 7858:2006: inspeccin de seguridad de las personas empleadas en un entorno de seguridad. Los reclutadores deben basar sus decisiones de contratacin en los documentos originales, no fotocopias, y deben asegurarse de que los documentos utilizados para apoyar la solicitud son autnticos. Estas mismas consideraciones similares se aplican a la visita de los contratistas, los empleadores deben asegurarse de que sus contratistas operan las polticas de personal acordes a la ley y estn seguros y estar preparados para llevar a cabo controles de s mismos. El rea de contratacin y empleo deber est fuertemente regulada. Todos los empleados y contratistas de visita en la industria alimentaria son en cierta medida puestos de confianza. Los empleadores deben asegurarse de que las personas son dignas de esa confianza. Algunos puestos clave o sensibles (por ejemplo, guardias de seguridad, la recepcin de los bienes y los supervisores de embalaje, ingenieros y tcnicos de control de procesos) demandan un alto nivel de independencia y confianza y son fundamentales para el xito de las operaciones. La evaluacin sistemtica de las funciones de trabajo puede identificar estas funciones y permitir el nombramiento de las personas con un historial satisfactorio o que han cumplido un proceso de seleccin ms riguroso. 8.2 Sistemas para el control de los agentes temporales Los mismos requisitos se aplican a los agentes temporales que se aplican a los empleados permanentes. El personal temporal de las agencias reconocidas puede ser tratado como contratistas por razones de seguridad.

Para controlar y supervisar el uso de personal eventual y/o subcontratado la empresa debe considerar el ajuste de los contratos, que les dan el poder a la contratacin de auditoras externa y a los procesos de seleccin del personal del proveedor.

8.3 Construir la inclusin empleado Los directivos reconocen que los empleados alienados o desencantados son ms propensos a ser perjudiciales o pasar por alto la conducta disruptiva de los dems. Se debe fomentar el desarrollo de un espritu de equipo operacional para fomentar tanto la lealtad a la operacin y la presentacin de informes de comportamiento de los empleados inusuales. Los gerentes deben ser conscientes de que tanto ellos como personal de confianza estn abiertos a la coaccin o el engao de que son ndole y debe reflexionar el comportamiento inusual. CPNI ha publicado recomendaciones sobre la seguridad personal en curso [23]

9. Control de acceso a las instalaciones

9.1 Generalidades El Acceso de las personas, vehculos y materiales a las instalaciones debe limitarse a aquellos con una funcin de negocio claro. Esto reduce la posibilidad de intrusiones malintencionadas. Por ejemplo, podra ser ms eficaz para controlar el acceso peatonal para el personal y los visitantes con parking exterior de los locales, que examinar cada vehculo independientemente de la necesidad de acceso. En muchas situaciones, como la agricultura primaria, el acceso no se puede controlar de esta manera. Del mismo modo, los controles no pueden ser utilizadas donde el pblico en general tiene acceso de las empresas, tales como centros de servicios al por menor y los alimentos. En tales situaciones, las organizaciones aplicaran los controles adecuados a los edificios o partes de edificios. Una cerca perimetral visible y completa puede actuar como un disuasivo para los intrusos, y un sistema de alarma asociado puede dar una indicacin de que hay intrusos. El Asesoramiento en la especificacin de cerca perimetrales depende de las necesidades operacionales previstas por la evaluacin de la amenaza. El Acceso no autorizado puede ser controlado con circuito cerrado de televisin y de seguridad de vigilancia, y un sistema adecuado de iluminacin externa. Los Controles perimetrales tambin debe considerar la situacin del sitio (caminos, canales, edificios, las limitaciones de la planificacin), as como las cuestiones tecnolgicas, como el control de plagas. Los Controles perimetrales deben ser vistos como un todo por lo que la debilidad en una parte no niega los puntos fuertes en otras partes. Cualquier tipo de negocio contempla el desarrollo de un sitio nuevo y debe construir las consideraciones de proteccin de seguridad en el proceso de diseo. 9.2 Acceso a los vehculos de motor La entrada a los vehculos en los negocios esenciales deben ser a travs de puntos de acceso controlados. Caminos de acceso que reducen al mnimo la velocidad del vehculo y maximizar la oportunidad para la inspeccin y el rechazo sera de gran ayuda. Se debe tener cuidado en la planificacin y mantenimiento del sitio. El acceso hacia y desde el sitio debe ser claro y capaz de ser regulado. Follaje en exceso se debe limpiar regularmente para facilitar la vigilancia total. NOTA 1 Gua para la fabricacin y control de hostiles medidas de contencin de vehculos (por ejemplo, las barreras a prueba de cadas) se puede encontrar en PAS 68:2010 Especificacin para barreras de seguridad del vehculo. NOTA 2 Gua para calmar el trfico y la distribucin e instalacin de medidas de restriccin del vehculo se pueden encontrar en el PAS 69: 2006 Gua para la seleccin, instalacin y uso de barreras de seguridad del vehculo. Las entregas de los materiales deben ser programadas con antelacin y entregas no programadas no deben ser aceptadas. El Personal responsable de la recepcin de mercancas debe revisar la documentacin y la integridad de las cargas en la medida de lo posible, y registrar los nmeros de serie de las etiquetas a prueba de manipulaciones. Las entregas de bienes que no sean para fines comerciales (por ejemplo, para comedor del personal), no debe pasarse por alto como posibles vectores de material

malicioso. El personal debe estar consciente de los peligros del uso ilegal del servicio de emergencia y otros vehculos de libre circulacin ("Troya" los vehculos) que no son lo que parecen, al engao para obtener acceso y de la coercin legtima a los conductores para transportar materiales dainos. Se debe investigar, de ser posible, todos los vehculos que faltan a los tiempos de entrega programada. 9.3 Los puntos de acceso para las personas La entrada automtica a los individuos pueden otorgarse en base a lo que tienen (por ejemplo, una clave o seal, como una tarjeta magntica). O de lo que saben (por ejemplo, una contrasea o cdigo PIN) o, preferentemente, de ambos Este ltimo enfoque se debe utilizar para limitar el acceso a reas sensibles como los silos de almacenamiento a granel y las salas de control de procesos para el personal de confianza. Aparte de las personas en comisin de servicio, todos los visitantes deben tener citas y tener por lo menos la aprobacin de gestin y supervisin. 9.4 Revisin de los visitantes Como regla general, y con la excepcin de los clientes de servicios minoristas y mayoristas, los visitantes deben acudir con causa justificada y slo con cita previa. Los Visitantes ocasionales deben ser excluidos, a menos que una autoridad reconocida lo autorice. Todos los visitantes deben presentar prueba razonable de la identidad a la llegada y un registro de su asistencia se debe mantener al da. La persona designada debe cumplir y acompaar a los visitantes durante toda la visita. Los visitantes deben acceder a cooperar con la bsqueda de seguridad esta debe ser considerada como necesaria. 9.5 La identificacin de no autorizados a los visitantes Para todas las operaciones, por muy pequeas que sean, la identificacin positiva del personal y los visitantes se recomienda en todo momento. Esto podra ser por medio de la ropa de trabajo marcada y / o pases de identidad. El personal debe estar entrenado y anima a estar vigilantes con el fin de identificar, controlar e informar a que se encuentran intrusos e informar inmediatamente. El uso apropiado de circuito cerrado de televisin (CCTV) podra tener valor si se opera de acuerdo con los principios de la Ley de Proteccin de Datos de 1998 [12] y si los operadores estn debidamente autorizados y capacitados. La polica debe ser contactada inmediatamente si un intruso se encuentra en las instalaciones. 9.6 la gestin del correo seguro Postales y de mensajera han sido utilizados para entregar el material nocivo para los locales y fabricas. A la luz de una evaluacin de la amenaza, los directivos pueden considerar ya sea centralizado y / o remoto de recepcin y examen de dichas entregas si se necesita. La Informacin adicional sobre el manejo de correo est disponible en PAS 97:2009 Una especificacin para el cribado de correo y la seguridad [24]. 9.7 Las restricciones en los equipos electrnicos porttiles Cmaras y equipos modernos de audio / visuales, incluyendo los telfonos mviles pueden ser utilizados para menoscabar la seguridad de los locales, informando a los delincuentes sobre los niveles de proteccin. A la luz de una evaluacin de la amenaza, los directivos pueden considerar la posibilidad de restringir el uso de dichos equipos. 10 Controlar el acceso a los servicios El Ataque a los servicios (energa elctrica, combustible, gas, agua potable, alcantarillado, sistemas de telecomunicaciones, refrigeracin, sistemas de limpieza, etc) podra conducir a la contaminacin intencionada de las operaciones y de sabotaje. Las entradas de aire para los sistemas de ventilacin pueden ser vulnerables a los gases nocivos, o aerosoles y puede merecer la proteccin de los mismos. Los gerentes pueden determinar las zonas sensibles y limitar el acceso a los responsables designados y diputados. Deben ponerse en contacto con los proveedores de servicios de modo que no hay diferencias evitables en materia de seguridad entre el proveedor y la infraestructura de propiedad del operador de propiedad.

11 Almacenamiento seguro de los vehculos de transporte

Los gerentes deben garantizar que los vehculos bajo su control no sean mal utilizados y garantizar que el estacionamiento es seguro al igual que la ruta

12 Control del acceso a los materiales

Almacenamiento seguro de alimentos y materiales de embalaje reduce la posibilidad de contaminacin. Las reas de almacenamiento deben estar con llave y/o sellos de seguridad a prueba de manipulaciones en los puertos de acceso a los silos a granel. El almacenamiento seguro de las etiquetas del producto reducir la posibilidad de un ataque con productos falsificados. Materiales peligrosos, en particular, la limpieza y desinfeccin productos qumicos que pueden ser utilizadas indebidamente para fines maliciosos, deben ser manejados de manera segura y bajo llave y bajo el control de un administrador de confianza. Orientacin sobre el control de los fertilizantes de nitrato de amonio [25] en la agricultura (vase el Anexo B.1) puede ser adaptado para su uso con desinfectantes a base de perxido, aditivos y pesticidas nocivos. La reconciliacin efectiva de las poblaciones debera constituir un elemento constante de control de dichos materiales, as como la evidencia de manipulacin (en el toma y descarga) de la distribucin y almacenamiento de contenedores. Las mismas consideraciones son aplicables a los materiales txicos o patgenos utilizados como agentes de laboratorio. Organizacin de la recepcin de las materias primas deben incluir comprobaciones de la integridad de los sellos de seguridad. Materiales sospechosos o con sellos daados no deben ser utilizados sin mayor investigacin y depuracin. Los empleados deben estar provistos de seguridad en sus zonas de vestieres que permitan resguardar sus bienes personales y su separacin del proceso.

13 Control del acceso a los procesos

13.1 Generales Salas de proceso y de control crtico deben ser seguras y el acceso limitado al personal autorizado. Cuando los controles electrnicos de proceso estn en uso, el acceso debe ser con la identificacin segura y mecanismos de autenticacin tales como nombres de usuario y contraseas. Orientaciones detalladas sobre la proteccin de control de procesos (incluyendo SCADA control de supervisin y adquisicin de datos) est disponible en los sistemas de informacin CPNI [26]. Marcado con claridad de personal, ya que utiliza a menudo para distinguir la "atencin de alta" (por lo general, despus del proceso) de "poco cuidado" (por lo general, pre-proceso) las personas que se encuentran en el lugar equivocado puede ser rpidamente identificadas.

13.2 Garanta de los procesos de negocio

Adems de las tecnologas de los alimentos en particular, el sector depende de los servicios externos de la comunidad econmica. La infraestructura de transporte es fundamental para un enfoque "Just-in-time" al suministro de alimentos. Los gerentes deben tener rutas de contingencia, como una copia de seguridad de su red de distribucin normal. Pueden ponerse en contacto con las operaciones de vecinos para garantizar el acceso alternativo a los sitios locales en caso de que la entrada principal est fuera de uso. Los modernos procesos de negocio (ventas y compr liberacin, para la recepcin y el procesamiento, la programacin de la produccin, control de punto de venta de las acciones y los sistemas de pagos) son tpicamente basadas en las plataformas electrnicas genricas (por ejemplo, SAP, Oracle, Microsoft Windows, Unix) y son vulnerables a los ataques maliciosos, independientemente del sector involucrado. Los Gerentes de tecnologa de informacin deben implementar la norma ISO 27001 en cumplimiento de las medidas de seguridad electrnica. Se debe mantener el software antivirus de actualidad y la corriente de chequeos y firewalls, y deben instalar los parches y las actualizaciones tan pronto como estn disponibles. Se debe considerar en qu medida se espera que est, en caliente (es decir, listo para funcionar), en espera activa (es decir, pueden ser rpidamente puesta en funcionamiento) y en fro de nuevo en espera (es decir, los registros archivados) o de otro tipo de sistemas se necesitan y si la duplicacin de los sistemas de tecnologa de la informacin es necesaria para proporcionar la resistencia necesaria. Los Derechos de acceso para los administradores deben basarse en la identificacin separada e independiente y de autenticacin. Esto proporciona una pista de auditora para, por ejemplo, la asignacin de derechos de acceso, la gestin de la instalacin de antivirus y firewall y la aplicacin del parche. Algunas operaciones se basan en lugar de sistemas off-the-shelf. Estos pueden ser menos propensos a atraer la atencin maliciosas, pero pueden ser ms difciles de defender. El creciente uso de

protocolos de Internet, por ejemplo para permitir el trabajo a distancia, hace de las operaciones algo ms abierto a los ataques y el fondo de una enrgica aplicacin de las medidas de seguridad. CPNI ofrece asesoramiento especfico para la infraestructura nacional para ayudar a mitigar las amenazas a la seguridad electrnica [27]. Un etiquetado claro es esencial para garantizar la trazabilidad Contenedores de distribucin y de almacenamiento debe ser a prueba de manipulaciones

13.3 La garanta de que las fuentes de materiales son fiables y la amenaza al tanto La integridad de los materiales suministrados a las instalaciones es fundamental para una buena prctica. Directores de operaciones, en sus rutinas de aprobacin de proveedores (especialmente para los nuevos proveedores) pueden asegurarse que sus proveedores son conscientes de los problemas de seguridad y han adoptado un enfoque proporcional. Las compras ocasionales deben estar sujetas a estrictos controles internos de control tcnico y de calidad. Las compras ocasionales debe ser la excepcin y no la norma, se debe tener cuidado para asegurar que los proveedores informales no se conviertan en proveedores permanentes sin pasar por los controles adecuados. 13.4 Productos de seguridad - a prueba de manipulaciones envos Donde la contaminacin intencionada no se puede prevenir, manipular la evidencia constituye una importante proteccin contra los daos y perjuicios. Para los suministros a granel de materiales, incluyendo materiales de embalaje, los sellos de proteccin mediante etiquetas numeradas asegura la integridad y contribuye a la trazabilidad del producto. Respecto a los ingredientes utilizados en pequeas cantidades y para los paquetes de venta al por menor, se debe iniciar la cuarentena y la investigacin antes de su uso. Los productos parcialmente elaborados "trabajo en progreso" deben ser cubiertos y que podra ser a prueba de manipulaciones, si se almacena. Paquetes de productos terminados para la venta al consumidor normalmente debe ser a prueba de manipulacin. 13.5 Las disposiciones de recepcin de materiales Todos los productos alimenticios, empaque y servicios de oficina deben ser tratados en cuarentena a su llegada a recepcin de mercancas. El personal debe registrar los detalles del vehculo y los nmeros de precinto de seguridad, y confirmar que no hay paquetes daados en el envo. El examen sensorial de los ingredientes y otros productos alimenticios olores o apariencia se recomienda para su distribucin, en el almacenamiento de materiales. Seguro de cuarentena y la eliminacin de todos los materiales de desechos, envases, especialmente impresos, es necesario para asegurar que no se convierta en una fuente de contaminacin o mal uso.

13.6 Calidad de las disposiciones de control Los gerentes deben concentrarse en las tcnicas de control de calidad para proteger la comida y la bebida, y no confiar en las pruebas de control de calidad. Cuando se trata de detectar un caso muy poco frecuente, que tendra consecuencias graves, las tcnicas de control de calidad basado en el muestreo no son suficientemente efectivas y slo un examen al 100% es el adecuado, tal como se utiliza para la deteccin de metales. Dicho examen tendra que ser por ensayos no destructivos, que no es posible para los riesgos impredecibles. Dicho esto, el examen sensorial puede ser un instrumento muy til, ya que muchos contaminantes se podran detectar pues influyen en el color, olor, textura o el sabor de un alimento. La investigacin de incidentes puede hacer uso de anlisis especializados de materiales peligrosos, o las asociaciones de investigacin que pueden examinar los materiales en contra de un perfil establecido y por lo tanto identificar las discrepancias. Algunos controles de rutina, tales como chequeos de cloracin del agua de la red podra indicar el sabotaje de los servicios. 14 Planes de contingencia para la recuperacin de un ataque El uso de los principios de gestin de mejoramiento en la continuidad y el cumplimiento con la norma BS 25999 de gestin de continuidad del negocio. Parte 1: Cdigo de Prcticas dar buena resistencia a

reaccionar y recuperarse de los ataques maliciosos. Los Gerentes deben revisar con regularidad, el equilibrio entre su oferta de suministro justo a tiempo frente al suministro just-in-caso. Alguna fuente de retroceso de los servicios clave puede ser aconsejable, adems de las de servicios electrnicos discutidos en las clusulas 10 y 13.2. Mientras que la duplicacin de los servicios de la red es probable que sea apropiado para un nmero muy pequeo de "proveedores nicos" muy grande, y algunos se podra pensar en soluciones alternativas. Los procedimientos de emergencia y gestin de crisis deben ser elaborados y ensayados con una estrecha relacin con el gobierno local y las agencias (el Foro de Resistencia Local) para maximizar la colaboracin y evitar confusiones en caso de ataque o de emergencia accidentales. Las organizaciones deben mantener una tecla de emergencia de la lista de contactos incluyendo internos (los altos ejecutivos, titulares de las claves de correos, y los diputados) y los socios externos (agentes de salud, oficiales de normas de comercio, los analistas del pblico). Todo el personal debe estar capacitado en los procedimientos de emergencia. La gestin de los medios de comunicacin e informar al pblico con el fin de minimizar el sobre-reaccin a un evento debe ser un elemento clave de un plan de continuidad del negocio. En el caso de un ataque malintencionado, sin embargo, el control de estas actividades es probable que est en manos de la Polica y la Agencia de Normas Alimentarias. Un sistema de trazabilidad eficaz, tanto aguas arriba y aguas abajo a los ingredientes de los productos se deben desarrollar para minimizar las consecuencias de un ataque. Acuerdos de retirada de productos deben estar preparados para asegurar que tales procedimientos sean lo ms eficaces posible. Arreglos especiales para la eliminacin de materiales contaminados puede ser necesario. Todas las polticas relativas a la seguridad y la gestin general de riesgos (incluidos los de Continuidad de Negocios y Planificacin de Desastres) se supervisaron y estudiaran para asegurar que no hay contradicciones o anomalas y que no son apropiados procedimientos de apoyo, en su lugar. 15 Auditora y revisin de los procedimientos de defensa de los alimentos Es vital que las violaciones y presuntas infracciones de la seguridad de ser reportado inmediatamente al gerente designado, quien decidir si una revisin completa que se necesita. El equipo de TACCP debe vigilar el sitio web del Servicio de Seguridad [28] para las actualizaciones en la evaluacin de la amenaza nacional. La situacin local se puede revisar con frecuencia y brevemente frente a los cambios de las condiciones relativas a los locales. Un breve informe de la revisin se debe dar slo una circulacin limitada.

Texto Traducido y Revisado por Gonzalo Merchn Vargas Ingeniero Tecnlogo de Alimentos Asesor Consultor y Docente en Sistemas de gestin para la Inocuidad de los alimentos Colombia Junio 2012

Anda mungkin juga menyukai

- tp3 ComplejosDokumen2 halamantp3 ComplejosGermán HerránBelum ada peringkat

- Tarea 3 Gestión Humana 2Dokumen5 halamanTarea 3 Gestión Humana 2María CadetBelum ada peringkat

- Tarifa 2023 Soluciones GeberitDokumen45 halamanTarifa 2023 Soluciones GeberitDavid Sanjuán PérezBelum ada peringkat

- Como Produce Energia AlimentosDokumen8 halamanComo Produce Energia AlimentosRosa TitoBelum ada peringkat

- RTM-PR-04 Procedimiento Inspección V4Dokumen44 halamanRTM-PR-04 Procedimiento Inspección V4Direccion Tecnica CDA VILLA DEL ROSARIOBelum ada peringkat

- Aca1 InventarioDokumen7 halamanAca1 InventarioIvis HerazoBelum ada peringkat

- Introdduccion Al Procesamiento MineralesDokumen7 halamanIntrodduccion Al Procesamiento Mineralesleolam_06Belum ada peringkat

- Essity Higiene Y Salud Mexico Sa de CV: 00001000000504213553Dokumen1 halamanEssity Higiene Y Salud Mexico Sa de CV: 00001000000504213553miguelrodrigueztorres876Belum ada peringkat

- LiderazgoDokumen4 halamanLiderazgopamejamBelum ada peringkat

- Laboratorio Rocas Carbonatadas-Petrografia SedimentariaDokumen7 halamanLaboratorio Rocas Carbonatadas-Petrografia SedimentariaDavid MorenoBelum ada peringkat

- MN 02 2001Dokumen49 halamanMN 02 2001Gustavo MABelum ada peringkat

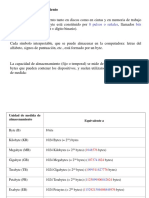

- 2 Memoria Ram Rom1Dokumen16 halaman2 Memoria Ram Rom1j_carlostBelum ada peringkat

- EjerciciosDokumen2 halamanEjerciciosdeivid garcia67% (3)

- Autonomia D Ambiental 1Dokumen19 halamanAutonomia D Ambiental 1Cecilia Enrique GuerreroBelum ada peringkat

- Prácticas Formales Del MindfulnessDokumen5 halamanPrácticas Formales Del Mindfulnesswalter jesus navarro juarezBelum ada peringkat

- Cálculo PlásticoDokumen10 halamanCálculo Plásticojo_jose71960Belum ada peringkat

- LITIODokumen19 halamanLITIOCheryl jobeth SmarthBelum ada peringkat

- Proyecto de AmbientalDokumen17 halamanProyecto de Ambientalbeker narvaezBelum ada peringkat

- PucaráDokumen5 halamanPucaráBernard Dorian GuamanBelum ada peringkat

- Brief Platanitos CopeDokumen64 halamanBrief Platanitos CopeCamilo Medina GarzónBelum ada peringkat

- PROMOVIENDO EL LIDERAZGO EN QUILLAZUDokumen13 halamanPROMOVIENDO EL LIDERAZGO EN QUILLAZUFaustoAldaba100% (2)

- Trabajo Panel SolarDokumen12 halamanTrabajo Panel Solarelizabeth julioBelum ada peringkat

- Hombre y Mujer Los CreóDokumen2 halamanHombre y Mujer Los CreóMovimiento Social Por la Escuela Pública Asturias (Lola Saldaña)Belum ada peringkat

- Compresibilidad y Asentamientos v2020Dokumen64 halamanCompresibilidad y Asentamientos v2020Luis Felipe Guzman PulidoBelum ada peringkat

- ÁRBOLES Y ARBUSTOS de L EixeretaDokumen50 halamanÁRBOLES Y ARBUSTOS de L EixeretaAlejandro López VisedoBelum ada peringkat

- Rubrica Informe AciDokumen3 halamanRubrica Informe AcigommmoBelum ada peringkat

- Aprendiendo Con Todo El Cerebro Linda VerleeDokumen4 halamanAprendiendo Con Todo El Cerebro Linda VerleeKELLY JOHANA MONTOYA JARAMILLOBelum ada peringkat

- Ensayo Composicion FotograficaDokumen2 halamanEnsayo Composicion FotograficaEsteban ProcelBelum ada peringkat

- TAD201 Semana7Dokumen10 halamanTAD201 Semana7Pablo Andres Robles ContrerasBelum ada peringkat

- Mapa de Ruta Parques IndustrialesDokumen145 halamanMapa de Ruta Parques IndustrialesJOSE DAVID RICO GARIBALDIBelum ada peringkat