Leccion 8

Diunggah oleh

René Alemán Jr.Judul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Leccion 8

Diunggah oleh

René Alemán Jr.Hak Cipta:

Format Tersedia

Manual de Mantenimiento de Computadoras

TEMA 8: VIRUS Y ANTI-VIRUS.

Qu es un virus informtico?

Un virus informtico es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el cdigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque tambin existen otros ms inofensivos, que solo se caracterizan por ser molestos. Los virus informticos tienen, bsicamente, la funcin de propagarse a travs de un software, no se replican a s mismos porque no tienen esa facultad como el gusano informtico, son muy nocivos y algunos contienen adems una carga daina (payload) con distintos objetivos, desde una simple broma hasta realizar daos

importantes en los sistemas, o bloquear las redes informticas generando trfico intil. El funcionamiento de un virus informtico es conceptualmente simple. Se ejecuta un programa que est infectado, en la mayora de las ocasiones, por desconocimiento del usuario. El cdigo del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contena haya terminado de ejecutarse. El virus toma entonces el control de los servicios bsicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecucin.

Manual de Mantenimiento de Computadoras

Finalmente se aade el cdigo del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa. Los virus informticos afectan en mayor o menor medida a casi todos los sistemas ms conocidos y usados en la actualidad. Cabe aclarar que un virus informtico slo atacar el sistema operativo para el que fue desarrollado.

Cules son los principales tipos de virus para PC?

La primera clase incluye los que infectan archivos, adjuntos a programas ordinarios, aunque algunos pueden infectar cualquier archivo. Un virus de accin directa selecciona uno o varios programas para infectar cada vez que el programa es ejecutado. Uno residente se esconde en alguna parte de la memoria la primera vez que un programa infectado se ejecuta, y despus infecta a otros programas cuando son ejecutados.

La segunda categora es la de los que infectan archivos de sistema o sector de arranque. Estos virus, infectan el area de sistema en un disco. Hay algunos que se ejecutan al iniciarse windows, y virus que infectan directamente al sector de arranque de discos duros, pudiendo incluso daarlos permanentemente. Hay otros virus que modifican las entradas a la tabla de archivos para que el virus se ejecute. Hay que tener en cuenta que estos pueden causar perdida de informacin (archivos).

Manual de Mantenimiento de Computadoras

Caractersticas

Dado que una caracterstica de los virus es el consumo de recursos, los virus ocasionan problemas tales como: prdida de productividad, cortes en los sistemas de informacin o daos a nivel de datos. Una de las caractersticas es la posibilidad que tienen de diseminarse por medio de replicas y copias. Las redes en la actualidad ayudan a dicha propagacin cuando stas no tienen la seguridad adecuada. Otros daos que los virus producen a los sistemas informticos son la prdida de informacin, horas de parada productiva, tiempo de reinstalacin, etc. Hay que tener en cuenta que cada virus plantea una situacin diferente.

Mtodos de propagacin

Existen dos grandes clases de contagio. En la primera, el usuario, en un momento dado, ejecuta o acepta de forma inadvertida la instalacin del virus. En la segunda, el programa malicioso acta replicndose a travs de las redes. En este caso se habla de gusanos. En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anmalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperacin del mismo. Dentro de las contaminaciones ms frecuentes por interaccin del usuario estn las siguientes:

Mensajes que ejecutan automticamente programas (como el programa de correo que abre directamente un archivo adjunto). Ingeniera social, mensajes como ejecute este programa y gane un premio, o, ms comnmente: Haz 2 clics y gana 2 tonos para mvil gratis. Entrada de informacin en discos de otros usuarios infectados. Instalacin de software modificado o de dudosa procedencia.

Manual de Mantenimiento de Computadoras

Tipos de Virus Informticos

Todos los virus tienen en comn una caracterstica, y es que crean efectos nocivos para nuestro sistema. A continuacin te presentamos la clasificacin de los virus informticos, basada en el dao que causan y efectos que provocan.

Caballo de Troya:

Es un programa daino que se oculta en otro programa legtimo, y que produce sus efectos perniciosos al ejecutarse este ltimo. En este caso, no es capaz de infectar otros archivos o soportes, y slo se ejecuta una vez, aunque es suficiente, en la mayora de las ocasiones, para causar su efecto destructivo.

Gusano o Worm:

Es un programa cuya nica finalidad es la de ir consumiendo la memoria del sistema, se copia as mismo sucesivamente, hasta que desborda la RAM, siendo sta su nica accin maligna.

Virus de macros:

Un macro es una secuencia de rdenes de teclado y mouse asignadas a una sola tecla, smbolo o comando. Son muy tiles cuando este grupo de instrucciones se necesitan repetidamente. Los virus de macros afectan a archivos y plantillas que los contienen, hacindose pasar por una macro y actuaran hasta que el archivo se abra o utilice.

Manual de Mantenimiento de Computadoras

Virus de sobre escritura:

Sobrescriben en el interior de los archivos atacados, haciendo que se pierda el contenido de los mismos.

Virus de Programa:

Comnmente infectan archivos con extensiones .EXE, .COM, .OVL, .DRV, .BIN, .DLL, y .SYS., los dos primeros son atacados ms frecuentemente por que se utilizan mas.

Virus de Boot:

Son virus que infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maestro (Mster Boot Record) de los discos duros; tambin pueden infectar las tablas de particiones de los discos.

Virus Residentes:

Se colocan automticamente en la memoria de la computadora y desde ella esperan la ejecucin de algn programa o la utilizacin de algn archivo.

Virus de enlace o directorio:

Modifican las direcciones que permiten, a nivel interno, acceder a cada uno de los archivos existentes, y como consecuencia no es posible localizarlos y trabajar con ellos.

Virus mutantes o polimrficos:

Son virus que mutan, es decir cambian ciertas partes de su cdigo fuente haciendo uso de procesos de encriptacin y de la misma tecnologa que utilizan los antivirus. Debido a estas mutaciones, cada generacin de virus es diferente a la versin anterior, dificultando as su deteccin y eliminacin.

Manual de Mantenimiento de Computadoras

Virus falso o Hoax:

Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribuidas a travs del correo electrnico y las redes. Estos mensajes normalmente informan acerca de peligros de infeccin de virus, los cuales mayormente son falsos y cuyo nico objetivo es sobrecargar el flujo de informacin a travs de las redes y el correo electrnico de todo el mundo.

Virus Mltiples:

Son virus que infectan archivos ejecutables y sectores de booteo simultneamente, combinando en ellos la accin de los virus de programa y de los virus de sector de arranque.

Cmo saber si estoy infectado por un virus?

Uno de los problemas ms recurrentes para los usuarios al momento de utilizar un computador son los virus, malwares, spywares, etc. Al igual que a una persona se le coloca una mano en la frente para saber si tiene fiebre, a un computador tambin lo podemos diagnosticar de maneras similares (no colocando una mano sobre el gabinete claramente).

Manual de Mantenimiento de Computadoras

Veamos una lista sobre sntomas de infeccin:

1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. 16. 17. 18. 19. El sistema est ms lento que nunca para cualquier operacin. No podemos ingresar al Firewall de Windows. Nuestra velocidad de conexin a internet baja bruscamente. No podemos copiar, cortar o pegar archivos. Salen errores del sistema con mucha frecuencia. De repente (con mucha cotidianidad) el sistema se bloquea. Sin razn ni motivo el sistema se reinicia slo. El administrador de tareas o el editor del registro estn deshabilitados (Habilitar administrador de tareas). Aparicin de carpetas o archivos extraos en tus directorios. Las carpetas contienen archivos con los mismos nombres de las carpetas. Cuando imprimes documentos, salen raros, a veces ni es posible. Ejecutar aplicaciones se ha vuelto imposible: salen muchos errores. Modificaciones en la longitud de los archivos, y de su fecha de creacin. El sistema no reconoce dispositivos USB, o componentes fsicos. Algunas unidades lgicas de disco son inaccesibles. El sistema no termina de arrancar correctamente o se tarda mucho. Aparicin de aplicaciones con nombres raros en el gestor de procesos. Disminuye el espacio libre en el disco duro. La memoria en uso cada es ms grande, an cuando no usamos el sistema.

Recuerda que si presentas uno de estos sntomas no significa que ests infectado, al menos debes tener 3 de ellos para comenzar a preocuparte. Si quieres asegurarte de que no estes infectado puedes pasar algn antivirus online gratis.

Cmo reconocer un Falso Antivirus?

Un Rogue es un programa que se presenta como antivirus pero en realidad es justo lo contrario. Un usuario podra ser engaado e instalarlo en su equipo. Pero es posible darse cuenta cuando un antivirus es en realidad una estafa:

1. Se ofrece una solucin antivirus, antispyware, firewall o de otro tipo totalmente gratis. Esto no es definitivo, pero cualquier producto profesional tiene un costo. Por lo general se ofrece un perodo de 30 das para evaluar el producto, pero no es un perodo indefinido. 2. No se trata de una marca reconocida . Los antivirus ms conocidos son los siguientes: Nod32, BitDefender, AVG, Norton, Macaffe, Panda, Kaspersky, Antivir o F-Secure. Existen otras marcas, pero por lo general un usuario que no conozca mucho del tema har bien elegir uno de esta lista.

Manual de Mantenimiento de Computadoras 3. Ofrecen un escaneo en lnea (como algunos de los antivirus reales), y SIEMPRE, incluso en un sistema limpio (recin formateado) se muestran cientos de archivos infectados y amenazas de diferente tipo. 4. Si es que el usuario instala el falso antivirus, para remover las amenazas o hacer una actualizacin se debe activar el producto, y se solicita un nmero de tarjeta de crdito . 5. Cuando el usuario quiere desinstalar el programa, no puede, o se dificulta hacerlo . Despus de removerlo, de todos modos quedan otros malwares en el equipo.

Qu es un troyano?

Un troyano es un tipo de Malware muy similar a un virus, pero no idntico. Se caracteriza por ser un programa que procura pasar desapercibido al usuario y tomar control sobre el computador. Aunque puede contener cdigo daino, su objetivo primordial no es necesariamente causar dao. Se denomina Troyano, o Caballos de Troya como smil al regalo de los atenienses, que en realidad era una estrategia para penetrar las defensas sin ser detectados. Vienen escondidos dentro de otros archivos, que incluso pueden ser completamente funcionales, pero que al ejecutarse instalan el troyano en el equipo. Una vez dentro del equipo, y si no es detectado por el antivirus, toma control del equipo. Esta es la principal diferencia entre un virus y un troyano: el primero es un programa independiente que ejecuta cdigo maligno de acuerdo a las instrucciones

programadas, mientras que el troyano, si bien puede realizar algunas acciones por s mismo, abre un canal de comunicacin hacia otro equipo, que le enva instrucciones. Estas instrucciones son variadas, y las posibilidades son infinitas. Algunos ejemplos pueden ser: Eliminar ciertos documentos. Enviar informacin confidencial del equipo infectado (archivos de contraseas, cuentas de correo, contactos, etc.) Deshabilitar el antivirus o firewall. Obtener datos de los hbitos del usuario. Recolectar direcciones de correo electrnico para enviar spam. Transformar el computador en un zombi que enva spam sin que el usuario lo sepa.

Manual de Mantenimiento de Computadoras

Qu es un Spyware?

Los Spywares son programas que infectan nuestro equipo y trabajan en segundo plano, de manera oculta. Se cargan desde que encendemos el computador, guardando informacin privada:

navegador que usamos, qu pginas se visitan, etc. Toda esta informacin es enviada, sin que lo sepamos, a los creadores del spyware, que venden esa informacin o la usan para crear falsas campaas publicitarias.

Qu es un AdWare?

Adware es una abrevacin de ADvertising-Supported softWARE. Se refiere a programas maliciosos muy similiares a los spywares, con la diferencia de que viene includo en ciertos programas de distribucin gratuita, que a cambio de prestarte algn servicio se instalan en tu equipo. Por lo general esto se avisa en el ToS (Terms of Service),pero muy pocas personas lo leen y slo apretan Aceptar. El Adware suele hacer aparecer banners, avisos y pop-ups en cualquier momento, adems de guardar los sitios que visitas y toda la informacin que pueda recolectar.

Qu es un Hijackers?

Los Hijackers modifican las opciones del navegador, por lo general afectan en mayor medida a Internet Explorer. Cuando estn en nuestro equipo nos llevan a pginas diferentes a las que queremos, cambiando los favoritos o pgina de inicio, abriendo popups, etc. Por lo general ralentizan el navegador e impiden un uso normal de ste. Los antivirus no suelen detectarlos porque se camuflan como procesos del navegador.

Manual de Mantenimiento de Computadoras

10

Qu es el Spam?

Spam es un trmino usado en referencia al correo electronico no solicitado enviado de modo masivo. Se basa en su bajo costo de envo y en la premisa de que alguien caer, es decir que si una sola persona de 100.000 correos enviados (incluso menos gente) termina por comprar el producto, se

transforma en un negocio rentable. Actualmente se usa tambin para toda clase de mensajes publicitarios que se dejan en foros, blogs, etc. sin la autorizacin de sus dueos. Existen 2 clases de spam: el legal, es decir, la estrategia de marketing que usan algunas empresas para promocionar sus productos y servicios, y que no tienen recursos para invertir en otro tipo de publicidad. Por lo general contratan servicios de Email Marketing, que son personas o empresas que dedican tiempo y recursos a obtener direcciones email para luegos enviarles la publicidad. No es la ms elegante de las estrategias, pero si la base de datos est correctamente segmentada (por edad, pas, sexo, etc.), suele tener resultados positivos. El segundo tipo, es conocido como Scam. Se trata de correos enviados masivamente, pero donde se trata derechamente de una estafa: se ofrece un producto de dudosa reputacin (relojes o diplomas falsificados), productos mdicos, viajes, etc. Tambin son conocidas las estafas donde se pide dinero para una causa (salvar ballenas, ayudar a personas o comunidades pobres). El costo del Spam es elevado: alrededor del 80% de todos los correos electrnicos enviados en el mundo son spam. Los proveedores de correo deben disear y gestionar soluciones para evitar que las casillas de correo de las personas sean saturadas de basura. Adems, mientras ms spam pase a travs de los filtros, ms tiempo productivo pierden las personas borrandolo.

Manual de Mantenimiento de Computadoras

11

Qu es Phishing?

Phishing es un tipo de fraude electrnico que se realiza usando ingeniera social para obtener informacin confidencial de una persona (contraseas, nmeros de tarjetas de crdito). El estafador se hace pasar por una persona, empresa o institucin de confianza de la vctima, y trata de que sta le entregue datos relevantes.

Cmo evitar el Phishing?

Para evitar la prdida de tus datos , robos de identidad y tener que pagar (en dinero, tiempo o ambos) por transacciones que nunca realizamos, hay algunos consejos simples que debes tener en cuenta: El correo electronico del remitente: Resulta muy fcil falsificar el nombre de una cuenta de correo electrnico. Esto significa que si recibes un correo de Servicio al Cliente con la direccin servicio@empresa.com, esto no significa que sea verdadera. Datos genricos en lugar de los tuyos : Los correos electrnicos tpicos de phishing usan saludos y datos genricos como estimado usuario, en lugar de tu nombre real. Esto es porque en realidad no conocen tus datos, slo conocen tu direccin de correo y esperan que alguien caiga y les d ms informacin. Son Urgentes: Muchos de estos correos indican que es imperativo que realices alguna accin de inmediato, como visitar un sitio para activar tu cuenta, a riesgo de que la pierdas. Esto es casi siempre falso, y puede ser comprobado fcilmente con una llamada telefnica o enviando un mail a tu ejecutivo del banco. Un correo que pida con urgencia que entregues informacin confidencial es casi siempre un fraude.

Manual de Mantenimiento de Computadoras

12

Vnculos a pginas falsas: Muchos de estos correos tienen links a otras paginas que parecen vlidos, del tipo empresa.com/cuenta, pero la hacer clic en ellos te llevan a sitios diferentes, que parecen corresponder al banco o empresa. Si recibes un mail que te pide informacin, puedes visitar directamente la pgina sin presionar el link (poniendo la direccin en tu navegador) e ingresando con tu cuenta. No eres cliente: Como son enviados masivamente, muchas veces puedes recibir correos phishing de una institucin de que la no formas parte, como un banco donde ni siquiera tienes una cuenta. Errores de ortografa: La mayora de los phishing tienen faltas ortogrficas notables, o psima gramtica, por haber sido escritos en otro idioma y luego traducidos con un programa.

Qu es un Keylogger?

Se llama Keylogger a un sistema que permita crear un registro de las teclas que pulsa un usuario. Esto puede tener fines tanto lcitos como ilcitos, y realizarse desde un programa o por algn tipo de hardware. Esto permite que la persona que controla el keylogger rearme la secuencia de cada tecla pulsada por un usuario.Esto tiene varios fines. Algunas empresas usan keyloggers para certificar qu es lo que hacen sus empleados con los computadores de la empresa. Esto no puede calificarse como una intromisin a la vida privada, puesto que el computador del trabajo es precisamente para eso, trabajar, y la informacin relacionada con eso es propiedad de la empresa, no del empleado. Sin embargo, el peligro de los keyloggers es que infecten una mquina donde manejes informacin personal. Un keylogger puede obtener los datos de tu cuenta de correo, la informacin de tu tarjeta de crdito o acceso a un sitio corporativo, conversaciones privadas, etc.

Manual de Mantenimiento de Computadoras

13

Existen varios tipos de Keylogger. Algunos son dispositivos que pueden colocarse entre el teclado y la conexin a la placa madre, algunos incluso pueden estar dentro del teclado, incluso hay teclados que vienen con un keylogger incorporado por defecto. Estos son bsicamente piezas de hardware que graban las teclas presionadas. Tambin pueden ser Keyloggers de software, que dependiendo de la complejidad de su programacin, pueden estar trabajando en diferentes niveles del sistema operativo y ser, por ello, ms o menos difciles de detectar.

BOTNET Una botnet es una red de equipos infectados por cdigos maliciosos que

siendo controlados por un atacante. Actualmente, las botnets se han

convertido en una de las herramientas principales para el cibercrimen, dado que otorgan la posibilidad de realizar ataques a gran escala desde todos los sistemas infectados y de forma annima. Una botnet es una red de equipos infectados por cdigos maliciosos que siendo controlados por un atacante, disponen de sus recursos para que trabajen de forma conjunta y distribuida. Cuando una computadora ha sido afectada por un malware de tipo bot se dice que se trata de un equipo robot o zombi. Al controlar los sistemas remotamente (total o parcialmente), los dueos de las botnets pueden disponer de stas para llevar a cabo diversas tareas maliciosas. Entre las principales se encuentra el envo de spam, la realizacin de ataques de denegacin de servicio distribuido (DDoS), el alojamiento de archivos para sitios web (material

Manual de Mantenimiento de Computadoras

14

pornogrfico, pedfilo, warez, cracks, sitios de phishing, etc.), distribucin e instalacin de nuevo malware y abuso de publicidad online. A continuacin se detallan cules son los indicios que pueden indicar que su equipo forma parte de una botnet. Cabe destacar que si bien cualquier cdigo malicioso puede causar casi todos los sntomas de un bot, an as, hay algunos signos que no deben pasarse por alto: 1. El ventilador arranca a toda marcha cuando el equipo est inactivo: Esto puede indicar que un programa se est ejecutando sin el conocimiento del usuario y que se estn utilizando una cantidad considerable de recursos. Por supuesto, esto tambin podra ser producto de la instalacin de actualizaciones de Microsoft, por ejemplo. Otro problema que puede hacer que el ventilador trabaje es el exceso de suciedad en el equipo o un ventilador de la CPU fallando. 2. Su equipo tarda mucho tiempo para apagarse, o no lo hace correctamente: Con frecuencia el malware posee errores que pueden causar una variedad de sntomas, incluyendo que el apagado del sistema sea muy largo o directamente falle. Desafortunadamente, los errores del sistema operativo o conflictos con programas legtimos tambin pueden causar el mismo sntoma. 3. Observar contenidos en su muro de Facebook que no ha enviado: Existen algunas otras razones distintas al malware o el acceso no autorizado a la cuenta para que aparezca este problema. Si ve que ocurre, definitivamente deber cambiar su contrasea y asegurarse que el sistema no est infectado. Lo ideal es asegurarse que la computadora no tiene malware antes de cambiar la contrasea y no usar la clave de Facebook en varios sitios distintos. 4. Las aplicaciones andan muy lento: Esto puede ocurrir porque programas ocultos estn utilizando una gran cantidad de recursos del equipo. Pero tambin podra ser causado por otros problemas.

Manual de Mantenimiento de Computadoras

15

5. No se pueden descargar las actualizaciones del sistema operativo: Este es un sntoma que no se puede ignorar. Incluso si no est siendo causado por un bot u otro malware, si no mantiene los parches de seguridad actualizados el sistema se va a infectar. 6. No se pueden descargar actualizaciones del antivirus o visitar sitios web de los proveedores: El malware a menudo trata de evitar que soluciones antivirus o de seguridad sean instaladas o ejecutadas. La imposibilidad de actualizar el antivirus o de visitar el sitio web del fabricante es un muy fuerte indicador de la presencia de cdigo malicioso. 7. El acceso a Internet es muy lento: Si un bot est en ejecucin en el sistema para, por ejemplo, enviar grandes cantidades de spam, realizar un ataque contra otros equipos o subir/bajar gran cantidad de datos, puede causar que el acceso a Internet sea muy lento. 8. Sus amigos y familiares han recibido mensajes de correo electrnico que usted no envi: Esto puede ser seal de un bot u otro tipo de malware, o bien que su cuenta de correo web haya sido comprometida por un atacante. 9. Se abren ventanas emergentes y anuncios, incluso cuando no se est usando un navegador web: Si bien este es un clsico signo de adware, los bots pueden instalar este programa malicioso en el equipo. Definitivamente debe atender este problema. 10. El Administrador de tareas de Windows muestra programas con nombres o descripciones extraas: El uso del Administrador de Tareas requiere cierta habilidad e investigacin. A veces software legtimo puede utilizar nombres extraos. Una entrada en el Administrador de Tareas no es suficiente para identificar un programa como daino. Si bien puede ayudar a encontrar software malicioso, deben realizarse otros pasos adicionales para validar los resultados. Eliminar procesos, archivos o entradas del registro slo porque se sospecha que es un bot u otro malware, puede resultar en que el equipo ni siquiera inicie. Tenga mucho cuidado al hacer suposiciones y tomar acciones sobre ellas.

Manual de Mantenimiento de Computadoras

16

Cmo puedo evitar ser infectado por un virus?

La mejor herramienta para combatir virus es saber como actan, infectan y se propagan. No obstante, le recomendamos lo siguiente: 1. El correo electrnico es el medio de transmisin preferido por los virus, por lo que hay que tener especial cuidado en su utilizacin. Cualquier correo recibido puede contener virus aunque no le acompae el smbolo de datos adjuntos (el habitual "clip"). Adems, no es necesario ejecutar el archivo adjunto de un mensaje de correo para ser infectado. Por ejemplo, en versiones antiguas y no actualizadas del MS Internet Explorer basta nicamente con abrir el mensaje, o visualizarlo mediante la 'vista previa'. Para prevenir esto, lo mejor es verificar los mensajes no esperados a ver si son reales antes de abrirlos. Un indicativo de posible virus es la existencia en el asunto del mensaje de palabras en un idioma diferente (generalmente ingls). 2. Muchas pginas de Internet permiten la descarga de programas y archivos a los ordenadores de los usuarios. Cabe la posibilidad de que estos archivos estn infectados con virus. 3. Como no existen indicadores claros que garanticen su fiabilidad, debemos evitar la descarga de programas gratis. Por lo general, son sitios seguros aquellos que muestran una informacin clara acerca de su actividad y los productos o servicios que ofrecen; tambin los avalados por organizaciones tales como editoriales, organismos oficiales, etc. 4. Gracias a Internet es posible intercambiar informacin y conversar en tiempo real sobre temas muy diversos mediante los chats. Un amplio nmero de virus utiliza precisamente estos chats para propagarse. Lo hacen enviando ficheros adjuntos (generalmente con nombres muy sugerentes). En general, si desconocemos el usuario que nos enva el archivo, debemos de rechazarlo. 5. Una muy buena forma de minimizar el impacto de un virus, tanto a nivel corporativo como particular, es respaldar correctamente con copias de seguridad de nuestra informacin. 6. Realizar copias peridicas y frecuentes de nuestra informacin ms importante es una magnfica poltica de seguridad. De esta manera, una prdida de datos, causada por ejemplo por un virus, puede ser superada mediante la restauracin de la ltima copia.

Manual de Mantenimiento de Computadoras

17

Qu hacer si he sido infectado?

Su accin principal debera ser contener el virus para que no se propague por cualquier sitio y as poder erradicarlo. Si trabaja en un entorno de red y tiene un administrador de sistema, dgale lo que ha sucedido. Es posible que la mquina haya infectado a ms de una mquina de su grupo de trabajo u organizacin. Si usted trabaja en una red local, desconecte el cable de la red inmediatamente. Una vez que usted ha contenido el virus, necesitar desinfectar su sistema, y despus trabajar cuidadosamente buscar cualquier propagacin del mismo en su red local o a sus contactos. De esta forma puede asegurarse de que no volver a infectar su ordenador accidentalmente. Finalmente pregntese quien ha usado el ordenador durante las ltimas semanas. Si hay otros que lo hayan podido utilizar, pueden haber transportado, sin darse cuenta, la infeccin a su ordenador y necesitarn ayuda. Pregntese si ha enviado algn fichero, como e-mails con ficheros adjuntos, o si ha copiado algn fichero de su mquina a un servidor, pgina web o sitio FTP recientemente. Si ha sido as, revselos para ver si han sido infectados, y si lo han sido, informe a otras personas que puedan tener actualmente una copia del fichero infectado en su mquina.

Manual de Mantenimiento de Computadoras

18

ANTIVIRUS

Los antivirus son una herramienta simple cuyo objetivo es detectar y eliminar virus

informticos. Nacieron durante la dcada de 1980. Con el transcurso del tiempo, la aparicin de sistemas operativos ms

avanzados e Internet, ha hecho que los antivirus hayan evolucionado hacia programas ms avanzados que no slo buscan detectar virus informticos, sino bloquearlos,

desinfectarlos y prevenir una infeccin de los mismos, y actualmente ya son capaces de reconocer otros tipos de malware, como spyware, etc.

Funcionamiento

El funcionamiento de un antivirus vara de uno a otro, aunque su comportamiento normal se basa en contar con una lista de virus conocidos y su formas de reconocerlos (las llamadas firmas o vacunas), y analizar contra esa lista los archivos almacenados o transmitidos desde y hacia un ordenador. Adicionalmente, muchos de los antivirus actuales han incorporado funciones de deteccin proactiva, que no se basan en una lista de malware conocido, sino que analizan el comportamiento de los archivos o comunicaciones para detectar cules son potencialmente dainas para el ordenador, con tcnicas como heurstica, HIPS, etc. Usualmente, un antivirus tiene uno o varios componentes residentes en memoria que se encargan de analizar y verificar todos los archivos abiertos, creados, modificados, ejecutados y transmitidos en tiempo real, es decir, mientras el ordenador est en uso.

Manual de Mantenimiento de Computadoras

19

Asimismo, cuentan con un componente de anlisis bajo demanda (los conocidos scanner, exploradores, etc.) y mdulos de proteccin de correo electrnico, Internet, etc. El objetivo primordial de cualquier antivirus actual es detectar la mayor cantidad de amenazas informticas que puedan afectar un ordenador y bloquearlas antes de que la misma pueda infectar un equipo, o poder eliminarla tras la infeccin. Actualmente hay una gran variedad de antivirus, pero no todos se asemejan al pretendido por todos: un antivirus eficaz en todos los sentidos.

Antivirus gratis instalables

AVG: Desde

siempre en AVG nuestra filosofa ha

sido que todos tienen derecho a la seguridad bsica del equipo de forma gratuita. Y nuestros 110 millones de usuarios piensan que estamos haciendo un trabajo bastante bueno. De manera que si planea pasar algn tiempo en lnea e intercambiar regularmente archivos con amigos. Algunas caractersticas: Navegue y realice bsquedas con confianza, mientras LinkScanner lo protege de sitios nocivos Obtenga proteccin en lnea y fuera de lnea contra virus, spyware y otras sorpresas desagradables Disfrute de un rendimiento uniforme y de alta velocidad del equipo con nuestro nuevo analizador de virus mejorado Las actualizaciones automticas mantienen la proteccin actualizada Compatible con Windows 7, Windows Vista, Windows XP y Windows 2000.

Manual de Mantenimiento de Computadoras

20

Avira AntiVir Personal: es una fiable solucin de antivirus

gratuita, que examina rpida y constantemente su equipo para detectar programas malintencionados como, por ejemplo, virus, troyanos, programas de puerta trasera, bulos, gusanos, marcadores automticos, etc. Controla todas las acciones ejecutadas por el usuario o por el sistema operativo y reacciona inmediatamente cuando se detecta un programa malintencionado. Avira AntiVir Personal es un programa antivirus integral y fcil de usar, diseado para ofrecer una proteccin contra virus fiable y gratuita a usuarios domsticos, exclusivamente para uso personal y no apto para uso comercial o de negocios. Disponible para Windows o Unix.

Avast: El

software antivirus avast! ofrece al equipo proteccin

completa frente a virus. El motor antivirus se complementa con mdulos anti-spyware, cortafuegos y antispam como proteccin frente a esquemas de phishing, apropiacin de identidad y virus web distribuidos por Internet. Actualizaciones automticas para una mayor comodidad y seguridad. Calificaciones superiores de usuarios entre software antivirus gratuito.

Panda Cloud: Panda Cloud Antivirus es el primer

antivirus que se maneja en la nube.Opera de forma completamente desatendida con actualizaciones

automticas y transparentes del programa y del motor cada vez que se lanza una nueva versin. Adems, ofrece avanzada proteccin anti-malware gracias al anlisis de comportamiento, sin molestas pantallas publicitarias, y soporte tcnico multilinge 247.

Manual de Mantenimiento de Computadoras

21

Microsoft Security Essentials:

Microsoft

Security

Essentials proporciona proteccin en tiempo real contra virus, spyware y otros tipos de software malintencionado para tu PC domstico. Microsoft Security Essentials se descarga de manera gratuita(debes tener una licencia legal instalada) de Microsoft, es simple de instalar y usar y se mantiene siempre actualizado para que tengas la seguridad de tener tu PC siempre protegido con la tecnologa ms reciente. Es fcil saber si tu PC es seguro: cuando el color indicado es verde, est protegido. Es as de simple. Microsoft Security Essentials se ejecuta de forma silenciosa y eficiente en segundo plano con lo que puede utilizar con total libertad su equipo basado en Windows como desee, sin interrupciones ni largos tiempos de espera.

PC Tools Antivirus:

Con PC Tools, usted est

protegido contra las amenazas informticas bsicas que intenten acceder a su PC. No se arriesgue a ir en lnea sin proteccin. Los peligros incluyen contratacin malware o conseguir su identidad robada. Si su PC se infecta , los virus pueden intentar propagarse a sus amigos, familiares y socios a travs de sus contactos de correo electrnico y otros equipos de su red. Un virus de computadora tambin pueden crear una puerta trasera que permite a los hackers acceder a los archivos en su PC, lanzar ataques contra otros ordenadores o sitios web, o enviar correo electrnico SPAM.

Manual de Mantenimiento de Computadoras

22

Descargar PC Tools AntiVirus ofrece antivirus gratuito de base y antispyware, con actualizaciones de Smart Update para mantener tu PC segura, File Guard para ofrecer proteccin en tiempo real y de la Guardia de correo electrnico para proteger su ordenador contra virus y programas espa se envan por correo electrnico. PC Tools Antivirus gratuito fue creado por los creadores del premiado Spyware Doctor, un producto altamente confiable usado por millones en todo el mundo.

BitDefender: Las principales caractersticas del antivirus gratuito BitDefender son:

Consola de Administracin centralizada: Basado en la experiencia acumulada, el nuevo BitDefender Free Edition ha sido ideado con una consola de administracin centralizada, que facilita la

configuracin de las opciones de proteccin para todos los mdulos BitDefender. Basta con abrir la consola de administracin para obtener el acceso a todos los mdulos: Anlisis, Programador, Actualizacin, Cuarentena, Informe. Anlisis del sistema: Anlisis solicitado Motores antivirus de alta potencia aseguran la deteccin y eliminacin de todos los virus en circulacin cada vez que sea necesario. Anlisis programado: Puedes programar sesiones de anlisis de su sistema en cualquier momento o a ciertos perodos, sin otra intervencin. Anlisis inmediato: Podrs analizar los archivos y directorios con un solo clic derecho. Actualizaciones manuales o automticas: Actualizacin inteligente de la proteccin antivirus, sin la intervencin del usuario. La actualizacin se puede realizar desde la red, mediante Internet, directamente o mediante un servidor Proxy. Tambin puedes buscar actualizaciones de las firmas de virus o de los motores de anlisis, en cualquier momento.

Manual de Mantenimiento de Computadoras

23

Cambiar la apariencia de la interfaz: Podrs expresarte libremente, creando nuevas interfaces, o bien podrs usar las apariencias diseadas por otros. Cuarentena: Al aislar los ficheros infectados en la cuarentena, el riesgo de una infeccin se reduce considerablemente. Tambin tienes la posibilidad de enviar estos ficheros al Laboratorio BitDefender para anlisis ulteriores. Ficheros de informe: Al iniciar una sesin de anlisis, podrs crear un fichero de informe en el cual ver las estadsticas acerca del proceso de anlisis. Soporte tcnico gratuito: Un equipo de especialistas certificados proporciona soporte tcnico permantente, por correo, chat y telfono.

ESET NOD32 :Con el ms bajo consumo de recursos del

sistema, ESET NOD32 Antivirus es la solucin ideal para que Ud. y su familia obtengan el mximo rendimiento de la PC sin comprometer velocidad ni funcionamiento. Con el antivirus de ESET se puede estudiar, navegar, jugar, ver pelculas o trabajar desde el hogar sin siquiera notar que su computadora est protegida, en todo momento, contra las ltimas amenazas de Internet. Reconocido mundialmente por prestigiosos laboratorios independientes, el

multipremiado ESET NOD32 Antivirus ofrece el mejor nivel de deteccin de las ms variadas amenazas informticas como virus, gusanos, troyanos, spyware, adware, phishing y cualquier otro tipo de cdigo malicioso, en constante evolucin. El motor heurstico ThreatSense de ESET NOD32 Antivirus garantiza altsimos niveles de deteccin proactiva tanto para malware conocido como desconocido.

Manual de Mantenimiento de Computadoras

24

ESET NOD32 Antivirus se ejecuta en segundo plano permitiendo que el equipo pueda usarse para las tareas diarias en forma segura y protegida. Entre sus cualidades se destacan:

Deteccin proactiva: utilizando la tecnologa ThreatSense, ESET NOD32 Antivirus protege proactivamente contra malware conocido y desconocido logrando altsimos niveles de deteccin de cdigos maliciosos para proteger su sistema. Impacto mnimo sobre los recursos del sistema : ESET NOD32 Antivirus es una solucin de seguridad inteligente que asegura un veloz inicio y ejecucin eficiente de su equipo casi sin consumo de recursos. Exploracin ms veloz: ESET NOD32 Antivirus no ralentiza su computadora mientras explora archivos asegurando la mxima proteccin para su equipo. De este modo, usted es libre de realizar sus tareas diarias mientras ESET NOD32 trabajando en segundo plano con un mnimo impacto sobre el sistema y manteniendo seguro a su sistema.

Kaspersky Internet Security: Se ha convertido en la Suite de Seguridad por excelencia de los usuarios ms experimentados de internet, pues ofrece proteccin integral contra cualquier tipo de amenazas informticas. Novedades en la proteccin e interfaz de Kasperky Internet Security 2010:

Mejora del motor de prevencin de intrusiones HIPS (Host-based Intrusion Prevention System) que atribuye un nivel de riesgo a los programas desconocidos. El componente Control de Aplicaciones utiliza la tecnologa de prevencin de intrusiones para definir reglas de control nuevas o conocidas, capaces de limitar acceso a archivos y al sistema operativo. El nuevo Recinto de Seguridad de KIS 2010 crea un entorno de virtualizacin seguro para ejecutar programas. Gracias a esto podemos probar Software dudoso dentro del entorno, y aislar el Sistema Operativo contra cualquier modificacin. Kaspersky Security Network ampla sus recursos en base a la informacin de los usuarios que utilizan el sistema. El servicio busca minimizar el tiempo necesario para detectar y neutralizar los nuevos tipos de amenazas. Cuando un usuario inicia un programa, el servicio comprueba si ste existe dentro de las listas blancas y el Sistema de Deteccin de Urgencias, en los servidores Kaspersky. Mejoras en la proteccin de datos privados del usuario. Por ejemplo, Kaspersky enva advertencias automticas a los usuarios que se conectan inconscientemente

Manual de Mantenimiento de Computadoras

25

a sitios fraudulentos conocidos, y bloquea los KeyLogger diseados para robar contraseas y claves de acceso. El nuevo Emulador de Scripts analiza el comportamiento de los Sripts para evaluar su peligrosidad potencial. Simula el funcionamiento de los motores Java Script y Visual Basic Script, activados por defecto en Internet Explorer e integrados en Windows. El nuevo componente Antivirus para Chat refuerza la seguridad al usar la mayora de programas de mensajera instantnea. El componente explora los mensajes en busca de objetos maliciosos. Las mejoras del Teclado Virtual refuerzan la seguridad al introducir datos personales pues impeden que los datos sean interceptados por software espa o keyloggers y que se hagan capturas de pantalla. El Anti-Spam proporcionan dos mtodos de deteccin del correo no deseado: mtodos exactos y mtodos expertos. Los mtodos exactos, aplican criterios de filtrado estrictos a determinados mensajes para establecer sin ambigedades si se trata de un mensaje no deseado. Los mtodos expertos estudian los mensajes que han superado los criterios de filtrado estrictos. Al no poder identificarlos categricamente, el componente calcula la probabilidad de que se trate de mensajes no deseados. La posibilidad de desactivar componentes de Kaspersky Internet Security temporalmente para mejorar el rendimiento del equipo. Esto resulta til al utiliza aplicaciones que consumen grandes cantidades de recursos, por ejemplo los juegos en red. Para controlar el acceso a sitios Web fraudulentos y asegurar la proteccin contra ataques phishing, cada vez que un usuario visita una pgina Web en Internet Explorer o Firefox, se analizan los vnculos presentes y se comparan con la base de datos de direcciones fraudulentas. Se han mejorado todos los componentes de la Suite, incluyendo el Firewall, Control parental y Anti-Spam, y en particular el motor heurstico. Se ha mejorado el ncleo del Antivirus para una mejor deteccin de MalWare. En comparacin con versiones anteriores, Kaspersky Anti-Virus 2010 mejor su rendimiento en Windows Vista. Se ha mejorado el proceso de actualizacin. Ahora, las bases de Kaspersky se actualizan no slo de acuerdo con la planificacin establecida, sino tambin cuando aparecen nuevas amenazas. Mejoras al crear el Disco de rescate. El servicio debe utilizarse cuando resulta imposible desinfectar el equipo ejecutando aplicaciones antivirus o herramientas de eliminacin de software malicioso. Los Discos de rescate mejorados desinfectan ms eficaz porque los programas maliciosos no pueden tomar el control durante la carga del sistema operativo.

Manual de Mantenimiento de Computadoras

26

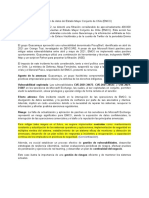

Arreglar Windows luego de un ataque por Virus

Cuando un virus informatico ataca nuestro computador, generalmente deshabilita utilidades de nuestro sistema operativo. Para ello podemos usar una herramienta como Re-Enable que con un slo clic volver a habilitar todos o algunas funciones deshabilitadas por los malwares. Por cierto, es un programa portable.

Manual de Mantenimiento de Computadoras

27

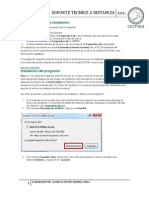

Reparar Windows XP o Windows 7 por problemas de Virus

Cada malware tiene su propia tcnica de ataque y para ello deshabilita ciertos componentes o utilidades de Windows, como por ejemplo: ver el registro, ver los archivos ocultos, ver las extensiones de los ficheros, iniciar el administrador de tareas, etc. Te presento un programa que te ayudar a solucionar estos problemas con 1 slo clic, as no tendrs que ir por Google para solucionar tu problema. Esta es la versin para Windows XP XP Quick Fix Plus. Se encuentra en ingls, pero es muy sencillo saber que es lo que arreglaremos.

Manual de Mantenimiento de Computadoras

28

INVESTIGACION INDIVIDUAL Es muy importante conocer cuales virus en la actualidad son los ms potentes y como poder eliminarlos o evitarlos:

Realizar una investigacin donde detalle el nombre de los virus informticos que han causado graves efectos en el mbito de la informtica en el ao 2010, as como tambin realizar un cuadro comparativo de los todos los tipos de antivirus y determinar cul de ellos son los ms efectivos en la prevencin y eliminacin de virus. Nota: Listar por lo menos 5 virus Para realizar el cuadro comparar 5 antivirus.

Manual de Mantenimiento de Computadoras GLOSARIO:

29

Adware: ADvertising-Supported software. Se refiere a programas maliciosos muy similiares a los spywares. Boot: Se refiere al inicio o arranque de la computadora. RAM: Memoria de Acceso aleatorio. Firewall : Cortafuegos, un software utilizado en redes de computadoras para controlar las comunicaciones, permitindolas o prohibindolas.

BIBLIOGRAFIA:

http://www.monografias.com/trabajos15/virus-informatico/virus-informatico.shtml http://www.desarrolloweb.com/articulos/2176.php http://reparaciondepc.cl

Anda mungkin juga menyukai

- Los 10 Antivirus Mas UsadosDokumen11 halamanLos 10 Antivirus Mas UsadosSaul JimenezBelum ada peringkat

- Ejemplo EsteganografiaDokumen4 halamanEjemplo EsteganografiaPerlaBelum ada peringkat

- Skimming, Malware y RansomwareDokumen15 halamanSkimming, Malware y RansomwareGuadalupe ChacónBelum ada peringkat

- Lista de Precios Actualizada 12 Mayo 2020 ASEMPDokumen4 halamanLista de Precios Actualizada 12 Mayo 2020 ASEMPwandy fernanda vera duqueBelum ada peringkat

- H - Xiii - Tutorial Klnagchk y KlmoverDokumen3 halamanH - Xiii - Tutorial Klnagchk y KlmoverEdgar Victor Condori MaqueraBelum ada peringkat

- TP I - Seguridad de Los SistemasDokumen10 halamanTP I - Seguridad de Los SistemasMariSol SosaBelum ada peringkat

- IntecoDokumen7 halamanIntecoTL COCINABelum ada peringkat

- Kaspersky Managed Detection and Response Datasheet - Es2Dokumen2 halamanKaspersky Managed Detection and Response Datasheet - Es2Keinier Caboverde RamirezBelum ada peringkat

- Kaspersky InternetSecurity PDFDokumen90 halamanKaspersky InternetSecurity PDFJesus Alberto Flores SalazarBelum ada peringkat

- Lista Trading Store07.09.21Dokumen82 halamanLista Trading Store07.09.21Joel HaroBelum ada peringkat

- Trabajo Antivirus PDFDokumen11 halamanTrabajo Antivirus PDFFranklin Quispe ArpiBelum ada peringkat

- ACTA DE ENTREGA ANTIVIRUS ISSPOL-signed-signed-signedDokumen4 halamanACTA DE ENTREGA ANTIVIRUS ISSPOL-signed-signed-signedXristian GimenezBelum ada peringkat

- Avast Premier Nueve 2015 Licencia Hasta El 2050Dokumen2 halamanAvast Premier Nueve 2015 Licencia Hasta El 2050antivirusonlineparawindows66Belum ada peringkat

- Vigilancia Tecnologica en Ciberseguridad BoletinDokumen36 halamanVigilancia Tecnologica en Ciberseguridad BoletinGeraldBelum ada peringkat

- Unidad 3 ArquitecturaDokumen12 halamanUnidad 3 ArquitecturasantiagoBelum ada peringkat

- Actividad 3.3Dokumen8 halamanActividad 3.3DAVID HERNANDEZ CHAVEZBelum ada peringkat

- Programas MaliciososDokumen105 halamanProgramas MaliciososWilmercito NajarroBelum ada peringkat

- PERU AlertaIntegradaSeguridadDigital 004 080420 PDFDokumen20 halamanPERU AlertaIntegradaSeguridadDigital 004 080420 PDFunpcarlosBelum ada peringkat

- Instalación de KasperskyDokumen6 halamanInstalación de KasperskyFany406Belum ada peringkat

- Falsas Video Llamadas Por WhatsappDokumen4 halamanFalsas Video Llamadas Por WhatsappTecnología 21Belum ada peringkat

- Kaspersky Reset Trial PDFDokumen6 halamanKaspersky Reset Trial PDFTecnicos EspecialistasBelum ada peringkat

- InventarioDokumen6 halamanInventarioAldo Muñoz VegaBelum ada peringkat

- Kaspersky Security Awareness Platform DatasheetDokumen9 halamanKaspersky Security Awareness Platform DatasheetjuampanaBelum ada peringkat

- S02.11.1 - Presentación Del Curso - Kaspersky Endpoint Security For Business PDFDokumen149 halamanS02.11.1 - Presentación Del Curso - Kaspersky Endpoint Security For Business PDFRichie Guerrero Peralta100% (1)

- Kasp10.0 SC Admguidees-MxDokumen440 halamanKasp10.0 SC Admguidees-MxppicyberBelum ada peringkat

- Kaspersky ICS Security Survey 2022 EsDokumen31 halamanKaspersky ICS Security Survey 2022 EsJOSE RODRIGUEZ GONZALEZBelum ada peringkat

- Tarea Maestra ComputacionDokumen9 halamanTarea Maestra ComputacionEsther SecretBelum ada peringkat

- Kasp10.0 SC AdmguideesDokumen444 halamanKasp10.0 SC AdmguideesVentas PoneleelcuernoBelum ada peringkat

- El Modo de Eliminar VirusDokumen22 halamanEl Modo de Eliminar VirusMaestria APBelum ada peringkat

- Casos de Estudio Gestión de Riesgo V Con DiagramasDokumen12 halamanCasos de Estudio Gestión de Riesgo V Con Diagramasjuan aldanaBelum ada peringkat