Laboratorios Capitulo 4

Diunggah oleh

johanna1448Deskripsi Asli:

Judul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Laboratorios Capitulo 4

Diunggah oleh

johanna1448Hak Cipta:

Format Tersedia

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Prctica de laboratorio 4.5.1: Observacin de TCP y UDP utilizando Netstat Tarea 1: Explicar parmetros y resultados de comandos netstat comunes. Abra una ventana terminal haciendo clic en Inicio | Ejecutar. Escriba cmd y presione Aceptar. Para mostrar informacin de ayuda sobre el comando netstat, utilice las opciones /?, como se muestra: C:\> netstat /? <INTRO> Utilice el comando de salida netstat /? como referencia para completar la opcin que mejor se ajuste a la descripcin: Opcin Descripcin -a Muestra todas las conexiones y puertos que escuchan. -n Muestra direcciones y nmeros de puerto en forma numrica. intervalo Vuelve a mostrar estadsticas cada cinco segundos. Presione CONTROL+C para detener la nueva visualizacin de las estadsticas. -p proto Muestra conexiones para el protocolo especificadas por protocolo. El protocolo puede ser cualquiera de los siguientes: TCP, UDP, TCPv6, o UDPv6. Si se usa con la opcin s para mostrar estadsticas por protocolo, el protocolo puede ser cualquiera de los siguientes: IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP, o UDPv6. intervalo Vuelve a mostrar todas las conexiones y puertos que escuchan cada 30 segundos.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Tarea 2: Utilizar netstat para examinar la informacin del protocolo en un equipo host del mdulo.

Paso 1: Utilice netstat para ver conexiones existentes. Desde la ventana Terminal en Tarea 1, arriba, ejecute el comando netstat a: C:\> netstat a <INTRO>

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Opcin n obliga a netstat a mostrar el resultado en formato bruto.Desde la ventana Terminal, ejecute el comando netstat an: C:\> netstat an <INTRO>

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Anote tres conexiones TCP y tres UDP del resultado de netstat a y los nmeros de puertos traducidos correspondientes del resultado de netstat an. Si hay menos de tres conexiones que se traducen, antelo en la tabla. Conexin Protocolo Direccin Direccin Estado Local extranjera TCP 135 0.0.0.0 Andres-PC:0 LISTENING TCP 27275 127.0..0.1 Andres-PC:0 LISTENING TCP 49667 192.168.1.3 Andres-PC:0 LISTENING UDP 0.0.0.0. *:* UDP 127.0.0.1 *:* UDP 192.168.1.3 *:*

Prctica de laboratorio 4.5.2: Protocolos de la capa de Transporte TCP/IP, TCP y UDP Objetivos de aprendizaje Identificar campos de encabezado y operacin TCP mediante el uso de una captura de sesin FTP Wireshark.

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios Identificar campos de encabezado y operacin UDP mediante el uso de una captura de sesin TFTP Wireshark. Escenario Mediante la captura Wireshark, analizar los campos de encabezado del protocolo UDP y TCP para la transferencia de archivos entre el equipo host y Eagle Server. Si no se carg Wireshark en el equipo host del mdulo, lo puede descargar desde ftp://eagleserver. example.com/pub/eagle_labs/eagle1/chapter4/, archivo wiresharksetup- 0.99.4.exe. Las utilidades de Windows de lnea de comandos ftp y tftp se utilizar para conectarse a Eagle Server y descargar archivos. Tarea 1: Identificar campos de encabezado y operacin TCP mediante el uso de una captura de sesin FTP Wireshark. Paso 1: Capture una sesin FTP. Las sesiones TCP se controlan y administran debidamente con informacin que se intercambia en los campos de encabezado TCP. En esta tarea se realizar una sesin FTP con Eagle Server. Cuando finalice, se analizar la captura de sesin. Las computadoras con Windows utilizan al cliente FTP, ftp, para conectarse al servidor FTP. Una ventana de lnea de comandos iniciar la sesin FTP y se descargar el archivo de configuracin de texto para S1 central de Eagle Server, /pub/eagle_labs/eagle1/chapter4/s1-central al equipo host.

Abra una ventana de lnea de comandos con un clic en Iniciar / Ejecutar, escriba cmd y luego presione Aceptar.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

NOTA: no se encontr el servidor FTP en la pgina que sugirieron, a saber ftp://eagleserver.example.com/pub/eagle_labs/eagle1/chapter4/

Johanna Orozco Hincapi

N orden

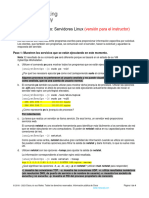

CCNA 1 Laboratorios Sin embargo se realizara la prueba de wireshark usando servidor FTP en una mquina virtual de Linux. Ingresamos a la interface de deban que es una distribucin de linux

Johanna Orozco Hincapi

CCNA 1 Laboratorios La IP asignada es 192.168.1.4

N orden

Este servidor ya tiene configurado un servicio FTP

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

En el navegador ponemos la IP del servidor

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Nos pide el usuario y la contrasea, para loguiarnos al servidor

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios Hacemos un prueba de conexion entre el servidor (debian) con el cliente (windwos 7) Del server al usuario

Prueba de conectividad entre usuario y servidor

Pondremos la IP de nuestro servidor en el navegador del usuario, luego ingresamos el usuario y la contrasea

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

PRACTICA CON EL WIRESHARK Utilice la captura Wireshark del inicio de la primera sesin TCP (bit SYN fijado en 1) para completar la informacin acerca del encabezado TCP. R/

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Direccin IP de origen: 172.16.___.___ Direccin IP destino: _______________ Nmero de puerto de origen: ________ Nmero de puerto de destino: __________ Nmero de secuencia: ______________ Nmero de acuse de recibo: ___________ Longitud del encabezado: ________ Tamao de la ventana: _____________ Del servidor al usuario

192.168.1.3 192.168.1.4 52115 5222 2 0 20 bytes 65

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Direccin IP de origen: 172.16.___.___ Direccin IP destino: _______________ Nmero de puerto de origen: ________ Nmero de puerto de destino: __________ Nmero de secuencia: ______________ Nmero de acuse de recibo: ___________ Longitud del encabezado: ________ Tamao de la ventana: _____________

192.168.1.4 192.168.1.3 80 35511 1 0 32 bytes 661

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Utilice la captura Wireshark del primer datagrama UDP para completar la informacin acerca del encabezado UDP. El valor de la checksum es un valor hexadecimal (base 16) indicado por el cdigo anterior 0x:

Direccin IP de origen: 172.16.___.___ Direccin IP destino: _______________

192.168.1.4 192.168.1.4

Johanna Orozco Hincapi

CCNA 1 Laboratorios Nmero de puerto de origen: ________

N orden 62740 1900 154 Validation disable

Nmero de puerto de destino: __________ Longitud de mensaje UDP: ________ Checksum de UDP: _____________

Tarea 5: Reflexin Esta prctica de laboratorio brind a los estudiantes la oportunidad de analizar las operaciones de protocolo UDP y TCP de sesiones TFTP y FTP capturadas. TCP administra la comunicacin de manera muy diferente a UDP, pero la confiabilidad y garanta ofrecidas requieren un control adicional sobre el canal de comunicacin. UDP tiene menos sobrecarga y control, y el protocolo de capa superior debe proveer algn tipo de control de acuse de recibo. Sin embargo, ambos protocolos transportan datos entre clientes y servidores con el uso de los protocolos de la capa de Aplicacin y son correctos para el protocolo de capa superior que cada uno admite.

Prctica de laboratorio 4.5.3: Examen de protocolos de la capa de transporte y aplicacin Objetivos de aprendizaje Al completar esta prctica de laboratorio, usted podr: Configurar la computadora host para capturar protocolos de la capa de aplicacin. Capturar y analizar la comunicacin HTTP entre la computadora host del mdulo y un servidor Web. Capturar y analizar la comunicacin FTP entre la computadora host del mdulo y un servidor FTP. Observar los canales TCP para establecer y administrar la comunicacin con conexiones HTTP y FTP

Escenario

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios En esta prctica de laboratorio se utilizarn las aplicaciones del cliente para conectarse a los servicios de red del eagle server. El usuario monitorea la comunicacin con Wireshark y analiza los paquetes Capturados. Se utiliza un explorador Web como Internet Explorer o Firefox para conectarse al servicio de red del eagle server. Eagle server tiene varios servicios de red previamente configurados, como el HTTP, que esperan responder las solicitudes del cliente. Tambin se utilizar el explorador Web para examinar el protocolo FTP y el cliente de lnea de comando FTP. El ejercicio demostrar que, aunque los clientes pueden diferir, la comunicacin subyacente con el servidor sigue siendo la misma.

Tarea 1: Configuracin de la computadora host del mdulo para capturar protocolos de la capa de aplicacin. La prctica de laboratorio debe estar configurada como se muestra en el Diagrama de topologa y en la tabla de direccin lgica. En caso contrario, pdale ayuda al instructor antes de continuar.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Servidor apache con IP 192.168.1.3

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Paso 2: Iniciar Wireshark y configurar la Interfaz de captura. 1. Inicie Wireshark desde Inicio > Todos los programas > Wireshark > Wireshark. 2. Cuando se muestra la ventana que se abre, establezca la Interfaz de captura correcta. La interfaz correcta es la interfaz con la direccin IP de la computadora host del mdulo.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Puertos HTTP

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Utilice los resultados de captura de Wireshark o similares para responder las siguientes preguntas: 3. Complete la siguiente tabla con la informacin presentada en la sesin HTTP: Direccin IP del explorador Web Direccin IP del servidor Web Protocolo de la capa de transporte (UDP/TCP) Nmero de puerto del explorador Web Nmero de puerto del servidor Web 192.168.1.3 192.168.1.3 TCP 54571 80

4. Qu computadora inici la sesin HTTP y cmo lo hizo? R/ Lo inici el ordenador 192.168.1.3 . Antes realiza una conexin de tres vias TCP y despus enva una demanda HTTP

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios 5. Qu computadora seal inicialmente un fin a la sesin HTTP y cmo lo hizo? R/ El servidor Web 192.168.254.254 mediante una coexin a tres vas 7. Qu protocolo se lleva (encapsulado) dentro del segmento TCP? R/ Http 8. Expanda el ltimo registro de protocolo y cualquier subcampo. sta es la informacin real enviada al servidor Web. Complete la siguiente tabla utilizando la informacin del protocolo.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Versin del protocolo Mtodo de solicitud * Solicitud URI Idioma

HTTP/1.1

POST

es-ES

10. Cul es la respuesta del servidor Web para la solicitud GET del cliente Web? R/ enva al ACK a 1 y un 200 ok con el HTML con la pagina que el cliente solicito 11. Qu significa esta respuesta? R/ que se encontr la pgina y la enva al cliente 13. Cul es la respuesta ETAG del servidor Web? R/ f-none-match: 525-b8- 851ee5cc0 Qu nmero de puerto utiliza el cliente FTP para conectarse al puerto 21 del servidor FTP? R/ 1078 Cul es el nmero de puerto de Datos FTP utilizado por el servidor FTP?

Johanna Orozco Hincapi

CCNA 1 Laboratorios R/ 20

N orden

Tarea 4: Reflexin Los protocolos HTTP y FTP dependen de TCP para comunicarse. TCP administra la conexin entre el cliente y el servidor para asegurar la entrega de datagramas. Una aplicacin de cliente puede ser un explorador Web o una utilidad de lnea de comando, pero cada una debe enviar y recibir mensajes que puedan ser interpretados en forma correcta. El protocolo de comunicacin se define normalmente en un RFC. El cliente FTP debe autenticarse al servidor FTP aunque la autenticacin est abierta al mundo. El usuario Anonymous tiene, normalmente, acceso restringido al servidor FTP y no puede cargar archivos. Una sesin HTTP comienza cuando se realiza una solicitud al servidor HTTP y finaliza cuando el cliente HTTP ha acusado recibo. En cambio, una sesin FTP finaliza cuando el cliente indica que la deja, utilizando el comando quit. HTTP utiliza un protocolo simple para comunicarse con el servidor HTTP. El servidor escucha en el puerto 80 para conexiones de clientes. En cambio, FTP utiliza dos protocolos. El servidor FTP escucha en el puerto 21 TCP, como la lnea de comandos. Segn el modo de transferencia, el servidor o cliente puede iniciar la conexin de datos. Se puede acceder a los protocolos de capa de aplicacin mltiple mediante un explorador Web simple. A pesar de que slo se examinaron HTTP y FTP, el explorador tambin admite Telnet y Gopher. El explorador acta como un cliente para el servidor, enviando solicitudes y procesando respuestas.

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios 4.6.1: Desafo de integracin de aptitudes: Anlisis de las capas de Aplicacin y de Transporte Diagrama de topologa: Dispositivo Interfaz R1-ISP R2-Central Direccin IP Mscara de subred 255.255.255.252 255.255.0.0 255.255.255.252 255.255.0.0 255.255.0.0 255.255.0.0 Gateway por defecto N/A N/A 172.16.255.254 172.16.255.254 172.16.255.254

Fa0/0 192.168.254.253 255.255.255.0 S0/0/0 Fa0/0 S0/0/0 NIC NIC NIC 10.10.10.6 172.16.255.254 10.10.10.5 172.16.254.1 172.16.1.1 172.16.1.2

S1-Central VLAN 1 PC 1A PC 1B Eagle Server

192.168.254.254 255.255.255.0 192.168.254.253

Johanna Orozco Hincapi

N orden

CCNA 1 Laboratorios Se ha reemplazado el servidor. Configrelo con los siguientes parmetros: Direccin IP 192.168.254.254, Mscara de subred 255.255.255.0, Gateway por defecto 192.168.254.253,

Habilitar DNS, con la asociacin de "eagle-server.example.com" (sin las comillas) con la direccin IP del servidor, habilitar HTTP. Conecte el Eagle Server al puerto Fa0/0 en el router R1-ISP.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

PC 1A perdi la informacin de su direccin IP. Configrela con los siguientes parmetros: Direccin IP 172.16.1.1, Mscara de subred 255.255.0.0, Gateway por defecto 172.16.255.254 y Servidor DNS 192.168.254.254. Conecte la PC 1A al puerto Fa0/1 en el switch S1-Central.

Johanna Orozco Hincapi

CCNA 1 Laboratorios

N orden

Anda mungkin juga menyukai

- Capitulo 4Dokumen49 halamanCapitulo 4c2franco23Belum ada peringkat

- Practica 8 RedesDokumen8 halamanPractica 8 RedesJefferson HuamanBelum ada peringkat

- CCNA 7.2.4.3 Lab - Using Wireshark To Examine FTP and TFTP CapturesDokumen14 halamanCCNA 7.2.4.3 Lab - Using Wireshark To Examine FTP and TFTP CapturesRobert HenryBelum ada peringkat

- 7.2.4.3 Práctica de Laboratorio: Uso de Wireshark para Examinar Capturas de FTP y TFTPDokumen15 halaman7.2.4.3 Práctica de Laboratorio: Uso de Wireshark para Examinar Capturas de FTP y TFTPAndres David50% (2)

- 7 2 4 3 Practica de Laboratorio Uso de Wireshark para Examinar Capturas de FTP y TFTPDokumen14 halaman7 2 4 3 Practica de Laboratorio Uso de Wireshark para Examinar Capturas de FTP y TFTPSebastian Montoya Castaño100% (1)

- 7.2.4.3 Lab - Using Wireshark To Examine FTP and TFTP CapturesDokumen14 halaman7.2.4.3 Lab - Using Wireshark To Examine FTP and TFTP CapturesLouis Joseph MoralesBelum ada peringkat

- Laboratorio 4.5.2Dokumen10 halamanLaboratorio 4.5.2drdaviidBelum ada peringkat

- Uso de Wireshark para Examinar Capturas de FTP y TFTPDokumen22 halamanUso de Wireshark para Examinar Capturas de FTP y TFTPyesidBelum ada peringkat

- 4.5.2 Protocolos de La Capa de Transporte TCP-IP, TCP y UDPDokumen16 halaman4.5.2 Protocolos de La Capa de Transporte TCP-IP, TCP y UDPalejoneyBelum ada peringkat

- 10.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen14 halaman10.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesKevin Ibañez ArteagaBelum ada peringkat

- 7.2.4.3 Uso de Wireshark para Examinar Capturas de FTP y TFTPDokumen22 halaman7.2.4.3 Uso de Wireshark para Examinar Capturas de FTP y TFTPHenry FloresBelum ada peringkat

- 9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen14 halaman9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesNathalyACL75% (4)

- 9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen15 halaman9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDiana VillacresBelum ada peringkat

- Laboratorio 10.4.3Dokumen12 halamanLaboratorio 10.4.3Cristhian MoralesBelum ada peringkat

- Guía de Laboratorio Sesión 1.2Dokumen7 halamanGuía de Laboratorio Sesión 1.2Marcelo CabreraBelum ada peringkat

- 9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen15 halaman9.2.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesAsistente OlimpiadasBelum ada peringkat

- U04 Arquitectura TCPIP (Modelo DoD) (Modo de Compatibilidad) PDFDokumen27 halamanU04 Arquitectura TCPIP (Modelo DoD) (Modo de Compatibilidad) PDFKristie RiceBelum ada peringkat

- 4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen13 halaman4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesMi Lista de Reproduccion ListaBelum ada peringkat

- 4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDokumen28 halaman4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP CapturesDICO ABelum ada peringkat

- 9.2.4.3 Lab Using Wireshark To Examine TCP and UDP Captures PDFDokumen14 halaman9.2.4.3 Lab Using Wireshark To Examine TCP and UDP Captures PDFGian Jairo Jara VenancioBelum ada peringkat

- 9.2.6 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeDokumen6 halaman9.2.6 Lab - Using Wireshark To Observe The TCP 3-Way Handshakeflauber wilfredo obregon acuñaBelum ada peringkat

- Aplicacion de FTPDokumen7 halamanAplicacion de FTPGeorge DiazBelum ada peringkat

- Laboratorio 5.4.1Dokumen6 halamanLaboratorio 5.4.1Taz Hernandez DeBelum ada peringkat

- 4.3.4 Lab - Linux Servers - ILMDokumen4 halaman4.3.4 Lab - Linux Servers - ILMMarco TrujilloBelum ada peringkat

- Practicas Capitulo 7 Cisco Ccna1Dokumen14 halamanPracticas Capitulo 7 Cisco Ccna1fabs_peñaBelum ada peringkat

- 4.5.1 Observación de TCP y UDP Utilizando NetstatDokumen9 halaman4.5.1 Observación de TCP y UDP Utilizando NetstatalejoneyBelum ada peringkat

- Grupo14 ABE3Dokumen15 halamanGrupo14 ABE3Francisco MartinezBelum ada peringkat

- Laboratorio 4.5.3Dokumen13 halamanLaboratorio 4.5.3drdaviidBelum ada peringkat

- 6 Lección 6Dokumen16 halaman6 Lección 6NicolasBelum ada peringkat

- Practica NetstatDokumen3 halamanPractica NetstatzkeletonBelum ada peringkat

- Sockets en PythonGuiaDokumen23 halamanSockets en PythonGuiaYuliana DiazBelum ada peringkat

- 4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP Captures PDFDokumen13 halaman4.6.4.3 Lab - Using Wireshark To Examine TCP and UDP Captures PDFAlexis Salcedo CiezaBelum ada peringkat

- Lab06 2Dokumen7 halamanLab06 2JOHAN JEANPOOL LEIVA CHUQUILLANQUIBelum ada peringkat

- Práctica de Laboratorio 4.5.3Dokumen13 halamanPráctica de Laboratorio 4.5.3tatto1105Belum ada peringkat

- Lab # 8 de Redes.Dokumen8 halamanLab # 8 de Redes.Gnzlz KarlaBelum ada peringkat

- Práctica de Laboratorio NETSTATDokumen4 halamanPráctica de Laboratorio NETSTATIngRichard Inoa JimenezBelum ada peringkat

- Laboratorios Capitulo 6Dokumen43 halamanLaboratorios Capitulo 6johanna1448Belum ada peringkat

- Direccionamiento IpDokumen27 halamanDireccionamiento IpdenysBelum ada peringkat

- Labo Analizador de DatosDokumen13 halamanLabo Analizador de DatosJustin Jhon Gutierres QuispeBelum ada peringkat

- 6.7.1 Practica de Laboratorio Ping y TracerouterDokumen10 halaman6.7.1 Practica de Laboratorio Ping y TracerouteralejoneyBelum ada peringkat

- Practica 4-4.5.1Dokumen5 halamanPractica 4-4.5.1hamiltonmoncayo125Belum ada peringkat

- 6611 - Practica2 Udp TCP Arp IcmpDokumen39 halaman6611 - Practica2 Udp TCP Arp IcmpdarwindolllerBelum ada peringkat

- Actividad - Semana 4 - Redes de ComputadorasDokumen14 halamanActividad - Semana 4 - Redes de ComputadorasJosé Aguirre100% (2)

- Tarea Capa de Transporte (Completar)Dokumen12 halamanTarea Capa de Transporte (Completar)Mei Geka-chan Bowen CaleroBelum ada peringkat

- 4.5.2.4 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeDokumen6 halaman4.5.2.4 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeAlexis Salcedo CiezaBelum ada peringkat

- 5 WiresharkDokumen8 halaman5 Wiresharkcarlos7624Belum ada peringkat

- OBSERVACION PROTOCOLO DE TRES VIAS - Resuelto PDFDokumen9 halamanOBSERVACION PROTOCOLO DE TRES VIAS - Resuelto PDFangelica eliana leon galloBelum ada peringkat

- Lab 9.2.6 - Keylor ArtaviaDokumen6 halamanLab 9.2.6 - Keylor ArtaviaKJRBelum ada peringkat

- 9.2.6 Lab - Using Wireshark To Observe The TCP 3 Way Handshake - Es XLDokumen6 halaman9.2.6 Lab - Using Wireshark To Observe The TCP 3 Way Handshake - Es XLrekopereBelum ada peringkat

- Lab9 - Programación AplicadaDokumen11 halamanLab9 - Programación AplicadaGwarguif Brusce Anthony Diaz EguizabalBelum ada peringkat

- Informe - FTPDokumen15 halamanInforme - FTPHermes SánchezBelum ada peringkat

- SOCKETS EN PYTHON - New - VersionDokumen26 halamanSOCKETS EN PYTHON - New - VersionLeonardo Andres Bertel TejadaBelum ada peringkat

- 9.2.1.6 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeDokumen11 halaman9.2.1.6 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeForo PekeBelum ada peringkat

- Tarea2 C1 GloriaZambranoDokumen8 halamanTarea2 C1 GloriaZambranoGloria Alicia Zambrano CortésBelum ada peringkat

- Taller1 - WIRESHARK RedesDokumen5 halamanTaller1 - WIRESHARK RedesFrank JoyaBelum ada peringkat

- TALLER - SEGURIDAD - INFORMATICA - Netcat CON KALI-LINUXDokumen12 halamanTALLER - SEGURIDAD - INFORMATICA - Netcat CON KALI-LINUXChars WeisBelum ada peringkat

- 1 TCP UDPNetstatDokumen5 halaman1 TCP UDPNetstatNini ArciniegasBelum ada peringkat

- Equipos de interconexión y servicios de red. IFCT0410Dari EverandEquipos de interconexión y servicios de red. IFCT0410Belum ada peringkat

- Capitulo 8Dokumen12 halamanCapitulo 8johanna1448Belum ada peringkat

- Laboratorios Capitulo 11Dokumen94 halamanLaboratorios Capitulo 11johanna1448Belum ada peringkat

- Laboratorios Capitulo 10Dokumen39 halamanLaboratorios Capitulo 10johanna1448Belum ada peringkat

- Laboratorios Capitulo 9Dokumen35 halamanLaboratorios Capitulo 9johanna1448Belum ada peringkat

- Laboratorios Capitulo 6Dokumen43 halamanLaboratorios Capitulo 6johanna1448Belum ada peringkat

- Laboratorios Capitulo 5Dokumen20 halamanLaboratorios Capitulo 5johanna1448Belum ada peringkat

- Laboratorios Capitulo 3Dokumen38 halamanLaboratorios Capitulo 3johanna1448Belum ada peringkat

- Guia Tecnologias Admin DigitalDokumen60 halamanGuia Tecnologias Admin Digitalencu1715Belum ada peringkat

- Dibujando Planos Constructivos en AutocadDokumen96 halamanDibujando Planos Constructivos en AutocadJuan Gabriel Nolasco TrujilloBelum ada peringkat

- Gcem U3 MaaoDokumen7 halamanGcem U3 MaaoMaria De Lourdes Azamar OrtizBelum ada peringkat

- M2 SW3 Conceptos FundamentalesDokumen22 halamanM2 SW3 Conceptos Fundamentalesteam keepBelum ada peringkat

- Busqueda de Empleo Por Internet Nivel IIDokumen80 halamanBusqueda de Empleo Por Internet Nivel IIJesúsBelum ada peringkat

- Oscusb DocumentacionDokumen176 halamanOscusb DocumentacionArturo_Izquier_5655100% (4)

- Inducción y Reinducción Ecoturismo El GuadualDokumen16 halamanInducción y Reinducción Ecoturismo El GuadualDiana Castro OrtizBelum ada peringkat

- Usos y Limitaciones en La Educación de La TecnologíaDokumen4 halamanUsos y Limitaciones en La Educación de La TecnologíaErica RajoyBelum ada peringkat

- Daniel Pérez Tarea5Dokumen7 halamanDaniel Pérez Tarea5Daniel PérezBelum ada peringkat

- Actividad 2 Herramientas Asistidas Por ComputadoraDokumen7 halamanActividad 2 Herramientas Asistidas Por ComputadoraDark Angel26Belum ada peringkat

- Rastreo, Rastrear Envíos, Paquetes, Envíos Rastreo DHL ExpressDokumen1 halamanRastreo, Rastrear Envíos, Paquetes, Envíos Rastreo DHL ExpressJackson FloresBelum ada peringkat

- ISDW613 Aplicaciones WebDokumen148 halamanISDW613 Aplicaciones WebcgsuarezBelum ada peringkat

- Correo de Bci - CL - FWD - Autorizaciones SAPDokumen2 halamanCorreo de Bci - CL - FWD - Autorizaciones SAPmatias aravena calasBelum ada peringkat

- Cuestionario de Sistemas de InformacionDokumen6 halamanCuestionario de Sistemas de InformacionMonique RamirezBelum ada peringkat

- Introduccionala Web 20 Recomendacion RedesDokumen31 halamanIntroduccionala Web 20 Recomendacion RedesGleidy Yesenia Fernandez ChalaBelum ada peringkat

- Guia de Instalacion de Mxsig PDFDokumen46 halamanGuia de Instalacion de Mxsig PDFaogazpBelum ada peringkat

- Cuadro Herramientas Web 2.0Dokumen4 halamanCuadro Herramientas Web 2.0Rolando Obando100% (1)

- Calameo vs. SlideshareDokumen6 halamanCalameo vs. SlideshareVale GnzlsBelum ada peringkat

- TAREA 2 GLOSARIO - Ramon Pizarro HuaytaDokumen4 halamanTAREA 2 GLOSARIO - Ramon Pizarro HuaytaRamon Pizarro HuaytaBelum ada peringkat

- Configuracion Proxy PfsenseDokumen3 halamanConfiguracion Proxy Pfsensepolouser100% (1)

- Taller en Clases - Comercio ElectronicoDokumen3 halamanTaller en Clases - Comercio Electronicofacu481516Belum ada peringkat

- Formato FP06 - Plan de PracticasDokumen2 halamanFormato FP06 - Plan de PracticasLima Ahuero JhoeBelum ada peringkat

- Qué Hace Un Diseñador GráficoDokumen6 halamanQué Hace Un Diseñador Gráficojhosan david nazarit amayaBelum ada peringkat

- Cuaderno 1 Fichas Estimulación Cognitiva PDFDokumen14 halamanCuaderno 1 Fichas Estimulación Cognitiva PDFFátima PérezBelum ada peringkat

- Eclesiastés ChicasDokumen32 halamanEclesiastés ChicasFlor Gonzalez100% (1)

- 750082M - IntroduccionALaTecnologiaInformaticaDokumen3 halaman750082M - IntroduccionALaTecnologiaInformaticaRobin VictoriaBelum ada peringkat

- Evidencia - Análisis y Tendencias Del Mercado para Proyectos MultimediaDokumen5 halamanEvidencia - Análisis y Tendencias Del Mercado para Proyectos MultimediaJuancho ValenciaBelum ada peringkat

- 2020 - 05 Aplicaciones Digitales para El Aula Del S. XXIDokumen71 halaman2020 - 05 Aplicaciones Digitales para El Aula Del S. XXIVanesa GuzmanBelum ada peringkat

- Conócenos Dimaco Centro Colaborador Nirvana SpaDokumen5 halamanConócenos Dimaco Centro Colaborador Nirvana SpaNirvana SpaBelum ada peringkat

- BS en 12954-2001Dokumen34 halamanBS en 12954-2001Lina María Garzón LeytonBelum ada peringkat