Políticas de Seguridad

Diunggah oleh

Estefani Cutipa Checca0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

41 tayangan14 halamanJudul Asli

Políticas de Seguridad.docx

Hak Cipta

© © All Rights Reserved

Format Tersedia

DOCX, PDF, TXT atau baca online dari Scribd

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOCX, PDF, TXT atau baca online dari Scribd

0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

41 tayangan14 halamanPolíticas de Seguridad

Diunggah oleh

Estefani Cutipa CheccaHak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOCX, PDF, TXT atau baca online dari Scribd

Anda di halaman 1dari 14

Polticas de Seguridad

"Cuando no ocurre nada, nos quejamos de lo mucho que gastamos en seguridad.

Cuando algo sucede, nos lamentamos de no haber invertido ms... Ms vale dedicar

recursos a la seguridad que convertirse en una estadstica."

Hoy es imposible hablar de un sistema cien por cien seguros, sencillamente porque el

costo de la seguridad total es muy alto. Por eso las empresas, en general, asumen

riesgos: deben optar entre perder un negocio o arriesgarse a ser hackeadas.

La cuestin es que, en algunas organizaciones puntuales, tener un sistema de

seguridad muy acotado les impedira hacer ms negocios. "Si un Hacker quiere gastar

cien mil dlares en equipos para descifrar una encriptacin, lo puede hacer porque es

imposible de controlarlo. Y en tratar de evitarlo se podran gastar millones de

dlares".

La solucin a medias, entonces, sera acotar todo el espectro de seguridad, en lo que

hace a plataformas, procedimientos y estrategias. De esta manera se puede controlar

todo un conjunto de vulnerabilidades, aunque no se logre la seguridad total. Y esto

significa ni ms ni menos que un gran avance con respecto a unos aos atrs.

Algunas organizaciones gubernamentales y no gubernamentales internacionales han

desarrollado documentos, directrices y recomendaciones que orientan en el uso

adecuado de las nuevas tecnologas para obtener el mayor provecho y evitar el uso

indebido de la mismas, lo cual puede ocasionar serios problemas en los bienes y

servicios de las empresas en el mundo.

En este sentido, las Polticas de Seguridad Informtica (PSI), surgen como una

herramienta organizacional para concientizar a cada uno de los miembros de una

organizacin sobre la importancia y sensibilidad de la informacin y servicios crticos.

Estos permiten a la compaa desarrollarse y mantenerse en su sector de negocios.

Polticas de Seguridad de la Informacin

De acuerdo con lo anterior, el proponer o identificar una poltica de seguridad requiere

un alto compromiso con la organizacin, agudeza tcnica para establecer fallas y

debilidades, y constancia para renovar y actualizar dicha poltica en funcin del

dinmico ambiente que rodea las organizaciones modernas.

Est lejos de mi intencin (y del alcance del presente) proponer un documento

estableciendo lo que debe hacer un usuario o una organizacin para lograr la mayor

Seguridad Informtica posible. S est dentro de mis objetivos proponer los

lineamientos generales que se deben seguir para lograr (si as se pretendiese) un

documento con estas caractersticas.

El presente es el resultado de la investigacin, pero sobre todo de mi experiencia

viendo como muchos documentos son ignorados por contener planes y polticas

difciles de lograr, o peor an, de entender.

Esto adquiere mayor importancia aun cuando el tema abordado por estas polticas es

la Seguridad Informtica. Extensos manuales explicando cmo debe protegerse una

computadora o una red con un simple Firewall, un programa antivirus o un monitor

de sucesos. Falacias altamente remuneradas que ofrecen la mayor "Proteccin" =

"Aceite de Serpiente" del mundo.

He intentado dejar en claro que la Seguridad Informtica no tiene una solucin

definitiva aqu y ahora, sino que es y ser (a mi entender) el resultado de la

innovacin tecnolgica, a la par del avance tecnolgico, por parte de aquellos que son

los responsables de nuestros sistemas.

En palabras de Julio C. Ardita: "Una poltica de seguridad funciona muy bien en EE.UU.

pero cuando estos manuales se trajeron a Amrica Latina fue un fiasco... Armar una

poltica de procedimientos de seguridad en una empresa est costando entre 150-350

mil dlares y el resultado es ninguno... Es un manual que llevado a la implementacin

nunca se realiza... Es muy difcil armar algo global, por lo que siempre se trabaja en un

plan de seguridad real: las polticas y procedimientos por un lado y la parte fsica por

otra."

Para continuar, har falta definir algunos conceptos aplicados en la definicin de una

PSI:

Decisin: eleccin de un curso de accin determinado entre varios posibles.

Plan: conjunto de decisiones que definen cursos de accin futuros y los

medios para conseguirlos. Consiste en disear un futuro deseado y la

bsqueda del modo de conseguirlo.

Estrategia: conjunto de decisiones que se toman para determinar polticas,

metas y programas.

Poltica: definiciones establecidas por la direccin, que determina criterios

generales a adoptar en distintas funciones y actividades donde se conocen las

alternativas ante circunstancias repetidas.

Meta: objetivo cuantificado a valores predeterminados.

Procedimiento: Definicin detallada de pasos a ejecutar para desarrollar una

actividad determinada.

Norma: forma en que realiza un procedimiento o proceso.

Programa: Secuencia de acciones interrelacionadas y ordenadas en el tiempo

que se utilizan para coordinar y controlar operaciones.

Proyeccin: prediccin del comportamiento futuro, basndose en el pasado

sin el agregado de apreciaciones subjetivas.

Pronostico: prediccin del comportamiento futuro, con el agregado de

hechos concretos y conocidos que se prev influirn en los acontecimientos

futuros.

Control: capacidad de ejercer o dirigir una influencia sobre una situacin dada

o hecho. Es una accin tomada para hacer un hecho conforme a un plan.

Riesgo:proximidad o posibilidad de un dao, peligro. Cada uno de los

imprevistos, hechos desafortunados, etc., que puede tener un efecto adverso.

Sinnimos: amenaza, contingencia, emergencia, urgencia, apuro.

Ahora, "una Poltica de Seguridad es un conjunto de requisitos definidos por los

responsables de un sistema, que indica en trminos generales que est y que no est

permitido en el rea de seguridad durante la operacin general del sistema.

La RFC 1244 define Poltica de Seguridad como: "una declaracin de intenciones de

alto nivel que cubre la seguridad de los sistemas informticos y que proporciona las

bases para definir y delimitar responsabilidades para las diversas actuaciones tcnicas

y organizativas que se requerirn."

La poltica se refleja en una serie de normas, reglamentos y protocolos a seguir, donde

se definen las medidas a tomar para proteger la seguridad del sistema; pero... ante

todo, "(...) una poltica de seguridad es una forma de comunicarse con los usuarios...

Siempre hay que tener en cuenta que la seguridad comienza y termina con personas."

y debe:

Ser holstica (cubrir todos los aspectos relacionados con la misma). No tiene

sentido proteger el acceso con una puerta blindada si a esta no se la ha

cerrado con llave.

Adecuarse a las necesidades y recursos. No tiene sentido adquirir una caja

fuerte para proteger un lpiz.

Ser atemporal. El tiempo en el que se aplica no debe influir en su eficacia y

eficiencia.

Definir estrategias y criterios generales a adoptar en distintas funciones y

actividades, donde se conocen las alternativas ante circunstancias repetidas.

Cualquier poltica de seguridad ha de contemplar los elementos claves de seguridad

ya mencionados: la Integridad, Disponibilidad, Privacidad y, adicionalmente, Control,

Autenticidad y Utilidad.

No debe tratarse de una descripcin tcnica de mecanismos de seguridad, ni de una

expresin legal que involucre sanciones a conductas de los empleados. Es ms bien

una descripcin de los que deseamos proteger y el porqu de ello.

Evaluacin de Riesgos

El anlisis de riesgos supone ms que el hecho de calcular la posibilidad de que ocurran

cosas negativas.

Se debe poder obtener una evaluacin econmica del impacto de estos

sucesos. Este valor se podr utilizar para contrastar el costo de la proteccin

de la informacin en anlisis, versus el costo de volverla a producir

(reproducir).

Se debe tener en cuenta la probabilidad que sucedan cada uno de los

problemas posibles. De esta forma se pueden priorizar los problemas y su

coste potencial desarrollando un plan de accin adecuado.

Se debe conocer qu se quiere proteger, dnde y cmo, asegurando que con

los costos en los que se incurren se obtengan beneficios efectivos. Para esto

se deber identificar los recursos (hardware, software, informacin, personal,

accesorios, etc.) con que se cuenta y las amenazas a las que se est expuesto.

La evaluacin de riesgos y presentacin de respuestas debe prepararse de forma

personalizada para cada organizacin; pero se puede presuponer algunas preguntas

que ayudan en la identificacin de lo anteriormente expuesto (1):

"Qu puede ir mal?"

"Con qu frecuencia puede ocurrir?"

"Cules seran sus consecuencias?"

"Qu fiabilidad tienen las respuestas a las tres primeras preguntas?"

"Se est preparado para abrir las puertas del negocio sin sistemas, por un

da, una semana, cuanto tiempo?"

"Cul es el costo de una hora sin procesar, un da, una semana...?"

"Cunto, tiempo se puede estar off-line sin que los clientes se vayan a la

competencia?"

"Se tiene forma de detectar a un empleado deshonesto en el sistema?"

"Se tiene control sobre las operaciones de los distintos sistemas?"

"Cuantas personas dentro de la empresa, (sin considerar su honestidad),

estn en condiciones de inhibir el procesamiento de datos?"

"A que se llama informacin confidencial y/o sensitiva?"

"La informacin confidencial y sensitiva permanece as en los sistemas?"

"La seguridad actual cubre los tipos de ataques existentes y est preparada

para adecuarse a los avances tecnolgicos esperados?"

"A quien se le permite usar que recurso?"

"Quin es el propietario del recurso? y quin es el usuario con mayores

privilegios sobre ese recurso?"

"Cules sern los privilegios y responsabilidades del Administrador vs. la del

usuario?"

"Cmo se actuar si la seguridad es violada?"

Una vez obtenida la lista de cada uno de los riesgos se efectuar un resumen del tipo:

Tipo de Riesgo Factor

Robo de hardware Alto

Robo de informacin Alto

Vandalismo Medio

Fallas en los equipos Medio

Virus Informticos Medio

Equivocaciones Medio

Accesos no

autorizados

Medio

Fraude Bajo

Fuego

Muy

Bajo

Terremotos

Muy

Bajo

Segn esta tabla habr que tomar las medidas pertinentes de seguridad para cada

caso en particular, cuidando incurrir en los costos necesarios segn el factor de riesgo

representado.

Estrategia de Seguridad

Para establecer una estrategia adecuada es conveniente pensar una poltica de

proteccin en los distintos niveles que esta debe abarcar y que no son ni mas ni menos

que los estudiados hasta aqu: Fsica, Lgica, Humana y la interaccin que existe entre

estos factores.

En cada caso considerado, el plan de seguridad debe incluir una estrategia Proactiva y

otra Reactiva (1).

La Estrategia Proactiva (proteger y proceder) o de previsin de ataques es un

conjunto de pasos que ayuda a reducir al mnimo la cantidad de puntos vulnerables

existentes en las directivas de seguridad y a desarrollar planes de contingencia. La

determinacin del dao que un ataque va a provocar en un sistema y las debilidades y

puntos vulnerables explotados durante este ataque ayudar a desarrollar esta

estrategia.

La Estrategia Reactiva (perseguir y procesar) o estrategia posterior al ataque ayuda al

personal de seguridad a evaluar el dao que ha causado el ataque, a repararlo o a

implementar el plan de contingencia desarrollado en la estrategia Proactiva, a

documentar y aprender de la experiencia, y a conseguir que las funciones comerciales

se normalicen lo antes posible.

Con respecto a la postura que puede adoptarse ante los recursos compartidos:

Lo que no se permite expresamente est prohibido: significa que la

organizacin proporciona una serie de servicios bien determinados y

documentados, y cualquier otra cosa est prohibida.

Lo que no se prohbe expresamente est permitido: significa que, a menos

que se indique expresamente que cierto servicio no est disponible, todos los

dems s lo estarn.

Estas posturas constituyen la base de todas las dems polticas de seguridad y regulan

los procedimientos puestos en marcha para implementarlas. Se dirigen a describir qu

acciones se toleran y cules no.

Actualmente, y "gracias" a las, cada da ms repetitivas y eficaces, acciones que

atentan contra los sistemas informticos los expertos se inclinan por recomendar la

primera poltica mencionada.

Implementacin de una Poltica de Seguridad

La implementacin de medidas de seguridad, es un proceso Tcnico-Administrativo.

Como este proceso debe abarcar toda la organizacin, sin exclusin alguna, ha de

estar fuertemente apoyado por el sector gerencial, ya que sin ese apoyo, las medidas

que se tomen no tendrn la fuerza necesaria.

Se deber tener en cuenta que la implementacin de Polticas de Seguridad, trae

aparejados varios tipos de problemas que afectan el funcionamiento de la

organizacin. La implementacin de un sistema de seguridad conlleva a incrementar

la complejidad en la operatoria de la organizacin, tanto tcnica como

administrativamente.

Por esto, ser necesario sopesar cuidadosamente la ganancia en seguridad respecto

de los costos administrativos y tcnicos que se generen.

Es fundamental no dejar de lado la notificacin a todos los involucrados en las nuevas

disposiciones y, darlas a conocer al resto de la organizacin con el fin de otorgar

visibilidad a los actos de la administracin.

Una PSI informtica deber abarcar:

Alcance de la poltica, incluyendo sistemas y personal sobre el cual se aplica.

Objetivos de la poltica y descripcin clara de los elementos involucrados en

su definicin.

Responsabilidad de cada uno de los servicios, recurso y responsables en todos

los niveles de la organizacin.

Responsabilidades de los usuarios con respecto a la informacin que generan

y a la que tienen acceso.

Requerimientos mnimos para la configuracin de la seguridad de los sistemas

al alcance de la poltica.

Definicin de violaciones y las consecuencias del no cumplimiento de la

poltica.

Por otra parte, la poltica debe especificar la autoridad que debe hacer que las

cosas ocurran, el rango de los correctivos y sus actuaciones que permitan dar

indicaciones sobre la clase de sanciones que se puedan imponer. Pero, no

debe especificar con exactitud qu pasara o cundo algo suceder; ya que no

es una sentencia obligatoria de la ley.

Explicaciones comprensibles (libre de tecnicismos y trminos legales pero sin

sacrificar su precisin) sobre el porque de las decisiones tomadas.

Finalmente, como documento dinmico de la organizacin, deben seguir un

proceso de actualizacin peridica sujeto a los cambios organizacionales

relevantes: crecimiento de la planta de personal, cambio en la infraestructura

computacional, alta y rotacin de personal, desarrollo de nuevos servicios,

cambio o diversificacin de negocios, etc.

Una proposicin de una forma de realizar una PSI adecuada puede apreciarse en el

siguiente diagrama:

Grfico 9.2 - Fuente: Manual de Seguridad en Redes.

Se comienza realizando una evaluacin del factor humano, el medio en donde se

desempea, los mecanismos con los cuales se cuenta para llevar a cabo la tarea

encomendada, las amenazas posibles y sus posibles consecuencias.

Luego de evaluar estos elementos y establecida la base del anlisis, se originan un

programa de seguridad, el plan de accin y las normas y procedimientos a llevar a

cabo.

Para que todo lo anterior llegue a buen fin debe realizarse un control peridico de

estas polticas, que asegure el fiel cumplimiento de todos los procedimientos

enumerados. Para asegurar un marco efectivo se realiza una auditora a los archivos

Logs de estos controles.

Con el objeto de confirmar que todo lo creado funciona en un marco real, se realiza

una simulacin de eventos y acontecimientos que atenten contra la seguridad del

sistema. Esta simulacin y los casos reales registrados generan una realimentacin y

revisin que permiten adecuar las polticas generadas en primera instancia.

Por ltimo el Plan de Contingencia es el encargado de suministrar el respaldo

necesario en caso en que la poltica falle.

Es importante destacar que la Seguridad debe ser considerada desde la fase de diseo

de un sistema. Si la seguridad es contemplada luego de la implementacin del mismo,

el personal se enfrentar con problemas tcnicos, humanos y administrativos muchos

mayores que implicaran mayores costos para lograr, en la mayora de los casos, un

menor grado de seguridad.

"Construya la seguridad desde el principio. La mxima de que es ms caro aadir

despus de la implementacin es cierta."

Julio C. Ardita menciona: "Muchas veces nos llaman cuando est todo listo, faltan dos

semanas y quieren que lo aseguremos (...) llegamos, miramos y vemos que la

seguridad es imposible de implementar. ltimamente nos llaman en el diseo y

nosotros los orientamos y proponemos las soluciones que se pueden adoptar (...)"

Queda claro que este proceso es dinmico y continuo, sobre el que hay que adecuarse

continuamente a fin de subsanar inmediatamente cualquier debilidad descubierta,

con el fin de que estas polticas no caigan en desuso.

Auditora y Control

Se considera que la Auditora son los "ojos y odos" de la direccin, que generalmente

no puede, no sabe o no debe realizar las verificaciones y evaluaciones.

La Auditora consiste en contar con los mecanismos para poder determinar qu es lo

que sucede en el sistema, qu es lo que hace cada uno y cuando lo hace.

En cuanto al objetivo del Control es contrastar el resultado final obtenido contra el

deseado a fin de incorporar las correcciones necesarias para alcanzarlo, o bien

verificar la efectividad de lo obtenido.

Plan de Contingencia

Pese a todas las medidas de seguridad puede (va a) ocurrir un desastre. De hecho los

expertos en seguridad afirman "sutilmente" que hay que definir un plan de

recuperacin de desastres "para cuando falle el sistema", no "por si falla el

sistema" (1).

Por tanto, es necesario que el Plan de Contingencias que incluya un plan de

recuperacin de desastres, el cual tendr como objetivo, restaurar el servicio de

cmputo en forma rpida, eficiente y con el menor costo y prdidas posibles.

Si bien es cierto que se pueden presentar diferentes niveles de daos, tambin se

hace necesario presuponer que el dao ha sido total, con la finalidad de tener un Plan

de Contingencias lo ms completo y global posible.

Un Plan de Contingencia de Seguridad Informtica consiste los pasos que se deben

seguir, luego de un desastre, para recuperar, aunque sea en parte, la capacidad

funcional del sistema aunque, y por lo general, constan de reemplazos de dichos

sistemas.

Se entiende por Recuperacin, "tanto la capacidad de seguir trabajando en un plazo

mnimo despus de que se haya producido el problema, como la posibilidad de volver

a la situacin anterior al mismo, habiendo reemplazado o recuperado el mximo

posible de los recursos e informacin" (1).

Se dice que el Plan de Contingencias es el encargado de sostener el modelo de

Seguridad Informtica planteado y de levantarlo cuando se vea afectado.

La recuperacin de la informacin se basa en el uso de una poltica de copias de

seguridad (Backup) adecuada.

Equipos de Respuesta a Incidentes

Es aconsejable formar un equipo de respuesta a incidentes. Este equipo debe estar

implicado en los trabajos proactivos del profesional de la seguridad. Entre stos se

incluyen:

El desarrollo de instrucciones para controlar incidentes.

Creacin del sector o determinacin del responsable: usualmente la

designacin del Administrador de seguridad.

La identificacin de las herramientas de software para responder a incidentes

y eventos.

La investigacin y desarrollo de otras herramientas de Seguridad Informtica.

La realizacin de actividades formativas y de motivacin.

La realizacin de investigaciones acerca de virus.

La ejecucin de estudios relativos a ataques al sistema.

Estos trabajos proporcionarn los conocimientos que la organizacin puede utilizar y

la informacin que hay que distribuir antes y durante los incidentes.

Una vez que el Administrador de seguridad y el equipo de respuesta a incidentes han

realizado estas funciones proactivas, el Administrador debe delegar la responsabilidad

del control de incidentes al equipo de respuesta. Esto no significa que el

Administrador no deba seguir implicado o formar parte del equipo, sino que no tenga

que estar siempre disponible, necesariamente, y que el equipo debe ser capaz de

controlar los incidentes por s mismo.

El equipo ser el responsable de responder a incidentes como virus, gusanos o

cualquier otro cdigo daino, invasin, engaos, y ataques del personal interno. El

equipo tambin debe participar en el anlisis de cualquier evento inusual que pueda

estar implicado en la seguridad de los equipos o de la red.

Backups / Copias de Seguridad

El Backup de archivos permite tener disponible e ntegra la informacin para cuando

sucedan los accidentes. Sin un backup, simplemente, es imposible volver la

informacin al estado anterior al desastre.

Como siempre, ser necesario realizar un anlisis Costo/Beneficio para determinar

qu informacin ser almacenada, los espacios de almacenamiento destinados a tal

fin, la forma de realizacin, las estaciones de trabajo que cubrir el backup, etc.

Para una correcta realizacin y seguridad de backups se debern tener en cuenta

estos puntos:

1. Se debe de contar con un procedimiento de respaldo de los sistemas operativos

y de la informacin de los usuarios, para poder reinstalar fcilmente en caso de

sufrir un accidente.

2. Se debe determinar el medio y las herramientas correctas para realizar las

copias, basndose en anlisis de espacios, tiempos de lectura/escritura, tipo de

backup a realizar, etc.

3. El almacenamiento de los Backups debe realizarse en locales diferentes de

donde reside la informacin primaria. De este modo se evita la prdida si el

desastre alcanza todo el edificio o local.

4. Se debe verificar, peridicamente, la integridad de los respaldos que se estn

almacenando. No hay que esperar hasta el momento en que se necesitan para

darse cuenta de que estn incompletos, daados, mal almacenados, etc.

5. Se debe de contar con un procedimiento para garantizar la integridad fsica de

los respaldos, en previsin de robo o destruccin.

6. Se debe contar con una poltica para garantizar la privacidad de la informacin

que se respalda en medios de almacenamiento secundarios. Por ejemplo, la

informacin se debe encriptar antes de respaldarse.

7. Se debe de contar con un procedimiento para borrar fsicamente la informacin

de los medios de almacenamiento, antes de desecharlos.

8. Mantener equipos de hardware, de caractersticas similares a los utilizados

para el proceso normal, en condiciones para comenzar a procesar en caso de

desastres fsicos. Puede optarse por:

Modalidad Externa: otra organizacin tiene los equipos similares que

brindan la seguridad de poder procesar la informacin, al ocurrir una

contingencia, mientras se busca una solucin definitiva al siniestro

producido.

Modalidad Interna: se tiene ms de un local, en donde uno es espejo del

otro en cuanto a equipamiento, caractersticas tcnicas y capacidades

fsicas. Ambos son susceptibles de ser usados como equipos de emergencia.

Se debe asegurar reproducir toda la informacin necesaria para la posterior

recuperacin sin pasos secundarios. Por ejemplo, existe informacin que es funcin

de otra (checksums). Si slo se almacenara la informacin principal, sin sus

checksums, esto puede derivar en la inutilizacin de la misma cuando se recupere el

backup.

Pruebas y Evaluacin de Resultados

El ltimo elemento de las estrategias de seguridad, las pruebas y el estudio de sus

resultados, se lleva a cabo despus de que se han puesto en marcha las estrategias

reactiva y proactiva. La realizacin de ataques simulados (Ethical Hacking) en sistemas

de pruebas o en laboratorios permiten evaluar los lugares en los que hay puntos

vulnerables y ajustar las directivas y los controles de seguridad en consecuencia.

Estas pruebas no se deben llevar a cabo en los sistemas de produccin real, ya que el

resultado puede ser desastroso. La carencia de laboratorios y equipos de pruebas a

causa de restricciones presupuestarias puede imposibilitar la realizacin de ataques

simulados.

Para asegurar los fondos necesarios para las pruebas, es importante que los directivos

sean conscientes de los riesgos y consecuencias de los ataques, as como de las

medidas de seguridad que se pueden adoptar para proteger al sistema, incluidos los

procedimientos de las pruebas. Si es posible, se deben probar fsicamente y

documentar todos los casos de ataque para determinar las mejores directivas y

controles de seguridad posibles que se van a implementar.

Determinados ataques, por ejemplo desastres naturales como inundaciones y rayos,

no se pueden probar, aunque una simulacin servir de gran ayuda. Por ejemplo, se

puede simular un incendio en la sala de servidores en el que todos los servidores

hayan resultado daados y hayan quedado inutilizables. Este caso puede ser til para

probar la respuesta de los Administradores y del personal de seguridad, y para

determinar el tiempo que se tardar en volver a poner la organizacin en

funcionamiento.

La realizacin de pruebas y de ajustes en las directivas y controles de seguridad en

funcin de los resultados de las pruebas es un proceso iterativo de aprendizaje. Nunca

termina, ya que debe evaluarse y revisarse de forma peridica para poder

implementar mejoras.

La Poltica de Seguridad

Despus de nueve captulos de detalles tcnicos, legales, administrativos y humanos

ha llegado la hora esperada por m y espero por el lector. Las pginas que siguen

tienen la intencin de ofrecer un acercamiento a una metodologa sistemtica en la

importante tarea de administrar la Seguridad Informtica.

Como ya se ha mencionado, los fundamentos aqu expuestos NO deben ser tomados

puntualmente en cada organizacin tratada. Debern ser adaptados a la necesidad,

requisitos y limitaciones de cada organizacin (o usuario individual) y, posteriormente

requerir actualizaciones peridicas asegurando el dinamismo sistemtico ya

mencionado.

Nivel Fsico

El primer factor considerado, y el ms evidente debe ser asegurar el sustrato fsico del

objeto a proteger. Es preciso establecer un permetro de seguridad a proteger, y esta

proteccin debe adecuarse a la importancia de lo protegido.

La defensa contra agentes nocivos conlleva tanto medidas proactivas (limitar el

acceso) como normativas de contingencia (que hacer en caso de incendio) o medidas

de recuperacin (realizar copias de seguridad). El grado de seguridad solicitado

establecer las necesidades: desde el evitar el caf y el tabaco en las proximidades de

equipos electrnicos, hasta el establecimiento de controles de acceso a la sala de

equipos.

Lo ms importante es recordar que quien tiene acceso fsico a un equipo tiene control

absoluto del mismo. Por ello slo deberan accederlo aquellas personas que sea

estrictamente necesario.

Amenaza no Intencionada (Desastre Natural)

El siguiente ejemplo ilustra una posible situacin:

Una organizacin no cuenta con sistemas de deteccin y proteccin de incendios en la

sala de servidores. El Administrador del sistema deja unos papeles sobre el aire

acondicionado de la sala. Durante la noche el acondicionador se calienta y se inicia un

incendio que arrasa con la sala de servidores y un par de despachos contiguos.

Directivas:

1. Predecir Ataque/Riesgo: Incendio

2. Amenaza: Desastre natural. Incendio

3. Ataque: No existe.

4. Estrategia Proactiva:

a. Predecir posibles daos: prdida de equipos e informacin.

b. Determinar y minimizar vulnerabilidades: proteccin contra incendios.

c. Evaluar planes de contingencia: backup de la informacin.

5. Estrategia Reactiva:

a. Evaluar daos: perdida de hardware e informacin.

b. Determinar su origen y repararlos: bloqueo del aire acondicionado.

c. Documentar y aprender

d. Implementar plan de contingencia: recuperar backups.

6. Examinar resultados y eficacia de la directiva: Ajustar la directiva con los

nuevos conceptos incorporados.

Nivel Humano

El Usuario

Estas son algunos de las consideraciones que se deberan tener en cuenta para la

proteccin de la informacin:

1. Quizs el usuario contempla todas las noticias de seguridad con escepticismo,

piensan que los Administradores son paranoicos y se aprovechan de las

contadas situaciones dadas. Quizs tengan razn, pero se debe recordar que el

mundo virtual no es ms que una pequea muestra del mundo fsico, con el

agregado que es el campo ideal de impunidad y anonimicidad.

2. Generalmente se considera que la propia mquina es poco importante para

que un atacante la tenga en cuenta. Se debera recordar que este atacante no

sabe quin est del otro lado del monitor, por lo que cualquier objetivo (en

principio) es tan importante (o no) como cualquier otro.

Ejemplo: Se instal un Firewall personal en dos usuarios normales de Internet,

utilizando modems y Windows 98 como sistema operativo. Los resultados

obtenidos en los archivos de Logs de estos usuarios fueron los siguientes:

Usuario 1 ubicado en Paran (Entre Ros-Argentina): 49 scaneos de puertos y 14

intentos de instalacin de troyanos en 10 das.

Usuario 2 ubicado en Buenos Aires (Argentina): 28 scaneos de puertos en 8

das.

La pregunta ya no es ser atacado?; a cambiando a cundo ser atacado?.

3. Generalmente se sobrevalora la capacidad de un atacante. Al contrario de la

creencia popular no se necesita ser un Gur para ingresar en una computadora

y generalmente quienes lo hace son Script-Kiddies en busca de "diversin". De

hecho un Gur siempre tendr "mejores cosas que hacer".

4. Convencerse de que TODOS los programas existentes tienen vulnerabilidades

conocidas y desconocidas es muy bueno. Esta idea permite no sobrevalorar la

seguridad de su sistema.

Ejemplo: Un usuario dice a otro: "Yo utilizo Linux porque es ms seguro que

Windows". Esto es una falacia disfrazada: el usuario debera decir que

Linux puede ser ms seguro que Windows. De hecho cualquier sistema bien

configurado puede ser ms seguro que uno que no lo est.

5. La Regla de Oro que todo usuario debe tomar como obligacin (y su

responsabilidad) es tomar la seguridad de su computadora en serio. Recordar

que el eslabn ms dbil de una cadena equivale a la resistencia de la misma es

muy bueno en este momento.

Ningn usuario inocente estar contento si su nombre aparece en la lista de posibles

intrusos en una red, nada ms que porque alguien decidi utilizarlo para tales fines.

Tampoco es bueno ser acusado de expandir un virus por el simple hecho de enviar

mails sin comprobarlos anteriormente.

Los procedimientos simples mencionados pueden evitar grandes dolores de cabezas.

Amenaza no Intencionado (Empleado)

El siguiente ejemplo ilustra una posible situacin de contingencia y el procedimiento a

tener en cuenta:

Un empleado, no desea perder la informacin que ha guardado en su disco rgido, as

que la copia (el disco completo) a su carpeta particular del servidor, que resulta ser

tambin el servidor principal de aplicaciones de la organizacin. No se han definido

cuotas de disco para las carpetas particulares de los usuarios que hay en el servidor. El

disco rgido del usuario tiene 6 GB de informacin y el servidor tiene 6,5 GB de

espacio libre. El servidor de aplicaciones deja de responder a las actualizaciones y

peticiones porque se ha quedado sin espacio en el disco. El resultado es que se

deniega a los usuarios los servicios del servidor de aplicaciones y la productividad se

interrumpe.

A continuacin, se explica la metodologa que se debera haber adoptado antes de

que el usuario decida realizar su copia de seguridad:

Directivas:

1. Predecir Ataque/Riesgo: Negacin de servicios por abuso de recursos.

2. Amenaza: No existe. Empleado sin malas intenciones.

3. Ataque: No existe motivo ni herramienta, solo el desconocimiento por parte

del usuario.

4. Estrategia Proactiva:

a. Predecir posibles daos: prdida de productividad por espacio de

disco/memoria agotados.

b. Determinar y minimizar vulnerabilidades: implementar cuotas de discos.

c. Evaluar planes de contingencia: servidor backup.

d. Capacitar el usuario.

5. Estrategia Reactiva:

a. Evaluar daos: prdida de produccin.

b. Determinar su origen y repararlos: hacer espacio en el disco.

c. Documentar y aprender: implementar plan de contingencia.

6. Examinar resultados y eficacia de la directiva: Ajustar la directiva con los

nuevos conceptos incorporados.

Amenaza Malintencionada (Insider)

Una empresa competidora ofrece a un usuario cierta suma de dinero para obtener el

diseo del ltimo producto desarrollado por su empresa. Como este usuario carece de

los permisos necesarios para obtener el diseo se hace pasar como un Administrador,

y usando ingeniera social, consigue el nombre de usuario y password de un usuario

con los permisos que l necesita.

La poltica de seguridad asociada a este evento debera haber contemplado:

Directivas:

1. Predecir Ataque/Riesgo: Robo de informacin mediante el uso de ingeniera

social.

2. Amenaza: Insider.

3. Ataque: Ingeniera social.

4. Estrategia Proactiva:

a. Predecir posibles daos: prdida de productividad y/o beneficios.

b. Determinar y minimizar vulnerabilidades: concientizacin de los

usuarios.

c. Evaluar planes de contingencia.

5. Estrategia Reactiva:

a. Evaluar daos: prdida de beneficios e informacin.

b. Determinar su origen: revelacin de login y password por parte el

usuario.

c. Reparacin de daos: implementar entrenamiento de los usuarios.

d. Documentar y aprender.

e. Implementar plan de contingencia.

6. Examinar resultados y eficacia de la directiva: Ajustar la directiva con los

nuevos conceptos incorporados.

Personas Ajenas al Sistema - Amenaza No Intencionada

Un virus ingresa a la empresa mediante un mail enviado a un empleado, y comienza a

expandirse dentro de la misma tomando como base la libreta de direcciones de los

usuarios:

Directivas:

1. Predecir Ataque/Riesgo: Negacin de servicio del servidor de correo

electrnico por gran la cantidad de mensajes enviados/recibidos.

2. Amenaza: Virus.

3. Ataque: Virus de correo electrnico.

4. Estrategia Proactiva:

a. Predecir posibles daos: prdida de productividad por negacin de

servicio.

b. Determinar y minimizar vulnerabilidades: actualizacin de antivirus y

concientizacin de usuarios en el manejo del correo electrnico.

c. Evaluar planes de contingencia: evaluar la importancia de un servidor

backup. Antivirus.

5. Estrategia Reactiva:

a. Evaluar daos: prdida de produccin.

b. Determinar su origen: cada del servidor por overflow de mensajes.

c. Reparacin de daos: implementar el servidor backup. Eliminacin del

virus causante del problema.

d. Documentar y aprender.

e. Implementar plan de contingencia: servidor backup.

6. Examinar resultados y eficacia de la directiva: Ajustar la directiva con los

nuevos conceptos incorporados.

Personas Ajenas al Sistema - Amenaza Malintencionada (Out-Sider)

Una persona ingresa al sistema de la empresa, con intenciones de recopilar

informacin para su posterior venta:

Directivas:

1. Predecir Ataque/Riesgo: Ingreso al sistema por vulnerabilidades en los

sistemas o poltica de claves ineficiente.

2. Amenaza: Outsider recopilando informacin significativa.

3. Ataque: Ingreso al sistema.

4. Estrategia Proactiva:

a. Predecir posibles daos: Robo y venta de informacin. Dao a la imagen

de la empresa.

b. Determinar y minimizar vulnerabilidades: actualizacin de sistemas

vulnerables. Concientizacin a los usuarios en el manejo de contraseas

fuertes.

c. Evaluar planes de contingencia: implementacin de servidor backup

para casos de dao de la informacin. Recuperacin de imagen. Evaluar

formas de minimizar el dao por la informacin robada.

5. Estrategia Reactiva:

a. Evaluar daos: informacin susceptible robada.

b. Determinar su origen: ingreso al sistema.

c. Reparacin de daos.

d. Documentar y aprender.

e. Implementar plan de contingencia: servidor backup.

6. Examinar resultados y eficacia de la directiva: Ajustar la directiva con los

nuevos conceptos incorporados.

Anda mungkin juga menyukai

- Fundo Verde SENASADokumen3 halamanFundo Verde SENASAEstefani Cutipa CheccaBelum ada peringkat

- Como Instalar Vmware Workstation 10 para WindowsDokumen6 halamanComo Instalar Vmware Workstation 10 para WindowsEstefani Cutipa CheccaBelum ada peringkat

- Programacion Soldadura CursoDokumen14 halamanProgramacion Soldadura CursoEstefani Cutipa CheccaBelum ada peringkat

- Análisis y Diseño Estructurado Vs Orientado A ObjetoDokumen6 halamanAnálisis y Diseño Estructurado Vs Orientado A ObjetoEstefani Cutipa Checca0% (1)

- Lenguajes de Programacion para Dispositivos MovilesDokumen4 halamanLenguajes de Programacion para Dispositivos MovilesEstefani Cutipa CheccaBelum ada peringkat

- Manual Atlas GX5-11Dokumen24 halamanManual Atlas GX5-11Anonymous 6VCG1YRd89% (9)

- Zapatas ConectadasDokumen11 halamanZapatas Conectadasjose luisBelum ada peringkat

- MACDONALDS BCG (1) PresentarDokumen12 halamanMACDONALDS BCG (1) PresentarGiancarlos Pacherrez Perez100% (1)

- Maquinas Termicas Clase 14 2021-Ii UcvDokumen12 halamanMaquinas Termicas Clase 14 2021-Ii UcvANTONIO MARTIN ASTO SANCHEZBelum ada peringkat

- EQP Global Series SPANISHDokumen6 halamanEQP Global Series SPANISHMOTORES, MOTORREDUCTORES Y COMPONENTES GUADALAJARABelum ada peringkat

- Análisis Del Flujo VehicularDokumen39 halamanAnálisis Del Flujo VehicularAbraham Vasquez Faustino100% (2)

- Reparacion de La Culata y Sus Componentes 89000043Dokumen66 halamanReparacion de La Culata y Sus Componentes 89000043Alex AduviriBelum ada peringkat

- For - PROCESO CIVIL, Demanda de Proceso Ordinario Por Danos Derivados de Infraccion Del de - FOR - 2022 - 13Dokumen6 halamanFor - PROCESO CIVIL, Demanda de Proceso Ordinario Por Danos Derivados de Infraccion Del de - FOR - 2022 - 13macaco93Belum ada peringkat

- 01 PSGCC Operación de Vehículos Livianos (Supervisor - A)Dokumen23 halaman01 PSGCC Operación de Vehículos Livianos (Supervisor - A)Pedro Viru BernaolaBelum ada peringkat

- Unidad 1 - Fase 1 - Reconocimiento de Presaberes Sobre Los Fundamentos de La Economía - Cuestionario de Evaluación - Revisión Del Intento2Dokumen11 halamanUnidad 1 - Fase 1 - Reconocimiento de Presaberes Sobre Los Fundamentos de La Economía - Cuestionario de Evaluación - Revisión Del Intento2Claudia FilipoBelum ada peringkat

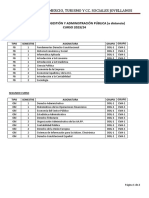

- Nomenclatura GAP A Distancia 23-24Dokumen2 halamanNomenclatura GAP A Distancia 23-24Silvia Fernandez FernandezBelum ada peringkat

- 08 Concha y Toro 2014 Consulta 1Dokumen126 halaman08 Concha y Toro 2014 Consulta 1Misael F Gonzalez PerezBelum ada peringkat

- Facturacion Electronica - TeleinteDokumen37 halamanFacturacion Electronica - TeleinteBeraca PosBelum ada peringkat

- Examen Final 2021-II (Solucionario)Dokumen6 halamanExamen Final 2021-II (Solucionario)ARTURO ALEJANDRO RISCO DIAZBelum ada peringkat

- TDR - Carretera JatunpampaDokumen8 halamanTDR - Carretera JatunpampaJerson Noel Prudencio AcostaBelum ada peringkat

- BD-Diseño Normalizacion PDFDokumen33 halamanBD-Diseño Normalizacion PDFJaviera ZamoranoBelum ada peringkat

- Ic557 PDFDokumen9 halamanIc557 PDFLucciana AbrardoBelum ada peringkat

- Preparacion Del JuicioDokumen3 halamanPreparacion Del JuicioGenser Dadenry Castellanos CoronadoBelum ada peringkat

- Ejercicio 7. Prensa para Encolado.Dokumen4 halamanEjercicio 7. Prensa para Encolado.Jose CabalBelum ada peringkat

- Actividad Lluvia de IdeasDokumen5 halamanActividad Lluvia de IdeasJeimisitha GuthierrezBelum ada peringkat

- Silabo Rmi UrpDokumen3 halamanSilabo Rmi UrpALEXANDRA COLÁN CHIRIBelum ada peringkat

- Resolución Del Contrato de Mutuo Acuerdo de Compra Venta de Un Bien Inmueble de Fecha 30Dokumen2 halamanResolución Del Contrato de Mutuo Acuerdo de Compra Venta de Un Bien Inmueble de Fecha 30Zaira Yanayaco Giron71% (31)

- Caso Practico Pasivo DiferidoDokumen7 halamanCaso Practico Pasivo DiferidoMiguel Angel ChavacBelum ada peringkat

- Proceso de La Planeacion EstrategicaDokumen6 halamanProceso de La Planeacion EstrategicaEDISON ROYER VELASQUEZ ANCORIBelum ada peringkat

- Estudios Previos Alimentacion Registraduria Elecciones Presidenciales Primera Vuelta 2022Dokumen41 halamanEstudios Previos Alimentacion Registraduria Elecciones Presidenciales Primera Vuelta 2022geovanni cañon rojasBelum ada peringkat

- Trabajo de Investigacion Esa 2021Dokumen19 halamanTrabajo de Investigacion Esa 2021sofiluluBelum ada peringkat

- Trabajo de Investigación Maquina A Vapor Thomas NewcomenDokumen19 halamanTrabajo de Investigación Maquina A Vapor Thomas NewcomenyenxaphanBelum ada peringkat

- Practica Lo Que AprendisteDokumen7 halamanPractica Lo Que AprendisteAdolfo Guerrero BohorquezBelum ada peringkat

- MODELO TOMA DE DECISIONES Trabajo FinalDokumen18 halamanMODELO TOMA DE DECISIONES Trabajo FinalYenni Alonso100% (2)

- Actividad de Aplicacion Fisica Etapa 4Dokumen6 halamanActividad de Aplicacion Fisica Etapa 4Pinguinoh Loko Arellano0% (4)