SAD02 Contenidos PDF

Diunggah oleh

frodobritoJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

SAD02 Contenidos PDF

Diunggah oleh

frodobritoHak Cipta:

Format Tersedia

29/1/2015

SAD02_Contenidos

Implantacindemecanismosdeseguridadactiva.

Casoprctico

HoyJuanhaacudidoaunaferiademuestras,parapromocionarsuempresa,sehallevadoconlaMaraparaqueconozcaunpocomsdel

sector. Despus de ver varios expositores ha descubierto que la competencia hace mucha publicidad de los sistemas informticos que

utilizanensusinstalaciones.

Hasvistoquetodoshablandesusinstalacionesinformticas?

S,peroveoquecasiningunohacereferenciaaquesusistemaseaseguro.

Seguro?Qutienequeverlainformticaconlaseguridad?

Mucho,esmuyimportantequeunsistemaseaseguroyestpreparadocontracualquierataque.

Ataquedequin?Quesloquesepuedehacer?

Tevoyacontartodoloquepodemoshacercontralosintrusosinformticos!

Intrusos?

S,personasquesededicanaintentarasaltarlosequiposinformticosdeotrosparaaprovecharsedeellos.

Loquenosfaltaba!

NotepreocupesJuan,heestadoanalizandolosataquesquepodemossufrirylasmedidasparacontrarrestarlos.Adems,tenerunaredseguranosharserms

competitivosytendremosmsconfianzaporpartedenuestrosclientes.

Mejorarnuestraimagenynuestraseguridadaltiempo?

Claro,imagnatequenuestrosclientesdescubrieranquenuestrosistemainformticopermitequealguienpuedasacarinformacindesdeInternet,porejemplo,sus

datospersonales.

Cuandovolvamosalaoficina,mecuentastodoesodelasmedidasparacontrarrestarlosataques,ahoravamosaacabardeverlasnovedadesquehayporaqu.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

1/38

29/1/2015

SAD02_Contenidos

Ataquesycontramedidasensistemaspersonales.

Casoprctico

De vuelta en la oficina Juan sigue dndole vueltas a todo lo que ha visto en la feria y se ha dado cuenta de que su competencia

parecequededicabastantesrecursosamejorarlasinstalacionesinformticas.Parapodersercompetitivoseestdandocuentade

queelsistemainformticodebeserunaparteimportantedesuempresa,elcontrataraMaraparecequefueunabuenaidea.

Mecuentasunpocolodelosataquesdelosintrusos?

Bien,unmomento,ahoravoyytehagounpequeoresumen.

Mara le contar a Juan los tipos de ataques que puede sufrir el sistema informtico y las tcnicas que utilizan, as como los

ataquesporlosquemsdeberapreocuparse.

Anosotrosnosdebenpreocuparsobretodolosataquesenlosqueintentenrobarnoscontraseas.

Sobretodolasdelascuentasbancarias.

Poresonodebescontestarnuncaauncorreosospechoso.

Ya,ya...

Tambindebemosevitarataquesqueintentenmanipularnuestrabasededatos.

Puedenhacerlo?

S,imagnatequenuestracompetenciafueracapazdevisualizartodoloquetenemosregistrado.

Notenaniideadequesepudierahaceresto.

Antes de ensear a Juan como evitar los ataques, Mara describir de manera sencilla la anatoma de los ataques y pasar despus a contarle cuales son las

herramientaspreventivasypaliativasquesepuedenutilizar.

Estoescomoserunmdico,antesdeenfermarhayqueprevenirysisehaenfermado,habrquecurarloantesposible.

Yaloveo!

Laseguridadinformticaesunprocesoenelqueintervienentodoslosactivosdeunsistemainformtico.Dependiendodelamaneradetrataraestosactivossepuedehacer

unaclasificacindelaseguridadcomo:

Fsicaolgica.

Activaopasiva.

Diferenciarentreseguridadfsicayseguridadlgicaesrelativamentesencillo,sisepiensaenlapartehardware(fsica)ylapartesoftware(lgica)delsistema.Encuantoa

laseguridadactivaopasiva,sedicequeseempleanmecanismosdeseguridadactivacuandoestostienencomoobjetivoevitardaosenelsistema,ysondeseguridadpasiva

cuandodichosmecanismosseempleanparaminimizarlosdaoscausadosporunincidentedeseguridad.

El objetivo de la seguridad de un sistema (y para los informticos tambin) es que el sistema permanezca en condiciones ptimas, no sufra ataques y si se llevan a cabo

dichosataques,minimizarlosdaosyreconstruirelsistemaloantesposible.

Unataqueenunsistemainformticoeslamaterializacindeunaamenaza.Siemprequehayaamenazas,elsistemaesvulnerable.Losmecanismosdeseguridadactivatienen

comoobjetivoprotegeralsistemacontralosataquesparaconseguirqueelsistemasealomsseguroposible(invulnerable).

Prevenirunataqueesunamedidadeseguridadactivayminimizarlosdaosproducidosporunataqueesunamedidadeseguridadpasiva.

Unataqueinformticoescualquieraccinquetienecomofinalidaddesestabilizarelfuncionamientodeunsistemainformtico,paraello

seaprovechadecualquiervulnerabilidadenalgunodesusactivos(hardware,software,datosopersonas).Paraanularlosataquesse

utilizanlascontramedidas.

El que no aparezcan los caracteres de una contrasea cuando se escribe es una contramedida contra un posible ataque para descubrirla cuando la estamos

tecleando.

Autoevaluacin

Ladiferenciaentreseguridadactivaypasivaesque:

Laseguridadactivaeslgicaylapasivafsica.

Laactivaseempleaparaevitardaosylapasivaparaminimizarlos.

Nohaydiferencia,dehechohayaplicacionesqueseutilizantantoparaprevenircomoparapaliar.

Laactivaminimizalosdaosylapasivapreviene.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

2/38

29/1/2015

SAD02_Contenidos

Clasificacindelosataques.

Losataquessepuedenclasificarbsicamenteendosgruposconsiderandoelefectoqueproducenenelsistemaen:

Activos.

Pasivos.

Los ataques pasivos no producen cambios, se limitan a extraer informacin y en la mayora de los casos el afectado no percibe el

ataque.

Losataquesactivosproducencambiosenelsistema.Siseprofundizamsenlostiposdeataquesnospodremosencontrarunagran

variedaddeellos.

Reconocimientodesistemas.

Aprovechamientodelasvulnerabilidadesdelsistema.

Robodeinformacinporinterceptacindemensajes.

Suplantacindeidentidad.

Modificacindeltrficoylastablasdeenrutamiento.

CrosssiteScripting.

InyeccindecdigoSQL.

Contrausuariosycontraseas.

Autoevaluacin

Unataqueseclasificacomoactivoopasivo:

Tomandocomocriterioelefectoqueproduceenelsistema.

Dependiendodeltipodeseguridadquetengaelsistema.

Dependiendodeltiempoenelqueseproduce.

Sirobainformacinono.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

3/38

29/1/2015

SAD02_Contenidos

Reconocimientodesistema.

Los ataques de reconocimiento de sistemas no provocan un dao apreciable, y su objetivo principal es la obtencin de informacin del sistema.

Una de las tcnicas empleadas es el escaneo de puertos, con este ataque se puede ver que servicios se ofrecen en nuestro equipo, los puertos

activos y las aplicaciones que se estn ejecutando, toda esta informacin es muy valiosa para un atacante. Para realizar un escaneo de puertos

existenmuchasaplicaciones,muchasdeellasdisponiblesonline.

Apartedelescaneodepuertosexistenotrastcnicasquepermitenextraerinformacindeunsistema,unejemploeswhois. Con esta herramienta

sepuedenconocerdatosapartirdeunaURLounadireccinIP.

Parasaberms

Enelsiguienteenlacepodrsaprendermscosassobrewhois.

Whois.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

4/38

29/1/2015

SAD02_Contenidos

Aprovechamientodelasvulnerabilidades.

Los ataques que aprovechan las vulnerabilidades del sistema se basan en programas que se disean de manera especfica para

aprovecharunadeterminadavulnerabilidad,estosprogramasrecibenelnombredeexploits.Losexploitssuelenserprogramasescritos

enlenguajescomo

Cquesoncapacsdeoperarenelsistemaatacadoycausarleunmalfuncionamiento. Estn formados por una

seriederdenesqueentiendenlossistemasoperativosjuntoconuncdigoqueeselquerealmentecausaeldao.Aunqueparacrear

exploits se han de tener conocimientos altos de programacin, existen muchos sitios webs en los que se ofrece la posibilidad de

conseguirexploitsyacreados.

Enlaimagensepuedeverpartedelcdigodeunexploitqueexplotalasvulnerabilidadesdeunnavegador,enestecasoestescritoen

ellenguajeJavaScript.

Parasaberms

Enelsiguientevdeopodrsverunportalparalanzarexploits.

Exploitparacorreoelectrnico.

Resumentextualalternativo

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

5/38

29/1/2015

SAD02_Contenidos

Interceptacindemensajes.

Otrotipodeataqueeselconstituidoporlosrobosdeinformacinporinterceptacindemensajes.

Lainterceptacindemensajesesuntipodeataquequetienecomoobjetivoelrobodeinformacin,nosepuedehacermuchoparaimpedir

lainterceptacinporquecualquierapuedeinterceptarcualquierdatoqueseenveatravsdeInternet,puestoqueesunaredpblica,perolo

queesmsdifcilesinterpretarloqueseintercepta.

Uncorreoelectrniconotienegarantasdeprivacidad,puedeserinterceptadoencualquierpuntodesuviajeatravsdeInternet.

Esnecesarioencriptartodalainformacinqueseenveporcorreoelectrnicoyconsiderevitalsuprivacidad.

Los servidores de correo pueden guardar copias de todos los correos que se enven, por lo que cualquiera que tenga acceso a dichos servidores podr

accederadichoscorreos.

Unasolucinesencriptardichocorreo,porejemplo,con

PGPy

S\MIME.TantoPGPyS\MIMEseutilizanparacifrarsolamenteelcontenidodelmensaje,dejandosin

proteccinencabezadosdelosmensajes.PGPutilizadosclaves,unapblicayotraprivada.Tantoelemisorcomoelreceptordeberncompartirunaclavepblica,adems,

cadaunodeellos(emisoryreceptor)tendrnunaclaveprivadaqueutilizarnjuntoalaclavepblicaparapoderencriptarydesencriptarlainformacin.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

6/38

29/1/2015

SAD02_Contenidos

SuplantacindelaidentidadI.

Lasuplantacindelaidentidadesotrotipodeataqueenelque:

SeenmascaranlasdireccionesIP(IP

Spoofing).

SeproduceunatraduccinfalsadelosservidoresDNS(DNSSpoofing).

Seproduceunenvodemensajesconremitentesfalsos(SMTPSpoofing).

Secapturannombresdeusuarioocontraseas.

El IP Spoofing consiste en sustituir la direccin IP origen de un paquete TCP/IP por otra direccin IP. Esto se consigue mediante

aplicacionesdiseadasespecficamenteparaestepropsito.Unadeestasherramientasesnmap.

Sitiooficialdenmap

ConlasiguienteordenejecutadadesdelashelldeLinux,sefalsealadireccin10.0.2.15conla10.0.2.3paralainterfazeth0.

root@linuxvbox:/home/tomas#nmapeeth0S10.0.2.310.0.2.15

SisefalsealaIPenunaconsultaDNS,elprocesosedenominaDNSSpoofing,seasignaunadireccinfalsaaunnombreDNSoviceversa.Elatacanteconsiguellevarala

vctimaaunadireccinnodeseada.

UtilizandolaherramientaettercapsepuedehacerunasimulacindeunataqueDNSSpoofing.LospasossiguientesrealizadosenunainstalacindeLinuxUbuntu,consiguen

redireccionarladireccinURLalaIPquesepongacomodestino.

Sitiooficialdeettercap

Editarelarchivoetter.dnsqueseencuentraen/usr/share/ettercap/

SeaadelaURLqueseverenlaIPdestino:

www.infoalisal.comAIPdestino.

Seejecutaettercap:

ettercapTqieth0Pdns_spoofMarp////

Parmetrosutilizados:

Ttextmode

qquiet

iinterface

Pdns_spoof:plugin+elnombredelplugin(dns_spoofdeettercap)

Marp:ManInTheMiddleARP

////:Todaslasmaquinasdelared

Con el SMTP Spoofing se falsifica el origen los mensajes, cualquier servidor de correo que acepte conexiones en el puerto 25 est expuesto a este tipo de ataques. La

consecuenciaesquealguienpuedeestarenviandocorreoselectrnicosdesdeunacuentaajena.Unodelosindiciosdehabersufridounataquedeestetipoesrecibircorreos

queparecenvenirdeunomismo.Enalgunoscasos,loqueocurrenoesspoofingatravsdeunservidorSMTP,sinoquealguienaccedealacuentadecorreoyaloscorreos

comosifueraeldueolegtimodedichacuenta.

Sepuedeenviaruncorreosimulandoserotrousuariosiguiendolossiguientespasos:

Conectarsemediantetelnetporelpuerto25,alservidordecorreodondeestalojadaunacuentalegtima.

telnetcorreo.dominio25

Escribirlassiguientessentencias:

MAILFROM:tomas@no.valido(cuentaquepuedeserinventada)

RCPTTO:tomas.fernandez@educantabria.es(cuentalegitimadondepoderverificar)

DATA

TO:tomas.fernandez@educantabria.es

FROM:tomas@no.valido

Holaestoesunapruebadesdeunacuentaquenoexiste

Adis

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

7/38

29/1/2015

SAD02_Contenidos

SuplantacindelaidentidadII.

Esto funciona en muchos servidores de correo. Cuando el usuario de correo tomas.fernandez@educantabria.es, descarga el correo ve un mensaje que proviene de

tomas@no.valido.

Enlaimagensepuedevercomoelmensajeparecevenirdeladireccintomas@no.valido,queobviamentenoexiste.Enestecasoesfcilverquealgovamal,perosilas

direccionessonparecidasadireccionesrealesdistinguirelengaoesmsdifcil.

Elrobodeusuariosycontraseasparasuplantarlaidentidadsepuedehacerdevariasformas,unadelasmscomuneseslautilizacindela

ingenierasocial.Ejemplode

estetipodetcnicaeselphising,dondeatravsdelaingenierasocialseintentaconocerlosdatosbancariosodetarjetasdecrdito.Latcticadelphisingsueleserenviar

uncorreoelectrnicoaunclienteconunadireccinURLmuyparecidaalaentidadbancaria,enestecorreoserequierenlasclavesonmerodelacuentabancariaparapoder

actualizarlasoalgoparecido.

Enlaimagenseveunmensajetpicoempleadoenlastcnicasdephising.

Sielusuarioejecutaelhipervnculo"CliqueAqu",nosabrqueleesperaylomsseguroesqueaccedaaunsitioconunaaparienciasimilaralaqueutilizahabitualmente,

dondeselerequerirndatosconfidencialesquepermitirnalatacantecausarleundaoeconmico.

Autoevaluacin

FalsearunaIPseutilizasiempreque:

SeproduzcaIPSpoofing.

SeproduzcaSMTPSpoofing.

Recibamosmensajesdenuestrapropiadireccindecorreo.

SeproduzcaIPSpoofingounDNSSpoofing.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

8/38

29/1/2015

SAD02_Contenidos

Modificacindeltrficoylastablasdeenrutamiento.

Estetipodeataquesconsiguenvariarlarutadelospaquetesenlared.Puedenhacerlointerfiriendoenprotocolosderutaspredeterminadaso

tablasdeenrutamiento.ParaconseguirestoexistenmtodoscomoelenvodepaquetesICMPRedirect.

Estetipodepaqueteslosempleanlosroutersparaindicaralosdemsqueexistenotrasrutasalternativassinpasarporl.

En una red estos tipos de paquetes deben ser filtrados con sumo cuidado porque pueden ser la causa de ataques "man in the middle"

(

MitM).

Parasaberms

Enelsiguienteenlacepodrsverenquconsisteunataque"maninthemiddle".

Maninthemiddle.

En la mayora de los dispositivos que intervienen en una red se puede deshabilitar que acepten paquetes ICMP Redirect. En una distribucin Linux Ubuntu agregando la

siguientelneaalarchivo/etc/sysctl.conf:

net.ipv4.conf.all.accept_redirects=0

Tambinen:

root@linuxvbox:/proc/sys/net/ipv4/conf/eth0/accept_redirects

root@linuxvbox:/proc/sys/net/ipv4/conf/eth0/secure_redirects

Enalgunosroutersconlasiguientelneaderdenes:

router(config)#interfaceE0

router(configif)#noipredirects

ParapoderenviarmensajesICMPRedirectsepuedeemplearlaherramientahping.Estaherramientatienemuchosparmetrosquesepuedenconsultarconlaayudaenlnea.

root@linuxvbox:/#hping2h

LasiguientesentenciaejecutadaenunashelldeLinux:

root@linuxvbox:/#hpingIeth0C5K1a192.168.1.3icmpipdst195.235.113.3icmpgw192.168.1.254192.168.1.5

EnvaunpaqueteICMPRedirect,alhost192.168.1.5,paraste,elemisorser192.168.1.3.Conestasentenciaseleindicaqueparapoderllegaral195.235.113.3debepasar

antesporel192.168.1.254.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

9/38

29/1/2015

SAD02_Contenidos

Crosssitescripting.

Es un tipo de ataque, tambin denominado

XSS, que se produce cuando se ejecutan scripts diseados en lenguajes como

producensobretodocuandoseenvancadenasdetextoentre

formulariosdepginasweb

dinmicas.

VBS y JavaScript en pginas web. Se

Sienelcdigodeunapginawebtenemosescrito:

<!DOCTYPEhtmlPUBLIC"//W3C//DTDHTML4.01Transitional//EN">

<html>

<head>

<metacontent="text/html;charset=ISO88591"

httpequiv="contenttype">

<title>crosssite</title>

</head>

<body>

Hola

estapáginacontieneunscriptqueossaluda.

<script>alert('HolaminombreesTomsFernndezEscudero')</script><br>

</body>

</html>

Alvisualizardichapginaconunnavegador,seobtendraelsiguienteresultado:

En la imagen se puede ver el efecto que causara un script al cargar la pgina web, en este caso salta un cuadro de texto con un

saludo.Cuandoelscriptesmalicioso,escapazdehacercosasqueinterfierenenelfuncionamientodelequipoatacado.

Losscriptssepuedenesconderdetrsdefotos,elsimplehechodemostrarunafotopuedeserdetonanteparalaejecucin.

Parasaberms

EnelsiguienteenlacepodrsaprendermscosassobreelCrossSiteScriptingyejemplosdecdigosutilizadosenestetipodeataques.

CrossSiteScripting.

Autoevaluacin

Lamodificacindelastablasdeenrutamientoesuntipodeataqueque:

Seproduceenlosrouters.

SeproduceenlosPC.

Seproduceenlosexploradores.

Seproduceencualquierdispositivoqueseaenrutable.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

10/38

29/1/2015

SAD02_Contenidos

InyeccindecdigoSQL.

LosataquesporinyeccindecdigoSQLsedanenaplicacionesdiseadasoqueempleanlenguajeSQLensuoperatividad,sobretodobasesde

datosoaplicacionesquetrabajanconbasesdedatos.

ElataqueconsisteenintroducircdigoSQLdentrodelcdigolegtimoparaalterarelfuncionamientodelaaplicacin.

Parasaberms

Enelsiguienteenlacepodrsverunejemploclarodeunataquedeestetipo.

InyeccindecdigoSQL.

UnejemplotpicodeinyeccinSQLseraelsiguiente:

Situacin:

PHPesunlenguajedeprogramacinqueseutilizaparadisearpginaswebyconelquesepuedencrearformulariosde

introduccindedatoscomoeldelaimagen.

ElcasomssencillodeformularioenunawebdiseadaenPHP,eselquepermiteintroducirelusuarioylacontrasea.

Elcdigoempleadoparaintroducirelusuarioylacontraseaalmacenalosvaloresqueintroducimosendosvariables:

$usuario=$_POST['usuario'];

$password=$_POST['password'];

EstasvariablessonutilizadasdentrodeunasentenciaSQLquerealizaunabsquedaenunatabladenominadausuarios.

$sql="SELECT*FROMusuariosWHEREusuario='$usuario'ANDpassword='$password'";

$result=mysql_query($sql);

Existeunagujerodeseguridadenestecdigosiseintroducencomovaloresdelcampousuarioyelcampopassword:'OR'1'='1.

LaexpresindeSQLquedaradelasiguientemanera:

"SELECTCount(*)FROMUsuariosWHEREUsuario=''or'1'='1'ANDpassword=''or'1'='1'"

Laexpresinseevalacomocierta,lavariable$sqlsellenarconunusuarioconprivilegiosdeconexinyaccederemossinproblemasalsistema.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

11/38

29/1/2015

SAD02_Contenidos

Ataquescontrausuariosycontraseas.

Estetipodeataquestienencomoobjetivo,descubrirclavesocontraseasconlasquepoderaccederaunsistemasintenerautorizacin.Lasdostcnicasmsutilizadasson:

Fuerzabruta.

Diccionario.

Unataqueporfuerzabrutautilizatodaslascombinacionesposibleshastaencontrarlacorrecta.Esdecir,siunaclavefueraunnmeroenteropositivode3cifras,unataque

porfuerzabrutaprobaratodaslascombinacionesentre000y999.

Existenmuchasherramientasdiseadaspararealizarataquesporfuerzabruta,sobretodo,destinadasadescubrirlasclavesdeaccesoaredesinalmbricas.Peroenrealidad,

estasherramientascombinanlafuerzabrutaconlatcnicadediccionario.Losataquesbasadosendiccionario,pruebantodaslascombinacionesposiblesdeunarchivo(el

diccionario).LaherramientamedusasepuedeinstalarenLinux.

root@linuxvbox:/#aptitudeinstallmedusa

Unavezinstaladasiejecutamoslasiguienteorden:

root@linuxvbox:/#medusah127.0.0.1utomasPpasaporte.txtMsshf

Laherramientamedusabuscarlascontraseasposiblesparaelusuariotomasdellocalhost,lasposiblescontraseasseencontrarn

enelarchivodetextopasaporte(eldiccionario).Elresultadodelaordeneselquesemuestraenlafigura:

Enlaimagensepuedevercomoelrootdelsistemahaejecutadoelprogramamedusayconlhadescubiertoquelacontraseapara

el usuario tomas es 123456, para ello, se ha ayudado de un fichero denominado pasaporte.txt que contiene posibles claves. Tambin se puede apreciar la bsqueda que ha

hechoentrelasposiblescontraseasdelficheropasaporte.txthastaqueencuentralasolucincorrecta.

Este tipo de herramientas basan su xito en la cantidad de combinaciones que tenga el diccionario. Los diccionarios empleados en estos ataques se pueden descargar de

Internet,dondehaysitiosenlosqueclasificanlosdiccionariosdependiendodeltipodeclavequesequieradesencriptar(WEP,WPA,router,servidores,etc...).

La herramienta medusa buscar las contraseas posibles para el usuario tomas del localhost, las posibles contraseas se encontrarn en el archivo de texto pasaporte (el

diccionario).Elresultadodelaordeneselquesemuestraenlafigura:

Enlaimagensepuedevercomoelrootdelsistemahaejecutadoelprogramamedusayconlhadescubiertoquelacontraseaparaelusuariotomases123456,paraello,se

ha ayudado de un fichero denominado pasaporte.txt que contiene posibles claves. Tambin se puede apreciar la bsqueda que ha hecho entre las posibles contraseas del

ficheropasaporte.txthastaqueencuentralasolucincorrecta.

Este tipo de herramientas basan su xito en la cantidad de combinaciones que tenga el diccionario. Los diccionarios empleados en estos ataques se pueden descargar de

Internet,dondehaysitiosenlosqueclasificanlosdiccionariosdependiendodeltipodeclavequesequieradesencriptar(WEP,WPA,router,servidores,etc...).

Enundiccionarioseencuentranpalabrascomunes(muyinseguras)queavecesseutilizancomoclaves.

luna

sol

123456

1111111

password

admin

La vulnerabilidad ante este tipo de ataques reside en la debilidad de las claves y en dejar agujeros en el sistema que permitan que se ejecuten herramientas capaces de

descubrirdichasclavesporunacombinacindefuerzabrutaydiccionario.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

12/38

29/1/2015

SAD02_Contenidos

Anatomadeataquesyanlisisdesoftwaremalicioso.

Conocercomoseestructuraunataqueesmuyimportanteparapoderdefendersededichoataque,porqueayudaapensarcomolosatacantes.Lasfasesqueformanpartede

unataqueinformticosuelenser:

Reconocimiento.

Exploracin.

Acceso.

Mantenimientodelacceso.

Borradodehuellas.

La fase de reconocimiento es la encargada de recopilar informacin sobre el usuario que va a ser objeto del ataque, en esta parte son tpicas las

tcnicasdeingenierasocialylasbsquedasavanzadasenInternet.

Una vez que se conocen datos del usuario, se pasa a la segunda fase en la que se realiza una exploracin o escaneo del sistema, se utilizan

sniffers, escaneo de puertos o cualquier herramienta que nos muestre las debilidades del sistema objetivo. En esta fase se intentan encontrar

direccionesIPonombresDNSdelavctima,ascomoposiblespuertosabiertosoaplicacionesmsusadas.

La tercera fase es la fase del acceso, aqu es donde comienza el ataque propiamente dicho, se accede al sistema despus de haber crackeado o

robadolascontraseas,oseaccedeaunrecursocompartidodelsistemasinautorizacinoseefectaunDoS.

La siguiente fase consiste en afianzar el acceso, es decir, conseguir que el acceso se pueda repetir en cualquier otra circunstancia. Para ello, se

entra en el sistema y se modifican privilegios o se crean nuevas vulnerabilidades que permitan un acceso posterior. Es tpico de esta fase la

instalacindebackdoorsytroyanos.

Porltimo,lafasedeborradodehuellas,aquesdondeelintrusotratadeborrarcualquierrastroquehayadejadoenlosaccesosnopermitidos,selimpianenlamedidadelo

posible,losficheroslogylasalarmasdelsistema.

Autoevaluacin

Unaaplicacinquerealiceunataqueporfuerzabrutaparadescubrirlacontraseadeunusuario:

Necesitarsiempredeundiccionario.

Paraquetengaxito,primerosedebepoderaccederalsistema.

Necesitasiempredeunficherodetextoconposiblescontraseas.

Debeestarinstaladaenelequipovctima.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

13/38

29/1/2015

SAD02_Contenidos

Anlisisdelsoftwaremalicioso.

Paracontrarrestarlosataquessehandiseadoherramientasdesoftwareteniendoencuentalosdatosextradosdelosanlisisefectuados

sobreelmalware.Puestoqueelmalwareesuncdigoprogramable,paraanalizarlocorrectamentesehacendostiposdeanlisis,siempreen

entornosaislados,denominados

cajasdearenaosandbox.

Enunacajadearena,todoloquesepruebanoseveinfluenciadoporelexterioryelexteriornosemodificaporloqueocurredentrodela

caja.

Esttico.

Dinmico.

Elanlisisestticoconsisteenanalizarelcdigolneaalnea,instruccinainstruccinydeterminarsisonmaliciosasono,perosinejecutarelsoftware.Generalmentese

analiza a muy bajo nivel y por lo tanto deben ser grandes especialistas los que lo realicen. En la mayora de los casos solamente se dispone del archivo ejecutable, sin el

cdigofuente,portanto,analizarlosuponeunalabormuycompleja.

El anlisis dinmico es ms rpido y pragmtico y requiere menos especializacin. Se ejecuta el malware en un entorno que simula el entorno real y se analizan las

consecuencias de su ejecucin para poder adoptar distintas estrategias contra l. Est basado en la ejecucin y la monitorizacin de procesos, conexiones establecidas y

manerasenlaquesecomunicaconotroequiporemoto,seempleanparaellomquinasvirtuales.

Parasaberms

Enelsiguienteenlacepodrsaprendermscosassobreelanlisisdesoftwaremaliciosotantoesttico,comodinmico.

Anlisisdesoftwaremalicioso.

Enelsiguienteenlacepodrsverunejemplodeanlisisefectuadosobreunmalwaredetectadoenunproductocomercialdetelefona.

Ejemplodeanlisisdemalware

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

14/38

29/1/2015

SAD02_Contenidos

Herramientaspreventivas.Instalacinyconfiguracin.

Lasherramientasutilizadasconcarcterpreventivosonaquellasutilizadasparaevitarqueelmalwareseinstaleenelsistema.

Lasmedidaspreventivasquesepuedentomarenunsistemasonentreotras:

Instalacindeantivirus.

Configuracinadecuadadecortafuegos.

Encriptacindelainformacin.

Instalacindeherramientasdedeteccindeintrusos.

Utilizacinseguradeentornosvulnerables.

Enelmercadoexistenmuchasherramientasquecumplenconlamayoradelastareasofreciendosolucionesmuycompletas.

La herramienta ms utilizada es el antivirus, todos los antivirus los podemos descargar de Internet y muchos de ellos de manera gratuita, con

versionesparatodaslasplataformas,inclusoLinux.

SiempresehatenidolacreenciadequenoexistanvirusparasistemasoperativosdiferentesalosdiseadosporMicrosoftestoesfalso.Lanica

razn por la que la mayora de los virus se han diseado para sistemas fabricados por Microsoft es que los diseadores de malware no estaban

interesadosenello.

Actualmente y debido al auge de sistemas como Linux, comienzan a aparecer virus para otras plataformas y en consecuencia herramientas para

contrarrestarlos.

LassiguienteslneasdecdigoinstalaranunantivirusenunadistribucindeLinuxUbuntudenominadoClamAV.

root@linuxvbox:/home/tomas#aptgetinstallclamav

root@linuxvbox:/home/tomas#aptgetinstallklamav

root@linuxvbox:/home/tomas#aptgetinstallclamatk

Lasdosltimaslneasinstalanlospaquetesnecesariosparapoderutilizarelantivirusdemaneragrfica.

EnlaimagensepuedeverelaspectoquetendraelinterfazgrficoparagnomeenLinuxUbuntudelantivirusClamAV.

Lautilizacin,comoentodoslosantiviruscomerciales,esmuyintuitivaatravsdeiconosymensmuyexplicativos.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

15/38

29/1/2015

SAD02_Contenidos

Cortafuegosyencriptacin.

En cuanto a la configuracin del cortafuegos en los sistemas, se debe hacer segn las necesidades de cada usuario y pensando en que

cuantasmsaplicacionessepermitanatravsdelmspeligrotendremosparanuestrosistema.

EnlaimagenseaprecialaventanadeconfiguracindelcortafuegosdeWindowsXP.

Laopcinmsseguraestenerloactivadoperoenocasionesexistelanecesidaddepermitirciertasaplicacionesoprocesosparaloquese

emplealaopcindeExcepciones.

Para prevenir posibles daos en archivos importantes, se puede utilizar la encriptacin. Para encriptar la informacin existen muchas

herramientas,muchasdeellasdisponiblesenInternet.EnLinuxUbuntusedisponedelaherramientaSeahorseenlainstalacin

gnome,

quesirveparaencriptarinformacincon

GnuPG.

Parasaberms

EnelsiguienteenlacepodrsconocermscosassobreGnuPG.

GnuPG.

Paracifrarlainformacinenestecasosonnecesariosdospasos:

Generarlasclaves.

Cifrarlainformacincondichasclaves.

Parasaberms

EnelsiguienteenlacesedescribedeunamanerasencillalautilizacindeSeahorse.

Seahorse.

Autoevaluacin

Siseencriptaunarchivo,paraqueelreceptordeesearchivopuedaleerlainformacin:

Debeserunusuariodelmismoequipodondeseencriptlainformacin.

Debeserunusuariodelamismaredalaquepertenezcaelusuarioqueencriptlainformacin.

Elusuariodebeconocerlasclavesoalgunadelasclavesqueseutilizaronparaencriptarlainformacin.

Elusuariodebeconocerlaclaveprivadadelusuarioqueencriptlainformacin.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

16/38

29/1/2015

SAD02_Contenidos

Deteccindeintrusos.

Conocer si hay intrusos en el sistema, aunque no estn causando ningn dao en ese momento, tambin es una buena medida

preventiva. Para ello, existen herramientas diseadas especficamente para ello. Las herramientas utilizadas para la deteccin de

intrusossedenominantambin

IDS(IntrusionDetectionSystem).Elfuncionamientodeestasherramientassebasaenelanlisis

deltrficoderedylacomparacinconcomportamientosestndardelosintrusos.

Enlaimagensepuedeobservarelsitiodedescargadesort.Esunaherramientaconmuchosmodificadoresparasuscomandos,porlo

quesumanejorequieredeuntiempodeaprendizaje.

Es conveniente tener claro que se pretende de ella y en consecuencia buscar exclusivamente como poder hacerlo sin pretender

dominartodassusposibilidadesamenosqueseaestrictamentenecesario.

Parasaberms

ExistenIDSgratuitasquesepuedendescargardeInternetcomosnort,vlidasparaplataformasLinuxyWindows.

Snort.

EnelsiguientevdeopodrsvercomoseinstalayserealizaunaconfiguracinbsicadesnortenLinuxUbuntu.

SnortenLinuxUbuntu.

Resumentextualalternativo

Existendostiposdesistemasdedeteccindeintrusos:

HostIDS:TambinllamadasHIDS.Estasherramientasdetectanintrusionesenloshosts.

NetworkIDS:TambinllamadasNIDS.Estasherramientasdetectanlasintrusionesentodalared.

La diferencia entre ambos es que los HIDS solamente actan a nivel local, mientras que los NIDS lo hacen a nivel de red por lo que deben tener un dispositivo de red

configuradoen

modopromiscuo.

Autoevaluacin

ParadetectarintrusionesenunaLANsedebeemplear:

SiempreunHIDS.

SolamenteunaaplicacinHIDS.

UnNIDSsiqueremosverloquepasaenelsegmentodered.

UnHIDSconlatarjetaderedenmodopromiscuo.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

17/38

29/1/2015

SAD02_Contenidos

Precaucionesenentornosderiesgo.

Encuantoalasprecaucionesenelusodeentornosderiesgocomoelcorreoelectrnico,lasredessociales,losprogramasdemensajeraolascomprasenInternet,sepodran

establecerunaseriederecomendacionescomomedidaspreventivas.

Evitarelreenvodemensajesdecorreoelectrnico.

Utilizarcontraseasfuertesenredessociales.

TenerprecaucinconlasformasdepagoenlascomprasenInternet.

Elreenvodemensajesmasivospuedecausarquetodaslasdireccionesdelaagendadecorreoelectrnicocaiganenmanosdepersonasquehaganunmalusodeellasy

derivar en la llegada de spam y tcnicas de ingeniera social como el phising a la cuenta de correo. Es muy inseguro el reenvo de mensajes del tipo "si envas esto a 10

amigosalgobuenotepasaren5das".Estetipodecadenasslotienenelobjetivoderecopilardireccionesdecorreoelectrnico.

Enloscasosenlosqueesnecesarioenviarunmensajeavariosusuarios,esconvenienteutilizarunsolodestinatarioyalosdemsponerlesen"copiaoculta"para

evitarquelasdireccionesdetodosaparezcanentodosloscorreos.

Lasredessocialescontienenmuchainformacindelusuarioydeloscontactosdelusuario,siseutilizancontraseasdbiles,existeelriesgodequeunusuarionoautorizado

accedaalacuentayconsigainformacinquepuedautilizarparafinesdainos.

Unabuenacontraseadebeconteneralmenos8caracteres,mezclandonmerosyletras,enmaysculasyminsculas.

En cuanto a las compras en Internet, es conveniente comprar en sitios donde se tenga informacin del vendedor, con datos como su

direccinfsicaotelfono.Adems,esimprescindibleleerdetenidamenteloquesecompraytodaslascondicionesygarantas.

En la forma de pago, debe escogerse en la medida de lo posible un mtodo que no implique proporcionar datos bancarios (envo

contrareembolso)ysinoesposible,optarporutilizarmecanismosdepagoseguros.Lamayoradelasentidadesfinancierasincorporanen

subancaelectrnicamuchassolucionesseguras,unadeellases:

PayPal.

EnlaimagensemuestranlosiconosquepuedenaparecerparaidentificarlaposibilidaddepagarutilizandoelmecanismoPayPal.Laventajaesquelosdatosdelcompradory

delvendedorsolamentelosconocePayPal,esPayPalquienseencargadetransferireldineroalvendedorydecobrar

Parasaberms

EnelsiguienteenlacepodrsvercmofuncionaPaypal.

PayPal.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

18/38

29/1/2015

SAD02_Contenidos

Herramientaspaliativas.Instalacinyconfiguracin.

Las herramientas paliativas tienen como objetivo evitar los daos producidos por el malware. Lo ms comn es que una misma herramienta de seguridad est diseada para

prevenirypaliar.

Una poltica adecuada de copias de respaldo o seguridad, tambin denominadas

backup es una buena medida paliativa, aunque tambin se puede considerar como

preventiva.Pararealizarcopiasdeseguridadexistenmuchasherramientasylamayoradelossistemasincorporanfuncionalidadespararealizarlas.Sepuedennombrarcomo

ejemplorepresentativo:

Rsync.

AcronisTrueImage.

Parasaberms

Enelsiguienteenlacepodrsvermscosassobrersync.

rsync.

En los ltimos tiempos cada vez son ms los usuarios que apuestan por el

cloud computing para guardar sus datos. El backup en la nube se realiza gracias a servicios

prestadosporempresasquedisponendeCPDaccesiblesatravsdeInternet.Herramientasquepermitenrealizarestetipodebackupsonentreotras:

Dropbox.

WindowsLiveMesh2011.

SugarSync.

WindowsLiveSkydrive.

Estasherramientaspermitenguardararchivosenunacarpetadelsistemadondeseinstallaaplicacin(carpetaPublicendropbox) y

conellohacerqueesosarchivosseanaccesiblesdesdecualquierlugardondehayaconexinatravsdeInternet.Realmenteelarchivo

seguardaenelequipoyenunsitioweb.

Enlaimagensepuedeverlaaparienciadedropboxdespusdeunaconexin.SeobservalacarpetaPublicqueeslaquepermitirla

sincronizacin de los archivos a travs de la nube. Todo lo que se modifique en esa carpeta se modificar en el equipo donde est

instaladodropboxyviceversa.

Parasaberms

Enelsiguientevdeosepuedeverunejemplodeinstalacinyutilizacindedropbox.

EjemployusodeDropbox.

Resumentextualalternativo

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

19/38

29/1/2015

SAD02_Contenidos

Actualizacindesistemasyaplicaciones.

La actualizacin de sistemas y aplicaciones quizs sea una de las medidas, tanto paliativas como preventivas, ms adecuadas para prevenir daos en los sistemas

informticos.Todoslossistemastienenfallosdeseguridadyamedidaquesurgennuevasaplicacionesytcnicas,puedensurgirmsvulnerabilidades.Esobvioquecuando

sediseaelsoftwarenosepuedepredecirtodoloquevaapasarenelfuturo,yporello,siempresedebeactualizaramedidaquesurjannuevasnecesidades.

Citasparapensar

"Creoquehayunmercadomundialparaalrededordecincocomputadoras".

ThomasJ.Watson(FundadordeIBM).

Lasactualizacionestienenprincipalmentedosobjetivos:

Corregirfallosdetectados.

Aadirnuevasfuncionalidades.

En la imagen se pueden ver las actualizaciones instaladas en un sistema operativo para un explorador y para el propio sistema

operativo.

Se pueden apreciar las diferentes fechas en las que se realizaron las instalaciones, deducindose con facilidad que el navegador en

estecaso,parasereficientenecesitaactualizarsecadapocosmeses.

Las actualizaciones mejorarn la velocidad de trabajo y tambin la seguridad. En la mayora de los casos tambin se ofrece la

posibilidad de escoger la actualizacin que se desea instalar. Esto mejora los problemas de posibles incompatibilidades con

aplicacionesinstaladasoconelhardwaredondesepretendeinstalarlaactualizacin.

Parasaberms

Enelsiguienteenlacepodrsverunanoticiaquesuponeunejemplodeincompatibilidadentreunaactualizacindesistemaoperativoyunaaplicacin.

Incompatibilidadentreactualizacindesistemayunaaplicacin.

Autoevaluacin

Lasactualizacionesdesoftware:

Solamentesepuedenhacerensistemasoperativos.

Secreanparaeliminarvirus.

Lasactualizacionessecreanaunquenohayaagujerosdeseguridad.

Sonindispensablesparaquelasaplicacionessepuedanseguirutilizando.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

20/38

29/1/2015

SAD02_Contenidos

Seguridadenlaconexinconredespblicas.

Casoprctico

Cadadahacefaltamspapeleo,estonohayquelosoporte.

Quhapasado?

Pues nada, que ahora nos piden un certificado de subcontratistas, para certificar que estamos en paz con Hacienda, se lo he

dichoalosdelaasesoraymedicenquetardarnunos10dasenenvirmelo.

PorqunolohacesdirectamenteporInternet?

PorInternet?

S,la

AEATtieneunportalenelquesepuedenrealizarmuchostrmitesatravsdeInternetutilizandofirmadigitalocertificadoelectrnico.

Firmadigital?Yonosoyunrobot.

Noesnecesarioqueseasunrobot,esunsoftwarequeterepresentaenlared,uncertificadoqueverificaqueerestysinotieneselcertificadonopuedeshacerloa

travsdeInternet.

Porqu?LesllamoylesdoyminmerodeDNI.

Quno!HayqueseguirunprocesoparaevitarquesesuplantenlasidentidadesenInternet.

Ycmosepuedehacer?

Vers,lovamosasolicitaryteexplicarademstodoslosmtodosutilizadosparaasegurarlaidentidadcuandoseutilizanredespblicas.

Elusoderedespblicasylacomparticindeinformacinhansidoeldesencadenantedelamayoradelosproblemasdeseguridad.EsevidentequesiunaredLANnotiene

conexinconelexterior,suseguridaddependedelosusuarioslocales.Siporelcontrario,laredLANtieneconexinaInternet,esimpredecibleacotarelnmerodepersonas

quepuedenteneraccesoalaredLAN,conmayoromenordificultad.Sepodrapensarenunaprimerasolucin:

Noconectarseaunaredpblica.

Quinvaarenunciaracompraronline,leerelcorreoelectrnicooutilizarlasredessociales?Lamayoradelaspersonasutilizanlosmediosinformticosconalgunodeestos

fines,porloquenopareceunasolucinevitarelaccesoaInternet.

Paralosusuariosquedebanutilizarredespblicasexistenvariosmecanismosquelespuedenayudaratrabajardemanerasegura.

Conexionesinalmbricascifradas(WPA2,WPA,WEP).

ConexionesSSH.

UtilizacindeVPN.

UtilizacindeHTTPSenlanavegacin.

Utilizacindemecanismosdeidentificacindigital.

Casitodaslassolucionesanteriorestienenagujerosdeseguridadpuestoquetodoloqueviajaporlaredtienepeligrodeserinterceptado,aunqueseamsomenosdifcil

descifrarlo.Siseimaginaunaredinalmbricapblicasinclavecomoespaciodecomunicaciones,lospeligrossonnumerosos.

Silaredestabierta,cualquierapuedenentraraformarpartedeella,seacualseasuobjetivo.

Lainterceptacindedatosesmuchomsfcil.

Parasaberms

En el siguiente enlace podrs ver una noticia que supone un ejemplo de vulnerabilidad cuando se utiliza una en una red inalmbrica abierta para entrar en una red

social.

Redinalmbricaabierta.

Autoevaluacin

UnaredLANsinconexinaInternetsiempreessegura:

S,porqueesenInternetdondeestntodoslospeligros.

S,porquenoutilizarouters.

No,porquepuedeutilizarroutersinalmbricos.

No,porquesonvariosordenadoresunidosentres.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

21/38

29/1/2015

SAD02_Contenidos

Identificacindigital.

La identificacin digital asegura la autentificacin, la confidencialidad y la integridad de las comunicaciones en Internet, para un usuario

suponeunacontribucinalreconocimientodesusderechosfundamentales.

Nosedebeconfundirlaidentificacindigitalconlaidentidaddigitalqueunusuariosepuedecrearporejemploenunaredsocial,dondea

veces la identidad representa lo que se quiere ser, no lo que se es realmente. La identificacin digital es una representacin legal de la

identidadysepuedeconseguirconvariosmtodos.

Contraseas.

Tarjetasdeidentificacin.

Sistemasbiomtricos.

Certificadosdigitales.

Todoslosmecanismosanteriorestienencomoobjetivoaglutinarunaseriederasgosidentificativosde cada usuario en el medio digital. Cada uno de los mtodos empleados

utilizarasgosdiferentes.

Las contraseas son un mtodo muy antiguo e identifican a cada usuario con una serie de caracteres. Las tarjetas de identificacin utilizan chips para almacenar la

informacindecadaindividuo.Lossistemasbiomtricosutilizanrasgosfsicosdecadausuario,paracrearundeterminadoperfildigitalqueloidentifiquedemaneranica.Los

certificadosdigitalesempleaninformacindelosusuariosparagenerarunsoftwarequelosidentifique,representndolosenlastransaccioneselectrnicas.

Laidentificacindigitalnoexiste,esnecesariocrearlayasociarlaalusuarioquedebarepresentar.

Parasaberms

Paraasociarlaidentificacindigitalconelusuario,existenorganismoscapacesdecertificarlaautenticidaddedichaidentidad,porejemplo,la

FNMT.

SitiowebdelaFNMT.

Enelusoderedespblicas,elempleodelaidentificacindigitalesprimordialparaasegurarlaidentidadtantodelemisorcomodelreceptordeunatransaccin.

Autoevaluacin

ElDNIelectrnico:

Muestranuestraidentidaddigital.

Noposeeunafirmadigital.

Muestranuestraidentificacindigital.

Solamenteesuncertificadodigitalsinvalidezcomofirmadigital.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

22/38

29/1/2015

SAD02_Contenidos

Firmaelectrnicaycertificadodigital.

Lafirmayelcertificadodigitalsonlasolucionesmsfiablesalproblemadelaidentificacindigital,enlaactualidadsonlamejorformadeverificarquecadaunadelaspartes

queintervienenenunacomunicacinatravsdeInternetsonquiendicenser.

Enlavidacotidianaexistenmuchassituacionesenlasqueserequierecontrastarlaidentidaddeunapersona,porejemplo,recogerunenvopostal.

Unapersonarecibeunavisodequetienequerecogerunpaqueteenunaoficinadecorreosysedirigeaella.Enlaoficinaloprimeroqueseleexigeaesapersona

esquedemuestresuidentidad(mostrandoelDNI),ydespusdeentregarleelpaqueteselepidequedejeconstanciadequeselehaentregado(firmandoelrecibo

derecogida).

Silasituacinenlaqueserequierelaverificacindelaidentidadnopermiteuncontactovisual,comoeselcasodelascomunicacionesenInternet,sepuedenutilizarlafirma

yelcertificadodigital.

Lafirmadigitalesunasecuenciadecaracteresquetienefuncionessimilaresalasdelafirmapersonal,esunnmeronicoqueidentificaaunapersonafsicaojurdica.Una

firmadigitalutilizacriptografadeclavepblicaoasimtrica.

Parasaberms

Enelsiguienteenlacepodrssaberenquconsistelacriptografadeclavepblicaoasimtrica.

Criptografaasimtrica.

Tambinesutilizadoelconceptodefirmaelectrnicaenelmismocontextoquefirmadigital,unafirmaelectrnicaesunafirmadigitalquesehaalmacenadoenun soporte

dehardwaremientrasquelafirmadigitalsepuedealmacenartantoensoportesdehardwarecomodesoftware.

Elcertificadodigitalesunarchivoquecontienelosdatosdelpropietario,suclavepblicaylafirmadigitaldeunaautoridadconcompetenciasparaexpedirdichocertificado

(FNMTenEspaa),elresponsabledeverificarquelosdatoscorrespondenalpropietariodelcertificado.

Uncertificadodigitalestfirmadodigitalmenteporunaentidadcertificadoraquecertificlaidentidaddelindividuoquesolicitelcertificado.

LoscertificadosdigitalespuedendesempearfuncionesenlascomunicacionesenInternetsimilaresalasquerealizanlosdocumentos

oficialesdeidentificacincomoelDNIoelpasaporteensituacionesdondehaycontactovisual.

Enlaimagensemuestraelprocesodefirmadigitaldeundocumentoelectrnico.

Sepuedevercomoademsdegenerarlafirmadigitalutilizandounafuncinmatemtica(

funcinhash) que acta sobre los datos

quesequierenfirmaryunaclaveprivadadecifrado,seutilizatambinelcertificadodigitalparaverificarlaidentidaddelfirmanteysu

clavepblica.

Unafirmadigitalessegurasiempreycuandolaclaveprivadaempleadaparacifrarsolamentelaconozcasudueo.

Laclavepblicaqueelreceptornecesitaparadescifrarelmensajelaextraedelcertificadodigitaldelemisor.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

23/38

29/1/2015

SAD02_Contenidos

Publicidadycorreonodeseado.

Elcorreonodeseadoo

spamesuntrminoqueseutilizaparareferirsealapublicidadenviadaadestinatariosquenolodeseanycuyas

direccionesdecorreosehanobtenidodeInternet.

Elspamperjudicaalusuarioquerecibeelcorreodediferentesformas:

UtilizalosservidoresdecorreoSMTPparaprocesarlosmensajes.

ConsumerecursosdelaCPU.

Utilizaespacioeneldiscodelservidorydelosusuariosquerecibenelcorreo.

Disminuyeelanchodebandadelared.

Aumentalaposibilidaddeinfeccinconvirusytroyanos.

Los

spammersnecesitandedireccionesdecorreoparapoderrealizarelenvomasivodemensajes,paraellopuedenutilizarvariastcnicas:

Generardireccionesdecorreopertenecientesaundeterminadodominiodemaneraaleatoria,porfuerzabrutaopordiccionario.

Comprarbasesdedatosdeusuarios.

Accederalistasdecorreodeusuarios.

Empleartcnicasdeingenierasocial.

Parasaberms

Enelsiguienteenlacepodrsleerunartculosobreelspamyelmercadonegrodemedicamentos.

Spam.

Losspammersutilizanvariosmtodosparaenviarelcorreomasivounaveztienenlasdireccionesdestino.

Envosdirectosdesdeservidoresalquilados.

Retransmisionesatravsdeservidoresaccesiblesdesdeelexterior.

Utilizacinderedeszombie.

Delostresmtodosanterioreselmsrentableeslautilizacinderedeszombie,estemtodoesilegalperoaltiempoesmuydifcildedetectarydepurarresponsabilidades.

Citasparapensar

"Msdel80%delcorreoelectrnicoesSPAM".

Elhechodequehayaunporcentajetanaltodecorreobasurasedebeaquesuponeunnegocio.Sibienesciertoqueelxitodeestoscorreosesmuybajo(0,001%),debidoa

subajsimocostededistribucin,esteporcentajeessuficienteparaproducirbeneficios.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

24/38

29/1/2015

SAD02_Contenidos

Elaboracindeunmanualdeseguridadyplanesdecontingencia.

Casoprctico

Despusdeestartrabajandovariosdassobrelaseguridaddelaempresaydecontestaramltiplespreguntasasuscompaeros,

Marahadecididoelaborarunmanualparaquetodoelmundosepaloquehadehacerparamantenerelsistemaseguro.

Quteparecesielaboramosunmanualparatodosnosotrosconnormasquedeberamoscumplirrelativasalaseguridad?

Normas?

S,cosascomonorevelarlascontraseasoapagarbienlosequiposocomoactuarsiocurrealgoenelsistema.

Lodebencumplirtodos?

S,inclusot.

Buenopuesvenga,sinecesitasalgomelodices.

Necesitounapersonadecadadepartamento.

Unadecadadepartamento?

S,esimportantequetodosdensupuntodevista.Assehaceenlasgrandesempresas.

Mevasavolverlococontantasnormas!

Maraleexplicarasujefecomoseelaboraunmanualdeseguridadyunplandecontingencia.

Elobjetivodelaelaboracindeunmanualdeseguridadesestablecerlosestndaresdeseguridadquedebenserseguidos,suministrarunconjuntodenormasquedeterminen

como se debe actuar para evitar problemas, mientras que los planes de

contingencia, por otra parte, tienen como objetivo recuperar a la organizacin de los desastres

sufridos.

El manual de seguridad debe ser elaborado tomando como base la filosofa de la organizacin donde se pretenda implantar, as como el grado de conocimientos de los

profesionalesquelaintegran.

Lospasosparaelaborarunmanualdeseguridaddebenseralmenos:

Formarunequipointegradoporpersonasdediferentesdepartamentosdelaorganizacin.

Elaborareldocumento.

Publicardemaneraoficialelmanual.

Elequipoencargadodeelaborarelmanualdebeestarformadoporpersonasdediferenteperfilparaquetodoslosaspectosdelaorganizacinseveanrepresentados.

Unavezformadoelequipo,sepasaaelaborareldocumento,queeslapartemslaboriosaporquesedebencontemplaralmenos:

Losfactoreshumanos.

Losfactorestecnolgicos.

Lalegislacinvigente.

Loscriteriosquedeterminenlaresponsabilidaddecadausuario.

Loscriteriosdeactuacin.

Unavezqueelmanualestelaborado,parahacerlopblico,debeseraprobadoporlosresponsablesdelaorganizacin.Unavezaprobadoselecomunicaracadausuariode

lamaneramsadecuadaydejandoconstanciadequetodoslohanrecibido.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

25/38

29/1/2015

SAD02_Contenidos

Plandecontingencias.

Elplandecontingenciasestdiseadopararecuperarelfuncionamientonormaldelsistema,unavezquesehaproducidounaincidenciade

laqueelsistemasedeberecuperar,debercontemplaralmenos:

Unanlisisderiesgosdelsistema.

Unestudiodelasproteccionesactuales.

Unplanderecuperacinantes,duranteydespusdeldesastre.

Elanlisisderiesgossobretododebesercapazderesponderapreguntascomo:

Qusedebeproteger?

Qupuedeirmal?

Conqufrecuencia?

Culespuedenserlasconsecuencias?

Encuantoalestudiodelasproteccionesactuales,sedebenenumerarculessonyverificarquefuncionan.Unavezquesehahechoelanlisisdelosriesgosyquesesabe

conquproteccionessecuenta,seestendisposicindeelaborarelplanderecuperacin.

Paraqueelplanderecuperacinsealomsefectivoposible,enelmomentodequeocurraunfalloesmuyimportantetenermuyclaro:

Elorigendelfallo.

Eldaoocasionado.

Los procedimientos establecidos en el plan de contingencias para la recuperacin frente a un fallo, deben ser cumplidos tal y como se especifican. El responsable oportuno,

bajosuresponsabilidad,deberverificarqueelprocedimientosehaseguidodeacuerdoaloestablecido.

Elplanderecuperacinsepuededefinirdetresmanerasdiferentesteniendoencuentalafasedeldesastrealaquehagamosreferencia:

Planderespaldo:Antes.

Plandeemergencia:Durante.

Planderecuperacin:Despus.

Parasaberms

Enelsiguienteenlacepodrsaprendermssobreelplandecontingencias.

Plandecontingencias.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

26/38

29/1/2015

SAD02_Contenidos

Pautasyprcticasseguras.

Unsistemainformticoessegurosiseutilizademanerasegura,denadavalenlosplanesdiseadossisehaceunmalusodelmismomediante

prcticasderiesgo.

Citasparapensar

"Las organizaciones gastan millones de dlares en firewalls y dispositivos de seguridad, pero tiran el dinero porque ninguna de estas medidas cubre el

eslabnmsdbildelacadenadeseguridad:lagentequeusayadministralosordenadores".Kevin Mitnick (El hacker ms famoso de todos los

tiempos)

Manteneractualizadoelsistemaoperativoylasaplicaciones.

Descargarsoftwaredesdesitiosdeconfianza,especialmentelasactualizacionesdelossistemasoperativos.

Analizarlossistemasdemaneraperidicaparamantenerloslibresdesoftwaremalicioso.

Usarcontraseas.

Usarcertificadosdigitales.

Comunicarlasincidencias.

Realizarcopiasdeseguridad.

Todaslasmedidasanteriorescontribuyenamantenernuestrosistemaseguro,ademssedebendesterrarcreenciaserrneascomo:

Creerqueelsoftwaredeseguridades100%efectivo.

Pensarquealgnequiponodebeprotegerseporquenoalmacenanadaimportante.

Creerquelosataquesinformticossolamentelossufrenpersonasuorganizacionesimportantes.

Todoelsoftwarediseado,incluidoeldestinadoalaseguridad,solucionaunproblemaquesehaproducidoperopuedeserinocuoparaunproblemafuturo.Cuandoseinstalaun

antivirusnosedebecreerqueseestprotegidototalmenteyporelloesconvenienteactualizarloconregularidad.

Elxitodelosatacantesesdirectamenteproporcionalalaconfianzadelosatacadoseinversamenteproporcionalalarapidezderespuestadelavctima.

Otrodelosfocosdeproblemassueleserelpensarquenohayqueprotegeraunequipoporquenocontienenadaimportante.Puedeocurrirquela

vctimanoconsidereimportantealgoqueparaelatacanteesmuyvalioso.

En cuanto a pensar que los ataques slo los sufren grandes organizaciones, recordar cmo funcionan las botnets. Internet es el medio para que

mltiplespequeosdaossetransformenenungranbeneficio,eselmedioenelquehacerdaoaunavctimatienecasilosmismoscostesde

hacrseloamiles.

Haysueosenlosquesediseaunsoftwarequerobacntimosdeeuroenmillonesdecuentasbancarias.

Autoevaluacin

Laaccinmsseguraes:

UsarunacontraseadeochonmerosparaaccederalosserviciosdebancaporInternet.

PagarcontarjetadecrditoenunacompraporInternet.

Realizarunacopiadeseguridadlocalennuestroequipo.

ConectarseaunaredinalmbricaconencriptacinWPA.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

27/38

29/1/2015

SAD02_Contenidos

Seguridadenlaredcorporativa.

Casoprctico

Ytodasestasmedidasseaplicanenlasredesdeempresasgrandes?

Estasymuchasms.

Ylasempresasquetienenvariassedesensitiosdiferentes?

EsasempresasestnunidasmedianteInternet,disfrutandeunaespeciederedlocalqueutilizaaInternetcomovehculo.

Ycmosoncapacesdecontrolarlaseguridad?

Puesdebenemplearmltiplesherramientasporqueseempleanmuchostiposdetecnologa.

Unaredcorporativaesunaredquecomunicalugaresgeogrficamentedistantesyquefacilitaelaccesoremotodeusuarios,siendotodoslos

elementoscomunicadospropiedaddeunaorganizacinopersona.SepodradecirqueesunainterconexinderedesLAN.Enestetipode

redesconvivendiferentestecnologas,tantoinalmbricascomodecable.

Paralacomunicacindistantesedebenemplearlneaspblicasporloquelascomunicacionesdebernutilizarmecanismosseguroscomo

las

VPN.

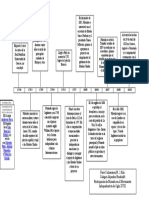

En la imagen se puede ver un ejemplo de red corporativa. En este caso la red pertenece a un ayuntamiento de una ciudad y muestra un

esquemadecomoseconectaranlossitiosmsrepresentativosdelamismacomolauniversidad,elayuntamiento,elpolgonoindustrialyel

parquedebomberos.

Lastecnologasempleadaspuedenserdiversasysedebencombinarparacubrirtodaelreamunicipal.Estoimplicaqueparamantenerla

redsegurasetendrquehacerusodevariasestrategiasydediferentesherramientas.

Autoevaluacin

Enunaredcorporativalospeligros:

Solamentepuedenllegaratravsdelosusuarioslegtimosdelared.

Solamentepuedenllegaratravsdelaredinalmbrica.

PuedenllegaratravsdeInternet.

NopuedenllegaratravsdeInternet.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

28/38

29/1/2015

SAD02_Contenidos

Monitorizacindeltrficoenredes:aplicacionesparalacapturayanlisisdeltrfico,

aplicacionesparalamonitorizacinderedesyequipos.

El objetivo de la monitorizacin del trfico en las redes es detectar problemas en su funcionamiento para poder solucionarlos en la mayor

brevedadposible.

Las aplicaciones disponibles, tambin denominadas sniffers, para realizar estas funciones son varias, muchas son gratuitas y de cdigo

abierto.

Wireshark.

Etherape.

WinDump.

Fing.

AthTekNetWalk.

NetworkTrafficMonitorExperts.

Elusodetodaslasherramientasdemonitorizacinmuestrademasiadainformacinporqueobtienetodaslastramasquecirculanenelmediodetransmisin,parapoderextraer

solamentelainformacinbuscadasedeberecurriralusodefiltros,quepuedenser:

Filtrosdecaptura.

Filtrosdevisualizacin.

Losfiltrosdecapturahacenquesemuestrensolamentelospaquetesquecumplanconlascondicionesestablecidasylosdevisualizacinseleccionanlainformacindeseada

despusdeunanlisisefectuado.

Lomstilescapturartodoeltrficoydespusutilizarfiltrosdevisualizacinparaanalizarsolamentelodeinters.

LossiguientessonejemplosdefiltrosenWireshark:

Capturartodoslospaquetesconorigenydestinoen192.168.1.1:host192.168.1.1

Capturartodoslospaquetesconpuertoorigenydestino21:port21

Capturartodoslospaquetesconpuertoorigen21:srcport21

Capturartodoslospaquetesconorigenen192.168.1.1:srchost192.168.1.1

Capturartodoslospaquetescondestinoen192.168.1.254:dsthost192.168.1.254

Capturartodoslospaquetesconorigenydestinoenwww.infoalisal.com:hostwww.infoalisal.com

Parasaberms

EnelsiguienteenlacepodrsverlosdiferentesparmetrosutilizadosenlosfiltrosdeWireshark.

FiltrosdeWireshark.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

29/38

29/1/2015

SAD02_Contenidos

Seguridadenlosprotocolosparacomunicacionesinalmbricas.

Lascomunicacionesinalmbricas,sobretodolasqueutilizanradiofrecuencia,tienensuprincipalvulnerabilidadenelhechodequecualquiernododela

redpuederecibirinformacindeotronodoqueestasualcance.

Enunedificioenelqueconvivenvariasredesinalmbricaspertenecientesavariosusuarios,cualquieradeellostienelaposibilidadfsicadeaccederaunareden

laquenoestautorizado,inclusodesdefueradeledificio.

Unpuntodeaccesoinalmbricomalconfiguradoesunagujerodeseguridadparalaredcorporativa,puestoquecualquieraqueconsigaentrarensuradiodecobertura, podr

aprovecharsedetodassusvulnerabilidades,elpeligropuedeestarhastaenunvisitanteocasionalconuntelfonodeltimageneracin.

Paramejorarlaseguridaddelasredesinalmbricassepuedenseguirlassiguientespautas:

Configurarenlamedidadeloposiblelasondasutilizadasenlatransmisin.

Utilizarmecanismosdeautenticacinredcliente.

Cifrarlainformacintransmitida.

Losdispositivosdeconexininalmbricaincluyendiversasopcionesparapoderconseguirquesuconfiguracinseasegura.

FiltradodedireccionesMAC.

AlgoritmoWEP.

VPN.

Estndar802.1xyservidores

WPA.

Portalcautivo.

RADIUS.

El filtrado de direcciones MAC no es una buena solucin si la red es muy grande, porque hay que editar las direcciones de cada tarjeta, adems de que el formato de las

direcciones no es demasiado fcil de manejar. Si en la red cambian los equipos que forman parte de ella o se aaden nuevos, tambin implica la modificacin manual de la

tabladedirecciones.Ademsdetodoloanterior,lasdireccionesMACviajansinencriptarporlared,porloqueunatacanteconconocimientossuficientestendralaposibilidad

declonardichadireccin.

ElalgoritmoWEPencriptalasconexionesinalmbricasyhacequenoseaposiblelaconexinalaredsinlautilizacindeunaclave.Hoyendaseconsideraunmtodono

seguroporqueexistenmuchastcnicaspararompersuproteccin.Elprincipalproblema,resideenquelaclavesecretautilizadasegrabaeneldispositivodeinterconexiny

permaneceestticahastaqueconsiderecambiarla.Unintrusopuedeutilizaraplicacionesdiseadaspararealizarataquesdefuerzabrutayconseguirdescifrarla.

El estndar 802.1x emplea un mecanismo ms robusto que WEP, para ello utiliza el protocolo

obligaralosusuariosaautenticarseantesdeconectarsealared.

EAP (o cualquiera de sus variantes) junto con un servidor RADIUS para

EnlaimagensepuedeverunarepresentacindeunainstalacinqueusaunservidorRADIUSaccesibleatravsdeInternet.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

30/38

29/1/2015

SAD02_Contenidos

SeguridadenlosprotocolosparacomunicacionesinalmbricasI.

Unagranventajadeutilizarestatcnicaesquela red inalmbrica pasa a ser una red en la que se pueden administrar ms recursos,

incluidoslosusuarios,loquelaconvierteenunaredmssegura.

Limitaraccesosmedianteunsistemadeusuarioycontrasea.

Limitartiemposoperodosdeconexin.

Controlarelanchodebanda.

Estatcnica(basadaenlosservidoresRADIUS)eslaempleadaenlosdenominados

puntoscalientessegurosyconstanbsicamentedetrespartes:

Solicitante:Clienteousuariodelaredinalmbrica.

Autenticador:Puntodeaccesoinalmbrico.

ServidordeautenticacinRADIUS:Servidordondeestndefinidoslosusuariosalosqueselespermitirelusodelaredinalmbrica.

ElautenticadoresunintermediarioentreelclienteyservidorRADIUS,hastaquenoseproduzcalaautenticacinmedianteelservidor,

no se permitir otro tipo de conexin que no sea la que se pueda dar entre solicitante, autenticador y servidor RADIUS. Una vez

concedidoelacceso,elclientepodraccederalosserviciosdelaredatravsdelautenticador.

ParasubsanarlasdebilidadesdeWEPsurgiWPA.Bsicamentesebasaencambiarlaclavecompartidaentreelpuntodeaccesoyel

clientecadaciertotiempoparaevitarataquesquepermitanrevelarlaclaveporfuerzabruta.Encualquieradeloscasos,nitansiquiera

utilizarWPAtendrlaredtotalmenteasalvo.

Tanto WPA como WPA2 son protocolos diseados para trabajar con y sin un servidor de autenticacin. En el caso de no usar un servidor, todas las estaciones utilizan una

clavecompartida

PSK,estemodotambinseconocecomoWPA2Personal.CuandoseempleaunservidordeautenticacinIEEE802.1xsedenominaWPA2Corportativo.

Laencriptacinaniveldelacapadeenlace(WEP,WPA,WPA2)nogarantizalaconfidencialidad.SehadeevitarelusodeWEPeintentarutilizarWPA2.Laocultacindel

SSIDyelfiltradodedireccionesMACnosonmtodosseguros.

Paramejorarlasprestacionesenseguridaddelassolucionesanterioresexisteelmecanismodelportalcautivo,enelquesefuerzaalosusuariosautilizarunadeterminada

pginaparapoderhacerusodelared.

Enlaimagensepuedeverunejemplodelaaparienciaquetieneunaccesoaunportalcautivo.

Existenmuchassoluciones,tantosoftwarecomohardware,paraconseguiresto.

Parasaberms

Enelsiguienteenlacepodrsaprendermscosassobreelconceptodeportalcautivo,ascomodiferentessitiosdedescargadesoftwarequerealizaestafuncin.

Portalcautivo.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

31/38

29/1/2015

SAD02_Contenidos

Riesgospotencialesdelosserviciosdered.

Losserviciosderedbsicosquegeneralmenteserequierenaunservidorlocaloremotoson:

ServiciodenombresdedominioDNS.

ServicioDHCP.

Serviciodealojamientoweb.

Serviciodecorreoelectrnico.

LamayoradeestosserviciostienencomoprincipalamenazalosataquesdedenegacindeservicioDoS(DenialofService).Coneste

tipo de ataques se inunda al servidor proveedor de los servicios con peticiones capaces de impedir que el sistema proporcione

correctamente los servicios, en algunos casos impidiendo la ejecucin y en otros ejecutando el servicio de manera distinta a la

deseada.

Todoslosserviciosson inseguros cuando se estn ejecutando porque estn abriendo puertos, por esta razn, es importante no tener

activadosdichosservicioscuandonosenecesitenrealmente.

El servicio DNS tiene como mayor peligro en clientes y servidores el hecho de que un atacante pueda conseguir modificar las

resolucionesdeDNS,con el propsito de desviar las conexiones de sus destinatarios reales. Para ello lo primero que suele hacer es

obtenerinformacinconcomandoscomo:

Whois.

ElataquetpicosobreestosservicioseselAXFR,odetransferenciadezona,tambinutilizadocuandosequierereplicarunDNSdesdeundominioprimarioaotrosecundario.

Un servidor maestro debe filtrar por direccin IP qu esclavos pueden realizar transferencias, si esto no se configura correctamente entonces cualquier atacante podra

consultarporlaszonasdelosdominiosqueadministra.

UnprogramaquesepuedeutilizarpararealizarestosataquesesDIG,disponibleendistribucionesLinux.

Parasaberms

EnelsiguienteenlacepodrsaprendermssobreDIGysurelacinconDNS.

DIG.

OtroataquesufridoporlosserviciosDNSeselDNSSpoofingenelqueseintentaqueunusuarioseconecteaunsistemacontroladoporelatacanteyascapturaromodificar

lainformacin,laesenciadelataqueesunatraduccinfalsadelasdireccionesylosnombresdedominio.Estetipodeataquestienedosvariantes:

HijackingderespuestasapeticionesDNS.

Envenenamientodecach.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

32/38

29/1/2015

SAD02_Contenidos

RiesgospotencialesdelosserviciosderedI.

ElenvenenamientodelacachdeservidoresDNSdeInternetparalaresolucindenombresdeentidadesfinancierashadadolugaralpharming, los usuarios de esos DNS

sondireccionadosadominiosnodeseados.

Parasaberms

Enelsiguienteenlacepodrsaprendermssobreelpharming.

Pharming.

SepuedenestablecerunaseriedemedidasqueasegurenelservicioDNS:

SepararlosservidoresDNSinternosdelosexternos.

ControlarlarecursividadempleadaporlosservidoresDNSenlasbsquedas.

Con estas dos medidas se limitan las posibles acciones que un atacante exterior pueda realizar contra la red corporativa, puesto que se ponen a salvo los servidores DNS

internosevitandolacontaminacindelacachdelosequipos,yseevitaqueusuariosexternosutilicenelservidorDNSpropiopararealizarbsquedas.

ElservicioDHCPescapazdesuministrardireccionesIPenunared,estoimplicaqueunequipopuedeser:

ServidorDHCP.

ClienteDHCP.

Por definicin, DHCP es un protocolo inseguro puesto que se ejecuta sobre IP y UDP, los cuales llevan implcita su inseguridad. Por

otraparte,unequipo,tantosiactacomoservidorDHCPocomocliente,puederesultarinsegurosiactasinautorizacin.

UnservidorDHCPnoautorizadosepuedeconvertirenunservidornodeseadoparaunosclientesquepierdenelservicioDHCPlegtimo

afavordelatacante.

EnlaimagensepuedeverunarepresentacindeunataqueparaconvertirenservidorDHCPunequiponolegtimo(HostD).

Parasaberms

Enelsiguienteenlacepodrsverunabreveexplicacindelafiguraanterior.

AtaqueDHCP.

Si son los clientes DHCP los que actan sin autorizacin, entonces, se estara dando la posibilidad de acceder a la red a equipos que no debieran tener este privilegio y

recuperarlainformacindestinadaalosclienteslegtimos.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

33/38

29/1/2015

SAD02_Contenidos

Otrosserviciosdered,webycorreoelectrnico.

Otrodelosserviciosqueaadenvulnerabilidadesalaredcorporativaeslainstalacindeunservidorweb,conelloseconsiguecrearunpuntodevulnerabilidadpuestoquese

abrelaredaInternet.Cuandosetrabajaconunservidorweb,tantoelusuariofinalcomoeladministradorwebdebenpensarenqueexistemuchoriesgoconlaconfidencialidad

delosdatostransmitidosvaweb.Paralosserviciosweblosfallosdeseguridadestnrelacionadoscon:

Fallosdeconfiguracinenlosservidoresweb.

Riesgosenlosnavegadores.

Interceptacindedatosenlacomunicacinentreelnavegadoryelservidorweb.

Enlosserviciosdecorreoelectrnico,sedistinguendospartes:

Clientedecorreoelectrnico.

Servidordecorreoelectrnico.

Elclientedecorreoeselsoftwarequeutilizaelusuarioparaenviaryrecibircorreoelectrnicoentreelsistemainformtico y el servidor de

correo.

Losclientesrecibenelnombrede

MUA,ejemplosmuyconocidosson:

Thunderbird.

Outlook.

Elservidoreslapartequeseencargadetransportarlosmensajesdecorreodesdeunservidoraotroydealmacenarlosmensajesparaqueelclientepuedaaccederaellos.

Para realizar estas dos funciones se ejecutan los protocolos SMTP, IMAP y POP3. Entre los servidores de correo la transferencia de mensajes la realizan los

MTA,

ejemplosson:

Sedmail.

Postfix.

permiteelusofraudulento de servidores SMTP por parte de personas ajenas a la organizacin, as como el envo de mensajes con remite falso o correo basura. Uno de los

ataques ms comunes contra los servidores SMTP es el desbordamiento de buffer, esto se consigue atacando con una direccin de correo electrnico muy larga. En los

servidoresdecorreoexisteunparmetroqueespecificalalongitudmximadeladireccindecorreoelectrnico,siestalongitudsealcanza,eldesbordamientodebufferpuede

permitiralatacantetomarelcontrolatravsdelMAILFROMoRCPTTO.

Parasaberms

EnlossiguientesenlacespodrsvernoticiasrelacionadasconvulnerabilidadesenSendmailyPostfix.

Sendmail.

Postfix.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

34/38

29/1/2015

SAD02_Contenidos

ComandoVRFYdeSMTP.

ElfocodedebilidadesenlosservidoresdecorreoeselprotocoloSMTP,permiteenmuchoscasosquelosclientespuedanadoptarlaidentidadque

deseenycrearconellospam(DNSSpoofing)medianterdeneslanzadasalservidorSMTP.

UnadelasrdenesSMTPquesepuedenutilizaresVRFY,queconsultaaundeterminadoservidordecorreosiunadireccindecorreoexisteono.

Estacomprobacinlasuelenhacerlosatacantesantesdelanzarunataqueaunservidor.Sepuededeshabilitaryaselservidornocontestarala

peticindecomprobacin,enLinuxsepuedehacerdesdeelarchivodeconfiguracinmain.cf(enPostfix):

disable_vrfy_command=yes

Con esto se evitar que un usuario pueda preguntar utilizando telnet si una determinada direccin de correo existe o no. En el siguiente cdigo se muestran los mensajes

recibidossiseintentacomprobarlaexistenciadelacuentatomas@dominioconelcomandoVRFY.

#telnetcorreo.dominio25

Trying65.111.99.99...

Connectedtocorreo.dominio(65.111.99.99).

Escapecharacteris'^]'.

220servidor.dominioESMTPSMTPReady;Sun,14Ago201114:32:19GMT

vrfytomas@dominio

2522.5.2CannotVRFYuser;tryRCPTtoattemptdelivery(ortryfinger)

expnroot

5025.7.0Sorry,wedonotallowthisoperation

quit

2212.0.0correo2.dominioclosingconnection

Connectionclosedbyforeignhost.

La comunicacin entre un cliente SMTP y un servidor SMTP se basa en un conjunto de comandos enviados por el cliente SMTP, como el VRFY. La ejecucin de estos

comandosimplicaunarespuestaporpartedelservidorcatalogadaconcdigosnumricos.

Parasaberms

EnelsiguienteenlacepodrsverloscomandosSMTP.

ComandosSMTP.

Autoevaluacin

EnelMUAseconfiguran:

LosprotocolosPOP3eIMAP.

ElprotocoloIMAP.

LosprotocolosPOPySMTP.

SolamenteelprotocoloSMTP.

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

35/38

29/1/2015

SAD02_Contenidos

Anexo.Licenciasderecursos.

LicenciasderecursosutilizadosenlaUnidaddeTrabajo.

Recurso(1)

Datosdelrecurso(1)

Recurso(2)

Datosdelrecurso(2)

Autora:Infomatique.

Autora:Guessus.

Licencia:CCbysa.

Licencia:CCbyncsa.

Procedencia:http://www.flickr.com/photos/infomatique/5412742369/

sizes/m/in/photostream/

Procedencia:http://www.flickr.com/photos/jesusdq/237715858/

sizes/m/in/photostream/

Autora:TomsFernndezEscudero.

Autora:natalia.m.f.

Licencia:LicenciaMIT.

Licencia:CCbyncnd.

Procedencia: Captura de pantalla hecha al ejecutar el programa

PuTTY

propiedaddeSimonTatham.

Procedencia:

http://www.flickr.com/photos/nataliafebo/4605039501/

sizes/m/in/photostream/

Autora:Factoryjoe.

Autora:Megaleecher.net2010.

Licencia:CCbyncsa.

Licencia:Copyright(cita).

Procedencia:http://www.flickr.com/photos/factoryjoe/5097757532/

sizes/l/in/photostream/

Procedencia:http://www.megaleecher.net/Aurora_Internet_

Explorer_Exploit_Gets_Public

Autora:RambergMediaImages.

Autora:FreddyTheBoy.

Licencia:CCbysa.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/rmgimages/4660273582/sizes/

m/in/photostream/

Procedencia:

http://www.flickr.com/photos/freddyclick

boy/3096665074/

sizes/m/in/photostream/

Autora:Fluproject.

Licencia:Copyright(cita).

Autora:DemoCh.

Licencia:CCby.

Procedencia:http://www.fluproject.com/crearphishing

estanfacil.html

Procedencia:

http://www.flickr.com/photos/44222307@N00/2052627556/sizes/

m/in/photostream/

Autora:AndrsRueda.

Autora:Richzendy.

Licencia:CCby.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/andresrueda/2983149263/sizes/

m/in/photostream/

Procedencia:

http://www.flickr.com/photos/35484468@N07/4868495603/sizes

/m/in/photostream/

Autora:ElBibliomata.

Autora:tnarik.

Licencia:CCby.

Licencia:CCbysa.

Procedencia:

http://www.flickr.com/photos/fdctsevilla/4189280117/sizes/

m/in/photostream/

Procedencia:

http://www.flickr.com/photos/tnarik/3841454771/sizes/

m/in/photostream/

Autora:Juanpol.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/juanpol/1562101472/sizes/m

/in/photostream/

Autora:TomsFernndezEscudero.

Licencia:Copyright(cita).

Procedencia:CapturadepantalladelcortafuegosdeWindowsXP

propiedaddeMicrosoft

Autora:IvanWalsh.com.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/ivanwalsh/3646485134/sizes/

m/in/photostream/

Autora:TomsFernndezEscudero.

Licencia:Copyright(cita).

Procedencia:CapturadepantallahechaenWindowsXP

propiedaddeMicrosoft

Autora:Oneras.

Licencia:CCbysa.

Procedencia:

Autora:TomsFernndezEscudero.

Licencia:GNULinux.

Procedencia:CapturadepantalladeUbuntu.

Autora:TomsFernndezEscudero.

Licencia:Copyright(cita).

Procedencia: Captura de pantalla de la aplicacin Snort

propiedad

deSourcefire

Autora:TomsFernndezEscudero.

Licencia:Copyright(cita).

Procedencia:Capturadepantallahechaenwww.dropbox.com

propiedaddedropbox.

Autora:BadgerGravlin.

Licencia:CCbysa.

Procedencia:

http://www.flickr.com/photos/badgergravling/5970254789/

sizes/m/in/photostream/

Autora:Acdx.

Licencia:CCbysa.

Procedencia:http://es.wikipedia.org/wiki/Archivo:

http://www3.gobiernodecanarias.org/medusa/eforma/campus/pluginfile.php/41196/mod_resource/content/0/SAD02/SAD02_Web/index.html

36/38

29/1/2015

SAD02_Contenidos

http://www.flickr.com/photos/oneras/3797996846/sizes/

m/in/photostream/

Firma_Digital.png

Autora:StephenDann.

Autora:FlorinGorgan.

Licencia:CCbysa.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/stephendann/4299690466/sizes/

m/in/photostream/

Procedencia:

http://www.flickr.com/photos/floringorgan/4694122800/

sizes/m/in/photostream/

Autora:Martinwcox.

Autora:Geoblogs.

Licencia:CCby.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/martinwcox/4138481218/sizes/

m/in/photostream/

Procedencia:

http://www.flickr.com/photos/geographypages/3938778108/sizes

/m/in/photostream/

Autora:Conjuntouniverso.

Autora:CJIsherwood.

Licencia:CCbyncsa.

Licencia:CCbysa.

Procedencia:

http://www.flickr.com/photos/elcerebrodej/2907715685/

sizes/m/in/photostream/

Procedencia:

http://www.flickr.com/photos/isherwoodchris/3096255994/sizes

/m/in/photostream/

Autora:xornalcerto.

Autora:citynet.

Licencia:Copyright(cita).

Procedencia:http://www.citynet.es/soluciones.php

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/certo/3940047777/sizes/

m/in/photostream/

Autora:NorthamptonMuseum.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/northampton_museum/5043391987/

sizes/m/in/photostream/

Autora:UniversidaddeJan.

Licencia:Copyright(cita).

Procedencia:http://www.ujaen.es/sci/redes/rimujaweb/guias/

rimujaweblinux.htm

Autora:Cisco.

Licencia:Copyright(cita).

Procedencia:

http://www.cisco.com/en/US/prod/collateral/switches/ps5718/ps708/

prod_white_paper0900aecd802ca5d6.html

Autora:servicioshotspot.

Licencia:Copyright(cita).

Procedencia:http://www.servicioshotspot.com/servidorradius/

Autora:abdallahh.

Licencia:CCby.

Procedencia:

http://www.flickr.com/photos/husseinabdallah/5018184807/

sizes/m/in/photostream/

Autora:SeanMacEntee.

Licencia:CCby.

Procedencia:http://www.flickr.com/photos/smemon/5167671844

/sizes/m/in/photostream/