Xi TKJ Rancang Bangun Jaringan

Diunggah oleh

JokoSuprianto0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

73 tayangan3 halamanok

Judul Asli

Xi Tkj Rancang Bangun Jaringan

Hak Cipta

© © All Rights Reserved

Format Tersedia

DOCX, PDF, TXT atau baca online dari Scribd

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen Iniok

Hak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOCX, PDF, TXT atau baca online dari Scribd

0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

73 tayangan3 halamanXi TKJ Rancang Bangun Jaringan

Diunggah oleh

JokoSupriantook

Hak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOCX, PDF, TXT atau baca online dari Scribd

Anda di halaman 1dari 3

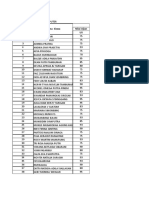

Kompetensi Dasar : Rancang Bangun Jaringan

Program keahlian : XI Teknik Komputer Jaringan

Guru Bid. Study : Joko Suprianto, S.Kom

1.Dalam konfigurasi berbagi pakai koneksi internet a. Jaringan terhubung dengan baik

(internet connection sharing), IP Address komputer client b. Jaringan terhubung tapi sering putus

yang digunakan dimulai pada alamat : c. Jaringan tidak terhubung sama sekali

a.192.168.0.1 d. Permintaan untuk keluar dari jaringan

b.192.168.0.2 e. Permintaan untuk memutuskan koneksi

c.10.0.0.1 10. Pemasangan wireless satu ke banyak disebut

d.127.0.0.1 A. Point to multipoint

e.202.15.0.1 B. Point to point

2. Dalam konfigurasi berbagi pakai koneksi internet C. LOS

(internet connection sharing), komputer yang tersambung D. Direct

dengan internet akan berfungsi sebagai : E. PPP

a.client 11. Kondisi komputer yang jaringannya tidak bekerja

b.server / gateway secara optimal disebut.

c.dump A. Down

d.switch B. Fusion

e.router C. Broken

3. Istilah ttl dalam perintah ping dimaksudkan : D. Attacking

a.Time to loose E. overload

b.Time to live 12.Setiap komputer yang terhubung ke jaringan dapat

c.Time to leave bertindak baik sebagai workstation maupun server disebut

d.Time to lost jaringan

e.Time to lie a. Peer to peer

4. Yang bukan merupakan perintah mengakhiri linux b. Client and server

adalah c. Bus

a.Shutdown h now d. Local Area Network

b.Halt e. Tree

c.Shutdown r now 13. OSI merupakan kepanjangan dari

d.Reebot a. Open system international

e.Quit b. Open Source interconnection

5. Ciri-ciri jaringan komputer adalah sebagai berikut ini, c. Open System Interconnection

kecuali : d. Of System Interconnection

a.Berbagi pakai perangkat keras (hardware) e. On System International

b.Berbagi pakai perangkat lunak (software) 14. Komputer yang dikhususkan untuk memberikan

c.Berbagi user (brainware) layanan pada komputer lain dalam jaringan dan layanan

d.Berbagi saluran komunikasi (internet) tertentu lainnya adalah...

e.Berbagi data dengan mudah. a. Workstation

6.Sebuah komputer dengan alamat IP Address b. Server

192.168.99.99 dan Netmask 255.255.255.0, maka c. Wireles LAN

jumlah komputer yang bisa tersambung pada jaringan d. NIC

adalah. e. Client

a. 14 c. 62 15. Berikut adalah Macam-macam Acces Point, kecuali?

b. 30 d. 126 A. Access Point 2.4GHz TPLink TL-WA801ND 300Mbps

e. 254 B. Access Point 2.4GHz TPLink TL-WA801ND 6000Mbps

7. Perangkat yang dibutuhkan untuk membangun jaringan C. Access Point 2.4GHz TPLink TL-WA901ND 300Mbps

Wlan adalah ; D. Access Point+Router 2.4GHz TPLink TL-WR340G

A. Access Point E. Access Point + Wireless N Router TL-WR941ND

B. Hub 16. Jenis perangkat wireless station yang dapat menerima

C. PCI NIC transmisi radio pada jaringan wireless dan melanjutkan

D. Kabel UTP sinyal-sinyal yang terpancar pada jaringan yang berada di

E. Jawaban A,B,C dan D benar akhir merupakan pengertian dari...

8. Manakah yang tidak ternasuk layer dalam model TCP/IP a. Acces point

dalam model OSI : b. Router

A. Presentation c. Switch

B. Transport d. Hub

C. Internet e. UTP

D. Network accest 17. Proses penyembunyian data dari orang yang tidak

E. Jawaban A,B,C dan D salah bertanggung jawab terhadap data yang digunakan

9. Request Time Out menandakan .. adalah...

Kompetensi Dasar : Rancang Bangun Jaringan

Program keahlian : XI Teknik Komputer Jaringan

Guru Bid. Study : Joko Suprianto, S.Kom

a. Integrity d. Data signature b. Thermal noise

b. Non-repuditation e. Confidentiality c. Cross talk

c. Access control d. Intermodulation noise

18. Jenis ancaman yang dapat sebuah program yang e. Semua jawaban benar

dibangun dengan menggunakan algoritma sehingga dapat 26. Jaringan computer dengan setiap host dapat menjadi

mematikan system atau jaringan computer merupakan server dan juga bisa menjadi klien secara bersamaan

pengertian dari virus... disebut .

a. Worm d. Trojan horse a. Jaringan adhock d. Jaringan MAN

b. Trojan e. Ramnit b. Jaringan Infrastruktur e. Jaringan WAN

c. Mailware c. Jaringan LAN

19. Protocol yang digunakan untuk meminta dan 27. Nilai maksimum besaran transfer data yang terjadi

menjawab proses komunikasi antara klien dan server diantara server dengan klien dalam suatu periode tertentu

disebut.. adalah...

a. HTTP a. Media transmisi d. Bandwidth

b. Web b. Benwic e. Canwidth

c. Proxy c. Switch

d. Mail 28. Protocol keamanan data yang digunakan untuk

e. Yahoo messenger memberikan keamanan terhadap proses pengiriman data

20. Tipe jaringan computer yang memiliki ciri bandwith antara web server dan pengguna yang menggunakan situs

yang tinggi dan latency yang rendah adlah jaringan web, sehingga pengguna situs web dapat mengidentifikasi

A. LAN tingkat keamanan dari situs web yang digunakan disebut

B. WAN

a. PGP d. SSH

C. Hybrid

D. MAN b. SSI e. Kriptografi

E. Ring c. SSL

21. Model Referensi OSI terdiri dar 7 lapisan (layer),lapisan 29. Yang merupakan proses untuk mengontrol akses

ke 4 dari referensi OSI adalah. terhadap suatu data yang ada adalah...

A. Aplication a. Integrity d. Data signature

B. Network b. Non-repuditation e. Confidentiality

C. Transport c. Access control

D. Session 30. Menghubungkan pengirim dan penerima dengan

E. Presentation membagi informasi yang dikirim menjadi beberapa paket

22. Teknologi yang bertujuan untuk menggantikan kabel data dan menggabungkan paket-paket yang ada menjadi

yang menghubungkan terminal komputer dengan jaringan paket yang siap diterima oleh penerima merupakan

merupakan pengetian dari.. fungsi..

a. NIC d. Workstation a. Wireless d. Protocol

b. SERVER e. Hardware b. Hub e. Repeater

c. Wireless LAN c. Switch

23. single user atau sering disebut juga sebagai klien yang 31. Kondisi dari software atau hardware yang bisa diakses

meminta layanan pada server merupakan pengertian dari oleh pemakai yang tidak memiliki otoritas atau

meningkatnya tingkat pengaksesan tanpa melalui proses

a. NIC d. Server otorisasi disebut

b. Wireless LAN e. Klien a. Sniffer

c. Workstation b. Spoofing

24. Biasanya suatu layanan nirkabel dilengkapi dengan c. Remote Attack

suatu standart pengamanan identitas atau yang sering d. Hole

disebut e. Phreaking

32. Media transmisi yang kita gunakan jika kita merancang

a. WPA (Wi-Fi Protected Access)

jaringan sebuah gedung yang berlantai 1 adalah.

b. WEP (Wired Equivalent Privacy)

a. LAN d. UTP

c. SSID (Service Set Identifier)

b. MAN e. Semua jawaban benar

d. DOS (Denial of Services)

c. WAN

e. WWW (World Wide Web)

33. Menentukan seberapa besar jaringan yang akan dibuat

25. Masalah yang diakibatkan oleh berdekatannya

sehingga semakin besar atau kompleksnya jaringan,

peletakan perangkat media yang satu dengan yang lain,

kebutuhan akan perangkat pun disesuaikan disebut.

misalnya saja antara kabel yang satu dengan yang lain,

a. Portabilitas d. Formalitas

misalnya saja antara kabel antara kabel twisted pair /kabel

b. Utilitas e. Vulnabilitas

coaxial sehingga muncul sinyal-sinyal yang tidak

c. Skalabilitas

diinginkan dikenal dengan istilah...

34. Jenis layanan yang memungkinkan kita melakukan

a. Coclusion

pertemuan (rapat) yang ada dimana pun berada pada

Kompetensi Dasar : Rancang Bangun Jaringan

Program keahlian : XI Teknik Komputer Jaringan

Guru Bid. Study : Joko Suprianto, S.Kom

jaringan dikenal dengan istilah

a. E-mail

b. FTP

c. Conference

d. Remote Computer

e. Teleconference

35.Alat berikut ini mempunyai fungsi sebagai

jembatan/bridge antenna jaringan wireless dan jaringan

kabel LAN melalui konektor RJ-45 dan sebagai

jembatan/bridge antar jaringan wireless, biasanya dipakai

menghubungkan komputer client. Apakah nama alat

tersebut ?

a. Modem

b. Router

c. Antenna

d. Access Point

e. Switch

36. Proxy server yang populer saat ini adalah.....

A. Samba

B. Apache

C. Squid

D. Squirel

E. Proxylite

37. Untuk merubah hak akses file pada linux menggunakan

perintah.....

A. chmod

B. squid

C. chdisk

D. short

E. telnet

38. IP address terdiri atas dua bagian yaitu.....

A. bit dan nyble

B. network ID dan broadcast ID

C. kelas A dan kelas D

E. internet dan local

E. network ID dan host ID

39. Host ID untuk IP Address kelas C adalah.....

A. 24 bit terakhir

B. 18 bit terakhir

C. 12 bit terakhir

D. 8 bit terakhir

E. 4 bit terakhir

40. Domain Name System (DNS) adalah suatu sistem yang

memungkinkan nama suatu host pada jaringan komputer

atau internet ditranslasikan menjadi.....

A. broadcast address

B. host ID

C. IP address

D. home ID

E. Protocol

Anda mungkin juga menyukai

- SAOL AIJ Kls 11Dokumen5 halamanSAOL AIJ Kls 11Server gameBelum ada peringkat

- Xi TKJ Teknologi Jaringan Berbasis Luas (Wan) OkDokumen4 halamanXi TKJ Teknologi Jaringan Berbasis Luas (Wan) OkKhairul Bin RahmanBelum ada peringkat

- Aij Kelas Xii TKJDokumen4 halamanAij Kelas Xii TKJdikaBelum ada peringkat

- Kisi KisiDokumen4 halamanKisi KisiNanda ArjunaBelum ada peringkat

- Soal TIKDokumen4 halamanSoal TIKLe7daBelum ada peringkat

- Kisi Kisi Pas TLJ Aij Xii 2324Dokumen2 halamanKisi Kisi Pas TLJ Aij Xii 2324tkj almabrurBelum ada peringkat

- Pas Ganjil Xii TKJ (Teori Kejuruan)Dokumen4 halamanPas Ganjil Xii TKJ (Teori Kejuruan)Arto MaryantoBelum ada peringkat

- Syair Manaqib Abah Guru SekumpulDokumen4 halamanSyair Manaqib Abah Guru SekumpulMuhammad BahrudinnorBelum ada peringkat

- SoalDokumen3 halamanSoalAdi GrafikaBelum ada peringkat

- Administrasi Sistem Jaringan XII TKJ SMK D 2019Dokumen6 halamanAdministrasi Sistem Jaringan XII TKJ SMK D 2019Abine InaraOrlin SaidahBelum ada peringkat

- SOAL KOMPUTER JARINGAN DASAR X MultimediaDokumen5 halamanSOAL KOMPUTER JARINGAN DASAR X MultimediaRevaBelum ada peringkat

- Soal Pat Kelas Xi TKJ AijDokumen4 halamanSoal Pat Kelas Xi TKJ AijNael ArtBelum ada peringkat

- Soal Aij Kelas 11Dokumen3 halamanSoal Aij Kelas 11deky rasyidBelum ada peringkat

- Soal TKJ 2019Dokumen3 halamanSoal TKJ 2019markus todingBelum ada peringkat

- Teknologi Wan Kelas Xi TKJDokumen4 halamanTeknologi Wan Kelas Xi TKJdikaBelum ada peringkat

- Soal AsjDokumen11 halamanSoal AsjAurora Atma NirmalaBelum ada peringkat

- Pilihlah Jawaban Yang Paling BenarDokumen5 halamanPilihlah Jawaban Yang Paling BenarHuda WonowidjojoBelum ada peringkat

- Jawaban Kelas 11Dokumen4 halamanJawaban Kelas 11Panyawangan Puncak KeramatBelum ada peringkat

- 31 C31040315 A K 1 DikonversiDokumen6 halaman31 C31040315 A K 1 DikonversiRyanAlkhafiBelum ada peringkat

- Soal Kejuruan TKJDokumen8 halamanSoal Kejuruan TKJLedyJoanWijayaBelum ada peringkat

- Soal Administrasi Infrastruktur JaringanDokumen8 halamanSoal Administrasi Infrastruktur JaringantarsyBelum ada peringkat

- Soal Administrasi Infrastruktur JaringanDokumen8 halamanSoal Administrasi Infrastruktur JaringanAta GalangBelum ada peringkat

- Soal Ulangan HarianDokumen3 halamanSoal Ulangan HarianWahyu Zee Chodox'sBelum ada peringkat

- Tugas KJDDokumen5 halamanTugas KJDMI SalimBelum ada peringkat

- Soal Administrasi System Jaringan Semester GenapDokumen7 halamanSoal Administrasi System Jaringan Semester Genapahmad teguhBelum ada peringkat

- Soal Administrasi Sistem Jaringan Xi TKJDokumen3 halamanSoal Administrasi Sistem Jaringan Xi TKJAhmad Hadi Mashuri Hadi0% (1)

- Soal KJDokumen2 halamanSoal KJSutrisno Edy PBelum ada peringkat

- Aij Xi TKJDokumen2 halamanAij Xi TKJboyBelum ada peringkat

- Kisi Kisi Soal Uas Kkpi Kelas Xii GasalDokumen6 halamanKisi Kisi Soal Uas Kkpi Kelas Xii GasalBrian HarefaBelum ada peringkat

- Soal Tes Teori 2Dokumen2 halamanSoal Tes Teori 2TkjAuto MatsudaBelum ada peringkat

- Soal Tekwan PTS Genap XI TKJDokumen2 halamanSoal Tekwan PTS Genap XI TKJFaisal Idris AlamsyahBelum ada peringkat

- Soal Pts Tjblkls Xi 2020Dokumen2 halamanSoal Pts Tjblkls Xi 2020Nandar DjasunBelum ada peringkat

- Surat Pemberhentian GuruDokumen2 halamanSurat Pemberhentian GuruAan Hanya AttractmanBelum ada peringkat

- Soal Jaringan Komputer Kelas X MultimediaDokumen4 halamanSoal Jaringan Komputer Kelas X MultimediaDwi Aja Kok RepotBelum ada peringkat

- SsooallDokumen8 halamanSsooallkasmad bedugBelum ada peringkat

- Drill 1Dokumen3 halamanDrill 1abdullah syarofiBelum ada peringkat

- Wan Sem 3Dokumen4 halamanWan Sem 3bkkmadhani yasukeBelum ada peringkat

- Soal UAS KKPI SMK Kelas XIIDokumen4 halamanSoal UAS KKPI SMK Kelas XIIRiezmann MaulanaBelum ada peringkat

- Soal Kelompok 6 Soj & Perakitan KomputerDokumen22 halamanSoal Kelompok 6 Soj & Perakitan KomputerYusup SunartoniBelum ada peringkat

- Tugas Anak Kelas 11Dokumen5 halamanTugas Anak Kelas 11agyl hidayatBelum ada peringkat

- Soal Pas Xii AijDokumen3 halamanSoal Pas Xii Aijmakkie55555555555555Belum ada peringkat

- TKJ Kk03 Xii Nit Pas Ganjil 2021Dokumen2 halamanTKJ Kk03 Xii Nit Pas Ganjil 2021Abdul KodirBelum ada peringkat

- Soal Pas Kelas XiDokumen3 halamanSoal Pas Kelas XiAgus SalimBelum ada peringkat

- PAS XII TKJ-Administrasi Infrastruktur Jaringan GenapDokumen6 halamanPAS XII TKJ-Administrasi Infrastruktur Jaringan GenapHENDRAWAN NURCAHYONOBelum ada peringkat

- Tugas Soal Bab 2Dokumen8 halamanTugas Soal Bab 2RahayudwinBelum ada peringkat

- Pemasangan Dan Konfigurasi Perangkat JaringanDokumen3 halamanPemasangan Dan Konfigurasi Perangkat Jaringanalpanretanalda2022Belum ada peringkat

- Kumpulan Soal Komputer Jaringan Dasar GenapDokumen5 halamanKumpulan Soal Komputer Jaringan Dasar GenapIswantoBelum ada peringkat

- Soal Ulangan Tengah Semester GenapDokumen4 halamanSoal Ulangan Tengah Semester Genapcarman abdulrohmanBelum ada peringkat

- Bank Soal Mapel Aij Kelas Xi TKJDokumen23 halamanBank Soal Mapel Aij Kelas Xi TKJAnggri Valerian Padmanaba PurbakusumaBelum ada peringkat

- Kumpulan Soal1 PDFDokumen11 halamanKumpulan Soal1 PDFPuskesmasmekarsari BanyuasinBelum ada peringkat

- Contoh Soal Jarkom PDFDokumen4 halamanContoh Soal Jarkom PDFgugunBelum ada peringkat

- C3 TKJ Kls XIIDokumen4 halamanC3 TKJ Kls XIIlenimarliatiBelum ada peringkat

- Soal Semester Komputer Dan Jaringan DasarDokumen6 halamanSoal Semester Komputer Dan Jaringan DasarArdy Aryzona AmranBelum ada peringkat

- PDF Dua Hal Yang Penting Dalam FTP Adalah DDDokumen9 halamanPDF Dua Hal Yang Penting Dalam FTP Adalah DDhhgdfgfBelum ada peringkat

- Ujian Akhir Semester Genap 2022-Tekwan Kelas XiDokumen8 halamanUjian Akhir Semester Genap 2022-Tekwan Kelas Xiglobal komputerBelum ada peringkat

- Jaringan Wan Xi C3.1Dokumen3 halamanJaringan Wan Xi C3.1Mohammad Edi Asy'ariBelum ada peringkat

- Bank Soal Tik Kelas 9Dokumen8 halamanBank Soal Tik Kelas 9Byu QBelum ada peringkat

- Latiha Soal-Soal TKJDokumen7 halamanLatiha Soal-Soal TKJSyasya ViaBelum ada peringkat

- Soal Uas TLJ Kelas Xi TKJDokumen5 halamanSoal Uas TLJ Kelas Xi TKJvirajunitaBelum ada peringkat

- Daftar Nilai X TKJ RPL Siskom GanjilDokumen14 halamanDaftar Nilai X TKJ RPL Siskom GanjilJokoSupriantoBelum ada peringkat

- BinerDokumen1 halamanBinerJokoSupriantoBelum ada peringkat

- Jardas RPL XDokumen1 halamanJardas RPL XJokoSupriantoBelum ada peringkat

- Jardas RPL XDokumen10 halamanJardas RPL XJokoSupriantoBelum ada peringkat

- Soj Xi TKJDokumen1 halamanSoj Xi TKJJokoSupriantoBelum ada peringkat

- BinerDokumen16 halamanBinerJokoSupriantoBelum ada peringkat

- Ses I ReportDokumen3 halamanSes I ReportJokoSupriantoBelum ada peringkat

- Desain WanDokumen1 halamanDesain WanJokoSupriantoBelum ada peringkat

- Daftar HadirDokumen10 halamanDaftar HadirJokoSupriantoBelum ada peringkat

- Daftar PustakaDokumen1 halamanDaftar PustakaJokoSupriantoBelum ada peringkat

- Belajar Mikrotik Dengan VboxDokumen31 halamanBelajar Mikrotik Dengan VboxJokoSupriantoBelum ada peringkat

- Mardhiah Hudani Nadila PDG Dchula Soc Flight - Originating 1Dokumen2 halamanMardhiah Hudani Nadila PDG Dchula Soc Flight - Originating 1Serizawa SappangBelum ada peringkat

- 2063-P1-InV-Teknik Komputer Dan Jaringan (K06)Dokumen6 halaman2063-P1-InV-Teknik Komputer Dan Jaringan (K06)Nyong TanaemBelum ada peringkat

- Install Cara Mudah Dari Awal Konfigurasi Network, DHCP Server, FTP, DNS, Web, Proxy Server Di Debian 6 - 5c2f0Dokumen73 halamanInstall Cara Mudah Dari Awal Konfigurasi Network, DHCP Server, FTP, DNS, Web, Proxy Server Di Debian 6 - 5c2f0JokoSupriantoBelum ada peringkat

- PP Public RelationsDokumen7 halamanPP Public RelationsJokoSupriantoBelum ada peringkat

- Cover RPPDokumen2 halamanCover RPPJokoSupriantoBelum ada peringkat

- 2InstalasiOS 2Dokumen3 halaman2InstalasiOS 2JokoSupriantoBelum ada peringkat

- 2InstalasiOS 1Dokumen3 halaman2InstalasiOS 1JokoSupriantoBelum ada peringkat

- DKK 02 MelakukanInstalasiSistemOperasiDasarOKDokumen3 halamanDKK 02 MelakukanInstalasiSistemOperasiDasarOKJokoSupriantoBelum ada peringkat

- 2InstalasiOS 2Dokumen3 halaman2InstalasiOS 2JokoSupriantoBelum ada peringkat

- Cover RPPDokumen2 halamanCover RPPJokoSupriantoBelum ada peringkat

- Dos NetworkingDokumen1 halamanDos NetworkingJokoSupriantoBelum ada peringkat

- Bab VDokumen2 halamanBab VJokoSupriantoBelum ada peringkat

- 2InstalasiOS 2Dokumen3 halaman2InstalasiOS 2JokoSupriantoBelum ada peringkat

- Dos NetworkingDokumen1 halamanDos NetworkingJokoSupriantoBelum ada peringkat