Página 1

Diunggah oleh

Luigi FonsecaHak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Página 1

Diunggah oleh

Luigi FonsecaHak Cipta:

Format Tersedia

protegiendo su ruta en caso de cualquier conmutación por error

Página 1 [4]. Esto ayuda a

Este documento de texto completo fue revisado por pares y aceptado para ser

presentado en la conferencia IEEE WiSPNET 2016.

proveedor de servicios para proporcionar un servicio garantizado a

su

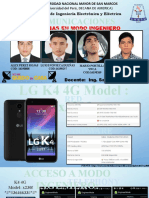

Diseño de Traffic clientes. MPLS por lo tanto puede proporcionar múltiples servicios

en el

mismo instante en la misma red, justificando su importancia en

Engineered MPLS VPN generación de redes de hoy.

Las redes habilitadas para MPLS están diseñadas para varios

para clientes y sus diversos escenarios dependiendo del

Las demandas del cliente en la misma infraestructura de red. UNA

se puede crear un túnel transparente entre los puntos finales de la

Tráfico protegido usando red dependiendo de la clase de tráfico. Todos estos

las configuraciones se realizan por parte del proveedor de servicios

y, por lo tanto,

el simulador GNS el cliente no tiene que preocuparse por la ruta requerida

o despliegue de recursos adicionales.

Snehal Yadav כy Amutha Jeyakumar † La red diseñada en este documento conecta a los clientes

† כDepartamento de Ingeniería Eléctrica desde su sede a sus diversos sitios en todo el mundo

Instituto Tecnológico Veermata Jijabai, Mumbai 400039, India utilizando una conexión privada habilitada con túnel de

כsnehaly1@gmail.com, † amuthajaykumar@vjti.org.in tráfico. Estas

Resumen: préstamos de conmutación de etiquetas multiprotocolo (MPLS) Las comunicaciones privadas son llevadas por MPLS VPN usando

eficiencia a redes muy grandes, y es el transporte más utilizado

tecnología para redes de proveedores de servicios para soportar múltiples características como Route Distinguisher (RD) y Route Target

clientes. Clientes conectados a la red de un proveedor de servicios. (RT).

demanda de conexiones seguras, confiables, privadas y ultra rápidas MP-BGP [5] se utiliza para transportar estas grandes bases de datos

sobre el mundo Este artículo describe el diseño de MPLS a lo largo de la red junto con los Reflectores de ruta que permitirán

VPN (red privada virtual) junto con tráfico dedicado Vecinos del IBGP (Protocolo de Pasarela Fronteriza Interna) para

túnel para cada VPN con la ayuda de OSPF (Open Shortest

Path First) y MP-BGP (Multi Protocol-Border Gateway aprender todo Los caminos de la red. Cada VPN se le asigna un

Protocolo) que ayuda a mantener a los clientes aislados, red diferente

manejable y confiable. También incluye protección de ruta, principalmente ruta del túnel para que pueda completarse la privacidad y la

protección de enlaces y nodos en la red MPLS para failover seguridad

funcionalidad junto con características como reflectores de ruta para logrado para cada cliente. Mecanismos de protección de ruta como

mejorar

eficiencia. Pila de software GNS (Graphical Network Simulator) Fast Reroute (FRR) se utilizan para una recuperación más rápida en

con la virtualización VMware fueron elegidos para este propósito, como caso de un

Estas aplicaciones son adecuadas para la emulación de redes reales fracaso. Se proporciona protección de enlaces y nodos a los enlaces

ambiente. La red resultante obtenida después de este diseño es y nodos

Una solución en tiempo real a muchos problemas y demandas en la que tienen mayor importancia en la red. Todas estas características

actualidad

red de proveedores de servicios. incluido en la red MPLS conduce a un altamente eficiente

Términos del índice - MPLS, MPLS Traffic Engineering, MPLS red que se puede usar en escenarios en tiempo real.

Red privada virtual, protocolos de enrutamiento, reflectores de ruta, enlace Este documento está organizado de la siguiente manera: la Sección

protección, protección de nodos. II ilustra el

I. I NTRODUCCIÓN trabajo previo realizado en el dominio MPLS. Sección III

Ha habido un crecimiento exponencial en la tele- elabora el diseño propuesto para un cliente múltiple

sector de la comunicación en todo el mundo en los últimos Red MPLS, mientras que la Sección IV se ocupa del análisis de

años, lo que ha llevado a una increíble cantidad de tráfico Resultados de la simulación. La sección final resume el artículo.

ser enviado de un lugar a otro con diferentes II TRABAJO PREVIO

requisitos y opciones de servicios. MPLS ha demostrado ser Anteriormente, si los clientes estaban dispuestos a configurar un

Una solución prometedora que proporciona diferentes enlace privado

características en entre sus diversas oficinas solicitarían el servicio

misma red del proveedor de servicios, reemplazando así a muchos proveedor de un enlace separado que fue una inversión costosa.

Tecnologías de transporte. Una de las características más Además, los clientes no podían usar las mismas direcciones IP

excepcionales de privadas

MPLS es Traffic Engineering (TE) [1] que permite un servicio mientras se conecta a la red del proveedor de servicios como el

proveedor para optimizar el flujo de tráfico y la utilización de servicio

enlaces a medida que El proveedor no pudo distinguir entre los distintos clientes.

se exigiría de la red de un proveedor de servicios. Da un Cuando MPLS VPN comenzó a implementarse [6], habilitó

cantidad sustancial de control en manos del servicio el proveedor de servicios para arrendar enlaces privados al cliente

proveedor con respecto a la utilización óptima de los disponibles en

recursos [2]. 405

Hay muchas razones por las cuales la implementación de MPLS 978-1-4673-9338-6 / 16 / $ 31.00 c с 2016 IEEE

tiene

hacerse tan popular El más significativo de ellos es el

concepto de VPN [3] que segrega el tráfico de acuerdo con Página 2

Los criterios establecidos por los clientes, asegurando la conexión Este documento de texto completo fue revisado por pares y aceptado para ser

y privado Se puede usar para establecer conexiones privadas presentado en la conferencia IEEE WiSPNET 2016.

entre diferentes sitios de los mismos clientes que podrían ser la misma red sin ningún enlace adicional para ser instalado.

presente en diferentes lugares. MPLS también tiene la capacidad de También la función VRF (enrutamiento virtual y reenvío) en VPN

ahora permite a los clientes incluso usar las mismas direcciones IP.

Implementación de ingeniería de tráfico [7] realizada aún más Cuando más de un cliente está conectado a un

utilización óptima de todos los enlaces presentes en la red, Fig. 1: red de muestra habilitada para MPLS

reduciendo la carga de enlaces sobreutilizados. Así parámetros como 406

la pérdida de paquetes, el jitter y el retraso se mejoran en MPLS

habilitado

red. La protección y restauración de caminos es un elemento clave en Página 3

Redes MPLS. Los proveedores venden sus servicios a los clientes. Este documento de texto completo fue revisado por pares y aceptado para ser

La prestación de este servicio se concluye mediante un contrato donde presentado en la conferencia IEEE WiSPNET 2016.

ciertos red es muy importante mantener su enrutamiento

Se especifican los SLA. Para brindar un servicio confiable Información separada. Enrutamiento virtual y reenvío

entrega, la red debe ser inmune a diferentes tipos (VRF) instancia se utiliza para cada cliente en el

de cortes de red e inestabilidad. Esto se puede lograr mediante red para lograr esto.

utilizando la especificación Fast Reroute para protección de enlaces y El Route-Distinguisher (RD) y el Route-Target (RT)

registro son dos conceptos diferentes que se usan en un

Objeto de ruta para protección de nodos. MPLS VPN. El RD se utiliza para mantener todos los prefijos en el

III. DESCRIPCIÓN DE LA RED PROPUESTA

Tabla BGP única, y el RT se utiliza para transferir rutas

A. Motivación

entre VRF / VPNS.

En la actualidad, los clientes no solo quieren tener

conexiones privadas con sus propios sitios pero también otros

x S2: BGP multiprotocolo

limitaciones involucradas junto con ella como la comunicación con BGP multiprotocolo que permite múltiples direcciones

entre varias otras sedes de la compañía también en el mismo familias que se transferirán a través de la red en paralelo

enlazar. Esto lleva a una estructura VPN compleja donde algunos debe usarse para el intercambio de enrutamiento del cliente

las conexiones son absolutamente seguras, mientras que algunas información.

debe estar interconectado con otros y todo esto debe ser BGP está diseñado para ser el protocolo que opera en

gestionado en el mismo enlace arrendado por el cliente desde el múltiples sistemas autónomos (AS) y es más

proveedor de servicio. adecuado para distribuir una gran cantidad de enrutamiento

Además, a los clientes de la compañía no les gusta compartir sus información junto con la distribución de etiquetas para MPLS.

enlaces Esta información ayuda a soportar múltiples

con otros clientes, para mantener la privacidad requerida y clientes.

seguridad. Compartir enlaces también puede generar tráfico no deseado x S3: Reflector de ruta (RR)

de La arquitectura de BGP para el barco vecino interno

otros en los enlaces que podrían conducir a la pérdida de paquetes requiere una malla completa de conexiones entre todos

propios PE (Proveedor de borde). RR se puede utilizar para reducir

tráfico, reduciendo así la calidad de los servicios (QoS).

Esta cantidad de conexiones iBGP. Siguiendo esto

En consecuencia, se prefiere utilizar un enlace personal para cada

los RR de aproximación están totalmente mallados y el resto del

cliente.

B. Escenario de diseño de una red de muestra. BGP

El objetivo de la red de muestra propuesta como se muestra a los altavoces dentro de AS solo se emparejan con estos RR en lugar

continuación de

en la Fig. 1, es para mostrar cómo las características de MPLS VPN juntos.

pueden ser x S4: Ingeniería de tráfico MPLS (TE)

combinado con ingeniería de tráfico y protección de ruta para satisfacer La implementación de TE ofrece un proveedor de servicios para

ciertas restricciones dadas por los clientes. La red de muestra aumentar

tiene tres compañías diferentes: Cliente A, B y C, y estas ingresos que les permite ahorrar dinero gastado en extra

tres empresas tienen sus oficinas centrales y sitios en diferentes recursos que realmente no son necesarios. Esto es

ubicaciones en todo el mundo. Esta red de muestra insiste en logrado con el trabajo extra gastado para construir un

Las siguientes restricciones: Topología de red MPLS con TE integrado

x C1: el cliente A debe poder comunicarse entre funcionalidad

su sede y sitios. Del mismo modo, el cliente B y C Cada tráfico que fluye a través del enlace se puede planificar

deberían poder comunicarse entre ellos y su camino se puede decidir usando TE. Aquí, cada

sede y sitios. el cliente recibe un túnel TE separado en el

x C2: la sede del cliente A debe poder

misma red

comunicarse con la sede del cliente B y C

x S5: funcionalidad de conmutación por error en MPLS

solo y no sus ubicaciones de sitio. Del mismo modo para el cliente

B y C. La protección de ruta también conocida como protección

x C3: todos los clientes pertenecen a diferentes autónomos de extremo a extremo es

Sistemas uno de los proveedores de servicios de protección esenciales puede

x C4: se debe utilizar un número mínimo de enlaces para oferta. Se realiza una copia de seguridad del LSP primario (ruta de

comunicación entre estas empresas y sus cambio de etiqueta)

sitios por el proveedor de servicios. por otro LSP entre la misma fuente y

x C5: a cada cliente se le debe asignar un túnel separado destino pero utilizando una ruta física diferente. Es uno

para la comunicación entre sus propios centros. de la práctica más común de proporcionar resistencia.

x C6: la protección de ruta debe estar habilitada para la red En condiciones normales, solo se utiliza LSP primario para

para servicios garantizados. el tráfico.

C. Solución propuesta La protección local con FRR [8] proporciona la más corta

La solución propuesta que satisface estas limitaciones puede ser posible camino de derivación alrededor del punto de falla. Esta en

se muestra a través de emuladores como GNS (Graphical Network Al final, la recuperación de la ruta es muy rápida con un mínimo

Simulator) dispositivos involucrados en la recuperación [9]. La ruta de

que es aplicable para escenarios en tiempo real. Los pasos para derivación es

El diseño de esta red se puede mostrar a continuación:

precalculado y mantenido en hardware listo para ser

x S1: VPN de MPLS de capa 3

se usa inmediatamente cuando se detecta una falla.

IV. RESULTADOS DE LA SIMULACIÓN privacidad y seguridad. Este documento proporciona un diseño

El escenario de muestra se implementó en GNS3 y el para tal

Se obtuvieron los siguientes resultados que satisfacen todos los red habilitada para MPLS compleja junto con varios criterios

criterios mencionados que resultan en una mejor red de y características, lo que demuestra que es una tecnología

proveedores de servicios prometedora para

con muchas características en tiempo real incluidas. futuro también. Cada paso requerido para diseñar una ingeniería de

A. Layer 3 MPLS VPNs tráfico

Se crean diferentes VRF para cada ubicación del cliente. Se menciona la red VPN MPLS con protección de ruta y

La Figura 2 muestra el VRF implementado en el enrutador PE2 que probado implementando el escenario en el software GNS3.

es El uso de este diseño limitará el desperdicio de enlaces no

conectado a las oficinas centrales del cliente A y C. Dos VRF son utilizados

creado para cada uno con RT y RD de las conexiones que son y en su lugar, proporcione una ruta tunelizada para cada cliente en

requerido entre estas sedes y sus sitios. Similar el

las configuraciones se deben hacer en todo el Provider Edge (PE) mismo instante y en la misma infraestructura de red. Esta en

enrutadores su turno demostrará ser rentable tanto para los clientes como para

Fig. 2: Implementación de VRF en el enrutador PE2 proveedor de servicio. La implementación del diseño propuesto.

B. BGP multiprotocolo seguramente reducirá parámetros como la pérdida de paquetes y el

MP-BGP se ejecuta solo en los enrutadores PE, para conectividad retraso.

entre los clientes e IGP (Protocolo de puerta de enlace interno) La seguridad y la privatización del enlace se logra mediante el uso

como OSPF se ejecuta en la red principal MPLS para aprender todo de

rutas. La Figura 3 muestra vecinos BGP en PE2. VPN MPLS compleja, que impone restricciones a la conectividad

Fig.3: vecinos BGP en el enrutador PE2

con clientes no deseados Se proporciona funcionalidad de

C. Reflector de ruta (RR)

conmutación por error para

En una red MP_BGP MPLS, todos los PE deben estar conectados

servicio garantizado a los clientes al brindar protección de ruta a

el uno al otro. En este escenario hay 6 PE y si todos son

Los importantes túneles de ingeniería de tráfico.

se supone que están conectados entre sí y luego en los 15 enlaces

408

407

Página 4 Página 5

Este documento de texto completo fue revisado por pares y aceptado para ser

Este documento de texto completo fue revisado por pares y aceptado para ser presentado en la conferencia IEEE WiSPNET 2016.

presentado en la conferencia IEEE WiSPNET 2016.

Un reconocimiento

se requeriría lo que no es asequible para el servicio

Nos gustaría expresar nuestra gratitud hacia el Dr. RN

proveedor. Por lo tanto, aquí PE2 y PE3 se declaran como RR y

Awale por su orientación y asistencia cruciales en nuestro proyecto.

se supone que otros PE se conectan a cualquiera de los dos

También estamos agradecidos con nuestro instituto Veermata

los que serán llamados como su cliente. Aquí, PE1 es el cliente

Jijabai

de PE2 y PE4, PE5, PE6 son los clientes de PE 3 como se muestra

Instituto Tecnológico, Mumbai, India, por proporcionar el

en

instalaciones para llevar a cabo nuestro trabajo de investigación y

Fig.4.

proyecto.

Fig. 4: Ruta de los clientes reflectores del enrutador PE3 . R EFERENCIAS

D. Ingeniería de tráfico MPLS (TE) [1] E. Rosen, A. Viswanathan y R. Callon, "Etiqueta multiprotocolo

En el escenario dado, los clientes A, B y C tienen su sitio 2 arquitectura de conmutación ", IETF RFC 3031 , 2001.

ubicaciones conectadas a PE6 y todas ellas exigen un [2] D. Awduche, J. Malcolm, J. Agogbua, M. O'Dell y J.

McManus, "Requisitos para la ingeniería de tráfico sobre MPLS",

enlace separado entre su sede y sus sitios. Por lo tanto IETF RFC 2702 , 1999.

Se crean tres túneles de ingeniería de tráfico diferentes para ellos [3] Ivan Pepelnjak y Jim Guichard, “MPLS y VPN

como Arquitecturas ”, Cisco Press , marzo de 2001.

se muestra en la Fig. 1. La ruta tomada por el tráfico desde el [4] C. Huang, V. Sharma, K. Owens, S. Makam, "Edificio confiable

la sede de su sitio 2 es como se muestra en la Fig. 5, Fig. 6 y Fig. Redes MPLS que utilizan un mecanismo de protección de ruta ”, IEEE

Revista Communications , marzo de 2002.

77 [5] E. Rosen e Y. Rekhter, "VPN BGP / MPLS", Internet

Fig.5: Túnel MPLS TE 1 para el cliente A

Grupo de trabajo de ingeniería, RFC 2547 , 1999.

Fig.6: MPLS TE tunnel 2 para el cliente B

Fig.7: Túnel MPLS TE 3 para el cliente C

[6] LI Ming-hui y XIA Jing-bo, "Investigación y simulación en

Redes VPN basadas en MPLS ", en 2008 Internacional

E. Funcionalidad de conmutación por error en MPLS Conferencia sobre comunicaciones inalámbricas, redes y

Para proteger los túneles de cualquier tipo de conmutación por Computación móvil, Dalian, China, 12-17 de octubre de 2008.

error FRR y [7] Jasmina Barakovic, Himzo Bajric y Amir Husic, "Multimedia

El objeto Record Route se implementa en los túneles como se Análisis de tráfico de redes MPLS y no MPLS ", en 48

muestra en Simposio internacional ELMAR-2006 , Zadar, Croacia, junio

07-09 2006.

Fig.8. [8] D. Haskin, R. Krishnan "Un método para establecer una alternativa

Fig. 8: Protección del camino sobre túneles

Etiquetar rutas conmutadas para manejar la redirección rápida "draft-haskin-

CONCLUSIÓN V mpls-fast-reroute-05.txt, noviembre de 2000.

El principal desafío para la red MPLS es hacer frente a [9] L.Hundessa, J.Pascual, "Mecanismo de redireccionamiento rápido para

Las necesidades y demandas cada vez mayores de diversos

servicios en

Cantidad limitada de recursos. Mientras tanto, también debe

mantener

la calidad de los servicios en términos de pérdida de paquetes,

fluctuaciones, retrasos,

Anda mungkin juga menyukai

- Trabajo Final Ata 2.0Dokumen33 halamanTrabajo Final Ata 2.0Luigi FonsecaBelum ada peringkat

- Informes IEEEDokumen3 halamanInformes IEEEdeagers1Belum ada peringkat

- Tarea 1Dokumen36 halamanTarea 1Luigi FonsecaBelum ada peringkat

- EVALUACION 3 MOVILES FIEE - 10.09.2020-Fonseca-DueñasDokumen3 halamanEVALUACION 3 MOVILES FIEE - 10.09.2020-Fonseca-DueñasLuigi FonsecaBelum ada peringkat

- Redes de Transporte OpticoDokumen11 halamanRedes de Transporte OpticoLuigi FonsecaBelum ada peringkat

- Trabajo Modo Ingeniero-Luigi-FonsecaDokumen27 halamanTrabajo Modo Ingeniero-Luigi-FonsecaLuigi FonsecaBelum ada peringkat

- MPLS RSVP - PPTX (Autoguardado)Dokumen13 halamanMPLS RSVP - PPTX (Autoguardado)Luigi FonsecaBelum ada peringkat

- gt1 SM cmr15Dokumen19 halamangt1 SM cmr15Luigi FonsecaBelum ada peringkat

- BGPDokumen1 halamanBGPLuigi FonsecaBelum ada peringkat

- JAULIS - CONDE Exposicion MininetDokumen10 halamanJAULIS - CONDE Exposicion MininetLuigi FonsecaBelum ada peringkat

- Network 4.1..4.3Dokumen27 halamanNetwork 4.1..4.3Luigi FonsecaBelum ada peringkat

- Transmision y DigitalizacionDokumen20 halamanTransmision y DigitalizacionGabriel CruzBelum ada peringkat

- Presentacic 3 B 3 N 1Dokumen4 halamanPresentacic 3 B 3 N 1Luigi FonsecaBelum ada peringkat

- Capitulo 3 Red Telefónica de Conmutación PúblicaDokumen22 halamanCapitulo 3 Red Telefónica de Conmutación PúblicaAlberto PerezBelum ada peringkat

- Luigi FonsecaDokumen7 halamanLuigi FonsecaLuigi FonsecaBelum ada peringkat

- COMUNICACIÓNDokumen12 halamanCOMUNICACIÓNHéctor ChamacaBelum ada peringkat

- Ultimo SDNDokumen21 halamanUltimo SDNLuigi FonsecaBelum ada peringkat

- Presentacic 3 B 3 N 1Dokumen37 halamanPresentacic 3 B 3 N 1Oscar Leon IriarteBelum ada peringkat

- CV PDFDokumen1 halamanCV PDFLuigi FonsecaBelum ada peringkat

- CNv6 instructorPPT Chapter1 PDFDokumen57 halamanCNv6 instructorPPT Chapter1 PDFManuel Huertas HonoresBelum ada peringkat

- Dispositivos de Conexion PDFDokumen8 halamanDispositivos de Conexion PDFLuigi FonsecaBelum ada peringkat

- Espectro de Radiofrecuencia en El PerúDokumen5 halamanEspectro de Radiofrecuencia en El PerúLuigi FonsecaBelum ada peringkat

- Luigi FonsecaDokumen7 halamanLuigi FonsecaLuigi FonsecaBelum ada peringkat

- Politicas de EnrrutamientoDokumen1 halamanPoliticas de EnrrutamientoLuigi FonsecaBelum ada peringkat

- Desarrollo Rural y TICs PeruDokumen56 halamanDesarrollo Rural y TICs PeruEduardo JerezBelum ada peringkat

- Orga TareaDokumen1 halamanOrga TareaLuigi FonsecaBelum ada peringkat

- Istema Electr Ó Nico para ControlDokumen11 halamanIstema Electr Ó Nico para ControlLuigi FonsecaBelum ada peringkat

- El MultiplexorDokumen6 halamanEl MultiplexorLuigi FonsecaBelum ada peringkat

- Informe Maquinas FINALDokumen10 halamanInforme Maquinas FINALLuigi FonsecaBelum ada peringkat

- INFORMÁTICADokumen7 halamanINFORMÁTICAJesus ChavezBelum ada peringkat

- Trabajo BasuraDokumen4 halamanTrabajo BasuraAndres Mauricio Martinez TorresBelum ada peringkat

- Estudio de Casos ERP, MRP, CRPDokumen11 halamanEstudio de Casos ERP, MRP, CRPJavier Ruíz PalafoxBelum ada peringkat

- Diccionario de DatosDokumen3 halamanDiccionario de DatospabloBelum ada peringkat

- Curso Sistema Administracion Informacion Vital Vims.Dokumen61 halamanCurso Sistema Administracion Informacion Vital Vims.Jorge Rios RBelum ada peringkat

- EpaycoDokumen26 halamanEpaycoWilliam Trillos TorresBelum ada peringkat

- Caracteristicas Del Sistema Operativo Mac1Dokumen2 halamanCaracteristicas Del Sistema Operativo Mac1Antonio SamaniegoBelum ada peringkat

- Cargar Un Proyecto OCAD PAZ Suifp (1631)Dokumen11 halamanCargar Un Proyecto OCAD PAZ Suifp (1631)Salome Rodriguez HernandezBelum ada peringkat

- Foro-Grupo29 Metodos NumericosDokumen7 halamanForo-Grupo29 Metodos NumericosWilmer VasquezBelum ada peringkat

- Dirección de Proyectos - Evaluaciones Clase IIIDokumen8 halamanDirección de Proyectos - Evaluaciones Clase IIILiliana Piedrahita100% (5)

- Quiz RevolutionDokumen21 halamanQuiz RevolutionMilangelaGuaidoBelum ada peringkat

- Presentación SafeTI Programas de TrabajoDokumen17 halamanPresentación SafeTI Programas de TrabajoGerson Nina BennettBelum ada peringkat

- Métodos de OrdenamientoDokumen12 halamanMétodos de OrdenamientoLuis MiguelBelum ada peringkat

- Microsoft Edge v84.0.522.63 Stable Multilenguaje (Español), El Navegador Web de Microsoft Con Características RenovadasDokumen4 halamanMicrosoft Edge v84.0.522.63 Stable Multilenguaje (Español), El Navegador Web de Microsoft Con Características Renovadasandres riveraBelum ada peringkat

- Clase 01Dokumen20 halamanClase 01DENUEY AlarconBelum ada peringkat

- Tutorial de Emacs. Vea al final las condiciones de copiado. Generalmente los comandos de Emacs involucran la tecla CONTROL (algunas veces llamada CTRL O CTL) o la tecla meta (algunas veces llamada EDIT o ALT). En lugar de escribir completamente esto en cada ocasión, usaremos las siguientes abreviaturas. C-<car> significa mantener presionada la tecla CONTROL mientras teclea el carácter <car>. Por lo tanto C-f será: Mantenga presionada la tecla CONTROL y teclee f. M-<car> significa mantener presionada la tecla META o EDIT o ALT mientras teclea <car>. Si no hay teclas META, EDIT o ALT, en su lugar presione y libere la tecla ESC y luego teclee <car>. Escribimos <ESC> para referirnos a la tecla ESC. Nota importante: para terminar la sesión de Emacs teclee C-x C-c (dos caracteres). Para cancelar un comando parcialmente introducido, teclee C-g. Los caracteres «>>» en el margen izquierdo indican instrucciones para que usted trate de usar un comando. Por eDokumen21 halamanTutorial de Emacs. Vea al final las condiciones de copiado. Generalmente los comandos de Emacs involucran la tecla CONTROL (algunas veces llamada CTRL O CTL) o la tecla meta (algunas veces llamada EDIT o ALT). En lugar de escribir completamente esto en cada ocasión, usaremos las siguientes abreviaturas. C-<car> significa mantener presionada la tecla CONTROL mientras teclea el carácter <car>. Por lo tanto C-f será: Mantenga presionada la tecla CONTROL y teclee f. M-<car> significa mantener presionada la tecla META o EDIT o ALT mientras teclea <car>. Si no hay teclas META, EDIT o ALT, en su lugar presione y libere la tecla ESC y luego teclee <car>. Escribimos <ESC> para referirnos a la tecla ESC. Nota importante: para terminar la sesión de Emacs teclee C-x C-c (dos caracteres). Para cancelar un comando parcialmente introducido, teclee C-g. Los caracteres «>>» en el margen izquierdo indican instrucciones para que usted trate de usar un comando. Por eMoisesRojoBelum ada peringkat

- Taller JavaDokumen28 halamanTaller JavaROBINSON STEVEN PALACIO LOPEZBelum ada peringkat

- Auditoria de PruebaDokumen13 halamanAuditoria de PruebaEDu SoriaBelum ada peringkat

- SCRUM Metodologia - Parte IDokumen28 halamanSCRUM Metodologia - Parte IAlex VilatuñaBelum ada peringkat

- Como Hacer Bombas de Tiempo Caseras - HTMLDokumen2 halamanComo Hacer Bombas de Tiempo Caseras - HTMLAG JoelBelum ada peringkat

- Manual Reprap Prusa I3 3d DesktopDokumen9 halamanManual Reprap Prusa I3 3d Desktopxavierg113Belum ada peringkat

- Ups CT002157Dokumen204 halamanUps CT002157jasminunikaBelum ada peringkat

- Te-2200 EsDokumen114 halamanTe-2200 EsMaxwell MatosBelum ada peringkat

- Practica 4 Panel ViewDokumen7 halamanPractica 4 Panel ViewPalomares Guzmán Luis FernandoBelum ada peringkat

- Project Charter EntregarDokumen4 halamanProject Charter EntregarLINA ARRIETA100% (1)

- Fase 4 - Aporte Andrés - VásquezDokumen25 halamanFase 4 - Aporte Andrés - VásquezJulian Andres Suarez CadenaBelum ada peringkat

- Informe Sistemas OperativoDokumen20 halamanInforme Sistemas Operativovicky_lara100% (2)

- Catalogo DSCDokumen35 halamanCatalogo DSCvictorBelum ada peringkat

- Act U2 FHDokumen5 halamanAct U2 FHtransporte terrestreBelum ada peringkat

- Solucione El Siguiente Sistema de Ecuaciones Utilizando El Método de Gauss-SeidelDokumen2 halamanSolucione El Siguiente Sistema de Ecuaciones Utilizando El Método de Gauss-SeidelItachi HuchijaBelum ada peringkat