Corr Exam Fevrier 2009

Diunggah oleh

Moussa Garba AlmoustaphaJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Corr Exam Fevrier 2009

Diunggah oleh

Moussa Garba AlmoustaphaHak Cipta:

Format Tersedia

ISMIN

Réseaux 2

DURÉE 2 HEURES

REMARQUE IMPORTANTE

Ces énoncés seront remis au surveillant à la fin de l'examen.

Accompagnez vos réponses de vos remarques, méthodes de calcul ou commentaires rédigés

sur votre feuille d’examen.

- Les documents sont autorisés -

Nom :

Prénom :

Examen ISMIN 2008-2009 1/11

Une entreprise a acquis auprès de son opérateur les adresses publiques suivantes :

81.17.143.96 255.255.255.240

Le siège est doté d’un commutateur couche 3 (Switch Router) connecté par deux liens Ethernet à un

routeur Firewall. Le firewall est connecté à l’Internet.

Le Firewall est doté d’une DMZ qui abrite 4 serveurs : Web, Mail, Proxy Web et DNS (interne).

Le switch L3 du Siège est aussi connecté par deux liens Ethernet à un routeur (Interco SUD) qui est

relié par des liaisons louées (connexions séries reliant directement deux routeurs fournies par

l’opérateur) à 4 routeurs situés dans les magasins de Marseille, Montpellier, Nice et Bordeaux.

Deux autres magasins situés à Paris et à Lyon sont connectés à l’Internet.

Dans chaque magasin il existe un serveur hébergeant une Base de Données qui est régulièrement

synchronisée avec le serveur du Siège (4 fois par jour). Ces serveurs sont intégrés à un réseau

spécifique (réseau 7).

Trois réseaux sont définis dans les magasins ainsi qu’au Siège :

- Réseau 10 : administration

- Réseau 20 : commercial

- Réseau 30 : invités

Le siège est enfin doté d’un réseau (133) qui abrite quelques machines d’administration des Systèmes

d’Information. Ces machines ont le droit d’établir des connexions SSH avec tous les serveurs ainsi

que les équipements réseaux.

Première partie – 8 points

Question 1 : L’entreprise possède combien d’adresses IP publiques ?

2 puissance 4 moins 2 = 14 adresses

Question 2 : Quel est le masque du réseau public de l’entreprise en notation / n.

81.17.143.96 / 28

Question 3 : Donnez pour ce réseau public :

- La première adresse publique : 81.17.143.97

- La dernière adresse publique : 81.17.143.110

- L’adresse de broadcast : 81.17.143.111

- L’adresse du réseau suivant : 81.17.143.112

Question 4 : Proposez un plan d’adressage pour les réseaux internes des Magasins, en

précisant :

Adresses de Réseaux et masques

Adresses des hosts (1 host pour chacun des réseaux 10, 20 et 30 ; 1 serveur réseau 7)

Adresses des passerelles

N.B. : Chaque site est doté d’un identificateur comme indiqué ci après :

Marseille = 1 Paris = 8

Bordeaux = 2 Lyon = 9

Montpellier = 3

Nice = 4 Siege = 0

Marseille x = 1 / Bordeaux x = 2 / Montpellier x = 3 / Nice x = 4 / Paris x = 8 / Lyon x = 9

Réseaux Hosts Passerelles

Administration : 10.x.10.0 / 24 10.x.10.100-200 10.x.10.254

Commercial : 10.x.20.0 / 24 10.x.20.100-200 10.x.20.254

Invités : 10.x.30.0 / 24 10.x.30.100-200 10.x.30.254

Serveurs : 10.x.7.0 / 24 10.x.7.100-200 10.x.7.254

Examen ECM 2008 2/11

Question 5 : Donnez la configuration de l’interface interne des routeurs des magasins

N.B. : Attention cette interface fonctionne à la norme 802.1Q (dot1q) !

int fa0/0

no shutdown

int fa0/0.10

encapsulation dot1Q 10

ip address 10.x.10.254 255.255.255.0

int fa0/0.20

encapsulation dot1Q 20

ip address 10.x.20.254 255.255.255.0

int fa0/0.30

encapsulation dot1Q 30

ip address 10.x.30.254 255.255.255.0

int fa0/0.7

encapsulation dot1Q 7

ip address 10.x.7.254 255.255.255.0

Remarques de Correction :

- no shutdown (ou no shut) apporte un bonus (pas de malus si absent)

- Ces commandes apportent un petit bonus (mais elles ne sont pas demandées)

> enable

# conf t (ou configure terminal)

Question 6 : Proposez un plan d’adressage pour les réseaux internes du Siège

Adresses de Réseaux et masques

Adresses des hosts

Adresses des passerelles

Siege x = 0

Réseaux Hosts Passerelles

Administration : 10.0.10.0 / 24 10.0.10.100-200 10.0.10.254

Commercial : 10.0.20.0 / 24 10.0.20.100-200 10.0.20.254

Invités : 10.0.30.0 / 24 10.0.30.100-200 10.0.30.254

Serveurs : 10.0.7.0 / 24 10.0.7.100-200 10.0.7.254

Système d’information : 10.0.133.0 / 24 10.0.133.100-200 10.0.133.254

Question 7 : Donnez la configuration correspondante du Switch L3 du Siège.

N.B. : Le câblage est réalisé ainsi :

PC 10 <-> Fa0/1 - PC 20 <-> Fa0/2 - PC 30 <-> Fa0/3

PC 133 <-> Fa0/10 - Serveur <-> Fa0/7

int fa0/1

switchport mode access

switchport access vlan 10

int vlan 10

ip address 10.0.10.254 255.255.255.0

int fa0/2

switchport mode access

switchport access vlan 20

int vlan 20

ip address 10.0.20.254 255.255.255.0

int fa0/3

switchport mode access

switchport access vlan 30

int vlan 30

ip address 10.0.30.254 255.255.255.0

int fa0/7

switchport mode access

switchport access vlan 7

Examen ECM 2008 3/11

int vlan 7

ip address 10.0.7.254 255.255.255.0

int fa0/10

switchport mode access

switchport access vlan 133

int vlan 133

ip address 10.0.133.254 255.255.255.0

Remarques de Correction :

- no shutdown (ou no shut) n’apporte pas de bonus (ni de malus) car c’est inutile ici.

- Une commande int range fa0/x –y (où 1<x<y24) apporte un petit bonus.

- Ces commandes apportent un petit bonus (mais elles ne sont pas demandées)

> enable

# conf t (ou configure terminal)

Deuxième partie – 8 points

Question 1 : Proposez un plan d’adressage pour les interconnexions entre Interco SUD et les

routeurs des Magasins de Marseille, Bordeaux, Montpellier et Nice, en précisant :

Adresses de réseaux et masques & adresses des interfaces de routeur et configuration.

N.B. : les connexions sont :

Interco SUD s0/0 <-> Montpellier s0/0 ; Interco SUD s0/1 <-> Nice s0/0 ;

Interco SUD s0/2 <-> Marseille s0/0 ; Interco SUD s0/3 <-> Bordeaux s0/0.

10.2.1.0 / 24 - 10.2.1.254 / 24 SUD <-> Marseille 10.2.1.0 / 24 - 10.2.1.1 / 24

10.2.2.0 / 24 - 10.2.2.254 / 24 SUD <-> Bordeaux 10.2.2.0 / 24 - 10.2.2.1 / 24

10.2.3.0 / 24 - 10.2.3.254 / 24 SUD <-> Montpellier 10.2.3.0 / 24 - 10.2.3.1 / 24

10.2.4.0 / 24 - 10.2.4.254 / 24 SUD <-> Nice 10.2.4.0 / 24 - 10.2.4.1 / 24

Router Marseille (idem pour les autres en remplaçant le troisième octet par le nombre correspondant)

int s0/0

ip address 10.2.1.1 255.255.255.0

clock rate 125000

no shut

Routeur Interco SUD (remplacer le troisième octet par le nombre correspondant pour les autres villes)

int s0/2

ip address 10.2.1.254 255.255.255.0

no shut

Remplacer pour les autres villes l’interface : s0/3 vers Bordeaux, s0/0 vers Montpellier, s0/1 vers Nice.

Question 6 : Proposez un plan d’adressage pour les connexions entre le routeur Interco SUD et le

Switch L3 du Siège et indiquez les configurations des interfaces concernées.

Remarques de Correction :

- Un choix de masque en /30 (255.255.255.252) apporte un bous, mais vérifier dans ce cas que

seules les deux adresses valident soient utilisées.

- no shutdown (ou no shut) apporte un bonus (pas de malus si absent)

- clock rate 125000 (ou autre valeur) apporte un bonus (pas de malus si absent)

- Ces commandes apportent un petit bonus (mais elles ne sont pas demandées)

> enable

# conf t (ou configure terminal)

Examen ECM 2008 4/11

Question 2 : Proposez un plan d’adressage pour les connexions entre le routeur Interco SUD et

le Switch L3 du Siège et indiquez les configurations des interfaces concernées.

N.B. : Les ports Gi0/1 et Gi0/2 du Switch L3 sont connectés aux interfaces Gi0/1/0 (fa0/0) et

Gi0/1/1 (fa0/1) du routeur Interco SUD.

10.2.5.0 / 24 - 10.2.5.254 / 24 SUD fa0/0 <-> L3 Gi1/0 10.2.5.0 / 24 - 10.2.5.1 / 24

10.2.6.0 / 24 - 10.2.6.254 / 24 SUD fa0/1 <-> L3 Gi1/1 10.2.6.0 / 24 - 10.2.6.1 / 24

Routeur Interco SUD :

int fa0/0

ip address 10.2.5.254 255.255.255.0

no shut

int fa0/1

ip address 10.2.6.254 255.255.255.0

no shut

Switch L3 :

int gi1/0

switchport mode access

switchport access vlan 5

int gi1/1

switchport mode access

switchport access vlan 6

int vlan 5

ip address 10.2.5.1 255.255.255.0

int vlan 6

ip address 10.2.6.1 255.255.255.0

Remarques de Correction :

- Mêmes remarque que précédemment.

- La configuration :

int gi1/0

no switchport

ip address 10.2.5.1 255.255.255.0

est correcte, mais les étudiants ne l’ont pas vu en TP !

Question 3 : Proposez un plan d’adressage pour les connexions entre le Switch L3 du Siège et

le Firewall.

N.B. : Les ports Fa0/23 et Fa0/24 du Switch L3 sont connectés aux interfaces Fa0/0 et Fa0/1 du

firewall.

10.2.7.0 / 24 - 10.2.7.254 / 24 Firewall fa0/0 <-> L3 fa0/23 10.2.7.0 / 24 - 10.2.7.1 / 24

10.2.8.0 / 24 - 10.2.8.254 / 24 Firewall fa0/1 <-> L3 fa0/24 10.2.7.0 / 24 - 10.2.8.1 / 24

Routeur Firwall :

int fa0/23

ip address 10.2.7.254 255.255.255.0

no shut

int fa0/24

ip address 10.2.8.254 255.255.255.0

no shut

Switch L3 :

int fa0/23

switchport mode access

switchport access vlan 7

int fa0/24

switchport mode access

switchport access vlan 8

Examen ECM 2008 5/11

int vlan 7

ip address 10.2.7.1 255.255.255.0

int vlan 8

ip address 10.2.8.1 255.255.255.0

Remarques de Correction :

- Mêmes remarque que précédemment.

Question 4 : Proposez un plan d’adressage pour la DMZ.

Réseau : 10.7.0.0 / 24

Remarques de Correction : ou bien sûr n’importe quel réseau d’adresses privées différent des

réseaux internes déjà définis.

Question 5 : Donnez la configuration de l’interface Fa1/0 connectée sur le commutateur de la

DMZ.

int fa1/0

ip address 10.7.0.254 255.255.255.0

no shut

Question 6 : Proposez une solution pour assurer le routage entre tous les réseaux. Indiquez

pour chaque routeur quelle sera la configuration adéquate au moins en « bon français ». Les

configurations IOS donneront un petit bonus.

Le plus simple est de configurer un protocole de routage de façon à ce que les routes soient apprises

dynamiquement. La configuration de routes statiques serait en effet à la fois fastidieuse et peu

évolutive.

La route par défaut est donnée par le routeur firewall via son interface s0/1. Cette route devra être

distribuée aux autres routeurs via le protocole de routage.

Le choix du protocole est OSPF. Les annonces sont opérées sur tous les réseaux internes qui

peuvent être résumés par le réseau : 10.0.0.0.

Configuration :

Sur le routeur Firewall :

ip route 0.0.0.0 0.0.0.0 s0/0 /* Définition de la route par défaut

router ospf 1

network 10.0.0.0 0.255.255.255 area 0 /* Annonce de tous les réseaux internes

default-information originate /* Distribution de la route statique

Sur tous les autres routeurs y compris le switch L3 :

router ospf 1

network 10.0.0.0 0.255.255.255 area 0 /* Annonce de tous les réseaux internes

Question 7 : Indiquez quel pourrait être l’affichage de la table de routage du Routeur Interco

SUD et du Firewall.

La table de routage d’Interco SUD indiquera avec le symbole C (Connected) tous les réseaux définis

sur les interfaces s0/0 à s0/3, ainsi que fa0/0 et fa0/1. Les routes apprises via OSPF seront affichées

avec un O et la route par défaut sera affichée avec un O*E2 (O pour OSPF).

Remarques de correction : si l’étudiant parle des routes directement connectées et des routes

apprises, c’est OK. S’il pense à parler de la route par défaut, c’est la fête.

Examen ECM 2008 6/11

Exemple de la table d’IntercoSUD établie sous Packet Tracer.

IntercoSUD#sh ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is 10.2.5.1 to network 0.0.0.0

10.0.0.0/24 is subnetted, 18 subnets

O 10.0.7.0 [110/2] via 10.2.6.1, 04:11:44, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.0.10.0 [110/2] via 10.2.6.1, 04:11:44, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.0.20.0 [110/2] via 10.2.6.1, 04:11:44, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.0.30.0 [110/2] via 10.2.6.1, 04:11:44, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.0.133.0 [110/2] via 10.2.6.1, 04:11:44, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.1.7.0 [110/65] via 10.2.1.1, 00:38:04, Serial0/2

O 10.1.10.0 [110/65] via 10.2.1.1, 00:38:04, Serial0/2

O 10.1.20.0 [110/65] via 10.2.1.1, 00:38:04, Serial0/2

O 10.1.30.0 [110/65] via 10.2.1.1, 00:38:04, Serial0/2

C 10.2.1.0 is directly connected, Serial0/2

C 10.2.2.0 is directly connected, Serial0/3

C 10.2.3.0 is directly connected, Serial0/0

C 10.2.4.0 is directly connected, Serial0/1

C 10.2.5.0 is directly connected, FastEthernet0/0

C 10.2.6.0 is directly connected, FastEthernet0/1

O 10.2.7.0 [110/2] via 10.2.6.1, 04:09:04, FastEthernet0/1

[110/2] via 10.2.5.1, 00:38:04, FastEthernet0/0

O 10.2.8.0 [110/2] via 10.2.5.1, 00:04:23, FastEthernet0/0

[110/2] via 10.2.6.1, 00:04:23, FastEthernet0/1

O 10.7.0.0 [110/3] via 10.2.5.1, 00:03:28, FastEthernet0/0

[110/3] via 10.2.6.1, 00:03:28, FastEthernet0/1

O*E2 0.0.0.0/0 [110/1] via 10.2.5.1, 00:38:04, FastEthernet0/0

O*E2 0.0.0.0/0 [110/1] via 10.2.6.1, 00:38:04, FastEthernet0/1

Question 8 : Une machine du réseau Marseille 10 effectue un ping réussi sur une machine du

réseau Siège 20. Toutes les tables sont vides au début de l’opération. Indiquez les différentes

étapes (protocole et équipement concerné) qui se suivent ainsi que l’état des tables des

équipements concernés à la fin de l’opération.

La requête ping est issue de la machine 10.1.10.100 (Marseille) vers la machine 10.0.20.100 (Siège).

La requête est destinée à un host qui ne fait pas parti du réseau de la machine Marseille. Cette

machine va donc adresser une trame, qui encapsule le paquet IP, à sa passerelle.

La machine Marseille consulte sa table ARP pour voir s’il existe une entrée : 10.1.10.254. Ce n’est

pas le cas car la table est vide. La machine Marseille envoie donc un broadcast ARP :

MAC Source : MAC Marseille

Mac Destination : FF FF FF FF FF FF

IP source : 10.1.10.100

IP destination : 10.0.10.254.

Quand la trame atteint le switch SMarseille la table de commutation du switch enregistre la MAC

Source, puis diffuse la trame vers tous ses ports identifiés vlan 10, ainsi que les ports trunk.

Port fa0/1 MAC Marseille Vlan 10

La trame est adressée au routeur Marseille via le lien trunk gi1/1.

Examen ECM 2008 7/11

Le routeur Marseille reçoit la trame (vérifie le FCS) puis retire les informations de couche 2. Il

enregistre dans sa table ARP l’entrée : 10.1.10.100 fa0/0.10.

Puis la passerelle répond au broadcast ARP et indique son adresse MAC : MAC fa0/0.10 Marseille.

La trame de réponse au broadcast ARP est envoyée sur le lien fa0/0.10 et atteint le switch SMarseille

avec un tag vlan 10. Le commutateur enregistre l’adresse MAC de fa0/0.10 dans sa table de

commutation.

Sa table de commutation devient :

Port fa0/1 MAC Marseille Vlan 10

Port Gi1/1 MAC fa0/0.10 Vlan 10

La machine Marseille reçoit la réponse ARP et enregistre dans sa table ARP la correspondance :

10.1.10.254 MAC fa0/0.10

La machine Marseille peur maintenant adresser à sa passerelle un paquet ICMP qui porte la requête

ping.

Mac Source : MAC Marseille

Mac Destination : MAC interface fa0/0.10 du routeur Marseille.

IP source : 10.1.10.100

IP destination : 10.0.20.100.

La commutateur SMarseille consulte sa table de commutation et commute la trame vers le port gi1/0,

tout en réinitialisant le compteur de temps de l’entrée fa0/1.

La trame atteint le routeur qui vérifie le FCS, réinitialise le compteur de temps de l’entrée 10.1.10.100

de sa table ARP, puis consulte sa table de routage pour savoir où adresser le paquet.

Il décrémente le TTL du paquet, recalcule le contrôle d’en tête IP, puis confie le paquet à son interface

s0/0 connectée à IntercoSUD.

Le paquet est adressé à IntercoSUD, qui consulte sa table de routage pour confier le paquet à une

des interfaces fa0/0 ou fa0/1, car ces deux interfaces mènent à destination.

La paquet est adressé au switch L3. La table de routage du switch L3 indique que le réseau

10.0.20.0/24 est directement connecté, via le vlan 20. Le switch confie donc le paquet à l’interface

vlan 20. Cette interface génère un broadcast ARP sur le vlan 20 pour connaître l’adresse MAC dce la

destination.

La broadcast ARP atteint la machine 10.0.20.100 qui répond. La trame de réponse destinée à

l’adresse MAC VLAN 20 du switch L3 arrive sur le switch L3. Celui-ci enregistre l’adresse MAC de la

machine 10.0.20.100 dans sa table de commutation : fa0/2 MAC machine Siège.

L’interface Vlan 20 enregistre dans sa table ARP la correspondance :

10.0.20.100 MAC machine Siège vlan 20

Puis le switch L3 adresse le paquet contenant le ping à la machine Siège.

Mac Source : MAC VLAN 20 du switch L3

Mac Destination : MAC machine Siège.

IP source : 10.1.10.100

IP destination : 10.0.20.100.

Le retour se fait par le chemin inverse.

Remarques de correction : des points pour l’identification de la MAC passerelle comme destination de

la première étape. Des points pour les tables de commutation et les tables ARP.

Examen ECM 2008 8/11

Troisième partie – 6 points

Les règles d’utilisation et de sécurité prévoient que :

Les connexions à l’Internet pour le Siège et les Magasins connectés à Interco SUD ne peuvent se

faire que via le serveur Proxy Web (pas de connexions directes).

Les machines des réseaux internes des magasins peuvent se connecter à leur serveur BDD sur le

port 5893 (et uniquement sur celui-ci).

Seul le serveur BDD du Siège peut se connecter aux serveurs BDD des Magasins via des trafics

externes et uniquement sur le port 5894 (synchronisation de serveurs).

Seules les machines du réseau 133 (Système d’Information) peuvent se connecter aux serveurs BDD

des Magasins via des trafics externes et uniquement sur les ports TCP 22 (SSH) ou TCP 3389

(Windows Remote Desktop)

Les Switch des réseaux internes des magasins de Lyon et de Paris sont connectés aux serveurs via

leur port console. Le Système d’Information atteint ces Switchs en établissant une connexion Remote

Desktop sur le serveur.

Question 1 : Faites le point sur l’affectation des adresses publiques. Indiquez pour chaque

machine ou interface la relation adresse interne privée – adresse externe publique.

Nota Bene : ne tenez aucun compte des adresses « coté opérateur ».

Il est nécessaire de disposer de 4 adresses publiques pour les serveurs et au moins une adresse pour

chacun des routeurs connectés à l’opérateur (Firewall, Paris et Lyon). Cela fait 7 adresses utilisées

sur 14 possibles. Il restera donc 6 adresses pour les translations dynamiques.

Remarques de correction : avec la connexion Frame Relay (qui n’a pas du tout été vue en cours) il

faut une adresse pour le routeur Internet qui simule la connexion à l’Internet dans le fichier Packet

Tracer. Les configurations montrent qu’il ne reste donc plus que 5 adresses pour le NAT dynamique.

Je pense que les étudiants ont du être particulièrement surpris, voire gênés par cet adressage WAN.

Bon, il faut mettre des points à ceux qui ont compris qu’il faut des translations statiques pour les

serveurs et le reste pour du dynamique.

Question 2 : Indiquez (au moins en bon français) quelles règles de translation seront

configurées et sur quels équipements.

Serveur Web : 81.17.143.98 – 10.7.0.80

Serveur Proxy Web : 81.17.143.99 – 10.7.0.81

Serveur Mail : 81.17.143.100 – 10.7.0.25

Serveur DNS: 81.17.143.101 – 10.7.0.53

Sur le routeur Firewall il existe quatre translations d’adresses statiques qui établissent les

correspondances indiquées ci-dessus, pour les différents serveurs :

ip nat inside source static 10.7.0.80 81.17.143.98

ip nat inside source static 10.7.0.81 81.17.143.99

ip nat inside source static 10.7.0.25 81.17.143.100

ip nat inside source static 10.7.0.53 81.17.143.101

A cela il faudra ajouter un NAT dynamique pour l’accès des machines internes à l’Internet. Il reste 5

adresses publiques disponibles pour le NAT, complétées par un dispositif PAT.

ip nat pool PoolPublique 81.17.143.102 81.17.143.106 netmask 255.255.255.240

ip nat inside source list 101 pool PoolPublique overload

access-list 101 deny ip 10.0.0.0 0.255.255.255 10.0.0.0 0.255.255.255

access-list 101 permit ip any any

Examen ECM 2008 9/11

Remarques de correction : l’access list détermine le trafic intéressant pour le NAT. Tout ce qui va

vers les routeurs Paris et Lyon n’est pas naté (on garde les adresses privées). Le reste (ce qui va vers

l’Internet) est naté.

Il serait surprenant que des étudiants aient trouvé les bonnes commandes ici. Une configuration de

NAT statique apportera les points. Le reste est du bonus.

Question 3 : Indiquez (au moins en bon français) quelles seront les listes de con trôle d’accès

qui assureront le respect des règles de sécurité sur le routeur Magasin Marseille. Indiquez

également sur quelle(s) interface(s) ces règles seront positionnées et dans quel sens.

Le contrôle d’accès doit autoriser les connexions entre les réseaux 10, 20 et 30 et leur serveur de

BDD, mais uniquement sur le port 5893. Aucune autre connexion vers les autres serveurs de BDD

n’est autorisée pour les réseaux 10, 20 et 30. Ces réseaux peuvent communiquer avec l’ensemble du

réseau interne, mais pas avec l’Internet.

Le trafic est filtré le plus près possible de la source. Donc les access-lists seront positionnées sur les

sous-interfaces internes connectées aux réseaux 10, 20 et 30.

Inutile d’autoriser le trafic vers le serveur Web proxy, car ce trafic est inclus dans la permission de

communiquer avec les réseaux internes.

Cela donnera sur le routeur Marseille :

int fa0/0.10

ip access-group 110 in

int fa0/0.20

ip access-group 120 in

int fa0/0.30

ip access-group 130 in

access-list 110 permit tcp 10.1.10.0 0.0.0.255 10.1.7.0 0.0.0.255 eq 5893

access-list 110 deny ip 10.1.10.0 0.0.0.255 10.0.7.0 0.255.0.255

access-list 110 permit ip 10.1.10.0 0.0.0.255 10.0.0.0 0.255.255.255

access-list 110 deny ip 10.1.10.0 0.0.0.255 any /* Ligne inutile

Première ligne : le 10 peut communiquer avec son serveur BDD sur le port 5893

Deuxième ligne : le 10 ne peut pas communiquer avec les autres serveurs

Troisième ligne : autorisation de communiquer vers les réseaux internes

Quatrième ligne : pas de connexions avec l’Internet – ligne inutile car deny any any implicite.

Idem pour les access-lists 120 et 130 en remplaçant le troisième octet par 20 et 30.

Le serveur de BDD peut communiquer avec les réseaux 10, 20 et 30 du site de Marseille, mais

uniquement sur le port 5893. Il peut communiquer avec le serveur du siège mais uniquement sur le

port 5894. Enfin, il peut communiquer avec les machines d’administration du siège (réseau 133) mais

uniquement sur les ports SSH et Remote Desktop. Tout autre trafic est interdit.

La encore le filtre est placé le plus près possible de la source, donc sur la sous interface fa0/0.7 du

routeur Marseille et en in.

int fa0/0.7

ip access-group 107 in

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.1.0.0 0.0.255.255 eq 5893

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.7.0 0.0.0.255 eq 5894

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.133.0 0.0.0.255 eq 22

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.133.0 0.0.0.255 eq 3389

access-list 107 deny ip 10.1.7.0 0.0.0.255 any /* Ligne inutile

Examen ECM 2008 10/11

Première ligne : le serveur peut communiquer avec ses réseaux (du même site) sur le port 5893

Deuxième ligne : le serveur communique avec le serveur BDD du siège sur le port 5894

Troisième ligne : le serveur communique avec les machines d’administration (réseau 133) en SSH

Quatrième ligne : le serveur communique avec les machines d’administration en « remote desktop »

Cinquième ligne : pas d’autres connexions (en particulier pas vers l’Internet). Ligne inutile car deny

any any implicite.

Remarques de correction : ce n’est pas précisé dans le texte, mais on peut comprendre que le

serveur n’a pas à initier de connexions. Une amélioration peut donc de limiter les trafics avec le mot

clé established. Dans ce cas : bonus.

Cela donnera :

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.1.0.0 0.0.255.255 eq 5893 established

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.7.0 0.0.0.255 eq 5894 established

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.133.0 0.0.0.255 eq 22 established

access-list 107 permit tcp 10.1.7.0 0.0.0.255 10.0.133.0 0.0.0.255 eq 3389 established

Question 4 : Indiquez (au moins en bon français) quelles seront les listes de con trôle d’accès

qui assureront le respect des règles de sécurité sur le routeur Magasin Lyon. Indiquez

également sur quelle(s) interface(s) ces règles seront positionnées et dans quel sens.

Pour le magasin de Lyon, les mêmes règles s’appliquent. La seule différence est que les connexions

à l’Internet ne sont pas interdites pour les réseaux 10, 20 et 30.

Cela donne donc :

int fa0/0.10

ip access-group 110 in

int fa0/0.20

ip access-group 120 in

int fa0/0.30

ip access-group 130 in

access-list 110 permit tcp 10.1.10.0 0.0.0.255 10.1.7.0 0.0.0.255 eq 5893

access-list 110 deny ip 10.1.10.0 0.0.0.255 10.0.7.0 0.255.0.255

access-list 110 permit ip 10.1.10.0 0.0.0.255 any

Première ligne : le 10 peut communiquer avec son serveur BDD sur le port 5893

Deuxième ligne : le 10 ne peut pas communiquer avec les autres serveurs

Troisième ligne : autorisation de communiquer avec tous les autres réseaux (dont l’Internet)

Idem pour les access-lists 120 et 130 en remplaçant le troisième octet par 20 et 30.

Le contrôle d’accès pour le serveur est exactement le même.

Question 5 : Indiquez (au moins en bon français) quelles seront les listes de con trôle d’accès

qui assureront le respect des règles de sécurité sur le Firewall. Indiquez également sur

quelle(s) interface(s) ces règles seront positionnées et dans quel sens.

Aucune consigne n’a été donnée. Donc pas de configuration…

Examen ECM 2008 11/11

Anda mungkin juga menyukai

- TD 1Dokumen2 halamanTD 1Kha LedBelum ada peringkat

- Guide Switch AlcatelDokumen11 halamanGuide Switch AlcatelKouman BasileBelum ada peringkat

- Frame RelayDokumen20 halamanFrame RelayMonia SalemBelum ada peringkat

- 4TC-ARM TP1 Wireshark EtudiantsDokumen5 halaman4TC-ARM TP1 Wireshark EtudiantsaymenayariBelum ada peringkat

- Etude Et Optimisation D'un Réseau Local Cas CEVITAL AgroalimentaireDokumen68 halamanEtude Et Optimisation D'un Réseau Local Cas CEVITAL AgroalimentaireSafia Boubacar100% (1)

- Configuration de Base RouteurDokumen78 halamanConfiguration de Base RouteurOrpheLemouBelum ada peringkat

- Chapitre 2 RM - Étudiant C - CompDokumen19 halamanChapitre 2 RM - Étudiant C - CompHedir Ben MoussaBelum ada peringkat

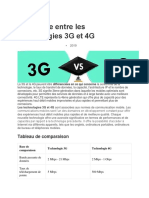

- Différence Entre Les Technologies 3G Et 4G PDFDokumen10 halamanDifférence Entre Les Technologies 3G Et 4G PDFJe Suis CommçaBelum ada peringkat

- Résumé m201 EfmrDokumen16 halamanRésumé m201 EfmrAbdix AmaBelum ada peringkat

- RadiusDokumen25 halamanRadiusjean diallo100% (1)

- Rapport Tps Interconnexion Et Administration RéseauxDokumen33 halamanRapport Tps Interconnexion Et Administration Réseauxali bennisBelum ada peringkat

- DEV Guide de Configuration Des Routeurs ADokumen106 halamanDEV Guide de Configuration Des Routeurs ALucas Er SandraBelum ada peringkat

- Rapport SingleRANDokumen101 halamanRapport SingleRANChai Maa100% (2)

- TP2 Arp Icmp PDFDokumen12 halamanTP2 Arp Icmp PDFYannick SimoBelum ada peringkat

- HSPADokumen35 halamanHSPAemmanuel danra10Belum ada peringkat

- QCMDokumen53 halamanQCMAmine ZekriBelum ada peringkat

- Vlan 802.1QDokumen21 halamanVlan 802.1QMax Vainq100% (1)

- Ficha de RC3Dokumen2 halamanFicha de RC3elbavi04Belum ada peringkat

- Réseaux InformatiquesDokumen30 halamanRéseaux InformatiquesZakaria SamarBelum ada peringkat

- Modules 8 - 10 - Examen Sur La Communication Entre Les Réseaux RéDokumen23 halamanModules 8 - 10 - Examen Sur La Communication Entre Les Réseaux RéChabi HonoratBelum ada peringkat

- Réseaux Sans Fil - IEEE 802.11.2P PDFDokumen38 halamanRéseaux Sans Fil - IEEE 802.11.2P PDFAtashi Tsunagu (“Albedo”)Belum ada peringkat

- TP VlanDokumen7 halamanTP VlanYasser El KhamlichiBelum ada peringkat

- Protocole IS-ISDokumen2 halamanProtocole IS-ISJudor TOUTABelum ada peringkat

- TD 3 Protocoles IP Avec CorrectionDokumen14 halamanTD 3 Protocoles IP Avec CorrectionMotie Khyaoui75% (8)

- Global System For MobileDokumen30 halamanGlobal System For MobileHicham KaliBelum ada peringkat

- Chapitre 5 Technologie Ethernet-2Dokumen72 halamanChapitre 5 Technologie Ethernet-2Fati FatiBelum ada peringkat

- Accès Internet Via Le Réseau Mobile UMTS PDFDokumen104 halamanAccès Internet Via Le Réseau Mobile UMTS PDFmouhssineBelum ada peringkat

- Mode D'emploi Traceur GPS Tracking GPRS GSM SOS Voiture Animaux Support AimantDokumen12 halamanMode D'emploi Traceur GPS Tracking GPRS GSM SOS Voiture Animaux Support AimantHamed SOARABelum ada peringkat

- Vlan & TrunkDokumen7 halamanVlan & TrunkVan NtsilouatBelum ada peringkat

- Mémoire Fin D ÉtudesDokumen31 halamanMémoire Fin D Étudescchou1369Belum ada peringkat