SATUAN ACARA PERKULIAHAN Keamanan Jaringan

Diunggah oleh

Darmawan Pujisetyadi0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

1 tayangan2 halamanHak Cipta

© © All Rights Reserved

Format Tersedia

DOC, PDF, TXT atau baca online dari Scribd

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOC, PDF, TXT atau baca online dari Scribd

0 penilaian0% menganggap dokumen ini bermanfaat (0 suara)

1 tayangan2 halamanSATUAN ACARA PERKULIAHAN Keamanan Jaringan

Diunggah oleh

Darmawan PujisetyadiHak Cipta:

© All Rights Reserved

Format Tersedia

Unduh sebagai DOC, PDF, TXT atau baca online dari Scribd

Anda di halaman 1dari 2

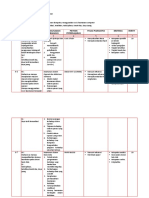

SATUAN ACARA PERKULIAHAN

Nama Mata Kuliah : Keamanan Komputer / Jaringan Komputer

Semester / Jurusan : Teknik Informatika

Jumlah SKS : 4 sks

Dosen Pengajar : Fajar Hardoyono, SSi, MSc.

Kompetensi : Setelah menjalani proses belajar mengajar, mahasiswa memiliki

pengetahuan tentang konsep keamanan computer/jaringan computer

beserta teknik-teknik yang ada di dalamnya

Proses KBM : Ceramah, diskusi, praktikum, dan tugas mandiri.

Materi KBM

NO POKOK BAHASAN MATERI PERTEMUAN

KE

1 PENGANTAR Penjelasan SAP 1

Kontrak Belajar

Pengantar Sistem Keamanan computer

/jaringan computer secara umum

2 KONSEP DASAR Security Komputer dan Jaringan 2

SISTEM KEAMANAN Dasar-Dasar Gangguan keamanan

KOMPUTER computer

Prinsip Dasar Perancangan system yang

aman

Ekspoloitasi keamanan di Dunia Cyber

3 STRATEGI Teknik-teknik keamanan jaringan 3

KEAMANAN Teknik Monoalfabetik

Teknik Polialfabetik

Aplikasi Penggunaan monoalfabetik dan

Polialfabetik

4 STRATEGI Model –model Enkripsi Deskripsi 4

KEAMANAN Model Enkripsi Standar (Data Encription

LANJUTAN Standart) / DES

Model Enkripsi Rivers Code (Rivers

Shamir Adleman)/RSA

5 PENGANTAR Teknik protecting Virus 5

PROGRAM Teknik Protecting Hacker dan Cracker

6 SECURITY OS dan Teknik pengamanan OS 6

DATA Teknik perancangan OS yang aman

Serangan terhadap OS

Security Data

7 SECURITY DATA Permasalahan Keamanan data base 7

BASE Teknik Pengamanan Data Base

Konsep Multilevel Security dalam data

base

8 MIDTERM 8

9 KONSEP JARINGAN Konsep Jaringan Komputer 9

Ancaman terhadap jaringan

Pengendalian Jaringan

10 SECURITY Konsep Jaringan Terbuka 10

JARINGAN LAN, Trusted Guard, Firewall, gateway

WAN, VSAT, Keamanan LAN, WAN, VSAT

INTERNET

11 KAPITA SELEKTA Studi Kasus Autentifikasi Password 11

Banking Security System

12 KAPITA SELEKTA Banking Security System 12

Teknik Hacking dan Cracking

13 UJIAN AKHIR 13

Buku Referensi :

1. Alexander, M., The Underground Guide to Computer Security, Addison-Wesley Publishing,

1994

2. Denning, Peter, J., Computer Under Attack : Intruder, Worms, and Viruses, Addison Wesley

Publishing, 1991

3. For, Warwick, Computer Communication Security, Prentice Hall, 1994

4. Pfleeger, C.P., Security in Computing, Prentice Hall, 1997

5. Rhee, Man, Young, Cryptography and Secure Communication, Mc Graw Hill, 1994

6. Morrie Grasser, Building A Secure Computer System, Fourth Edition, Nelson, Canada

7. Deris Stiawan, Sistem Keamanan Komputer, Elex Media Computindo, Jakarta 2005

Open Source

www.ilmukomputer .com

dll..

Anda mungkin juga menyukai

- Silabus Mata Kuliah Keamanan Sistem InformasiDokumen3 halamanSilabus Mata Kuliah Keamanan Sistem Informasiyuliar yuliarBelum ada peringkat

- Pengantar Keamanan Sistem KomputerDokumen13 halamanPengantar Keamanan Sistem Komputerbsjhsbsh shshshBelum ada peringkat

- 1 1 Dasar-Keamanan-Komputer PDFDokumen4 halaman1 1 Dasar-Keamanan-Komputer PDFFadHelL CoyBelum ada peringkat

- 1 1 Dasar-Keamanan-Komputer PDFDokumen4 halaman1 1 Dasar-Keamanan-Komputer PDFAi AdhiBelum ada peringkat

- IT-013248 - SAP Sistem Keamanan Komputer DBDokumen4 halamanIT-013248 - SAP Sistem Keamanan Komputer DBAriefAbdullahRahmanYusufBelum ada peringkat

- Keamanan KomputerDokumen47 halamanKeamanan KomputerDinda SafitriBelum ada peringkat

- RPP Desain Keamanan WANDokumen71 halamanRPP Desain Keamanan WANJust StatueBelum ada peringkat

- Keamanan-Sistem Informasi Dalam JarkomDokumen46 halamanKeamanan-Sistem Informasi Dalam JarkomFreysiaBelum ada peringkat

- 1 Pengantar Keamanan KomputerDokumen29 halaman1 Pengantar Keamanan Komputerbayu naimBelum ada peringkat

- Msim4404 TMDokumen4 halamanMsim4404 TMNandar DjasunBelum ada peringkat

- Tugas Makalah Lapisan Keamanan JaringanDokumen11 halamanTugas Makalah Lapisan Keamanan JaringanP KarangranduBelum ada peringkat

- Silabus KSIDokumen3 halamanSilabus KSISURYA FAKHRIY HASBIBelum ada peringkat

- Kompetensi Keamanan KomputerDokumen9 halamanKompetensi Keamanan Komputerrudy seftiawanBelum ada peringkat

- RPS KEAMANAN INFORMASI - Moh. HafizDokumen14 halamanRPS KEAMANAN INFORMASI - Moh. HafizNur FaizahBelum ada peringkat

- hndSE202 69111 7740Dokumen28 halamanhndSE202 69111 7740Rafy zuchdiBelum ada peringkat

- Makalah Keamanan KomputerDokumen18 halamanMakalah Keamanan Komputeryoko febriantoBelum ada peringkat

- QuiskkDokumen5 halamanQuiskkDaffaBelum ada peringkat

- RPS Keamanan Jaringan RevisiDokumen24 halamanRPS Keamanan Jaringan RevisiMas KWBelum ada peringkat

- Sistem Keamanan Komputer It045237Dokumen22 halamanSistem Keamanan Komputer It045237ZeromBelum ada peringkat

- Formatif1 InaCahyaningtyas KIDokumen4 halamanFormatif1 InaCahyaningtyas KIIna CahyaningtyasBelum ada peringkat

- Soal Uts Keamanan Jaringankelas XIDokumen11 halamanSoal Uts Keamanan Jaringankelas XI11dhanieyBelum ada peringkat

- Keamanan Komputer - Ruang Lingkup Keamanan KomputerDokumen19 halamanKeamanan Komputer - Ruang Lingkup Keamanan KomputerSakuragiPaijonzBelum ada peringkat

- Tutorial Keamanan Sistem Informasi Berbasis InternetDokumen133 halamanTutorial Keamanan Sistem Informasi Berbasis InternetMuhammad Al-AzizBelum ada peringkat

- Kel. 1 Bab 8Dokumen12 halamanKel. 1 Bab 8AfiatreskianyBelum ada peringkat

- SoalDokumen11 halamanSoalgiskarevlinaBelum ada peringkat

- RPS Keamanan Jaringan KomputerDokumen8 halamanRPS Keamanan Jaringan KomputerS Ahmad0% (1)

- Silabus Keamanan KomputerDokumen4 halamanSilabus Keamanan KomputerYandri ErlanggaBelum ada peringkat

- Bab 8Dokumen42 halamanBab 8ndrBelum ada peringkat

- Internet Dan KeamananDokumen8 halamanInternet Dan KeamananAngelLeeKhaBelum ada peringkat

- Jurnal Keamanan Komputer Amik Stikom Tunas BangsaDokumen13 halamanJurnal Keamanan Komputer Amik Stikom Tunas BangsaNur Ikhsan TudikaBelum ada peringkat

- Jurnal Keamanan Komputer 2Dokumen13 halamanJurnal Keamanan Komputer 2Nur Ikhsan TudikaBelum ada peringkat

- Jurnal Keamanan KomputerDokumen13 halamanJurnal Keamanan KomputerNur Ikhsan TudikaBelum ada peringkat

- Optimalisasi Keamanan Jaringan MenggunakDokumen13 halamanOptimalisasi Keamanan Jaringan MenggunakAngger SetiawanBelum ada peringkat

- Topic 7 Keamanan JaringanDokumen46 halamanTopic 7 Keamanan JaringanjoharylakuiBelum ada peringkat

- Buatkan Jadwal Belajar Ethical HackerDokumen7 halamanBuatkan Jadwal Belajar Ethical HackerDesa Karya IndahBelum ada peringkat

- Review Jurnal: "A Framework of Security and Safety Checking For Internet - Based Control System"Dokumen6 halamanReview Jurnal: "A Framework of Security and Safety Checking For Internet - Based Control System"Dimas MaulanaBelum ada peringkat

- Keamanan KomputerDokumen4 halamanKeamanan KomputerImam GunawanBelum ada peringkat

- Introduction - KriptografiDokumen23 halamanIntroduction - KriptografiMasya AuliaBelum ada peringkat

- JurnalDokumen14 halamanJurnalHamidi PutraBelum ada peringkat

- Dasar SecurityDokumen24 halamanDasar SecurityAbdurrafi KhanBelum ada peringkat

- Ancaman Terhadap Keamanan Jaringan WiFiDokumen5 halamanAncaman Terhadap Keamanan Jaringan WiFiAchmad Firda FirdausBelum ada peringkat

- Kelemahan Atau Ancaman Jaringan WifiDokumen12 halamanKelemahan Atau Ancaman Jaringan WifiBucek Keren100% (1)

- Keamanan KomputerDokumen6 halamanKeamanan KomputerTUTY HAJRIATIBelum ada peringkat

- Makalah Keamanan Jaringan FajarDokumen11 halamanMakalah Keamanan Jaringan Fajarmira ameliaBelum ada peringkat

- Chapter 10. Keamanan Sistem Cloud ComputingDokumen13 halamanChapter 10. Keamanan Sistem Cloud ComputingDesi Rhmwatiia.lBelum ada peringkat

- Arsitektur Keamanan & PrivasiDokumen9 halamanArsitektur Keamanan & PrivasiSarwandi AgaraBelum ada peringkat

- Keamanan JaringanDokumen14 halamanKeamanan JaringanAbduloh YusupBelum ada peringkat

- Ancaman Keamanan Pada Jaringan Setiap Layer - PPTX (Ahmad - Dahlal@gmail - Com)Dokumen16 halamanAncaman Keamanan Pada Jaringan Setiap Layer - PPTX (Ahmad - Dahlal@gmail - Com)ahmad dahlalBelum ada peringkat

- Pengamanan DatabaseDokumen15 halamanPengamanan DatabaseOzye PutraBelum ada peringkat

- Silabus - Keamanan Sistem KomputerDokumen4 halamanSilabus - Keamanan Sistem KomputerM ZainBelum ada peringkat

- Tugas Kelompok - 4ka14Dokumen11 halamanTugas Kelompok - 4ka14Mario GemaelBelum ada peringkat

- Keamanan Sistem InformasiDokumen39 halamanKeamanan Sistem InformasiEva UliaBelum ada peringkat

- Nama: Ahmad Sholekhan NIM: 161250000190 Kelas: M Makul: Keamanan KomputerDokumen4 halamanNama: Ahmad Sholekhan NIM: 161250000190 Kelas: M Makul: Keamanan KomputerPelepas PenatBelum ada peringkat

- 1 Konsep Keamanan InformasiDokumen24 halaman1 Konsep Keamanan InformasiSucy SusaNtyBelum ada peringkat

- Makalah KhamdanDokumen13 halamanMakalah Khamdanchoirulhendrianrahman.tkj.2021Belum ada peringkat

- Makalah - Desain Keamanan Jaringan Dan KomputerDokumen20 halamanMakalah - Desain Keamanan Jaringan Dan KomputerMuhammad Luthfi AlivaBelum ada peringkat

- Ekomomi, Bisnis, Regulasi & Kebijakan TelekomunikasiDari EverandEkomomi, Bisnis, Regulasi & Kebijakan TelekomunikasiPenilaian: 4 dari 5 bintang4/5 (77)