Tugas Personal Ke-1 (Minggu 2 / Sesi 3)

Diunggah oleh

Didan EnricoDeskripsi Asli:

Judul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Tugas Personal Ke-1 (Minggu 2 / Sesi 3)

Diunggah oleh

Didan EnricoHak Cipta:

Format Tersedia

2401966621 - Enrico Didan Ramadhani – JIBA Class

Tugas Personal ke-1

(Minggu 2 / Sesi 3)

1. Jelaskan yang dimaksud dengan: (LO 1, 15%)

a. Data

Data merupakan fakta-fakta mentah yang belum diolah yang belum memiliki arti

yang khusus.

b. Informasi

Informasi merupakan data yang telah diolah sehingga memiliki arti dan bernilai

bagi yang menerimanya.

c. Aplikasi

Aplikasi adalah program komputer yang dirancang untuk mendukung tugas

tertentu, proses bisnis, atau program aplikasi lain.

d. Teknologi Informasi

Teknologi Informasi merupakan suatu teknologi atau cara yang digunakan untuk

membuat, mengubah, menyimpan, mengomunikasikan dan/atau menyebarkan

teknologi yang sudah ada atau teknologi yang nantinya akan dikembangkan.

e. Teknik informatika

Teknik informatika merupakan disiplin ilmu yang menginduk pada ilmu

komputer, yang pada dasarnya merupakan kumpulan disiplin ilmu dan teknik

yang secara khusus menangani masalah transformasi atau pengolahan fakta-fakta

simbolik (data) dengan memanfaatkan seoptimal mungkin teknologi komputer.

f. Sistem informasi

Sistem informasi adalah ilmu yang mempelajari berbagai konsep teori dan strategi

penerapan sistem informasi dalam organisasi, terutama dalam kaitannya dengan

proses penciptaan, pengolahan, penyimpanan, pendistribusian, dan pengawasan

data/informasi/knowledge di seluruh tataran dan ruang lingkup organisasi.

2. Sebutkan dan jelaskan dampak penggunaan teknologi informasi bagi: (LO 1, 15%)

a. Individu

Dampak positif dari perkembangan dan penggunaan Teknologi Informasi :

Pada zaman dahulu, jika kita ingin berkomunikasi dengan orang lain harus

menggunakan surat yang dikirim melalui pos. Tetapi, zaman sekarang kita

hanya tinggal menggunakan dunia maya. Contoh : sms,line,Whatsapp,

Blackberry Messenger, dsb.

Dulu untuk menghitung, kita menggunakan cara manual, lalu berkembang

dengan menggunakan sempoa, dan sekarang menggunakan kalkulator.

Dulu untuk melakukan transaksi jual beli (berdagang) kita harus datang ke

tempat, tetapi sekarang, kita dapat menggunakan media online, kita tidak

perlu bertemu Face-to-Face antara penjual dan pembeli.

Dampak negatif dari perkembangan dan penggunaan Teknologi Informasi :

Kebergantungan terhadap teknologi, misalkan handphone, dan itu dapat

menimbulkan radiasi yang dapat membahayakan kesehatan tubuh

ISYS6299 – Information System Concept

Kecanduan akan dunia maya2401966621 - Enrico

dapat membuat Didan Ramadhani

manusia – JIBAdalam

menjadi pasif Class

dunia nyata. “orang yang aktif dan jago berkomunikasi di dunia maya,

belum tentu dapat berkomunikasi di dunia nyata sebaik ia berkomunikasi

melalui dunia maya”.

Terbiasanya penggunaan teknologi dapat membuat kita malas dan dapat

mengurangi daya kemampuan diri kita. Contoh : dalam berhitung, orang

yang selalu menggunakan kalkulator dalam menghitung akan kalah

kemampuan berhitungnya dengan orang yang jarang menggunakan

kalkulator.

b. Organisasi

Dampak IT(Teknologi Informasi) terhadap manajer dalam organisasi :

IT(Teknologi Informasi) dapat mengurangi jumlah manajer menengah.

IT(Teknologi Informasi) akan menyediakan informasi yang real-time

kepada manajer, sehingga manajer akan cepat membuat keputusan.

IT(Teknologi Informasi) akan meningkatkan kemungkinan manajer dapat

mengawasi karyawan dan tim yang berada dalam geografis yang tersebar.

Dampak IT(Teknologi Informasi) terhadap pekerja nonmanagerial dalam

organisasi :

IT(Teknologi Informasi) dapat menghilangkan pekerjaan.

IT(Teknologi Informasi) dapat menyebabkan karyawan mengalami

kehilangan identitas.

IT(Teknologi Informasi) dapat menyebabkan stres kerja dan masalah fisik,

seperti cedera stres yang berulang.

c. Bisnis

Dampak Teknologi dan Globalisasi dalam Bisnis

Teknologi dan akses yang mudah serta murah untuk memasarkan suatu bisnis

telah mengubah cara manusia di berbagai negara dalam melakukan bisnis. Biaya

untuk transaksi bisnis yang lebih murah, peraturan pemerintah dalam bisnis

global, dan peningkatan infrastruktur komunikasi antar berbagai negara

mendukung suatu praktik bisnis yang disebut globalisasi. Globalisasi ini ke

depannya akan semakin kompleks seiring dengan kebutuhan masyarakat yang

semakin tinggi akan aplikasi yang berspesifikasi tinggi. Hal ini berdampak pada

bisnis secara luas. Beberapa dampak tersebut antara lain :

Pembelian produk dengan harga yang lebih murah

Dampak pada pengelolaan bisnis dan merek bisnis

Berkembangnya inovasi bisnis dari berbagai individu

Mengurangi batasan budaya berbagai negara

Mempermudah kegiatan bisnis

d. Masyarakat

Dampak social yang positif bagi masyarakat karena penggunaan teknologi

informasi :

IT(Teknologi Informasi) dapat memberikan kesempatan bagi para

penyandang cacat untuk melakukan aktifitas atau pekerjaan.

IT(Teknologi Informasi) dapat memberikan fleksibilitas seseorang dalam

melakukan pekerjaannya (misalnya, bekerja dari mana saja, kapan saja).

ISYS6299 – Information System Concept

Robot akan mengambil alih 2401966621

tugas-tugas -yang

Enrico Didan Ramadhani

dikerjakan manusia– sehingga

JIBA Class

lebih efektif dan efisien.

IT(Teknologi Informasi) akan memungkinkan perbaikan dalam perawatan

kesehatan.

Dampak social yang negatif bagi masyarakat karena penggunaan teknologi

informasi:

IT(Teknologi Informasi) dapat menyebabkan masalah kesehatan bagi

individu.

IT(Teknologi Informasi) dapat menempatkan karyawan pada panggilan

terus menerus.

IT(Teknologi Informasi) berpotensi dapat memberi informasi yang salah

kepada pasien tentang masalah kesehatan mereka.

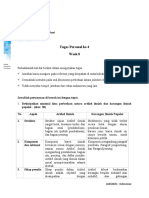

3. Sebutkan dan jelaskan istilah berikut ini! (LO 1, 15%)

a. Business Process

Bisnis Proses adalah sekumpulan aktifitas-aktifitas yang saling berkaitan yang

menghasilkan suatu produk atau jasa yang bernilai bagi organisasi, mitra bisnis,

dan/atau pelanggan.

b. Business Process Reengineering

Business Process Reengineering (BPR) adalah desain ulang secara radikal proses

bisnis organisasi dengan tujuan untuk meningkatkan efisiensi dan efektivitas

proses bisnis.

c. Business Process Improvement

Business Process Improvement (BPR) adalah sebuah pendekatan incremental

untuk meningkatkan efisiensi dan efektivitas dari sebuah proses.

d. Business Process Management

Business Process Management (BPM) adalah sebuah teknik manajemen yang

mencakup metode dan alat untuk mendukung dokumentasi, desain, analisis,

implementasi, manajemen, dan optimalisasi proses bisnis.

e. Business Process Management Suite

Business Process Management Suite (BPMS) merupakan sebuah aplikasi

terintegrasi yang digunakan untuk BPM.

4. Salah satu teori mencapai keunggulan persaingan strategi bisnis adalah dengan

menggunakan Porter Five Models, jawablah pertanyaan-pertanyaan di bawah ini: (LO

1, 20%)

a. Jelaskan yang dimaksud Porter Five Model!

Porter Five Model adalah suatu model yang diciptakan oleh Michael Porter,

seorang ahli dan professor di Harvard Univeristy pada tahun 1979 yang tertujuan

untuk menggambarkan kerangka sebagai analisis pengembangan suatu bisinis.

Porter Five Model ini bisa digunakan untuk bisnis yang besar maupun kecil dan

bisnis yang sudah berjalan maupun baru akan dimulai.

b. Jelaskan Parameter yang ada di dalam Porter Five Model!

ISYS6299 – Information System Concept

2401966621 - Enrico Didan Ramadhani – JIBA Class

1. Threat of entry of new competitors

Ancaman masuknya pesaing baru tinggi bila pesaing mudah untuk

memasuki pasar dan rendah ketika ada hambatan yang signifikan untuk

memasuki pasar.

2. The bargaining power of suppliers

Daya tawar pemasok tinggi ketika pembeli memiliki beberapa pilihan dan

rendah ketika pembeli memiliki banyak pilihan.

3. The bargaining power of buyers

Kekuatan daya tawar pembeli tinggi ketika pembeli memiliki banyak

pilihan dan rendah ketika pembeli memiliki beberapa pilihan.

4. The threat of substitute products or services

Ancaman produk atau jasa pengganti tinggi ketika ada banyak pengganti

untuk produk atau jasa yang dihasilkan organisasi dan rendah di mana

hanya ada beberapa pengganti.

5. The rivalry among firms in an industry

Persaingan antar perusahaan dalam industri yang sama tinggi ketika ada

persaingan sengit dan rendah bila tidak ada.

c. Berikan contohnya!

1. Threat of entry of new competitors

Bagi kebanyakan organisasi, Internet meningkatkan ancaman pesaing baru

akan memasuki pasar.

2. The bargaining power of suppliers

Internet memudahkan pembeli mendapatkan informasi. Pembeli dapat

menemukan alternative pemasok dan membandingkan harga lebih

mudah, hal ini mengurangi kekuatan daya tawar pemasok.

Di sisi lain, perusahaan menggunakan Internet untuk mengintegrasikan

rantai pasokan mereka, sehingga pemasok dapat mengunci pelanggan.

3. The bargaining power of buyers

Akses Internet memudahkan pembeli mendapatkan informasi, hal ini

meningkatkan daya tawar pembeli.

ISYS6299 – Information System Concept

2401966621

Internet mengurangi biaya - Enrico

peralihan Didan Ramadhani

(switching – JIBAbiaya,

cost), yaitu Class

dalam uang dan waktu, untuk membeli di tempat lain. Hal Ini juga

meningkatkan daya tawar pembeli.

4. The threat of substitute products or services

Industri yang berbasis Informasi berada dalam bahaya terbesar dari ancaman

ini (misalnya, musik, buku, perangkat lunak). Internet dapat menyampaikan

informasi digital dengan cepat dan efisien.

5. The rivalry among firms in an industry

Dalam konteks industri media, perusahaan-perusahaan media bersaing dalam

dua pasar yang berhubungan. Mereka menghadapi persaingan dalam menjual

konten ke konsumen. Misalnya, berbagai stasiun TV bersaing lewat program

siarannya, untuk meningkatkan rating atau jumlah pemirsa. Pada saat yang

sama, mereka juga bersaing untuk meraih pemasukan iklan, dari para

pengiklan yang butuh akses untuk menjual produknya ke para konsumen atau

pemirsa televisi tersebut.

5. Sebutkan dan jelaskan etika di dalam teknologi informasi! Berikan contohnya! (LO 2,

20%)

Empat kategori masalah etika yang melibatkan aplikasi IT:

a. Privacy Issues (masalah privasi) melibatkan pengumpulan, penyimpanan, dan

penyebaran informasi tentang individu.

Contoh :

Data aggregators, digital dossiers, and profiling

Electronic Surveillance

Personal Information in Databases

Information on Internet Bulletin Boards, Newsgroups, and Social

Networking Sites

Contoh kasus :

Pada kasus seorang manajer yang ingin mengamati email yang dimiliki

bawahannya lewat email pribadi. Meskipun manajer mempunyai

kekuasaa yang dapat melakukan hal itu, tetapi ia telah melanggar

privasi bawahannya.

b. Accuracy Issues (masalah keakuratan) melibatkan keaslian, fidelity, dan

keakuratan informasi yang dikumpulkan dan yang diproses.

Contoh kasus:

Tentang pemberitahuan hoax berita oleh oknum oknum tertentu lewat

social media, yang sebenarnya ada berita yang sudah jelas

kebenarannya lewat sumber sumber dari pemerintahan.

c. Property Issues (masalah kepemilikan) melibatkan kepemilikan dan nilai dari

informasi.

Contoh kasus :

Pelanggaran property seperti pembajakan film-film dan barang-barang

branded terkenal dengan harga yang relative lebih murah.

d. Accessibility Issues (masalah kemudahan akses) berkisar siapa yang harus

memiliki akses ke informasi dan apakah mereka harus membayar untuk

mengakses ini.

Contoh kasus :

ISYS6299 – Information System Concept

2401966621

Google, semua orang dapat - Enricomemperoleh

bebas untuk Didan Ramadhani – JIBA yang

informasi Class

dibutuhkan untuk kepentingannya sendiri .

6. Jelaskan dan berikan contoh, cara penyebaran, dan dampak dari malware berikut: (LO

2, 15%)

a. Virus

Virus adalah sebuah segmen kode komputer yang melakukan tindakan kejahatan

dengan melekat pada progam computer lain.

Cara penyebarannya :

Menggandakan dirinya sendiri dan menyebar dengan cara

menyisipkan dirinya pada program dan data lainnya.

Dampak :

Dapat kehilangan dokumen, merusak memori harddisk dan RAM

kapasitasnya menjadi mengecil.

b. Worm

Worm adalah sebuah segmen kode komputer yang menyebar dengan sendirinya

dan melakukan tindakan kejahatan tanpa memerlukan program computer lain.

Cara penyebarannya :

Jika komputer terjangkit virus worm dibiarkan terlalu lama, worm akan

menggandakan dirinya sendiri dan membuat space pada harddisk

pengguna penuh.

Dampak :

Sebuah sistem komputer atau sistem jaringan komputer terinfeksi

worm komputer, maka komputer terasa lambat karena seolah komputer

sedang melakukan aktivitas berat. Dan jika sebuah sistem jaringan

komputer yang disusupi, maka akan terasa lambat konektivitas

jaringannya karena worm bekerja memenuhi akses jaringan tersebut.

c. Trojan horse

Trojan horse adalah sebuah program perangkat lunak yang menyembunyikan

program computer lain dan menunjukkan perilaku yang telah dirancang hanya

ketika diaktifkan.

Cara penyebarannya :

Virus ini masuk kedalam komputer lewat internet, email, dan lain –

lain.

Dampak :

Menangkap informasi sensitive Anda (misalnya password, nomor

rekening, dll) dan mengirimkannya kepada pencipta Trojan Horse.

d. Logic bomb

Logic bomb adalah segment kode komputer yang tertanam pada program

komputer suatu organisasi yang dirancang untuk aktif dan melakukan tindakan

desktruktif pada waktu dan tanggal tertentu.

Cara penyebarannya :

Sepotong kode yang sengaja dimasukkan ke dalam sistem perangkat

lunak yang akan mengaktifkan fungsi berbahaya ketika kondisi tertentu

terpenuhi.

Dampak :

ISYS6299 – Information System Concept

2401966621

Memiliki hak akses ke dalam - Enrico

pernagkat Didan

lunak Ramadhani

yang disusupi.– JIBA Class

e. Phishing attack

Phishing attacks melakukan penipuan untuk mendapatkan informasi pribadi yang

sensitive dengan menyamar sebagai tampaknya e-mail resmi atau pesan pribadi.

Dampak :

Mendapatkan informasi pribadi seperti User ID,Password dan data-

data sensitive lainnya.

f. Distributed Denial of Service (DDOS)

Distributed denial-of-service attack, pertama penyerang mengambil alih banyak

komputer. Komputer-komputer ini disebut zombie atau bot. Bersamasama, bot ini

membentuk sebuah botnet.

Cara penyebarannya :

Penyerangan ini sering terjadi pada server eksternal dengan cara

pelaku akan melakukan traffic flooding, request flooding, dan merusak

komunikasi antara client dengan host dengan melakukan perubahan

konfigurasi.

Dampak :

Mengakibatkan sistem pada server / komputer berhenti.

g. Spyware

Spyware mengumpulkan informasi pribadi tentang pengguna tanpa persetujuan

pengguna. Dua tipe spyware yaitu keystroke loggers (keyloggers) and screen

scrapers. Keystroke loggers merekam keystrokes dan riwayat browsing Web

Anda. Screen scrapers merekam terus menerus “film” dari apa yang Anda lakukan

di layar.

h. Spamware

Spamware adalah perangkat lunak asing yang dirancang untuk menggunakan

komputer Anda sebagai launchpad untuk spammer. Spam adalah email yang tidak

diminta.

i. Cookies

Cookies sejumlah kecil informasi yang disimpan website ke dalam komputer

Anda.

---oOo---

Referensi :

LN Week 1 Information to Information System & Organizational Strategy,

Competitive Advantage, and Information System.

LN Week 2 Ethics And Privacy &Information Security

https://sis.binus.ac.id/2016/10/06/sistem-informasi-vs-teknologi-informasi/

https://sis.binus.ac.id/2017/09/14/keunggulan-jurusan-sistem-informasi/

https://student-activity.binus.ac.id/himti/2016/03/05/pengaruh-teknologi-dalam-

kehidupan/

https://student-activity.binus.ac.id/himtek/2017/07/31/peran-teknologi-informasi-

dalam-perkembangan-industri-global/

https://sis.binus.ac.id/2018/02/21/porters-5-forces-model/

ISYS6299 – Information System Concept

2401966621 - Enrico Didan Ramadhani – JIBA Class

https://socs.binus.ac.id/2018/12/10/mengenal-virus-komputer-sejarah-jenis-serta-

penanggulangannya/

ISYS6299 – Information System Concept

Anda mungkin juga menyukai

- 2212 - Isys6332035 - Jiba - TP1-W2-S3-R1 - 2401966621 - Enrico Didan RamadhaniDokumen7 halaman2212 - Isys6332035 - Jiba - TP1-W2-S3-R1 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2212 - Isys6318035 - Jiba - TP1-W2-S3-R2 - 2401966621 - Enrico Didan RamadhaniDokumen7 halaman2212 - Isys6318035 - Jiba - TP1-W2-S3-R2 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2212 Isys6318035 Jiba TK4-W9-S13-R2 Team3Dokumen4 halaman2212 Isys6318035 Jiba TK4-W9-S13-R2 Team3Didan EnricoBelum ada peringkat

- 2212 Isys6318035 Jiba TK3-W8-S12-R2 Team3Dokumen9 halaman2212 Isys6318035 Jiba TK3-W8-S12-R2 Team3Didan EnricoBelum ada peringkat

- 2212 - Isys6332035 - Jiba - TP2-W7-S11-R1 - 2401966621 - Enrico Didan RamadhaniDokumen9 halaman2212 - Isys6332035 - Jiba - TP2-W7-S11-R1 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2212 Isys6318035 Jiba TK1-W3-S4-R2 Team3Dokumen4 halaman2212 Isys6318035 Jiba TK1-W3-S4-R2 Team3Didan EnricoBelum ada peringkat

- 2022 - Lang6031 - Jiba - TP1-W2-S3-R4 - 2401966621 - Enrico Didan RamadhaniDokumen5 halaman2022 - Lang6031 - Jiba - TP1-W2-S3-R4 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2111 Isys6507035 Jiba TK2-W5-S7-R0 Team4Dokumen6 halaman2111 Isys6507035 Jiba TK2-W5-S7-R0 Team4Didan EnricoBelum ada peringkat

- 2212 Isys6318035 Jiba TK2-W4-S5-R2 Team3Dokumen7 halaman2212 Isys6318035 Jiba TK2-W4-S5-R2 Team3Didan EnricoBelum ada peringkat

- Tugas Personal Ke-3 (Minggu 8 / Sesi 12) : JawabDokumen3 halamanTugas Personal Ke-3 (Minggu 8 / Sesi 12) : JawabDidan EnricoBelum ada peringkat

- 2022 - Isys6611 - Jiba - TP2-W7-S11-R0 - 2401966621 - Enrico Didan RamadhaniDokumen5 halaman2022 - Isys6611 - Jiba - TP2-W7-S11-R0 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- Case 1: Tugas Personal Ke-2 Week 7/ Sesi 11Dokumen7 halamanCase 1: Tugas Personal Ke-2 Week 7/ Sesi 11Didan EnricoBelum ada peringkat

- 2012 Isys6299 Jiba TK2-W5-S7-R3 Team1Dokumen5 halaman2012 Isys6299 Jiba TK2-W5-S7-R3 Team1Didan EnricoBelum ada peringkat

- 2022 - Lang6031 - Jiba - TP4-W8-S12-R4 - 2401966621 - Enrico Didan RamadhaniDokumen4 halaman2022 - Lang6031 - Jiba - TP4-W8-S12-R4 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2022 - Isys6611 - Jiba - TP1-W2-S3-R0 - 2401966621 - Enrico Didan RamadhaniDokumen5 halaman2022 - Isys6611 - Jiba - TP1-W2-S3-R0 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- 2022 - Lang6031 - Jiba - TP2-W3-S4-R4 - 2401966621 - Enrico Didan RamadhaniDokumen5 halaman2022 - Lang6031 - Jiba - TP2-W3-S4-R4 - 2401966621 - Enrico Didan RamadhaniDidan EnricoBelum ada peringkat

- Tugas Personal Ke-2 (Minggu 7 / Sesi 11) : ISYS6299 - Information System ConceptDokumen3 halamanTugas Personal Ke-2 (Minggu 7 / Sesi 11) : ISYS6299 - Information System ConceptDidan EnricoBelum ada peringkat

- 2012 Acct6174 Jiba TK3-W8-S12-R3 Team8Dokumen12 halaman2012 Acct6174 Jiba TK3-W8-S12-R3 Team8Didan EnricoBelum ada peringkat

- 2012 Isys6299 Jiba TK1-W3-S4-R3 Team1Dokumen8 halaman2012 Isys6299 Jiba TK1-W3-S4-R3 Team1Didan EnricoBelum ada peringkat

- Case 1: Tugas Personal Ke-1 Week 2/ Sesi 3Dokumen7 halamanCase 1: Tugas Personal Ke-1 Week 2/ Sesi 3Didan EnricoBelum ada peringkat

- 2012 Isys6299 Jiba TK4-W10-S15-R3 Team1Dokumen11 halaman2012 Isys6299 Jiba TK4-W10-S15-R3 Team1Didan EnricoBelum ada peringkat

- Case 1: Tugas Kelompok Ke-2 Week 5/ Sesi 7Dokumen3 halamanCase 1: Tugas Kelompok Ke-2 Week 5/ Sesi 7pakdwikBelum ada peringkat