Isu Dan Keprofesian 3

Diunggah oleh

NaeJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Isu Dan Keprofesian 3

Diunggah oleh

NaeHak Cipta:

Format Tersedia

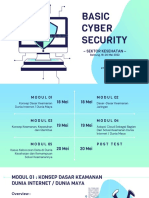

MODUL ISU SOSIAL & KEPROFESIAN TEKNOLOGI INFORMASI

(CCI-410)

MODUL 04

CYBERSECURITY

DISUSUN OLEH

MALABAY,S.KOM,M.KOM

UNIVERSITAS ESA UNGGUL

2020

Universitas Esa Unggul

http://esaunggul.ac.id

0 / 16

CYBERSECURITY

A. Kemampuan Akhir Yang Diharapkan

Setelah mempelajari modul ini, diharapkan mahasiswa mampu : Mahasiswa

mampu memahami Cybersecurity

B. Uraian dan Contoh

Kehidupan modern didominasi oleh data dan jumlah informasi yang dikeluarkan

ke dunia luar biasa. Dari akun media sosial kami hingga perbankan online,

informasi kami ada di mana-mana, baik secara publik maupun pribadi. Informasi

ini berharga bagi individu, bisnis, pemerintah, dan tentu saja peretas.

Ancaman serangan dunia maya meningkat setiap tahun dan menurut Online Trust

Alliance, 2017 adalah tahun terburuk dalam hal serangan dunia maya terhadap

bisnis, berlipat ganda dari 82.000 pada tahun sebelumnya menjadi lebih dari

159.000.

Kenyataannya adalah bahwa sebagian besar serangan bersifat oportunistik dan

memanfaatkan kesalahan keamanan sederhana seperti sistem operasi yang tidak

ditambal, keamanan kata sandi yang buruk, atau karyawan yang mengklik email

phishing yang terinfeksi.

93% dari semua pelanggaran pada tahun 2017 dapat dihindari dengan praktik

kebersihan dunia maya sederhana, seperti memperbarui perangkat lunak secara

rutin, memblokir pesan email palsu, dan melatih karyawan untuk mengenali

serangan phishing. - Aliansi Kepercayaan Online, 2018

Mengabaikan Cybersecurity tidak lagi menjadi pilihan dan perusahaan dari semua

ukuran perlu menerapkan langkah-langkah keamanan yang sesuai, terutama ketika

mempertimbangkan dan potensi denda yang terkait dengan pelanggaran data

besar.

Universitas Esa Unggul

http://esaunggul.ac.id

1 / 16

Tapi apa itu Cybersecurity?

Cybersecurity adalah perlindungan informasi digital dan pertahanan data tersebut

terhadap ancaman berbahaya dan akses yang tidak beralasan. Itu terdiri dari tiga

elemen utama:

Kerahasiaan

Integritas

Ketersediaan

Kerahasiaan - siapa yang benar-benar membutuhkan akses ke informasi?

Kerahasiaan adalah tentang privasi dan bekerja atas dasar 'hak istimewa terendah'.

Hanya mereka yang membutuhkan akses ke informasi tertentu yang boleh

diberikan, dan tindakan perlu dilakukan untuk memastikan data sensitif dicegah

agar tidak jatuh ke tangan yang salah.

Semakin penting informasi, semakin kuat langkah-langkah pengamanan yang

diperlukan.

Tindakan yang mendukung kerahasiaan dapat mencakup kebijakan klasifikasi

data, enkripsi data, ID dan kata sandi, otentikasi dua faktor, verifikasi biometrik,

sistem celah udara atau bahkan perangkat yang terputus untuk informasi yang

paling sensitif.

Integritas - bagaimana memastikan keakuratan data?

Integritas informasi sangat penting, dan organisasi perlu mengambil langkah-

langkah yang diperlukan untuk memastikan bahwa informasi tersebut tetap akurat

sepanjang siklus hidupnya, baik saat istirahat atau selama transit.

Hak akses dan kontrol versi selalu berguna untuk mencegah perubahan yang tidak

diinginkan atau penghapusan informasi. Cadangan harus dilakukan secara berkala

Universitas Esa Unggul

http://esaunggul.ac.id

2 / 16

untuk memastikan bahwa data yang salah dapat dipulihkan. Terkait integritas

informasi saat transit, hash satu cara dapat digunakan untuk memastikan bahwa

data tetap tidak berubah.

Ketersediaan - bagaimana menjaga bisnis tetap berjalan?

Menjaga operasional bisnis sangat penting dan perlu memastikan bahwa mereka

yang memerlukan akses ke perangkat keras, perangkat lunak, peralatan, atau

bahkan informasi dapat memperoleh akses ini kapan saja.

Perencanaan bencana sangat penting untuk ini dan organisasi perlu merencanakan

sebelumnya untuk mencegah hilangnya ketersediaan jika hal terburuk terjadi. Ini

dapat mencakup rencana untuk menangani serangan dunia maya seperti DDoS,

rencana untuk menangani potensi kehilangan daya pusat data, cara menangani

bencana alam atau bahkan kemacetan informasi yang dapat memperlambat

komunikasi perusahaan.

Setiap perusahaan mungkin memiliki prioritas yang berbeda dalam hal tiga

elemen model CIA. Namun apa pun masalahnya, menggunakan ini sebagai titik

awal akan langsung membuat organisasi lebih aman dengan rancangannya sendiri.

Cybersecurity adalah keadaan atau proses untuk melindungi dan memulihkan

jaringan, perangkat, dan program dari segala jenis serangan siber.

Serangan dunia maya adalah bahaya yang terus berkembang bagi organisasi,

karyawan, dan konsumen. Mereka mungkin dirancang untuk mengakses atau

menghancurkan data sensitif atau memeras uang. Akibatnya, mereka dapat

menghancurkan bisnis dan merusak kehidupan finansial dan pribadi - terutama

jika menjadi korban pencurian identitas.

Apa pertahanan terbaik? Sistem Cybersecurity yang kuat memiliki banyak lapisan

perlindungan yang tersebar di komputer, perangkat, jaringan, dan program. Tetapi

sistem keamanan dunia maya yang kuat tidak hanya mengandalkan teknologi

Universitas Esa Unggul

http://esaunggul.ac.id

3 / 16

pertahanan dunia maya; itu juga bergantung pada orang-orang yang membuat

pilihan pertahanan dunia maya yang cerdas.

Berita bagus? tidak perlu menjadi pakar keamanan dunia maya untuk memahami

dan mempraktikkan taktik pertahanan maya yang baik. Panduan ini bisa

membantu dengan mempelajari lebih lanjut tentang keamanan dunia maya dan

cara membantu mempertahankan diri dari ancaman dunia maya, dan cara

mengenali dan menghindari ancaman sebelum menyusup ke jaringan atau

perangkat.

Cybersecurity vs. keamanan komputer vs. keamanan TI

Seperti disebutkan di atas, keamanan dunia maya adalah praktik melindungi

sistem elektronik, jaringan, komputer, perangkat seluler, program, dan data dari

serangan digital berbahaya. Penjahat dunia maya dapat menyebarkan berbagai

serangan terhadap korban individu atau bisnis yang dapat mencakup mengakses,

mengubah, atau menghapus data sensitif; memeras pembayaran; atau mengganggu

proses bisnis.

Bagaimana keamanan dunia maya dicapai? Melalui infrastruktur yang terbagi

menjadi tiga komponen utama: keamanan TI, keamanan dunia maya, dan

keamanan komputer.

Keamanan teknologi informasi (TI), juga dikenal sebagai keamanan informasi

elektronik, adalah perlindungan data baik di tempat disimpan maupun saat

bergerak melalui jaringan. Sementara keamanan dunia maya hanya melindungi

data digital, keamanan TI melindungi data digital dan fisik dari penyusup.

Keamanan dunia maya adalah bagian dari keamanan TI. Sementara keamanan TI

melindungi data fisik dan digital, keamanan dunia maya melindungi data digital di

jaringan, komputer, dan perangkat dari akses, serangan, dan perusakan yang tidak

sah.

Keamanan jaringan, atau keamanan komputer, adalah bagian dari keamanan dunia

maya. Jenis keamanan ini menggunakan perangkat keras dan perangkat lunak

Universitas Esa Unggul

http://esaunggul.ac.id

4 / 16

untuk melindungi data apa pun yang dikirim melalui komputer dan perangkat lain

ke jaringan. Keamanan jaringan berfungsi untuk melindungi infrastruktur TI dan

menjaga dari informasi yang dicegat dan diubah atau dicuri oleh penjahat dunia

maya.

Jenis keamanan cyber

Agar terlindungi dengan lebih baik, penting untuk mengetahui berbagai jenis

Cybersecurity. Ini termasuk keamanan infrastruktur kritis, keamanan jaringan,

keamanan aplikasi, keamanan informasi, keamanan cloud, pencegahan kehilangan

data, dan pendidikan pengguna akhir.

Keamanan infrastruktur kritis: Terdiri dari sistem fisik siber seperti jaringan listrik

dan sistem pemurnian air.

Keamanan jaringan: Melindungi jaringan internal dari penyusup dengan

mengamankan infrastruktur. Contoh keamanan jaringan termasuk penerapan

otentikasi dua faktor (2FA) dan kata sandi baru yang kuat.

Keamanan aplikasi: Menggunakan perangkat lunak dan perangkat keras untuk

bertahan dari ancaman eksternal yang mungkin muncul dengan sendirinya dalam

tahap pengembangan aplikasi. Contoh keamanan aplikasi termasuk program

antivirus, firewall, dan enkripsi.

Keamanan informasi: Juga dikenal sebagai InfoSec, melindungi data fisik dan

digital — pada dasarnya data dalam bentuk apa pun — dari akses, penggunaan,

perubahan, pengungkapan, penghapusan yang tidak sah, atau bentuk lain yang

tidak diinginkan.

Keamanan cloud: Alat berbasis perangkat lunak yang melindungi dan memantau

data di cloud, untuk membantu menghilangkan risiko yang terkait dengan

serangan di lokasi.

Universitas Esa Unggul

http://esaunggul.ac.id

5 / 16

Pencegahan kehilangan data: Terdiri dari pengembangan kebijakan dan proses

untuk menangani dan mencegah hilangnya data, dan mengembangkan kebijakan

pemulihan jika terjadi pelanggaran keamanan cyber. Ini termasuk pengaturan izin

jaringan dan kebijakan untuk penyimpanan data.

Pendidikan pengguna akhir: Mengakui bahwa sistem keamanan dunia maya hanya

sekuat tautan yang berpotensi paling lemah: orang-orang yang menggunakannya.

Pendidikan pengguna akhir melibatkan pengajaran kepada pengguna untuk

mengikuti praktik terbaik seperti tidak mengeklik tautan yang tidak dikenal atau

mengunduh lampiran yang mencurigakan di email — yang dapat memungkinkan

masuknya perangkat lunak jahat dan bentuk perangkat lunak berbahaya lainnya

Ada banyak jenis ancaman dunia maya yang dapat menyerang perangkat dan

jaringan, tetapi umumnya semua itu terbagi dalam tiga kategori. Kategorinya

adalah serangan terhadap kerahasiaan, integritas dan ketersediaan.

Serangan terhadap kerahasiaan. Serangan ini dapat dirancang untuk mencuri

informasi identitas pribadi dan informasi rekening bank atau kartu kredit. Setelah

serangan ini, informasi dapat dijual atau diperdagangkan di web gelap untuk

dibeli dan digunakan orang lain.

Serangan terhadap integritas. Serangan ini terdiri dari sabotase pribadi atau

perusahaan, dan sering disebut kebocoran. Seorang penjahat dunia maya akan

mengakses dan merilis informasi sensitif untuk tujuan mengungkap data dan

mempengaruhi publik untuk kehilangan kepercayaan pada seseorang atau suatu

organisasi.

Serangan terhadap ketersediaan. Tujuan dari jenis serangan siber ini adalah untuk

memblokir pengguna dari mengakses data mereka sendiri hingga mereka

membayar biaya atau tebusan. Biasanya, penjahat dunia maya akan menyusup ke

jaringan dan pihak yang berwenang untuk mengakses data penting, menuntut uang

tebusan dibayarkan. Perusahaan terkadang membayar tebusan dan memperbaiki

kerentanan dunia maya setelahnya sehingga mereka dapat menghindari

penghentian aktivitas bisnis.

Universitas Esa Unggul

http://esaunggul.ac.id

6 / 16

Berikut adalah beberapa jenis ancaman dunia maya yang termasuk dalam tiga

kategori yang tercantum di atas.

Rekayasa sosial, sejenis serangan terhadap kerahasiaan, adalah proses

memanipulasi orang secara psikologis untuk melakukan tindakan atau

memberikan informasi. Serangan phishing adalah bentuk manipulasi psikologis

yang paling umum. Serangan phishing biasanya datang dalam bentuk email yang

menipu dengan tujuan menipu penerima agar memberikan informasi pribadi.

APT (ancaman persisten tingkat lanjut), jenis serangan terhadap integritas, di

mana pengguna yang tidak sah menyusup ke jaringan tanpa terdeteksi dan tetap

berada di jaringan untuk waktu yang lama. Maksud dari APT adalah untuk

mencuri data dan tidak merusak jaringan. APT sering terjadi di sektor dengan

informasi bernilai tinggi, seperti pertahanan negara, manufaktur, dan industri

keuangan.

Malware, atau perangkat lunak berbahaya, adalah jenis serangan terhadap

ketersediaan. Ini mengacu pada perangkat lunak yang dirancang untuk

mendapatkan akses atau merusak komputer tanpa sepengetahuan pemiliknya.

Malware dapat melakukan segalanya mulai dari mencuri informasi login dan

menggunakan komputer untuk mengirim spam, hingga merusak sistem komputer.

Beberapa jenis malware yang umum termasuk spyware, keyloggers, true virus,

dan worm.

Ransomware, bentuk lain dari perangkat lunak berbahaya, juga merupakan jenis

serangan terhadap ketersediaan. Tujuannya adalah untuk mengunci dan

mengenkripsi data komputer atau perangkat— pada dasarnya menyandera file—

kemudian meminta uang tebusan untuk memulihkan akses. Seorang korban

biasanya harus membayar tebusan dalam jangka waktu tertentu atau berisiko

kehilangan akses ke informasi selamanya. Jenis ransomware yang umum

termasuk malware kripto, loker, dan scareware.

Universitas Esa Unggul

http://esaunggul.ac.id

7 / 16

Skala ancaman keamanan cyber

Sementara taktik pertahanan dunia maya berkembang, begitu pula ancaman

keamanan dunia maya, dengan perangkat lunak berbahaya dan bahaya lain yang

mengambil bentuk baru. Dan ancaman keamanan dunia maya tidak

mendiskriminasi. Semua individu dan organisasi yang menggunakan jaringan

adalah target potensial. Untuk membantu melindungi diri sendiri, penting untuk

mengetahui tiga jenis ancaman keamanan dunia maya: kejahatan dunia maya,

serangan dunia maya, dan terorisme dunia maya.

Kejahatan dunia maya dilakukan oleh satu atau lebih individu yang menargetkan

sistem untuk menyebabkan malapetaka atau untuk keuntungan finansial.

Serangan dunia maya sering kali dilakukan karena alasan politik dan mungkin

dirancang untuk mengumpulkan serta mendistribusikan informasi sensitif.

Cyberterrorism dirancang untuk melanggar sistem elektronik untuk menimbulkan

kepanikan dan ketakutan pada korbannya.

Ancaman Keamanan Cyber yang Menghadapi Bisnis

Bisnis di semua industri menghadapi berbagai macam ancaman keamanan dunia

maya. Perusahaan harus memahami rentetan ancaman yang datang dari penyerang

untuk menerapkan rencana keamanan komprehensif yang mengatasi kerentanan

mereka. Keprihatinan mendesak untuk bisnis kecil dan besar meliputi:

Gangguan POS - Meskipun data mining dari terminal POS telah menurun dalam

beberapa tahun terakhir, hal tersebut masih menjadi perhatian utama.

Kesalahan karyawan - Menurut Ponemon Institute, kesalahan karyawan adalah

penyebab utama pelanggaran data. Sampai pelatihan yang lebih baik diterapkan di

tempat kerja, kesalahan karyawan yang tidak disengaja akan berkontribusi secara

signifikan terhadap kerentanan perusahaan.

Universitas Esa Unggul

http://esaunggul.ac.id

8 / 16

Ancaman orang dalam - Meskipun banyak karyawan yang berkontribusi terhadap

pelanggaran data melakukannya sama sekali tidak sadar, karyawan nakal dengan

maksud untuk mencuri data adalah ancaman dunia maya yang terus meningkat.

Serangan aplikasi web - Malware, phishing, dan kredensial akses yang dicuri

memungkinkan peretas mendapatkan akses ke aset bisnis melalui serangan

aplikasi web.

Perangkat Internet of Things - Perangkat yang terhubung (dari pelacak kebugaran

hingga sistem kontrol akses otomatis) diproyeksikan menjadi gerbang utama

untuk pelanggaran data di tahun-tahun mendatang. Perusahaan yang

menginginkan perlindungan penuh harus memastikan perangkat IoT yang

terhubung dilindungi oleh paket keamanan cyber mereka.

Kehilangan dan pencurian perangkat - Dari seorang karyawan yang kehilangan

ponsel cerdas hingga pencuri yang mencuri tablet, kehilangan dan pencurian

perangkat berperan dalam pelanggaran data.

Serangan DDoS - Serangan DDoS (penolakan layanan terdistribusi) dapat

mematikan situs web bisnis karena pemerasan.

Bagaimana Melindungi Bisnis Sepenuhnya dari Ancaman Cyber

Ada kesenjangan besar antara kesadaran dan kesiapsiagaan untuk ancaman dunia

maya, dengan perusahaan dari semua ukuran mengejar ketertinggalan untuk

menemukan dan memperbaiki kerentanan. Memahami berbagai ancaman adalah

langkah pertama untuk melindungi bisnis dari ancaman dunia maya.

Setelah mengetahui apa yang dihadapi, lakukan penilaian menyeluruh terhadap

sistem keamanan jaringan untuk mengidentifikasi area tempat yang dilindungi dan

tempat tetap rentan. Lihat semua proses bisnis dan teknologi, aplikasi, dan data

yang secara langsung mendukung ini. Aplikasi apa yang sangat penting untuk

setiap departemen?

Universitas Esa Unggul

http://esaunggul.ac.id

9 / 16

Setelah mengetahui apa yang benar-benar penting untuk dilindungi, gali perangkat

keras yang mendukung aplikasi ini dan infrastruktur yang menghubungkan

semuanya. Petakan perangkat yang menggunakan jaringan, termasuk laptop atau

smartphone karyawan. Setiap perangkat di jaringan dapat menimbulkan risiko.

Sekarang tahu apa yang perlu dilindungi dalam hal infrastruktur dan perangkat.

Identifikasi kontrol mana yang sudah ada untuk melindungi infrastruktur dan catat

apa yang tidak dilindungi. Inilah yang disebut kerentanan.

Selanjutnya, temukan cara untuk mengurangi kerentanan. Menerapkan tambalan

ke perangkat lunak, melindungi gerbang kontrol akses dengan firewall internal,

dan memperbarui perangkat lunak lama ke versi yang lebih baru adalah contoh

langkah yang dapat diambil untuk melindungi data yang rentan.

Tidak ada keraguan bahwa keamanan dunia maya akan terus menjadi ancaman

yang berkembang untuk bisnis saat ini. Ambil langkah-langkah sekarang untuk

mengurangi kerusakan, termasuk memiliki metode untuk mengomunikasikan

pelanggaran (atau potensi pelanggaran) dengan cepat ke seluruh organisasi.

Cybersecurity disebut sebagai keamanan informasi, Cybersecurity mengacu pada

praktik memastikan integritas, kerahasiaan, dan ketersediaan (ICA) informasi.

Cybersecurity terdiri dari seperangkat alat yang berkembang, pendekatan

manajemen risiko, teknologi, pelatihan, dan praktik terbaik yang dirancang untuk

melindungi jaringan, perangkat, program, dan data dari serangan atau akses tidak

sah.

Cybersecurity tradisional berpusat di sekitar penerapan langkah-langkah

pertahanan di sekitar batas yang ditentukan. Inisiatif pemberdayaan baru-baru ini

seperti pekerja jarak jauh dan kebijakan Bring Your Own Device (BYOD) telah

membubarkan perimeter, mengurangi visibilitas ke dalam aktivitas dunia maya,

dan memperluas permukaan serangan.

Universitas Esa Unggul

http://esaunggul.ac.id

10 / 16

Saat ini, pelanggaran meningkat dengan cepat meskipun pengeluaran keamanan

mencapai rekor. Organisasi global beralih ke Cybersecurity yang berpusat pada

manusia, sebuah pendekatan baru yang berfokus pada perubahan dalam perilaku

pengguna alih-alih sejumlah ancaman yang meningkat secara eksponensial.

Didirikan pada analisis perilaku, Cybersecurity yang berpusat pada manusia

memberikan wawasan tentang bagaimana pengguna akhir berinteraksi dengan

data dan memperluas kontrol keamanan ke semua sistem tempat data berada,

bahkan jika tidak secara eksklusif dikendalikan oleh organisasi. Pada akhirnya,

pendekatan ini dirancang untuk mengidentifikasi anomali perilaku untuk

memunculkan dan memprioritaskan ancaman paling serius, mengurangi waktu

investigasi dan deteksi ancaman.

DEFINISI KEAMANAN CYBER

Keamanan dunia maya mengacu pada badan teknologi, proses, dan praktik yang

dirancang untuk melindungi jaringan, perangkat, program, dan data dari serangan,

kerusakan, atau akses tidak sah. Keamanan dunia maya juga dapat disebut sebagai

keamanan teknologi informasi.

PENTINGNYA KEAMANAN CYBER

Keamanan dunia maya penting karena organisasi pemerintah, militer, perusahaan,

keuangan, dan medis mengumpulkan, memproses, dan menyimpan data dalam

jumlah yang belum pernah terjadi sebelumnya di komputer dan perangkat lain.

Sebagian besar dari data tersebut dapat berupa informasi sensitif, baik itu

kekayaan intelektual, data keuangan, informasi pribadi, atau jenis data lain yang

akses atau pengungkapannya tidak sah dapat berdampak negatif. Organisasi

mengirimkan data sensitif ke seluruh jaringan dan ke perangkat lain selama

menjalankan bisnis, dan keamanan dunia maya menjelaskan disiplin yang

didedikasikan untuk melindungi informasi tersebut dan sistem yang digunakan

untuk memproses atau menyimpannya. Seiring dengan pertumbuhan volume dan

kecanggihan serangan dunia maya, perusahaan dan organisasi, terutama yang

bertugas menjaga informasi yang berkaitan dengan keamanan nasional, kesehatan,

Universitas Esa Unggul

http://esaunggul.ac.id

11 / 16

atau catatan keuangan, perlu mengambil langkah-langkah untuk melindungi

informasi bisnis dan personel sensitif.

TANTANGAN KEAMANAN CYBER

Untuk keamanan dunia maya yang efektif, organisasi perlu mengoordinasikan

upayanya di seluruh sistem informasinya. Elemen dunia maya mencakup semua

hal berikut:

Keamanan jaringan: Proses melindungi jaringan dari pengguna yang tidak

diinginkan, serangan, dan gangguan.

Keamanan aplikasi: Aplikasi memerlukan pembaruan dan pengujian terus-

menerus untuk memastikan program ini aman dari serangan.

Keamanan titik akhir: Akses jarak jauh adalah bagian penting dari bisnis, tetapi

juga bisa menjadi titik lemah untuk data. Keamanan endpoint adalah proses

melindungi akses jarak jauh ke jaringan perusahaan.

Keamanan data: Di dalam jaringan dan aplikasi adalah data. Melindungi informasi

perusahaan dan pelanggan adalah lapisan keamanan yang terpisah.

Manajemen identitas: Pada dasarnya, ini adalah proses memahami akses yang

dimiliki setiap individu dalam suatu organisasi.

Keamanan database dan infrastruktur: Segala sesuatu dalam jaringan melibatkan

database dan peralatan fisik. Melindungi perangkat ini sama pentingnya.

Keamanan cloud: Banyak file berada di lingkungan digital atau "cloud".

Melindungi data dalam 100% lingkungan online menghadirkan banyak tantangan.

Keamanan seluler: Ponsel dan tablet melibatkan hampir semua jenis tantangan

keamanan di dalam dan dari dirinya sendiri.

Pemulihan bencana / perencanaan kesinambungan bisnis: Jika terjadi pelanggaran,

bencana alam atau data peristiwa lainnya harus dilindungi dan bisnis harus terus

berjalan. Untuk ini, diperlukan rencana.

Pendidikan pengguna akhir: Pengguna mungkin adalah karyawan yang mengakses

jaringan atau pelanggan yang masuk ke aplikasi perusahaan. Mendidik kebiasaan

baik (perubahan kata sandi, otentikasi 2 faktor, dll.) Adalah bagian penting dari

Cybersecurity.

Universitas Esa Unggul

http://esaunggul.ac.id

12 / 16

Tantangan tersulit dalam keamanan dunia maya adalah sifat risiko keamanan itu

sendiri yang terus berkembang. Secara tradisional, organisasi dan pemerintah

telah memfokuskan sebagian besar sumber daya keamanan dunia maya mereka

pada keamanan perimeter untuk melindungi hanya komponen sistem terpenting

mereka dan bertahan dari perlakuan yang diketahui. Saat ini, pendekatan ini tidak

cukup, karena ancaman meningkat dan berubah lebih cepat daripada yang dapat

diimbangi oleh organisasi. Akibatnya, organisasi penasihat mempromosikan

pendekatan yang lebih proaktif dan adaptif terhadap keamanan dunia maya.

Demikian pula, National Institute of Standards and Technology (NIST)

mengeluarkan pedoman dalam kerangka penilaian risikonya yang

merekomendasikan pergeseran ke arah pemantauan berkelanjutan dan penilaian

real-time, pendekatan keamanan yang berfokus pada data sebagai lawan dari

model berbasis perimeter tradisional.

MENGELOLA KEAMANAN CYBER

National Cyber Security Alliance, melalui SafeOnline.org, merekomendasikan

pendekatan top-down untuk keamanan dunia maya di mana manajemen

perusahaan memimpin tanggung jawab dalam memprioritaskan manajemen

keamanan dunia maya di semua praktik bisnis. NCSA menyarankan bahwa

perusahaan harus bersiap untuk "menanggapi insiden dunia maya yang tak

terhindarkan, memulihkan operasi normal, dan memastikan bahwa aset

perusahaan dan reputasi perusahaan dilindungi." Panduan NCSA untuk

melakukan penilaian risiko dunia maya berfokus pada tiga bidang utama:

mengidentifikasi "permata mahkota" organisasi, atau informasi paling berharga

yang memerlukan perlindungan; mengidentifikasi ancaman dan risiko yang

dihadapi informasi itu; dan menguraikan kerusakan yang akan ditimbulkan

organisasi jika data itu hilang atau salah terungkap. Penilaian risiko dunia maya

juga harus mempertimbangkan peraturan apa pun yang memengaruhi cara

perusahaan untuk mengumpulkan, menyimpan, dan mengamankan data. Setelah

penilaian risiko dunia maya, kembangkan dan terapkan rencana untuk mengurangi

risiko dunia maya, lindungi "permata mahkota" yang diuraikan dalam penilaian,

dan deteksi serta tanggapi insiden keamanan secara efektif. Rencana ini harus

Universitas Esa Unggul

http://esaunggul.ac.id

13 / 16

mencakup proses dan teknologi yang diperlukan untuk membangun program

keamanan cyber yang matang. Bidang yang terus berkembang, praktik terbaik

keamanan dunia maya harus berkembang untuk mengakomodasi serangan yang

semakin canggih yang dilakukan oleh penyerang. Menggabungkan langkah-

langkah keamanan dunia maya yang sehat dengan basis karyawan yang

berpendidikan dan berpikiran keamanan memberikan pertahanan terbaik terhadap

penjahat dunia maya yang mencoba mendapatkan akses ke data sensitif

perusahaan. Meskipun mungkin tampak seperti tugas yang menakutkan, mulailah

dari yang kecil dan fokus pada data yang paling sensitif, skala upaya saat program

cyber baik.

C. Latihan

1. Perlindungan informasi digital dan pertahanan data tersebut terhadap

ancaman berbahaya dan akses yang tidak beralasan, disebut

2. Cybersecurity disebut sebagai keamanan …

D. Kunci Jawaban

1. Cybersecurity

2. Informasi

E. Daftar Pustaka

1. George W. Reynolds, (2012), Ethics in Information Technology, Fourth

Edition Course Technology, Cengage Learning ISBN-13: 978-1-111-53412-7

2. George W. Reynolds, (2010), Ethics in Information Technology, Third Edition

Course Technology, Cengage Learning ISBN-13: 978-0-538-74622-9

3. Robert A. Schultz, (2006), Contemporary issues in ethics and information

technology, IRM Press, ISBN 1-59140-781-8

4. https://www.secarma.com/info/understanding-cybersecurity.html

5. https://us.norton.com/internetsecurity-malware-what-is-cybersecurity-what-

you-need-to-know.html

6. https://www.onsolve.com/blog/understanding-cyber-security-threats/

7. https://www.forcepoint.com/product/dynamic-user-protection

Universitas Esa Unggul

http://esaunggul.ac.id

14 / 16

8. https://digitalguardian.com/blog/what-cyber-security

Universitas Esa Unggul

http://esaunggul.ac.id

15 / 16

Anda mungkin juga menyukai

- Pertemuan 14 PDFDokumen586 halamanPertemuan 14 PDFFauzanBelum ada peringkat

- Modul 01 Konsep Dasar Keamanan Dunia InternetDokumen32 halamanModul 01 Konsep Dasar Keamanan Dunia InternetUPTD Puskesmas BadauBelum ada peringkat

- MAKALAH Cyber SecurityDokumen4 halamanMAKALAH Cyber SecurityVisa Nur Sa'diahBelum ada peringkat

- MKSDDokumen9 halamanMKSDReza FachlefiBelum ada peringkat

- Draft Makalah HukumDokumen9 halamanDraft Makalah Hukumwinan brascoBelum ada peringkat

- Tugas Sesi 4 - Isu Sosial Keprofesian Teknologi Informasi - Toni Hari Wibwowo-20200801314Dokumen4 halamanTugas Sesi 4 - Isu Sosial Keprofesian Teknologi Informasi - Toni Hari Wibwowo-20200801314TONI HARIWIBOWOBelum ada peringkat

- Keamanan Informasi Dalam Pemanfaatan Teknologi Informasi: Rahma Maulidia (43219010132)Dokumen6 halamanKeamanan Informasi Dalam Pemanfaatan Teknologi Informasi: Rahma Maulidia (43219010132)Zali SaputraBelum ada peringkat

- Resume CH 8 Kelompok 7Dokumen27 halamanResume CH 8 Kelompok 7Fauzan AdhimaBelum ada peringkat

- Mengamankan Lingkungan TIDokumen12 halamanMengamankan Lingkungan TIRidho Jatmiko UtamaBelum ada peringkat

- Modul-4 - Security ConceptDokumen21 halamanModul-4 - Security ConceptN Asiiyah SagalaBelum ada peringkat

- PDF Tugas ResumeDokumen13 halamanPDF Tugas Resumeiswan.10819001Belum ada peringkat

- Tugas Sistem Informasi Manajemen - Keamanan InformasiDokumen21 halamanTugas Sistem Informasi Manajemen - Keamanan InformasiMuhammad farhanBelum ada peringkat

- Makalah SiberDokumen14 halamanMakalah SibernovaputraliayanoBelum ada peringkat

- Kuliah UMUMDokumen6 halamanKuliah UMUMNandoBelum ada peringkat

- Keamanan Siber (Cyber Security)Dokumen6 halamanKeamanan Siber (Cyber Security)liskaBelum ada peringkat

- Tugas Sim, Miftah Safira Alvi, Yananto Mihadi P., S.e., M.si., Cma.,Informasi Dalam Praktik, 2018.Dokumen22 halamanTugas Sim, Miftah Safira Alvi, Yananto Mihadi P., S.e., M.si., Cma.,Informasi Dalam Praktik, 2018.Miftah safira AlviBelum ada peringkat

- Pengelolaan Keamanan DataDokumen8 halamanPengelolaan Keamanan DataRoni MarwanezraBelum ada peringkat

- Tugas Sistem Informasi Manajemen KeamanaDokumen28 halamanTugas Sistem Informasi Manajemen KeamanaClairin LiadiBelum ada peringkat

- KUMPULAN MAKALAH TikDokumen7 halamanKUMPULAN MAKALAH TikwahyuBelum ada peringkat

- Veronika Laurentia Siboro - KSIDokumen27 halamanVeronika Laurentia Siboro - KSILusia SitanggangBelum ada peringkat

- Tugas Sistem Informasi Manajemen Keamanan Informasi (Studi Kasus Bank Bca)Dokumen13 halamanTugas Sistem Informasi Manajemen Keamanan Informasi (Studi Kasus Bank Bca)RanBelum ada peringkat

- Makalah Cyber SecurityDokumen6 halamanMakalah Cyber Securitysiswamto345Belum ada peringkat

- Kelompok 4 BIDokumen7 halamanKelompok 4 BIMutia Salwa TalagaBelum ada peringkat

- Isu 4Dokumen5 halamanIsu 4Mario MarioBelum ada peringkat

- Digital Forensik UtsDokumen10 halamanDigital Forensik UtsTetsuyaBelum ada peringkat

- Kasus Pembobolan Bank BcaDokumen13 halamanKasus Pembobolan Bank BcaJumri AniBelum ada peringkat

- SiSTEM INFORMASI DAN PENGENDALIAN INTERNALDokumen22 halamanSiSTEM INFORMASI DAN PENGENDALIAN INTERNALzikra03Belum ada peringkat

- Kelompok 1 - Kelas 4d - PPT Bab 8Dokumen26 halamanKelompok 1 - Kelas 4d - PPT Bab 8ida ayu yudiantariBelum ada peringkat

- Atasi Ancaman Informasi Dengan Kontrol KeamananDokumen16 halamanAtasi Ancaman Informasi Dengan Kontrol KeamananMoribundBelum ada peringkat

- Bab 14 Sim - EditedDokumen22 halamanBab 14 Sim - EditedsesiliaBelum ada peringkat

- MIS Leason LearntDokumen2 halamanMIS Leason LearntKevin Parto SuwitoBelum ada peringkat

- Keamanan JaringanDokumen62 halamanKeamanan JaringanHayyun KartikaBelum ada peringkat

- TR 9Dokumen6 halamanTR 9Azril HasibuanBelum ada peringkat

- Chapter 4Dokumen13 halamanChapter 4audreyBelum ada peringkat

- Konsep Dasar Keamanan KomputerDokumen7 halamanKonsep Dasar Keamanan KomputerAQ Hatsue Arato AnaRkizzBelum ada peringkat

- TugasTM09 PRICILLIARAIHAN 43217120055Dokumen20 halamanTugasTM09 PRICILLIARAIHAN 43217120055Ferry ArdiansyahBelum ada peringkat

- Tugas Uas Keamanan Informasi - SonyDokumen11 halamanTugas Uas Keamanan Informasi - SonySony NuhmanaBelum ada peringkat

- TugasSIM UniversitasMercuBuana2019Dokumen29 halamanTugasSIM UniversitasMercuBuana2019Ardian SBelum ada peringkat

- 2121 - Comp8046041 - LZT2 - TP1-W1-S1-R0 - 2301977523 - Yohanes Beato DionisiusDokumen14 halaman2121 - Comp8046041 - LZT2 - TP1-W1-S1-R0 - 2301977523 - Yohanes Beato DionisiusYohanes Beato DionisiusBelum ada peringkat

- Makalah LiterasiDokumen8 halamanMakalah LiterasiMeli YanaBelum ada peringkat

- Kejahatan Teknologi InformasiDokumen10 halamanKejahatan Teknologi InformasiYunita Sari AdhaniBelum ada peringkat

- Tugas SIM - Diastri Satrian - 43217110001 - Implementasi Manajemen Keamanan Informasi Pada Perusahaan - 2018Dokumen22 halamanTugas SIM - Diastri Satrian - 43217110001 - Implementasi Manajemen Keamanan Informasi Pada Perusahaan - 2018Diaztri ShatryanBelum ada peringkat

- Makalah Sistem Informasi ManajemenDokumen15 halamanMakalah Sistem Informasi ManajemenA BBelum ada peringkat

- Cyber SecurityDokumen9 halamanCyber SecurityGathaya GunawanBelum ada peringkat

- #1 Keamanan Sistem Komputer Dan JaringanDokumen8 halaman#1 Keamanan Sistem Komputer Dan JaringanEDMAR BANGKIR NURMANSYAHBelum ada peringkat

- Keamanan Sistem InformasiDokumen25 halamanKeamanan Sistem InformasiBubblebobBelum ada peringkat

- Keamanan InformasiDokumen8 halamanKeamanan InformasirahmadBelum ada peringkat

- Siber MargeDokumen185 halamanSiber MargeMuhamad Iqbal MaulanaBelum ada peringkat

- Makalah Keamanan Komputer UNIBBADokumen9 halamanMakalah Keamanan Komputer UNIBBAanak tanahBelum ada peringkat

- 14 MANAJEMEN RISIKO DI ERA DIGITAL - Manrisk 2023 GENAPDokumen36 halaman14 MANAJEMEN RISIKO DI ERA DIGITAL - Manrisk 2023 GENAPAlifhya PutriBelum ada peringkat

- Tugas Sistem InformasiDokumen24 halamanTugas Sistem InformasiM. Fadli HabibiBelum ada peringkat

- Rangkuman Uts SimDokumen13 halamanRangkuman Uts SimGymnas SabiqBelum ada peringkat

- Sistem Informasi Pertemuan Ke 7Dokumen16 halamanSistem Informasi Pertemuan Ke 7Some OneBelum ada peringkat

- Kapita Selekta Pertemuan 1Dokumen8 halamanKapita Selekta Pertemuan 1Widia LestariBelum ada peringkat

- I Kadek Dwi Ananta - 2017051002 - 2A - RESUME SISTEM INFORMASI MANAJEMEN BAB 8Dokumen5 halamanI Kadek Dwi Ananta - 2017051002 - 2A - RESUME SISTEM INFORMASI MANAJEMEN BAB 81002 I Kadek Dwi AnantaBelum ada peringkat

- Wa0035.Dokumen8 halamanWa0035.IyanBelum ada peringkat

- Artikel Keamanan InformasiDokumen24 halamanArtikel Keamanan InformasiAnonymous j0xAgHs3Belum ada peringkat

- 10.keamanan Informasi Dalam Teknologi InformasiDokumen20 halaman10.keamanan Informasi Dalam Teknologi InformasiAnanda Putri PratamiBelum ada peringkat

- Ekomomi, Bisnis, Regulasi & Kebijakan TelekomunikasiDari EverandEkomomi, Bisnis, Regulasi & Kebijakan TelekomunikasiPenilaian: 4 dari 5 bintang4/5 (77)

- Para pembujuk digital: Cara mempertahankan diri Anda dari teknik penjualan persuader tersembunyi di webDari EverandPara pembujuk digital: Cara mempertahankan diri Anda dari teknik penjualan persuader tersembunyi di webBelum ada peringkat

- Kehamilan Ibu HamilDokumen54 halamanKehamilan Ibu HamilNaeBelum ada peringkat

- Modul 9 IsuDokumen16 halamanModul 9 IsuNaeBelum ada peringkat

- Modul 1 IsuDokumen15 halamanModul 1 IsuNaeBelum ada peringkat

- Modul 2 IsuuDokumen16 halamanModul 2 IsuuNaeBelum ada peringkat

- Modul RPLDokumen17 halamanModul RPLNaeBelum ada peringkat

- Modul RPLDokumen16 halamanModul RPLNaeBelum ada peringkat

- Modul RPLDokumen17 halamanModul RPLNaeBelum ada peringkat