Penerapan Keamanan Sistem Informasi Standar Iso 27001 Pada Pt. BPR Karyabhakti Ugahari, Tanjung Morawa

Diunggah oleh

Jurnal Ilmiah OnlineJudul Asli

Hak Cipta

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Penerapan Keamanan Sistem Informasi Standar Iso 27001 Pada Pt. BPR Karyabhakti Ugahari, Tanjung Morawa

Diunggah oleh

Jurnal Ilmiah OnlineHak Cipta:

PENERAPAN KEAMANAN SISTEM INFORMASI STANDAR ISO 27001 PADA PT.

BPR KARYABHAKTI UGAHARI, TANJUNG MORAWA

Oleh : Mahdianta Pandia, S.Kom., M.Kom. Dosen STMIK-Kristen, Neumann Indonesia, Medan Abstrak Penulisan makalah ini bertujuan untuk mengetahu bagaiamana penerapan keamanan sistem informasi standar ISO 27001 pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa. Perencanaan audit keamanan sistem informasi pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa menghasilkan identifikasi ruang lingkup pada pedoman Bank Indonesia dalam menerapkan manajemen resiko pada TI. Pengumpulan data dilakukan dengan wawancara untuk menentukan dokumen-dokumen yang diperlukan. Langkah pelaksanaan audit keamanan sistem informasi dilakukan dengan pembuatan pernyataan, penentuan nilai bobot, pembuatan pertanyaan dan penentuan nilai kematangan. Keywords: audit, information security, ISO 27001, maturity level. 1. Pendahuluan 1.1. Latar Belakang Manajemen keamanan informasi sangatlah penting bagi kantor pusat PT. BPR Kayabhakti Ugahari, Tanjung Morawa, karena seluruh laporan yang berasal dari kantor cabang di seluruh Jawa Timur akan dikirimkan ke pusat setiap hari dan keamanan jaringan dalam transmisi data memungkinkan resiko kehilangan data rahasia perusahaan. Transmisi data dan informasi tersebut menggunakan jasa salah satu Internet Service Provider (ISP) lewat jaringan Virtual Private Network (VPN). Sistem perbankan atau Core Banking System (CBS) pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa menggunakan produk salah satu vendor Teknologi Informasi (TI) yaitu Sarana Transaksi Keuangan (SATU) yang beroperasi secara online namun masih menggunakan server yang ada pada vendor. Meskipun demikian, kantor pusat tetap mendapatkan laporan rutin bulanan yang berasal dari cabang sehingga tetap harus memiliki server data untuk backup dan recovery yang berjalan dengan baik. Mengingat pentingnya informasi, maka kebijakan tentang pengamanan informasi harus mencakup sekurangkurangnya terdapat prosedur pengelolaan aset, prosedur pengelolaan sumber daya manusia, prosedur pengamanan fisik dan lingkungan, prosedur pengamanan logical security, prosedur pengamanan operasional teknologi informasi dan prosedur penanganan insiden dalam pengamanan informasi (Direktorat Penelitian dan Pengaturan Perbankan, 2007: 52). Untuk itu diperlukan audit keamanan sistem informasi pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa untuk memastikan keamanan informasi diterapkan sesuai dengan prosedur. Standar yang digunakan yaitu ISO 27001. Beberapa hal penting yang patut dijadikan pertimbangan mengapa standar ISO 27001 dipilih karena dengan standar ini sangat fleksibel dikembangkan karena sangat tergantung dari kebutuhan organisasi, tujuan organisasi, persyaratan keamanan, proses bisnis dan jumlah pegawai dan ukuran struktur organisasi serta ISO 27001 menyediakan sertifikat implementasi Sistem Manajemen Keamanan Informasi SMKI yang diakui secara internasional yang disebut Information Security Management System (ISMS) certification (Sarno dan Iffano, 2009: 59). 1.2. Tujuan Penelitian Penulisan makalah ini bertujuan untuk mengetahu bagaiamana penerapan keamanan

sistem informasi standar ISO 27001 pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa. 1.3. Metode Penelitian Langkah-langkah pelaksanaan audit keamanan sistem informasi mencangkup: 1. Penentuan ruang lingkup 2. Pengumpulan data. 3. Pelaksanaan audit kepatutan. 4. Penentuan maturity level. 5. Penentuan hasil audit keamanan sistem informasi. 6. Penyusunan laporan hasil audit keamanan sistem informasi. 2. Uraian Teroritis 2.1. Audit Audit didefinisikan sebagai proses atau aktivitas yang sistematik, independen dan terdokementasi untuk menemukan suatu bukti-bukti (audit evidence) dan dievaluasi secara obyektif untuk menentukan apakah telah memenuhi kriteria pemeriksaan (audit) yang ditetapkan. Tujuan dari audit adalah untuk memberikan gambaran kondisi tertentu yang berlangsung di perusahaan dan pelaporan mengenai pemenuhan terhadap sekumpulan standar yang terdefinisi (ICASA dalam Sarno, 2009: 3). 2.2. Audit Sistem Informasi Weber dalam Sarno (2009: 28) mendefinisikan Audit Sistem Informasi sebagai proses pengumpulan dan pengevaluasian bukti (evidence) untuk menentukan apakah sistem informasi dapat melindungi aset, serta apakah teknologi informasi yang ada telah memelihara integritas data sehingga keduanya dapat diarahkan kepada pencapaian tujuan bisnis secara efektif dengan menggunakan sumber daya secara efektif. 2.3. Keamanan Informasi Keamanan Informasi adalah penjagaan informasi dari seluruh ancaman yang mungkin terjadi dalam upaya untuk memastikan atau menjamin kelangsungan bisnis (business continuity), meminimasi resiko bisnis (reduce business risk) dan memaksimalkan atau mempercepat pengembalian investasi dan

peluang bisnis (ISO 27001 dalam Sarno dan Iffano, 2009: 27). 2.4. Sistem Informasi Sistem Informasi (SI) adalah suatu sistem di dalam suatu organisasi yang mempertemukan kebutuhan pengolahan transaksi harian, mendukung operasi, bersifat manajerial dan kegiatan strategi dari suatu organisasi dan menyediakan pihak luar tertentu dengan laporan-laporan yang diperlukan (Leitch dan Davis dalam Jogiyanto 2005: 11). 2.5. ISO 27001 ISO/IEC 27001 merupakan dokumen standar Sistem Manajemen Keamanan Informasi (SMKI) atau Information Security Management Systems (ISMS) yang memberikan gambaran secara umum mengenai apa saja yang seharusnya dilakukan dalam usaha pengimplementasian konsep-konsep keamanan informasi di perusahaan. Sarno dan Iffano (2009: 187) mengatakan kontrol keamanan berdasarkan ISO/IEC 27001 terdiri dari 11 klausul kontrol keamanan (security control clauses), 39 objektif kontrol (control objectives) dan 133 kontrol keamanan/ kontrol (controls). 2.6. Maturity Level Penilaian maturity level mengunakan SSE-CMM. Menurut Gunawan dan Suhono (2006: 136), SSE-CMM adalah Capability Maturity Model (CMM) untuk System Security Engineering (SSE). CMM adalah kerangka untuk mengembangkan proses, seperti proses teknis baik informal maupun formal. Pembobotan yang digunakan mengadopsi dari penilaian resiko.Menurut Sarno dan Iffano (2009: 89) dalam hubungannya dengan SMKI, resiko adalah dampak yang ditimbulkan atas terjadinya sesuatu yang mengancam keamanan informasi di organisasi, yang dimaksud adalah ancaman terhadap aspek keamanan informasi yaitu CIA (Confidentiality, Integrity, Availability). Sehingga setiap pernyataan akan diberikan bobot sesuai dengan nilai resiko yang akan terjadi apabila tidak diterapkan.

3. Hasil dan Pembahasan 3.1. Penentuan Ruang Lingkup Audit Keamanan Sistem Informasi Ruang lingkup audit keamanan sistem informasi berdasarkan peraturan Bank Indonesia (BI) dalam pedoman untuk menerapkan manajemen resiko dalam penggunaan TI dan disesuaikan dengan kriteria audit yang menggunakan standar ISO 27001. Tabel 1 merupakan pemetaan dari pedoman yang digunakan terhadap klausulklausul ISO 27001. Tabel 1. Pemetaan Klausul ISO27001 Pedoman BI Klausul Prosedur Pengelolaan Aset 7 Prosedur Pengelolaan SDM 8 Prosedur Pengamanan Fisik dan 9 Lingkungan Prosedur Pengamanan Logical 10 Security Prosedur Pengamanan Operasional 11,12 Teknologi Informasi Prosedur Penanganan Insiden dalam 13 Pengamanan Informasi 3.2. Pelaksanaan Audit Kepatutan Penentuan Maturity Level dan

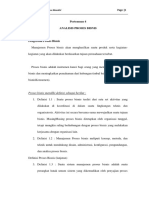

kematangan tiap kontrol keamanan. Dokumen wawancara diperoleh saat prosedur pembuatan pertanyaan dari pernyataan yang sebelumnya dibuat. Bukti-bukti dan temuan audit diperoleh saat dilakukan wawancara kepada perusahaan. Setelah didapatkan buktibukti dan temuan audit tersebut kemudian dievaluasi dan dianalisa lalu menentukan nilai tingkat kemampuan tiap-tiap kontrol keamanan. Contoh kerangka kerja perhitungan nilai maturity level dapat dilihat pada Tabel 2, untuk contoh hasil perhitungan tingkat kemampuan dapat dilihat pada Tabel 3 dan contoh representasi hasilnya ke dalam digram radar dapat dilihat pada Gambar 1.

Pelaksanaan audit kepatutan menghasilkan dokumen wawancara, buktibukti audit, temuan audit dan nilai tingkat 8.3.2 No 1 2

Gambar 1 Contoh Representasi Nilai Maturity Level Klausul 8 Manajemen SDM

Tabel 2 Contoh Kerangka Kerja Perhitungan Maturity Level Pengembalian Aset Pernyataan Bobot 0 1 2 3 4 5 Pengembalian aset pegawai telah dilakukan sesuai 1 kontrak pada saat berhenti kerja. Pengembalian aset pegawai telah dilakukan sesuai 1 kontrak pada saat dipindahkan. Total Bobot 2 Tingkat Kemampuan

Nilai 5 5 5

Klausul

8 Manajemen Sumber Daya Manusia

Klausul

Tabel 3 Contoh Hasil Maturity Level Klausul 8 Manajemen SDM Tingkat Rata-rata/Objektif Objektif Kontrol Kontrol Keamanan Kemampuan Kontrol 8.1.1 Aturan dan 3,64 Tanggung Jawab 8.1.2 Seleksi 3,36 8.1 Keamanan SDM 3,25 8.1.3 Persyaratan Sebelum Menjadi Pegawai dan Kondisi Yang 2,75 Harus Dipenuhi Oleh Pegawai 8.2 Selama Menjadi 8.2.1 Tanggung 3,50 3,92 Pegawai Jawab Manajemen 8.2.2 Pendidikan dan Pelatihan 4,25 Keamanan Informasi Tingkat Rata-rata/Objektif Objektif Kontrol Kontrol Keamanan Kemampuan Kontrol 8.2.3 Proses 4,00 Kedisiplinan 8.3.1 Tanggung Jawab 5,00 Pemberhentian 8.3 Pemberhentian atau 8.3.2 Pengembalian 5,00 Pemindahan Pegawai 5,00 Aset 8.3.3 Penghapusan 5,00 Hak Akses Maturity Level Klausul 8 4,06 Tabel 4 Hasil Maturity Level Seluruh Klausul Klausul 7 8 9 10 11 12 13 Nilai Maturity Level Maturity Level 1.91 4.06 2.96 3.54 2.93 2.94 1.96 2.90

3.3. Penentuan dan Penyusunan Hasil Audit Sistem Informasi Hasil audit keamanan sistem informasi berupa temuan dan rekomendasi untuk perusahaan. Temuan dan rekomendasi tersebut berasal dari hasil wawancara yang dilakukan, yang sebelumnya dievaluasi dan dianalisa.Laporan hasil audit yang berupa temuan-temuan dan rekomendasi tersebut digunakan sebagai saran untuk perbaikan kontrol keamanan. Setelah seluruh perhitungan selesai didapatkan nilai maturity level dari rata-rata keseluruhan nilai klasul yang dapat dilihat pada Tabel 4.

Didapat representasi hasil maturity level seluruh klausul pada Gambar 2 dan terlihat bahwa Manajemen Aset dan Kejadian Keamanan Informasi memiliki nilai yang belum baik, sehingga harus dimanajemen

ulang pada prosedur untuk mengelola kontrol keamanannya.

5.

Kaji ulang hak akses, otorisasi hak khusus dan alokasinya belum dilakukan secara berkala.

Gambar 2 Representasi Hasil Maturity Level Seluruh Klausul 3.4. Penyusunan Temuan Setelah dilakukan analaisa dan evaluasi dari audit keamanan sistem informasi pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa didapatkan beberapa kondisi yang telah sesuai dengan kontrol keamananan pada ISO 27001 yang telah ditetapkan. Beberapa kondisi tersebut yaitu: 1. Terdapat aturan mengenai tanggung jawab keamanan informasi pada kontrak kerja pegawai. 2. Terdapat perimeter keamanan untuk melindungi ruang yang berisikan fasilitas pemrosesan informasi. 3. Terdapat dokumentasi terhadap prosedur operasi. 4. Terdapat dokumentasi penetapan persyaratan bisnis untuk kontrol akses. 5. Terdapat persyaratan kebutuhan keamanan sistem informasi pada sistem baru. Sedangkan kondisi yang masih perlu perbaikan yaitu: 1. Penjadwalan pengontrolan aset belum dilakukan secara berkala dan belum ada bagian atau individu tertentu yang bertugas mengontrol aset. 2. Belum ada peran penanggung jawab khusus untuk perlindungan aset tertentu. 3. Belum ada panduan mekanisme kontrol untuk perlindungan pada keamanan fisik. 4. Belum dilakukan pengontrolan dan pencatatan terhadap perubahan fasilitas pemrosesan informasi.

3.5. Penyusunan Rekomendasi Berdasarkan dari temuan yang didapat dari audit keamanan sistem informasi maka disusun rekomendasi guna perbaikan untuk kondisi-kondisi pada perusahaan yang belum sesuai dengan prosedur. Beberapa rekomendasi tersebut yaitu: 1. Mengiidentifikasi dengan jelas dan menginventarisasi seluruh aset yang dimiliki oleh organisasi. 2. Mengklarifikasikan dan membuat panduan klasifikasi Informasi agar dapat dilakukan pengamanan yang memadai sesuai dengan klasifikasinya. 3. Membuat prosedur penandaan klasifikasi misalnya informasi rahasia (misalnya data simpanan nasabah, data pribadi nasabah), internal (misalnya peraturan tentang gaji pegawai Bank) dan biasa (misalnya informasi tentang produk perbankan yang ditawarkan ke masyarakat). 4. Kesimpulan dan Saran 4.1. Kesimpulan 1. Perencanaan audit keamanan sistem informasi pada PT. BPR Karyabhakti Ugahari, Tanjung Morawa menghasilkan identifikasi ruang lingkup pada pedoman Bank Indonesia dalam menerapkan manajemen resiko pada TI. Pengumpulan data dilakukan dengan wawancara untuk menentukan dokumen-dokumen yang diperlukan. Langkah pelaksanaan audit keamanan sistem informasi dilakukan dengan pembuatan pernyataan, penentuan nilai bobot, pembuatan pertanyaan dan penentuan nilai kematangan. 2. Pelaksanaan audit keamanan sistem informasi dengan pengumpulan data memperoleh dokumen hasil wawancara. 3. Hasil maturity level didapat dari seluruh kontrol keamanan mendapatkan nilai sebesar 2,90 yang berarti bahwa kontrol keamanan masih berada pada level 2 planned and tracked (direncanakan dan

dilacak) namun telah mendekati level 3 well defined (didefinisikan dengan baik) yang merupakan level yang diharapkan oleh perusahaan, sehingga diperlukan peningkatan kontrol keamanan yang telah direkomendasikan. 4.2. Saran 1. Audit keamanan sistem informasi belum menerapkan seluruh kontrol keamanan yang sesuai dengan pedoman BI, karena perusahaan baru saja mengalami perubahan sistem sehingga masih dalam tahap pengembangan. Untuk itu diharapkan setelah seluruh sistem perusahaan telah berjalan sesuai dengan proses bisnis yang ada atau bahkan telah membuat prosedur sistem manajemen keamanan informasi maka perlu dilakukan audit keamanan sistem informasi kembali. 2. Audit keamanan sistem informasi ini menggunakan standar ISO 27001 dan penilaian maturity level menggunakan SSE-CMM, dikarenakan ISO memang belum memiliki metode penilaian maka dari itu untuk pengembangan penelitian selanjutnya dapat menggunakan maturity model lain untuk bahan perbandingan. Daftar Pustaka Direktorat Penelitian dan Pengaturan Perbankan.2007. Pedoman Penerapan Manajemen Resiko dalam Penggunaan Teknologi Informasi oleh Bank Umum. Jakarta. Bank Indonesia. Gondodiyoto, S. 2007. Audit Sistem Informasi Pendekatan COBIT. Jakarta: Mitra Wacana Media. Gunawan, H dan Suhono, R D. 2006. Studi ISO 17799:2005 Dan Systems Security Engineering Capability Maturity Model (SSE-CMM) Untuk Keamanan Aplikasi Web. Bandung: Institut Teknologi Bandung. Jogianto, H,M. 2005. Analisa dan Desain. Yogyakarta: Andi

Sarno,

Riyanarto. 2009. Audit Sistem & Teknologi Informasi. Surabaya: ITS Press.

Sarno, R. dan Iffano, I. 2009. Sistem Manajemen Keamanan Informasi. Surabaya: ITS Press.

Anda mungkin juga menyukai

- Tugas2 ISO 27001Dokumen12 halamanTugas2 ISO 27001sandi2012Belum ada peringkat

- Makalah ISO 27001Dokumen6 halamanMakalah ISO 27001Take it all With you50% (2)

- Contoh Presentasi Audit Sistem InformasiDokumen20 halamanContoh Presentasi Audit Sistem Informasirezki vanpBelum ada peringkat

- Test Auditing Training BCP DRP Sesi4Dokumen37 halamanTest Auditing Training BCP DRP Sesi4api-3798959100% (1)

- Keamanan Sistem Informasi Berbasis InternetDokumen152 halamanKeamanan Sistem Informasi Berbasis Internetxsaint1991Belum ada peringkat

- Kebijakan KeamananDokumen6 halamanKebijakan KeamananSelvi DjapriantiBelum ada peringkat

- Contoh Soal Kasus Uts DWHDokumen12 halamanContoh Soal Kasus Uts DWHStella Maris100% (1)

- Panduan Penerapan SMKI Berbasis Indeks KAMI - 2017 - Tanpa Cover PDFDokumen74 halamanPanduan Penerapan SMKI Berbasis Indeks KAMI - 2017 - Tanpa Cover PDFNadiah Euriale Gorgon100% (1)

- Penetration TestDokumen10 halamanPenetration TestPadosroha MarbunBelum ada peringkat

- Cobit 5Dokumen10 halamanCobit 5luxaxyBelum ada peringkat

- Sistem Keamanan Informasi ManajemenDokumen10 halamanSistem Keamanan Informasi Manajemennadya kurnia0% (1)

- UTS Keamanan Sistem Dan Jaringan KomputerDokumen10 halamanUTS Keamanan Sistem Dan Jaringan KomputerFX. Eko Budi Kristanto100% (2)

- QUIZ - RadityoBismoko - 2101960060Dokumen3 halamanQUIZ - RadityoBismoko - 2101960060Radityo BismokoBelum ada peringkat

- Presentasi ISO 27001 2013Dokumen12 halamanPresentasi ISO 27001 2013fawas hamdiBelum ada peringkat

- Audit Ti Dengan ItilDokumen6 halamanAudit Ti Dengan Itilguswid83Belum ada peringkat

- Iso 27001Dokumen10 halamanIso 27001Sudrajat Lare-grAgeBelum ada peringkat

- ISO27001 - Klausul KlausulDokumen15 halamanISO27001 - Klausul KlausulwishnuapBelum ada peringkat

- Makalah Keamanan InformasiDokumen7 halamanMakalah Keamanan InformasiYulian Safarudin0% (1)

- Paparan Materi Penerapan ISO 27001 SMKI DCO DCN GSIT BCA OJK Seminar Nasional Kearsipan 5 Desember 2017Dokumen20 halamanPaparan Materi Penerapan ISO 27001 SMKI DCO DCN GSIT BCA OJK Seminar Nasional Kearsipan 5 Desember 2017HASANULBelum ada peringkat

- Analisis Keamanan Informasi Data CenterDokumen11 halamanAnalisis Keamanan Informasi Data CenterYuda Chandra WigunaBelum ada peringkat

- Audit Keamanan Informasi Studi Kasus PDFDokumen28 halamanAudit Keamanan Informasi Studi Kasus PDFBobby IM SibaraniBelum ada peringkat

- Roadmap Implementasi ISO 27001:2013Dokumen12 halamanRoadmap Implementasi ISO 27001:2013Abid Tommy100% (2)

- Makalah Iso 20000 FinalDokumen43 halamanMakalah Iso 20000 FinalFachri Andalusi100% (1)

- Keamanan Sistem InformasiDokumen14 halamanKeamanan Sistem InformasiGuido AndrianBelum ada peringkat

- Membuat Desain Sistem Keamanan JaringanDokumen25 halamanMembuat Desain Sistem Keamanan Jaringanmars_1174Belum ada peringkat

- E-Book Pedoman SMKI Tahun 2021 - FinalDokumen140 halamanE-Book Pedoman SMKI Tahun 2021 - FinalCaesa Tamp'z100% (1)

- Pertemuan 4 Proses Bisnis TIDokumen15 halamanPertemuan 4 Proses Bisnis TIAhmad SofyanBelum ada peringkat

- Project Charter Kelompok 4Dokumen6 halamanProject Charter Kelompok 4rian auliaBelum ada peringkat

- Kebijakan Ti PTPNDokumen14 halamanKebijakan Ti PTPNJoel DeblumBelum ada peringkat

- DWD 2 DDokumen31 halamanDWD 2 DaldianBelum ada peringkat

- Tugas Besar Enterprise ArchitectureDokumen52 halamanTugas Besar Enterprise ArchitectureAulia Irsyad100% (1)

- Audit Sistem Informasi FullDokumen36 halamanAudit Sistem Informasi FullRoulette Rulet FauzaBelum ada peringkat

- Analisis Dan Perancangan Sistem Informasi Penjualan Tiket Kolam RenangDokumen19 halamanAnalisis Dan Perancangan Sistem Informasi Penjualan Tiket Kolam RenangToko YanBelum ada peringkat

- Implementasi Data WarehouseDokumen19 halamanImplementasi Data WarehouseAdrianiBelum ada peringkat

- Teknik Dan Metode Keamanan Sistem InformasiDokumen12 halamanTeknik Dan Metode Keamanan Sistem InformasiRadhinGuitarAddict100% (2)

- SOP Service DesignDokumen12 halamanSOP Service DesignFahri HamzalahBelum ada peringkat

- Kuesioner CobitDokumen15 halamanKuesioner CobitBuang Budi Wahono100% (1)

- Tata Kelola TI Menggunakan COBIT Domain PO Dan AIDokumen145 halamanTata Kelola TI Menggunakan COBIT Domain PO Dan AIWikeUlfianiAresaBelum ada peringkat

- Implementasi Framework Cobit 4.1 Dalam Tata Kelola Tik Di Disk Om Info Kab - SubangDokumen164 halamanImplementasi Framework Cobit 4.1 Dalam Tata Kelola Tik Di Disk Om Info Kab - SubangSep SUpriatna83% (6)

- Penerapan Disaster Recovery PlanningDokumen22 halamanPenerapan Disaster Recovery PlanningEdwardo Hutajulu80% (5)

- Devil ProgramDokumen44 halamanDevil ProgramIrsyad100% (1)

- Makalah Audit Sistem InformasiDokumen10 halamanMakalah Audit Sistem InformasiMuhammad Khairul AmriBelum ada peringkat

- Modul Perkuliahan Audit Sistem InformasiDokumen60 halamanModul Perkuliahan Audit Sistem InformasiAndi Nurul Annisaa FirdausiBelum ada peringkat

- p09 - Ik305 Perancangan Layanan Ti - PubDokumen35 halamanp09 - Ik305 Perancangan Layanan Ti - PubApr hanumBelum ada peringkat

- Perancangan Sistem Informasi Berbasis Enterprise Resource Planning (Erp) Modul Production, Inventory Dan Purchasing Menggunakan Aplikasi OdooDokumen38 halamanPerancangan Sistem Informasi Berbasis Enterprise Resource Planning (Erp) Modul Production, Inventory Dan Purchasing Menggunakan Aplikasi Odoouun pambudiBelum ada peringkat

- Notes UTSDokumen2 halamanNotes UTSplasma_sevenBelum ada peringkat

- Awareness ISO 27001, ISO 20000-1Dokumen12 halamanAwareness ISO 27001, ISO 20000-1Muhammad Faisal RahmanBelum ada peringkat

- Keamanan InformasiDokumen37 halamanKeamanan InformasiRio HarcanBelum ada peringkat

- Keamanan KomputerDokumen118 halamanKeamanan Komputerdunat_22Belum ada peringkat

- Definisi Kontrol Dan Audit Sistem InformasiDokumen5 halamanDefinisi Kontrol Dan Audit Sistem InformasiYudi0% (1)

- 05 Contoh Sop Sni-Iso 27001Dokumen7 halaman05 Contoh Sop Sni-Iso 27001Tito Sulistyo100% (1)

- Presentasi Keamanan JaringanDokumen41 halamanPresentasi Keamanan Jaringannight kid1407Belum ada peringkat

- Implementasi Dan Sertifikasi ISO 27001:2013Dokumen28 halamanImplementasi Dan Sertifikasi ISO 27001:2013ariakom100% (1)

- AUDIT KEAMANAN SISTEM INFORMASI AKADEMIK UnilaDokumen13 halamanAUDIT KEAMANAN SISTEM INFORMASI AKADEMIK UnilaFazriansyah SiregarBelum ada peringkat

- Pemrograman1, Ilham Cahyadi, 2048570043, SIBVDokumen4 halamanPemrograman1, Ilham Cahyadi, 2048570043, SIBVilham cahyadiBelum ada peringkat

- Study Kasus AusiDokumen4 halamanStudy Kasus AusiMu' adibBelum ada peringkat

- Iso 27001Dokumen10 halamanIso 27001PwS02Belum ada peringkat

- Audit Sistem Keamanan SIMRSDokumen18 halamanAudit Sistem Keamanan SIMRSInyong BudionoBelum ada peringkat

- Keamanan Sistem Dan Jaringan KomputerDokumen9 halamanKeamanan Sistem Dan Jaringan KomputerRaihanah RahmahBelum ada peringkat

- AUDIT KEMAMANAN SIMAK Dengan ISO 27002Dokumen10 halamanAUDIT KEMAMANAN SIMAK Dengan ISO 27002Mario Valentino Ngeo GoaBelum ada peringkat

- Analisis Bauran Promosi Dalam Upaya Peningkatan Daya Tarik Modem Huawei Terhadap Pelanggan Di Kota MedanDokumen7 halamanAnalisis Bauran Promosi Dalam Upaya Peningkatan Daya Tarik Modem Huawei Terhadap Pelanggan Di Kota MedanJurnal Ilmiah OnlineBelum ada peringkat

- Pengaruh Character, Capacity, Capital, Collateral Dan Condition Terhadap Pemberian Kredit Pada Pt. Bri Unit Siborong-BorongDokumen8 halamanPengaruh Character, Capacity, Capital, Collateral Dan Condition Terhadap Pemberian Kredit Pada Pt. Bri Unit Siborong-BorongAhmad Akbar, S.Kom., M.KomBelum ada peringkat

- STRATEGI OPTIMALISASI OPERASIONAL PASAR TRADISIONAL (Studi Kasus Pada Pasar Pusat Pasar Kota Medan)Dokumen9 halamanSTRATEGI OPTIMALISASI OPERASIONAL PASAR TRADISIONAL (Studi Kasus Pada Pasar Pusat Pasar Kota Medan)Jurnal Ilmiah Online100% (1)

- Peranan Mikroorganisme Dalam Kehidupan ManusiaDokumen9 halamanPeranan Mikroorganisme Dalam Kehidupan ManusiaJurnal Ilmiah Online91% (23)

- Pengembangan Ekonomi Rakyat Dengan Pemberdayaan MasyarakatDokumen9 halamanPengembangan Ekonomi Rakyat Dengan Pemberdayaan MasyarakatJurnal Ilmiah OnlineBelum ada peringkat

- Pendekatan Dan Strategi Pembangunan Masyarakat Di IndonesiaDokumen7 halamanPendekatan Dan Strategi Pembangunan Masyarakat Di IndonesiaAhmad Akbar, S.Kom., M.Kom89% (9)

- Teori-Teori Proses Motivasi Ditinjau Dari Perspektif Psikologi KognitifDokumen6 halamanTeori-Teori Proses Motivasi Ditinjau Dari Perspektif Psikologi KognitifJurnal Ilmiah Online100% (1)

- Peran Tenaga Kesehatan Dalam Menangani Korban Kecelakaan Kerja Dan Mencegah Kecelakaan Kerja Guna Meningkatkan Kesehatan Dan Keselamatan KerjaDokumen7 halamanPeran Tenaga Kesehatan Dalam Menangani Korban Kecelakaan Kerja Dan Mencegah Kecelakaan Kerja Guna Meningkatkan Kesehatan Dan Keselamatan KerjaAhmad Akbar, S.Kom., M.KomBelum ada peringkat

- Analisis Pengaruh Efisiensi Modal Kerja, Likuiditas, Dan Solvabilitas Terhadap ProfitabilitasDokumen8 halamanAnalisis Pengaruh Efisiensi Modal Kerja, Likuiditas, Dan Solvabilitas Terhadap ProfitabilitasJurnal Ilmiah Online100% (5)

- Pemberdayaan Masyarakat Dalam PembangunanDokumen7 halamanPemberdayaan Masyarakat Dalam PembangunanJurnal Ilmiah Online80% (5)

- Gaya Kepemimpinan Kepala Sekolah Dalam Meningkatkan Kinerja Guru Pada SMP Negeri Kota Banda AcehDokumen23 halamanGaya Kepemimpinan Kepala Sekolah Dalam Meningkatkan Kinerja Guru Pada SMP Negeri Kota Banda AcehJurnal Ilmiah Online78% (9)

- Peranan Sistem Informasi Dalam OrganisasiDokumen7 halamanPeranan Sistem Informasi Dalam OrganisasiJurnal Ilmiah Online100% (7)

- CASE BASE REASONING UNTUK PREDIKSI INDEKS PRESTASI MAHASISWA BARU (Studi Kasus: Program Studi Teknik Komputer Politeknik Negeri Medan)Dokumen8 halamanCASE BASE REASONING UNTUK PREDIKSI INDEKS PRESTASI MAHASISWA BARU (Studi Kasus: Program Studi Teknik Komputer Politeknik Negeri Medan)Jurnal Ilmiah OnlineBelum ada peringkat

- Pengaruh Kepemimpinan Dan Budaya Organisasi Terhadap Kinerja Pegawai Negeri Sipil Di Sekretariat Daerah Kabupaten Aceh SelatanDokumen8 halamanPengaruh Kepemimpinan Dan Budaya Organisasi Terhadap Kinerja Pegawai Negeri Sipil Di Sekretariat Daerah Kabupaten Aceh SelatanJurnal Ilmiah Online67% (3)