Tugas Kelompok Ke-1 Minggu 3 - Sesi 4 (MOV and Business Case)

Diunggah oleh

Bayu AjiJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

Tugas Kelompok Ke-1 Minggu 3 - Sesi 4 (MOV and Business Case)

Diunggah oleh

Bayu AjiHak Cipta:

Format Tersedia

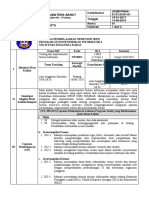

Tugas Kelompok ke-1

Minggu 3 – Sesi 4

(MOV and Business Case)

CASE STUDIES

Data Mining untuk mencegah Terrorisme

Penambangan data (data mining) menjadi alat TI yang penting bagi komunitas

intelijen. Ini menggabungkan model statistik, prosesor yang kuat, dan kecerdasan buatan

untuk menemukan informasi berharga yang dapat dikubur dalam sejumlah besar data.

Pengecer mengandalkan data mining untuk memahami dan memprediksi kebiasaan

pembelian pelanggan, sementara perusahaan kartu kredit mengandalkan data mining

untuk mendeteksi penipuan. Setelah 1 September 2001, pemerintah AS menyimpulkan

bahwa penambangan data dapat menjadi alat yang berharga untuk mencegah serangan

teroris di masa depan. Ada dua tipe dasar penambangan data: berdasarkan subjek dan

berdasarkan pola. Aplikasi penambangan data berbasis subjek dapat digunakan untuk

mengambil data yang dapat membantu analis agensi untuk mengikuti petunjuk tertentu.

Analisis berdasarkan pola atau tautan, dapat digunakan untuk mencari perilaku yang

mencurigakan melalui asosiasi atau hubungan yang tidak jelas antara orang atau kegiatan

yang tampaknya tidak terhubung. Misalnya, analisis data mining berbasis pola dapat

mengidentifikasi dua teroris yang menggunakan kartu kredit yang sama memesan

penerbangan atau yang berbagi nomor telepon yang sama. Tekanan untuk mencegah

serangan teroris katastrofik lainnya telah menyebabkan proliferasi proyek penambangan

data. Sebuah laporan tahun 2004 oleh General Accountability Office (GAO) melaporkan

bahwa agensi federal terlibat dalam atau merencanakan hampir 200 proyek penambangan

data. Tidak mengherankan bahwa kepala-kepala agensi telah menyetujui proyek-proyek

penambangan data hampir secepat yang dikandung karena beberapa orang ingin berada di

pihak yang berlawanan jika plot teroris bisa digagalkan. Namun, beberapa media telah

melaporkan program rahasia yang mengumpulkan dan mencari pola dalam catatan

ISYS6310 – Information System Project Management

telepon, email, dan informasi pribadi lainnya. Meskipun banyak pejabat pemerintah dan

politisi yang membela ini sebagai kritis terhadap perang melawan teror, semakin banyak

orang yang menyatakan keprihatinan untuk memastikan privasi.

Sejumlah pakar mempertanyakan apakah strategi TI tanpa tujuan yang jelas dan

cakupan, anggaran, dan jadwal yang tidak terbatas akan memberikan hasil terbaik.

Mengingat rekam jejak pemerintah yang buruk untuk proyek TI, banyak orang khawatir

proyek dapat berlarut-larut selama bertahun-tahun, dan proyek yang baik dapat diabaikan

karena beberapa proyek yang buruk mungkin memiliki masalah privasi dan kebebasan

sipil yang serius. Proyek TI, tidak peduli betapa pentingnya, cenderung mengalami

masalah serius ketika kontrol tidak ada atau jatuh ke pinggir ketika organisasi

menghadapi krisis. Ini adalah masalah yang dihadapi semua organisasi, dan ini dapat

menyebabkan proyek yang terlalu ambisius, keengganan untuk mengubah visi asli, dan

mengabaikan tanda-tanda ketika ada sesuatu yang tidak berfungsi.. Selain itu, beberapa

ahli percaya bahwa keinginan pemerintah untuk menerapkan IT pada anti-terorisme dapat

menjadi bumerang dan mengganggu proses memerangi kejahatan jika pengguna melihat

sistem sebagai hambatan untuk menyelesaikan pekerjaan mereka.

Mereka akan memberontak atau hanya tidak menggunakannya. Hanya sedikit

orang yang melihat proyek penambangan data ini dari perspektif nilai. Singkatnya,

beberapa, jika ada, kasus-kasus bisnis telah dikembangkan untuk menentukan apakah

pemerintah akan menerima laba atas investasinya — hanya sebuah rasionalisasi bahwa

sebuah proyek akan bernilai investasi jika dapat menangkap satu teroris saja. Namun,

sejumlah proyek telah dibatalkan. Misalnya, Kongres menarik steker pada proyek untuk

membuat database besar yang akan mencakup segala sesuatu dan apa saja yang dapat

mengidentifikasi seorang teroris. Selain itu, setelah 9/1 1 pemerintah memutuskan untuk

mengganti Sistem Pra-Screening Penumpang Berbantuan Komputer (CAPPS), yang

berfokus pada informasi penumpang (nama, nomor kartu kredit, dan alamat) yang

dikumpulkan oleh maskapai penerbangan, dengan CAPPS II, yang juga akan mencakup

informasi yang dibeli dari pialang data seperti Choice-Point dan LexisNexis. Pada tahun

2003, sebuah kontroversi dibuat ketika Northwest Airlines dan JetBlue memberikan

informasi penumpang kepada Administrasi Keamanan Transportasi (TSA) untuk menguji

ISYS6310 – Information System Project Management

sistem baru. Teriakan dari kritik bahwa perlindungan privasi hampir tidak ada

menyebabkan dana pemotongan Kongres untuk CAPPS II sampai studi yang diselesaikan

oleh GAO dapat menentukan bagaimana TSA dapat melindungi privasi orang. Setelah

menghabiskan lebih dari $ 100 juta untuk CAPPS II, TSA membatalkan proyek dan

mengusulkan sistem baru yang disebut Penerbangan Aman. Sistem baru ini sangat mirip

dengan pendahulunya, CAPPS II, di mana kedua sistem akan menggabungkan informasi

penumpang dengan informasi yang dibeli dari basis data komersial. Sekelompok ahli data

mining dan privasi membentuk Kelompok Kerja Penerbangan Aman dan diminta untuk

meninjau proyek tersebut. Setelah sembilan bulan, mereka menyerahkan laporan rahasia

yang tersedia di Internet dalam waktu seminggu. Laporan itu sangat kritis dan

menunjukkan bahwa TSA tidak mengartikulasikan tujuan spesifik apa pun untuk

Penerbangan yang Aman. Selain itu, itu juga melaporkan sedikit dukungan untuk apakah

penumpang skrining untuk keamanan penerbangan realistis atau layak. Beberapa percaya

CAPPS II dan Penerbangan Aman menunjukkan bagaimana pemahaman yang buruk

tentang apa yang harus dicapai sistem dapat merusak upaya anti teroris. Sementara sistem

penambangan adata dapat dikembangkan untuk mencari melalui catatan telepon atau

transaksi kartu kredit dan mengidentifikasi teroris dengan akurasi 99 persen, itu masih

tidak akan banyak berguna bagi para penyelidik. Lebih khusus lagi, jika 300 juta orang

Amerika hanya membuat 10 panggilan telepon atau transaksi lain yang dapat

diidentifikasi per hari, itu akan menghasilkan lebih dari 1 triliun data setiap tahun yang

harus ditambang oleh pemerintah. Bahkan dengan tingkat akurasi 99 persen, itu akan

menghasilkan satu miliar positif palsu per tahun, atau sekitar 27 juta sehari. Ini berarti

transaksi yang hilang akan dilakukan oleh teroris. Mungkin tidak mengherankan bahwa

sementara ratusan agen FBI mencari ribuan lead penambangan data setiap bulan, hampir

semua dari mereka ternyata buntu.

Terlepas dari kegagalan CAPPS II, masih ada keyakinan bahwa penambangan

data dapat menjadi alat yang efektif melawan terorisme. Salah satu sistem penambangan

data anti-terorisme yang telah dianggap berhasil adalah sistem analisis tautan yang telah

digunakan oleh para penyelidik di Teluk Guantanamo untuk menentukan yang tahanan

mungkin teroris. Satuan Tugas Investigasi Kriminal Angkatan Bersenjata (CITF)

ISYS6310 – Information System Project Management

menggunakan alat yang tersedia secara komersial dan data yang dapat diandalkan tentang

tahanan seperti di mana mereka ditangkap, siapa yang terkait dengan mereka, dan rincian

lain tentang hubungan dan perilaku mereka untuk menyusun bagan semua tahanan.

Menggunakan sistem yang disebut Proximity-a system yang dikembangkan oleh

University of Massachusetts - CITF mampu menghitung probabilitas bahwa tahanan yang

diberikan adalah seorang teroris atau hanya seseorang di tempat yang salah pada saat

yang salah. Sistem Guaruanamo dipandang memiliki tingkat akurasi yang tinggi karena

memiliki ruang lingkup terbatas dan data yang dapat diandalkan yang dikumpulkan oleh

penyelidik manusia. Itu adalah aplikasi khusus yang digunakan untuk memecahkan

masalah tertentu. Proyek analisis tautan hanya berguna jika mereka memiliki ruang

lingkup yang sempit. Menurut Ben Worthen, "Jika Anda hanya melihat lautan, Anda

akan menemukan banyak ikan yang terlihat berbeda. Apakah mereka teroris atau hanya

beberapa spesies yang tidak Anda ketahui? Jika pemerintah hanya mencari kegiatan

disebutkan di atas - email, cek dan tiket pesawat - tanpa wawasan tambahan bahwa salah

satu anggota jaringan adalah seorang teroris, penyelidik akan lebih mungkin untuk

mengungkap reuni sekolah menengah daripada plot teroris."

Pertanyaan:

1. Mengapa pemerintah harus mempertimbangkan mengembangkan kasus bisnis

(business-case) untuk proyek-proyek penambangan data anti-teroris?

2. Dapatkah melembagakan tata kelola TI menghemat uang pembayar pajak,

meningkatkan kemungkinan keberhasilan, dan memastikan privasi atau kebebasan

sipil?

3. Kembangkan MOV untuk analisis tautan, aplikasi penambangan data yang dapat

digunakan untuk mengidentifikasi teroris yang bepergian dengan maskapai

penerbangan di Amerika Serikat. Gunakan proses untuk mengembangkan MOV yang

diuraikan dalam sesi ini.

"

SOURCES:

1. Marchewka J. T. (2015). Information Technology Project Management. 5th. John Wiley & Sons

Inc.., River Street, Hoboken, NJ., ISBN: 978-1-118·91101-3 .

ISYS6310 – Information System Project Management

Anda mungkin juga menyukai

- OPTIMASI FITURDokumen8 halamanOPTIMASI FITURayidhaBelum ada peringkat

- DABA ISYS6514035 BusinessApplicationDevelopment-QuestionDokumen6 halamanDABA ISYS6514035 BusinessApplicationDevelopment-QuestionMuhammadIrsanBelum ada peringkat

- TESIS SISTEM INFORMASIDokumen9 halamanTESIS SISTEM INFORMASIAllnime ViewersBelum ada peringkat

- Enterprise System: Tugas Kelompok 2Dokumen4 halamanEnterprise System: Tugas Kelompok 2immanuel saragihBelum ada peringkat

- Tp2 - w7 - Citra Mutiara - EnterpriseDokumen4 halamanTp2 - w7 - Citra Mutiara - EnterprisedhiaBelum ada peringkat

- Tugas Kelompok XPDokumen9 halamanTugas Kelompok XPDimas Alya MaulanaBelum ada peringkat

- TK1 W3 S4 R2 Kelompok - 1Dokumen5 halamanTK1 W3 S4 R2 Kelompok - 1Agil Henri100% (2)

- TK1 W3 S4 R1Dokumen1 halamanTK1 W3 S4 R1Ira MarettaBelum ada peringkat

- Jawaban Tugas Kelompok 4 Team 1 - TXBA - TK4-W10-S15-R2Dokumen4 halamanJawaban Tugas Kelompok 4 Team 1 - TXBA - TK4-W10-S15-R2Eric PradityaBelum ada peringkat

- Isys6507 TK2 W5 S7 R0 - Team - 5Dokumen8 halamanIsys6507 TK2 W5 S7 R0 - Team - 5Susmiyati WulandariBelum ada peringkat

- TesModulLMSDokumen4 halamanTesModulLMSIvanNandikaFBelum ada peringkat

- UAT_ENGAGEMENTDokumen3 halamanUAT_ENGAGEMENTRadenIhssanKillingmeinsideBelum ada peringkat

- SAP - Enterprise Resource PlanningDokumen8 halamanSAP - Enterprise Resource PlanningYuda Ba RyBelum ada peringkat

- Isys6507 TK2 W5 S7 R0Dokumen3 halamanIsys6507 TK2 W5 S7 R0Gilga Rams100% (1)

- IDENTITASDokumen6 halamanIDENTITASSyanintika SafiraBelum ada peringkat

- DocDokumen4 halamanDocRickyadhitamaBelum ada peringkat

- Umar 2440116675 - Bayu Permana Putra: Tugas Kelompok 4 Minggu 10 - Sesi 15 NasionalismDokumen4 halamanUmar 2440116675 - Bayu Permana Putra: Tugas Kelompok 4 Minggu 10 - Sesi 15 NasionalismBayu Permana PutraBelum ada peringkat

- REGRESI TESDokumen19 halamanREGRESI TESilkom12Belum ada peringkat

- Petunjuk Penyusunan Skripsi Ganjil 2018 - New MediaDokumen32 halamanPetunjuk Penyusunan Skripsi Ganjil 2018 - New MediaAnasthasia SondakhBelum ada peringkat

- ANALISA ERROR FACE DETECTIONDokumen12 halamanANALISA ERROR FACE DETECTIONSansanBelum ada peringkat

- ICTDokumen5 halamanICTFeoni YuliaBelum ada peringkat

- MENYADARI NILAI BISNISDokumen13 halamanMENYADARI NILAI BISNISYuyun EkawatyBelum ada peringkat

- LN3 - Investigating System Requirement PDFDokumen12 halamanLN3 - Investigating System Requirement PDFRakhmando SaragihBelum ada peringkat

- Arsitektur Data WarehouseDokumen3 halamanArsitektur Data WarehouseKen DedesBelum ada peringkat

- DYBA ISYS6506 InformationSystemsAnalysisandDesign-QuestionDokumen3 halamanDYBA ISYS6506 InformationSystemsAnalysisandDesign-QuestionNadya NingrumBelum ada peringkat

- OPTIMASI DATADokumen5 halamanOPTIMASI DATAAngga WicaksonoBelum ada peringkat

- 2012 Isys6509 Twba TK1-W3-S4-R0 Team4Dokumen14 halaman2012 Isys6509 Twba TK1-W3-S4-R0 Team4Denny TantoBelum ada peringkat

- Contoh Use Case DiagramDokumen2 halamanContoh Use Case DiagramAndrii Go GreenBelum ada peringkat

- MENGOPTIMALKAN ERP UNTUK UKMDokumen2 halamanMENGOPTIMALKAN ERP UNTUK UKMIra MarettaBelum ada peringkat

- Isad TugasDokumen3 halamanIsad TugasMaraza ErgavBelum ada peringkat

- Tugas Kelompok 3 - User ExperienceDokumen5 halamanTugas Kelompok 3 - User ExperienceAbimanyu Yoga P.Belum ada peringkat

- TK3 Agama BinusDokumen5 halamanTK3 Agama BinusDella AudiasBelum ada peringkat

- TP2 CB KewarganegaraanDokumen3 halamanTP2 CB KewarganegaraanAzhari PambudiBelum ada peringkat

- 2121 Isys6310035 Jhba TK3-W8-S12-R2 Team1Dokumen5 halaman2121 Isys6310035 Jhba TK3-W8-S12-R2 Team1Silvia DevitaBelum ada peringkat

- TP1 - W2 - S3 - R1 - Maulida Arta Sari - 2201853324Dokumen4 halamanTP1 - W2 - S3 - R1 - Maulida Arta Sari - 2201853324maulida arta sariBelum ada peringkat

- Isys6513 TK3 W8 S12 R0Dokumen2 halamanIsys6513 TK3 W8 S12 R0dhiaBelum ada peringkat

- Sistem Informasi TPU Tanah KusirDokumen13 halamanSistem Informasi TPU Tanah KusirSonny Aji Arbinta100% (1)

- ISYS6305 - Enterprise Systems-2201862096Dokumen4 halamanISYS6305 - Enterprise Systems-2201862096Mawar PuspadianaBelum ada peringkat

- OPTIMASI KMDokumen4 halamanOPTIMASI KMMufida Okta0% (1)

- Diskusi 1-Manajemen ResikoDokumen2 halamanDiskusi 1-Manajemen ResikoPebriwindari PebriwindariBelum ada peringkat

- 0244M - Perencanaan Strategi Sistem Informasi: Week 2Dokumen30 halaman0244M - Perencanaan Strategi Sistem Informasi: Week 2Anta GintingBelum ada peringkat

- 1921 - Isys6515 - Dnba - TP2-W7-S11-R0 - 2201862096 - Mawar PuspadianaDokumen6 halaman1921 - Isys6515 - Dnba - TP2-W7-S11-R0 - 2201862096 - Mawar PuspadianaMawar PuspadianaBelum ada peringkat

- DBMS KeunggulanDokumen7 halamanDBMS KeunggulanWahyu Budhi PrabowoBelum ada peringkat

- 55 - Arsitektur InterpriseDokumen6 halaman55 - Arsitektur InterpriseAsodinBelum ada peringkat

- Jawaban Tugas Kelompok 1 Team 1 - TXBA - TK1-W3-S4-R0Dokumen11 halamanJawaban Tugas Kelompok 1 Team 1 - TXBA - TK1-W3-S4-R0Eric PradityaBelum ada peringkat

- DW-TP2-ADSDokumen5 halamanDW-TP2-ADSSenyum Sahabat0% (1)

- Isys6515 Tp2 w7 s11 r0 Lukman Nur HakimDokumen7 halamanIsys6515 Tp2 w7 s11 r0 Lukman Nur HakimLukman Nur HakimBelum ada peringkat

- Information System TK4Dokumen5 halamanInformation System TK4irsyadBelum ada peringkat

- STUDIUM Online Learning System AnalysisDokumen8 halamanSTUDIUM Online Learning System AnalysisNadya NingrumBelum ada peringkat

- Isys6513 TK1 W3 S4 R0Dokumen2 halamanIsys6513 TK1 W3 S4 R0Asep SyaepulBelum ada peringkat

- Enterprise System Tugas Kelompok 4Dokumen4 halamanEnterprise System Tugas Kelompok 4fellyBelum ada peringkat

- Contoh Studi Kasus ASME IDF0Dokumen12 halamanContoh Studi Kasus ASME IDF0danu faisalBelum ada peringkat

- Materi KimballDokumen48 halamanMateri KimballA A Mahendra Putra0% (1)

- BINUS ONLINE EXAMDokumen11 halamanBINUS ONLINE EXAMSugeng FransBelum ada peringkat

- Konsep Aplikasi E-SPPD & SPTDokumen2 halamanKonsep Aplikasi E-SPPD & SPTVebri Dorez100% (1)

- Tugas Kelompok 2 System Analysis and Design - Team 2Dokumen4 halamanTugas Kelompok 2 System Analysis and Design - Team 2Tutut A. CahyaniBelum ada peringkat

- ISYS6299Dokumen7 halamanISYS6299Reslan ArcanBelum ada peringkat

- Data Mining untuk Mencegah TerorismeDokumen6 halamanData Mining untuk Mencegah TerorismeIvanNandikaFBelum ada peringkat

- Teknologi Informasi Infrastruktur Membantu Memerangi KejahatanDokumen5 halamanTeknologi Informasi Infrastruktur Membantu Memerangi KejahatanDewi DamayBelum ada peringkat

- Uas - F55121052 - Royan Al QoisDokumen4 halamanUas - F55121052 - Royan Al QoisImam AfandiBelum ada peringkat

- Isys6513 LN2 W2 S3 R0Dokumen25 halamanIsys6513 LN2 W2 S3 R0Rivan Bagus RizkiBelum ada peringkat

- OPTIMASI CLOUDDokumen3 halamanOPTIMASI CLOUDRivan Bagus RizkiBelum ada peringkat

- Char6019 LN7 W7 S11 R0 PDFDokumen16 halamanChar6019 LN7 W7 S11 R0 PDFJimmi TambaBelum ada peringkat

- Isys6310 LN2 W2 S3 R1Dokumen33 halamanIsys6310 LN2 W2 S3 R1Rivan Bagus RizkiBelum ada peringkat

- Pendidikan Pancasila Sebagai Pendidikan KarakterDokumen10 halamanPendidikan Pancasila Sebagai Pendidikan KarakterZain Afif Hidayat100% (4)

- Isys6310 LN2 W2 S3 R1Dokumen33 halamanIsys6310 LN2 W2 S3 R1Rivan Bagus RizkiBelum ada peringkat