JARINGAN AUDIT

Diunggah oleh

Antony Juniar ElfarishiJudul Asli

Hak Cipta

Format Tersedia

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

Format Tersedia

JARINGAN AUDIT

Diunggah oleh

Antony Juniar ElfarishiHak Cipta:

Format Tersedia

A.

Audit (Jaringan Komputer)

1. Audit Audit adalah suatu proses yang sistematik untuk mendapatkan dan mengevaluasi bukti secara objektif mengenai pernyataan-pernyataan mengenai kegiatan dan kejadian , dengan tujuan untuk menentukan tingkat kesesuaian antara pernyataan-pernyataan tersebut dengan kriteria yang telah ditetapkan, serta menyampaikan hasil-hasilnya kepada pihak-pihak yang berkepentingan 2. Sasaran Dapat mengidentifikasi kelebihan dan kekurangan suatu jaringan komputer. Dapat mengevaluasi sistem keamanan pada jaringan komputer. Memahami konsep dasar audit jaringan komputer. Memahami dasar-dasar teknik audit jaringan komputer. Mengetahui dan memahami fasilitas yang sudah ada, dan untuk lebih di tingkatkan

3. Jenis Audit Audit jaringan komputer secara umum dapat dibagi menjadi dua bagian, yaitu Performance Audit dan Security Audit. Performance Audit lebih menitikberatkan pada peningkatan kinerja jaringan komputer. Sedangkan Security Audit lebih menitikberatkan pada sistem keamanan jaringan komputer. 3.a Performance Audit Performance audit adalah sebuah audit dalam rangka mendapatkan gambaran mengenai kinerja sebuah organisasi perusahaan secara keseluruhan. Performance audit lebih menekankan pada aspek kebutuhan organisasi dalam meningkatkan proses bisnis dan memenangkan kompetisi. Performance audit akan menghasilkan angka-angka yang dengan diolah menggunakan metode statistik akan memberikan gambaran langkah-langkah yang harus diambil oleh organisasi perusahaan.

Performance audit adalah pengujian yang obyektif dan sistematis yang berkaitan dengan program, aktivitas, fungsi, sistem manajemen dan prosedur melalui assessmen dalam rangka pencapaian target yang ada untuk mendapatkan keuntungan secara ekonomi, efisiensi dan efektifitas penggunaan sumber daya yang ada. 3.b Security Audit Security Audit adalah penilaian atau evaluasi teknis yang sistematis dan terukur mengenai keamanan komputer dan aplikasinya. Audit keamanan komputer ini terdiri dari dua bagian, yaitu! Penilaian otomatis Penilaian non-otomatis.

Penilaian otomatis, berkaitan dengan pembuatan laporan audit yang dijalankan oleh suatu perangkat lunak terhadap perubahan status file dalam komputer! create, modify, delete, dll. Penilaian non-otomatis, berhubungan dengan kegiatan "a"ancara kepada staf yang menangani komputer, evaluasi kera"anan dan keamanan komputer, pengamatan terhadap semua akses ke sistem operasi dan soft"are aplikasinya, serta analisis semua akses fisik terhadap sistem komputer secara menyeluruh. Sistem yang dinilai dan dievaluasi tidak hanya komputernya saja, tetapi meliputi semua P#, server, mainframe, jaringan komputer, router, saklar data, serta segala macam soft"are yang dipakai oleh organisasi atau perusahaan yang bersangkutan. . !etode Audit Jaringan Proses audit untuk jaringan komputer akan semakin kompleks jika sistemnya semakin besar dan terintegrasi satu sama lainnya. $ntuk mempermudah hal tersebut, teknik audit terhadap jaringan komputer harus di break-do"n berdasarkan layer-layer dari %-layer pada &pen System 'nterconnection (&S'). Pendekatan auditnya dapat dilakukan dari dua arah, yaitu pendekatan *op-do"n dan pendekatan +ottom-up.

". #dentifi$asi !elalui %ayer &S# Sebelum melakukan audit, ada baiknya terlebih dulu mengetahui mengenai komponen apa saja yang terdapat di tiap-tiap layer. ,al ini berfungsi untuk memudahkan kita dalam menentukan target audit (obyek yang akan di audit). '. Pende$atan (op-do)n Audit dengan pendekatan *op-do"n adalah dengan memulai melakukan identifikasi dari layer &S' yang tertinggi, yaitu Application -ayer menuju ke layer yang terendah, yaitu Physical -ayer. +erarti audit dilakukan dari perangkat lunak (soft"are) aplikasi komunikasi dan berakhir di infrastruktur komunikasi. *. Pende$atan +ottom-up Audit dengan pendekatan +ottom-up adalah kebalikan dari pendekatan *op-do"n, yaitu dengan memulai melakukan identifikasi dari layer &S' yang terendah, yaitu Physical -ayer menuju ke layer yang tertinggi, yaitu Application -ayer. Dalam hal ini audit dimulai dari infrastruktur komunikasi dan berakhir di perangkat lunak (soft"are) aplikasi komunikasi. ,. Prosedur audit .. Memeriksa apakah ada fungsi manajemen /aringan yang kuat dengan otoritas untuk membuat standar dan prosedur 0. Memeriksa apakah tersedia dokumen mengenai inventarisasi peralatan /aringan, termasuk dokumen penggantian peralatan 1. Memeriksa apakah tersedia prosedur untuk memantau net"ork usage untuk keperluan peningkatan kinerja dan penyelesaian masalah yang timbul 2. Memeriksa apakah ada control secara aktif mengenai pelaksanaan standar untuk aplikasiaplikasi on-line yang baru diimplementasikan

-. .ungsi Audit Jaringan $ntuk memonitor setiap perubahan pada konfigurasi kemanan jaringan $ntuk mengetahui siapa saja yang mengakses file-file tertentu $ntuk memonitor aktifitas dari sejumlah user jaringan $ntuk menyimpan rekaman kegiatan login dan logout berdasarkan tanggal dan "aktu

+. Audit Keamanan Jaringan Komputer Secara garis besar, audit terhadap sebuah sistem keamanan jaringan komputer dibagi kedalam 1 kategori yaitu! audit terhadap hak akses (privilege audit), audit terhadap penggunaan sumber daya (usage audit), audit terhadap eskalasi (escalation audit). 1. Pri/ilege Audit Audit jenis ini tujuannya adalah untuk melakukan verifikasi apakah group3, 4roles3 dan 4account3 sudah diterapkan dengan tepat dalam sebuah organisasi dan keamanan yang di terapkan didalamnya juga sudah tepat. Audit ini juga melakukan verifikasi apakah kebijakankebijakan yang di terapkan dalam sebuah organisasi sudah diikuti dengan benar atau belum, sudah akurat atau belum, dan apakah akses ke sistem sudah di terapkan dengan benar.

0ambar 1 Pri/ilege Audit Sala1 Satu !etode Audit

Privilege audit dilakukan dengan cara melakukan revie" secara lengkap terhadap semua 4group3 dan 4account3 dalam sebuah sistem jaringan untuk sebuah organisasi. Misalnya,ketika seorang karya"an di mutasi dalam sebuah organisasi, maka nama karya"an tersebut seharusnya di hapus dari grupnya yang lama. 5esalahan dalam melakukan hal tersebut dapat menyebabkan seorang user bisa mendapatkan akses lebih tinggi dari yang seharusnya didapatkan oleh user tersebut.

0ambar 2 Pengaturan 0roups dan Account yang (epat2 Sala1 Satu !etode Pri/ilege Audit

2. 3sage Audit Audit jenis ini melakukan verifikasi apakah perangkat lunak dan sistem yang digunakan dalam sebuah organisasi dipakai secara konsisten dan tepat sesuai dengan kebijakan yang berlaku dalam organisasi tersebut. Audit ini akan melakukan revie" secara lengkap dari sisi fisik sebuah sistem, mem-verifikasi konfigurasi perangkat lunak, dan aktifitas-aktifitas sistem yang lain.

0ambar 3 3sage audit meruapa$an sala1 satu metode audit sistem

Perhatian yang utama dari audit jenis ini adalah bagaimana peng- instalan dan lisensi perangkat lunak dengan benar. &rganisasi harus menguji sistem secara berkala untuk melakukan verifikasi bah"a hanya perangkat lunak yang di lisensi oleh organisasi tersebut yang boleh di instal di setiap komputer yang ada dalam organisasi tersebut.

0ambar Penggunaan Soft)are yang ber-lisensi sala1 satu parameter usage audit

Selain masalah perangkat lunak dan keamanan fisik sistem yang di audit, hal yang juga menjadi pertimbangan adalah masalah lubang keamanan yang mungkin saja di timbulkan oleh perangkat lunak yang di instal di dalam sistem organisasi tersebut. Sehingga harus dapat dipastikan bah"a perangkat lunak-perangkat lunak yang di instal tersebut sudah di update sesuai dengan kebutuhannya.

0ambar " !e$anisme update soft)are termasu$ dalam parameter usage audit

Audit ini juga melakukan pengujian terhadap penggunaan jaringan komputer dalam sebuah organisasi. Pengecekan dilakukan untuk mengetahui apakah sumber daya jaringan komputer

digunakan sesuai dengan peruntukannya atau tidak. Setiap penggunaan jaringan yang tidak sesuai penggunaannya akan diberi tanda oleh proses audit ini dan dapat di hentikan sebelum hal ini menjadi masalah di kemudian hari. 3. 4scalation Audit 6skalasi audit mem-fokuskan seputar bagaimana pihak manajemen decision-makers

mengendalikan sistem jaringan jika menemukan masalah darurat terhadap sistem tersebut. /enis audit ini akan melakukan pengujian bagaimana sebuah organisasi mampu

menghadapi masalah-masalah yang mungkin muncul ketika keadaan darurat terjadi. Misalnya, pengujian dan proses verifikasi sistem terhadap 4disaster recovery plans3 dan 4business continuity plans3. /enis-jenis perencanaan ini dapat menjadi 4outdated3 secara cepat dan sebuah proses audit dapat digunakan untuk menjamin bah"a segala sesuatunya dapat di selesaikan dan rencana-rencana tersebut dapat sukses di terapkan jika masalah terjadi pada sistem jaringan komputer organisasi tersebut.

5. (&&%S #( A36#( *ools yang dapat digunakan untuk membantu pelaksanaan Audit *eknologi 'nformasi. *idak dapat dipungkiri, penggunaan tool-tool tersebut memang sangat membantu Auditor *eknologi 'nformasi dalam menjalankan profesinya, baik dari sisi kecepatan maupun akurasinya. +erikut beberapa soft"are yang dapat dijadikan alat bantu dalam pelaksanaan audit teknologi informasi. 1. A5% A#- (Audit #ommand -anguage) merupakan sebuah soft"are #AA* (#omputer Assisted Audit *echni7ues) yang sudah sangat populer untuk melakukan analisa terhadap data dari berbagai macam sumber.

A#- for 8indo"s (sering disebut A#-) adalah sebuah soft"are *A+5 (*659'5 A$D'* +6:+AS'S 5&MP$*6:) untuk membantu auditor dalam melakukan pemeriksaan di lingkungan sistem informasi berbasis komputer atau Pemrosesan Data 6lektronik. 2. Picalo Picalo merupakan sebuah soft"are #AA* (#omputer Assisted Audit *echni7ues) seperti halnya A#- yang dapat dipergunakan untuk menganalisa data dari berbagai macam sumber.Picalo bekerja dengan menggunakan ;$' <ront end, dan memiliki banyak fitur untuk 6*- sebagai proses utama dalam mengekstrak dan membuka data, kelebihan utamanya adalah fleksibilitas dan front end yang baik hingga -ibrari Python numerik. +erikut ini beberapa kegunaannya ! Menganalisis data keungan, data karya"an Mengimport file 6=cel, #S> dan *S> ke dalam databse Analisa event jaringan yang interaktif, log server situs, dan record sistem login Mengimport email kedalam relasional dan berbasis teks database Menanamkan kontrol dan test rutin penipuan ke dalam sistem produksi.

3. Po)ertec1 5ompliance Assessment Po"ertech #ompliance Assessment merupakan automated audit tool yang dapat dipergunakan untuk mengaudit dan mem-benchmark user access to data, public authority to libraries, user security, system security, system auditing dan administrator rights (special authority) sebuah serverAS 2??. . 7ipper 9ipper merupakan audit automation soft"are yang dapat dipergunakan untuk mengaudit dan mem-benchmark konfigurasi sebuah router.

9ipper (/aringan 'nfrastruktur Parser) adalah alat berbasis open source untuk membantu profesional *' dalam mengaudit, konfigurasi dan mengelola jaringankomputer dan perangkat jaringan infrastruktur. ". 7essus 9essus merupakan sebuah vulnerability assessment soft"are, yaitu sebuah soft"are yang digunakan untuk mengecek tingkat vulnerabilitas suatu sistem dalam ruang lingkup keamanan yang digunakan dalam sebuah perusahaan. '. !etasploit Metasploit <rame"ork merupakan sebuah penetration testing tool, yaitu sebuah soft"are yang digunakan untuk mencari celah keamanan. *. 7!AP 9MAP merupakan open source utility untuk melakukan security auditing. 9MAP atau 9et"ork Mapper, adalah soft"are untuk mengeksplorasi jaringan, banyak administrator sistem dan jaringan yang menggunakan aplikasi ini menemukan banyak fungsi dalam inventori jaringan, mengatur jad"al peningkatan service, dan memonitor host atau "aktu pelayanan. Secara klasik 9map klasik menggunakan tampilan command-line, dan 9MAP suite sudah termasuk tampilan ;$' yang terbaik dan tampilan hasil (@enmap), fleksibel data transfer, pengarahan ulang dan tools untuk debugging (9#A*) , sebuah peralatan untuk membandingan hasil scan (9D'<<) dan sebuah paket peralatan analisis untuk menggenerasikan dan merespon (9P'9;) ,. 8ires1ar$ 8ireshark merupakan aplikasi analisa net"rok protokol paling digunakan di dunia, 8ireshark bisa mengcapture data dan secara interaktif menelusuri lalu lintas yang berjalan pada jaringan komputer, berstandartkan de facto dibanyak industri dan lembaga pendidikan.

Anda mungkin juga menyukai

- Audit JaringanDokumen9 halamanAudit JaringanFajar Bzo Hidayat100% (2)

- Bab 3 - Audit ServerDokumen5 halamanBab 3 - Audit Serversuprih1987Belum ada peringkat

- 10 Audit Keamanan Jaringan KomputerDokumen4 halaman10 Audit Keamanan Jaringan KomputerrizkyBelum ada peringkat

- Makalah Sistem Operasi JaringanDokumen14 halamanMakalah Sistem Operasi JaringanYohana KaruniaBelum ada peringkat

- Modul 8 Audit Keamanan Infrastruktur JaringanDokumen10 halamanModul 8 Audit Keamanan Infrastruktur JaringanFarhan Rasyid AlfarezaBelum ada peringkat

- IT_AUDIT_TEKNIKDokumen13 halamanIT_AUDIT_TEKNIKZaenal AlamsyahBelum ada peringkat

- Pengenalan Audit Sistem InformasiDokumen15 halamanPengenalan Audit Sistem Informasi6Belum ada peringkat

- Audit Jaringan KomputerDokumen3 halamanAudit Jaringan KomputerYuwanda BudimanBelum ada peringkat

- ITAUDITPENGERTIANDANCAKUPANDokumen9 halamanITAUDITPENGERTIANDANCAKUPANMochamad Rudi Alfiyanto100% (4)

- Chapter 12Dokumen5 halamanChapter 12Fadhlurrahmi JeonsBelum ada peringkat

- AUDIT SISTEM INFORMASIDokumen20 halamanAUDIT SISTEM INFORMASIAnonymous orLEezBelum ada peringkat

- 2-Pendekatan Audit ITDokumen26 halaman2-Pendekatan Audit ITArdi LambangBelum ada peringkat

- Tools Dan Metode Audit Sistem InformasiDokumen19 halamanTools Dan Metode Audit Sistem Informasiriski anggitaBelum ada peringkat

- Bab 3 Audit Sistem Auntansi Berbasis pc-1Dokumen22 halamanBab 3 Audit Sistem Auntansi Berbasis pc-1Reni WahyuningtiyasBelum ada peringkat

- Audit Ti Sistem Informasi Perusahaan TelekomunikasiDokumen6 halamanAudit Ti Sistem Informasi Perusahaan TelekomunikasiAda NamanyaBelum ada peringkat

- SISTEM INFORMASIDokumen0 halamanSISTEM INFORMASIkaritya88Belum ada peringkat

- Materi Kuliah EDP AUDITDokumen14 halamanMateri Kuliah EDP AUDITPunta AbdurrafiBelum ada peringkat

- Pengenalan Audit Sistem InformasiDokumen17 halamanPengenalan Audit Sistem InformasiSanusi Candra BayudaBelum ada peringkat

- Manfaat Memiliki Auditor TIDokumen2 halamanManfaat Memiliki Auditor TIYuni SilalahiBelum ada peringkat

- AnaKinSis 03-AuditSistInfoDokumen10 halamanAnaKinSis 03-AuditSistInfoa_setiajiBelum ada peringkat

- Teknik Audit Berbantuan KomputerDokumen43 halamanTeknik Audit Berbantuan KomputerSrie Zanra0% (1)

- Audit PlanningDokumen16 halamanAudit PlanningHummingbird11688Belum ada peringkat

- Tugas Audit 2 - Aldy Julian Pratama - 0119123012Dokumen2 halamanTugas Audit 2 - Aldy Julian Pratama - 0119123012Notaris DewirafaldiniBelum ada peringkat

- Tabk EdpDokumen9 halamanTabk EdpMuhammad Fauzan HappeBelum ada peringkat

- (181210211 Sulistiana) Uts Audit Sistem InformasiDokumen3 halaman(181210211 Sulistiana) Uts Audit Sistem Informasi181210211 SulistianaBelum ada peringkat

- Audit TiDokumen2 halamanAudit TiEniBelum ada peringkat

- Audit Internal Bab 15-16Dokumen21 halamanAudit Internal Bab 15-16Feby LoardiBelum ada peringkat

- Audit Sistem Informasi Adalah Proses Pengumpulan Dan Penilaian BuktiDokumen4 halamanAudit Sistem Informasi Adalah Proses Pengumpulan Dan Penilaian BuktiasriBelum ada peringkat

- AUDITSIDokumen10 halamanAUDITSIFarah Nur AzizahBelum ada peringkat

- Jawaban Pertanyaan Edp (Kel 8)Dokumen15 halamanJawaban Pertanyaan Edp (Kel 8)Shellahuang100% (2)

- AuditDokumen2 halamanAuditRaihan AbdulBelum ada peringkat

- 3pendekatan Menggunakan Teknik Audit Berbatuan KomputerDokumen18 halaman3pendekatan Menggunakan Teknik Audit Berbatuan KomputerDermawan BintangBelum ada peringkat

- Audit Kualitas Sistem InformasiDokumen5 halamanAudit Kualitas Sistem InformasiTania SalsabilaBelum ada peringkat

- 13 7704 Mik625 062019Dokumen16 halaman13 7704 Mik625 062019Rini MusadaBelum ada peringkat

- Program Kerja and Laporan AuditDokumen83 halamanProgram Kerja and Laporan AuditAri MasjayaBelum ada peringkat

- Audit IT Sistem InformasiDokumen13 halamanAudit IT Sistem InformasiPrasiwi Meilida100% (1)

- Audit Sistem InformasiDokumen5 halamanAudit Sistem Informasiadhi pamungkasBelum ada peringkat

- Information System Audit ChecklistDokumen5 halamanInformation System Audit Checklists a l t yBelum ada peringkat

- Audit Teknologi Informasi Pertemuan 13Dokumen21 halamanAudit Teknologi Informasi Pertemuan 13rin100% (1)

- Audit TI: Manfaat, Tahapan, dan RisikoDokumen5 halamanAudit TI: Manfaat, Tahapan, dan RisikoMelati SepsaBelum ada peringkat

- Audit Server Sistem Operasi JaringanDokumen2 halamanAudit Server Sistem Operasi JaringanDeaCasimiraBelum ada peringkat

- Audit 2 Kelompok 5Dokumen15 halamanAudit 2 Kelompok 5Levika AnastasiaBelum ada peringkat

- IT AUDIT DALAMDokumen6 halamanIT AUDIT DALAMgita sopanaBelum ada peringkat

- Audit Sistem Informasi AkuntansiDokumen4 halamanAudit Sistem Informasi AkuntansiWiday WijaksanaBelum ada peringkat

- CAAT AuditDokumen7 halamanCAAT AuditTomy Dane Dwilight BrudBelum ada peringkat

- Pengantar AuditingDokumen4 halamanPengantar AuditingDhea AdeliaBelum ada peringkat

- Ancaman Dan Teknik Kontrol Tipe, Tingkatan Dan Penyalahgunaan Sistem InformasiDokumen24 halamanAncaman Dan Teknik Kontrol Tipe, Tingkatan Dan Penyalahgunaan Sistem InformasiApril Uphrild CasselluBelum ada peringkat

- Audit Sistem Informasi Dan Prosedur 3Dokumen14 halamanAudit Sistem Informasi Dan Prosedur 3Ryu PermanaBelum ada peringkat

- Makalah SirsDokumen8 halamanMakalah SirsArief Munandar HarahapBelum ada peringkat

- SIPI Minggu 7 Audit Sistem InformasiDokumen7 halamanSIPI Minggu 7 Audit Sistem InformasiIntan PrabowoBelum ada peringkat

- Audit Sistem InformasiDokumen2 halamanAudit Sistem Informasidian noidBelum ada peringkat

- Modul Audit Sistem Informasi Dan Tata KelolaDokumen77 halamanModul Audit Sistem Informasi Dan Tata KelolaFauzy RamadhanBelum ada peringkat

- Sia Bab 13Dokumen22 halamanSia Bab 13AdelBelum ada peringkat

- Auditing Computer-BasedDokumen29 halamanAuditing Computer-BasedXII MIPA 4 Irvan Dani IskandarBelum ada peringkat

- MSIM4305Dokumen18 halamanMSIM4305enzosan4kBelum ada peringkat

- SIA - Auditing Teknologi InformasiDokumen8 halamanSIA - Auditing Teknologi Informasicandramahayuni31Belum ada peringkat

- Panduan Menginstall Windows Vista Sp2 Edisi Bahasa InggrisDari EverandPanduan Menginstall Windows Vista Sp2 Edisi Bahasa InggrisPenilaian: 5 dari 5 bintang5/5 (1)

- Membuat Aplikasi Bisnis Menggunakan Visual Studio Lightswitch 2013Dari EverandMembuat Aplikasi Bisnis Menggunakan Visual Studio Lightswitch 2013Penilaian: 3.5 dari 5 bintang3.5/5 (7)

- SETO REFERENSIDokumen5 halamanSETO REFERENSIAntony Juniar ElfarishiBelum ada peringkat

- Lamp B1 Daftar Rencana Penggunaan Tambahan Uang PersediaanDokumen3 halamanLamp B1 Daftar Rencana Penggunaan Tambahan Uang PersediaanAntony Juniar ElfarishiBelum ada peringkat

- FAQ SAKTI V01-Des-2021Dokumen2 halamanFAQ SAKTI V01-Des-2021Antony Juniar ElfarishiBelum ada peringkat

- Format Isian SMKKN Untuk Prioritas NasionalDokumen2 halamanFormat Isian SMKKN Untuk Prioritas NasionalAntony Juniar ElfarishiBelum ada peringkat

- Program Kerja JMDokumen10 halamanProgram Kerja JMAntony Juniar ElfarishiBelum ada peringkat

- Exampel Form 21 1Dokumen3 halamanExampel Form 21 1Antony Juniar ElfarishiBelum ada peringkat

- Nama Bu MarDokumen1 halamanNama Bu MarAntony Juniar ElfarishiBelum ada peringkat

- SK Sakti 451654Dokumen3 halamanSK Sakti 451654Antony Juniar Elfarishi0% (1)

- Bab IDokumen3 halamanBab IRifa NeztyBelum ada peringkat

- Pengumuman LelangDokumen2 halamanPengumuman LelangAntony Juniar ElfarishiBelum ada peringkat

- 1 Cover UakpaDokumen1 halaman1 Cover UakpaAntony Juniar ElfarishiBelum ada peringkat

- Modul Spss AdvancedDokumen40 halamanModul Spss AdvancedAntony Juniar ElfarishiBelum ada peringkat

- Surat PernyataanDokumen1 halamanSurat PernyataanAntony Juniar ElfarishiBelum ada peringkat

- Memo Penyesuaian SAP-EditDokumen2 halamanMemo Penyesuaian SAP-EditRaden Mas RiyoBelum ada peringkat

- Lakip Kemendikbud 2015Dokumen115 halamanLakip Kemendikbud 2015DiazBelum ada peringkat

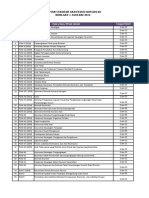

- Program Audit PDFDokumen37 halamanProgram Audit PDFAntony Juniar ElfarishiBelum ada peringkat

- Sepuluh Pertanyaan Wawancara Yang Paling Sering Ditanyakan Untuk Mencari Kelemahan Pencari KerjaDokumen2 halamanSepuluh Pertanyaan Wawancara Yang Paling Sering Ditanyakan Untuk Mencari Kelemahan Pencari KerjaAntony Juniar ElfarishiBelum ada peringkat

- Reference 2Dokumen2 halamanReference 2Antony Juniar ElfarishiBelum ada peringkat

- Modul Audit MGTDokumen15 halamanModul Audit MGTAntony Juniar ElfarishiBelum ada peringkat

- SAK Efektif Berlaku S.D 1 Januari 2012Dokumen3 halamanSAK Efektif Berlaku S.D 1 Januari 2012betisuBelum ada peringkat

- Hal 53-58Dokumen7 halamanHal 53-58Antony Juniar ElfarishiBelum ada peringkat

- CARA MENDAPATKAN GRATIS INTERNET DENGAN ID GENERATORDokumen1 halamanCARA MENDAPATKAN GRATIS INTERNET DENGAN ID GENERATORAntony Juniar ElfarishiBelum ada peringkat

- SPM EditDokumen34 halamanSPM EditAntony Juniar ElfarishiBelum ada peringkat

- IFRS RoadmapDokumen5 halamanIFRS RoadmapAntony Juniar ElfarishiBelum ada peringkat

- M Periodik 7-5Dokumen3 halamanM Periodik 7-5Antony Juniar Elfarishi100% (1)

- 1.EXCEL TambahanDokumen4 halaman1.EXCEL TambahanAntony Juniar ElfarishiBelum ada peringkat

- 701 1324 1 SM PDFDokumen48 halaman701 1324 1 SM PDFAntony Juniar ElfarishiBelum ada peringkat

- Ok PrintDokumen25 halamanOk PrintAntony Juniar ElfarishiBelum ada peringkat

- SKRIPSI BAB III OkDokumen38 halamanSKRIPSI BAB III OkAntony Juniar ElfarishiBelum ada peringkat