SOP Keamanan Aset Informasi CV Cempaka Tulungagung

Diunggah oleh

Dheni IndraHak Cipta

Bagikan dokumen Ini

Apakah menurut Anda dokumen ini bermanfaat?

Apakah konten ini tidak pantas?

Laporkan Dokumen IniHak Cipta:

SOP Keamanan Aset Informasi CV Cempaka Tulungagung

Diunggah oleh

Dheni IndraHak Cipta:

STANDART OPERATING PROCEDURE (SOP)

KEAMANAN ASET INFORMASI

CV CEMPAKA

TULUNGAGUNG

Copyright @ 2016

Dheni Indra Rachmawan, Dr. Apol Pribadi S., S.T, M.T, Eko Wahyu Tyas Darmaningrat, S.Kom., M.BA

Laboratorium Manajemen Sistem Informasi

Institut Teknologi Sepuluh Nopember (ITS)

Surabaya

STANDARD OPERATING PROCEDURE (SOP)

KEAMANAN ASET INFORMASI PADA CV CEMPAKA

TULUNGAGUNG MENGACU PADA KONTROL

KERANGKA KERJA ISO 27002:2013

Januari 2017

Disiapkan :

Dheni Indra Rachmawan 5212100178

Sebagai dokumen produk Tugas Akhir

DOKUMEN STANDART OPERATING PROCEDURE 1

DAFTAR ISI

DAFTAR ISI............................................................................................................................................... 2

DAFTAR ISTILAH ...................................................................................................................................... 5

DAFTAR SIMBOL ...................................................................................................................................... 6

PENDAHULUAN ....................................................................................................................................... 6

Tujuan ................................................................................................................................................. 7

Ruang Lingkup ..................................................................................................................................... 7

Overview Keamanan Aset Informasi ................................................................................................... 7

Evaluasi Penilaian Risiko Keamanan Aset Informasi CV Cempaka ...................................................... 8

Hubungan kebijaksanan dan prosedur ............................................................................................... 9

KB – 01. KEBIJAKAN PENGENDALIAN HAK AKSES APLIKASI ................................................................. 11

1. TUJUAN ..................................................................................................................................... 11

2. RUANG LINGKUP ....................................................................................................................... 11

3. REFERENSI ................................................................................................................................. 11

4. KEBIJAKAN ................................................................................................................................. 11

5. DOKUMEN TERKAIT................................................................................................................... 12

KB – 02. KEBIJAKAN KEAMANAN INFORMASI ...................................................................................... 13

1. TUJUAN ..................................................................................................................................... 13

2. RUANG LINGKUP ....................................................................................................................... 13

3. REFERENSI ................................................................................................................................. 13

4. KEBIJAKAN ................................................................................................................................. 13

5. DOKUMEN TERKAIT................................................................................................................... 15

KB – 03. KEBIJAKAN PENGELOLAAN HARDWARE DAN JARINGAN ....................................................... 16

1. TUJUAN ..................................................................................................................................... 16

2. RUANG LINGKUP ....................................................................................................................... 16

3. REFERENSI ................................................................................................................................. 16

4. KEBIJAKAN ................................................................................................................................. 16

5. DOKUMEN TERKAIT................................................................................................................... 17

KB – 04. KEBIJAKAN HUMAN RESOURCES SECURITY ........................................................................... 18

1. TUJUAN ..................................................................................................................................... 18

2. RUANG LINGKUP ....................................................................................................................... 18

3. REFERENSI ................................................................................................................................. 18

4. KEBIJAKAN ................................................................................................................................. 18

DOKUMEN STANDART OPERATING PROCEDURE 2

5. DOKUMEN TERKAIT................................................................................................................... 19

PO – 01. PENGELOLAAN HAK AKSES ..................................................................................................... 21

1. Tujuan ....................................................................................................................................... 22

2. Ruang Lingkup ........................................................................................................................... 22

3. Definisi ...................................................................................................................................... 22

4. Rincian Prosedur ....................................................................................................................... 22

BAGAN ALUR – PO. 01 PENGOLAAN HAK AKSES .............................................................................. 26

PO – 02. PENGELOLAAN PASSWORD .................................................................................................... 32

1. Tujuan ....................................................................................................................................... 33

2. Ruang Lingkup ........................................................................................................................... 33

3. Definisi ...................................................................................................................................... 33

4. Rincian Prosedur ....................................................................................................................... 33

BAGAN ALUR – PO.02 PENGELOLAAN PASSWORD........................................................................... 36

PO – 03. BACK UP DAN RESTORE .......................................................................................................... 40

1. Tujuan ....................................................................................................................................... 41

2. Ruang Lingkup ........................................................................................................................... 41

3. Definisi ...................................................................................................................................... 41

4. Rincian Prosedur ....................................................................................................................... 43

BAGAN ALUR – PO. 03 BACK UP DAN RESTORE ................................................................................ 45

PO – 04. PERAWATAN HARDWARE....................................................................................................... 48

1. Tujuan ....................................................................................................................................... 49

2. Ruang Lingkup ........................................................................................................................... 49

3. Definisi ...................................................................................................................................... 49

4. Rincian Prosedur ....................................................................................................................... 50

BAGAN ALUR – PO.04 PERAWATAN HARDWARE ............................................................................. 51

PO – 05. KEAMANAN KABEL ................................................................................................................. 53

1. Tujuan ....................................................................................................................................... 54

2. Ruang Lingkup ........................................................................................................................... 54

3. Definisi ...................................................................................................................................... 54

4. Rincian Prosedur ....................................................................................................................... 55

BAGAN ALUR – PO.05 KEAMANAN KABEL ........................................................................................ 56

PO – 06. PELATIHAN DAN PENGEMBANGAN SDM ............................................................................... 58

1. Tujuan ....................................................................................................................................... 59

2. Ruang Lingkup ........................................................................................................................... 59

3. Definisi ...................................................................................................................................... 59

DOKUMEN STANDART OPERATING PROCEDURE 3

4. Rincian Prosedur ....................................................................................................................... 59

BAGAN ALUR – PO.06 PELATIHAN DAN PENGEMBANGAN SDM...................................................... 61

IN – 01 Instruksi Perubahan Hak Akses Sistem Informasi..................................................................... 64

1. Pelaksana .................................................................................................................................. 64

2. Rincian instruksi kerja ............................................................................................................... 64

3. Catatan perubahan instruksi ..................................................................................................... 65

IN – 02 Instruksi Backup Data ............................................................................................................... 66

1. Pelaksana .................................................................................................................................. 66

2. Rincian instruksi kerja ............................................................................................................... 66

3. Catatan perubahan instruksi ..................................................................................................... 66

IN – 03 Instruksi Restore Data .............................................................................................................. 67

1. Pelaksana .................................................................................................................................. 67

2. Rincian instruksi kerja ............................................................................................................... 67

3. Catatan perubahan instruksi ..................................................................................................... 67

IN – 04 Instruksi Reset Password .......................................................................................................... 68

1. Pelaksana .................................................................................................................................. 68

2. Rincian instruksi kerja ............................................................................................................... 68

3. Catatan perubahan instruksi ..................................................................................................... 68

FM – 01. FORMULIR PENGELOLAAN HAK AKSES .................................................................................. 70

FM – 02. FORMULIR KONTRAK HAK AKSES ........................................................................................... 71

FM – 03. FORMULIR LOG PENGELOLAAN HAK AKSES........................................................................... 73

FM – 04. FORMULIR PERBAIKAN SISTEM INFORMASI .......................................................................... 74

FM – 05. FORMULIR PERMINTAAN PERGANTIAN PASSWORD ............................................................. 75

FM – 06. FORMULIR KLASIFIKASI DATA ................................................................................................ 76

FM – 07. FORMULIR LOG BACK UP DATA ............................................................................................. 77

FM – 08. FORMULIR RESTORE DATA..................................................................................................... 78

FM – 09. FORMULIR PEMELIHARAAN PERANGKAT TI .......................................................................... 79

FM – 10. FORMULIR BERITA ACARA KERUSAKAN ................................................................................. 80

FM – 11. FORMULIR LAPORAN PENGELOLAAN PERANGKAT TI............................................................ 81

FM – 12. FORMULIR DATA PEGAWAI.................................................................................................... 82

FM – 13. FORMULIR EVALUASI KEGIATAN PENGEMBANGAN KOMPETENSI........................................ 82

DOKUMEN STANDART OPERATING PROCEDURE 4

DAFTAR ISTILAH

Dokumen Standart Operating Procedure milik CV Cempaka ini memiliki banyak istilah yang

tidak dengan mudah dipahami oleh stakeholder perusahaan. Sehingga berikut merupakan

kumpulan istilah dan singkatan yang dipakai pada dokumen prosedur ini :

Istilah Keterangan

Perangkat Keras / Hardware Meliputi semua peralatan dan bahan fisik

yang digunakan dalam pemrosesan informasi

Sistem Informasi (Aplikasi) / Software Meliputi semua rangkaian untuk melakukan

pemrosesan informasi

Data Sekumpulan hal yang merepresentasikan

atribut dari dari variabel yang disimpan,

ditransmisikan atau di proses oleh teknologi

informasi.

Jaringan / Network Sistem komunikasi data yang melibatkan

sebuah atau lebih system komputer yang

dihubungkan dengan jalur transmisi alat

komunikasi membentuk satu sistem

Sumber Daya Manusia / People Orang yang melakukan pengoperasian

semua sistem informasi. Sumber daya

manusia ini meliputi pemakai akhir dan

pakar SI

Aset Informasi Sebuah informasi yang terdefinisi dan

memiliki nilai bagi organisasi

SOP (Standart Operating Procedure) Sebuah standard, panduan, dan praktik

terbaik untuk mengoperasikan proses

ISO 27002 : 2013 best practice bagi organisasi dalam

mengembangkan dan mengelola standard

keamanan dan bagi manajemen untuk

meningkatkan keamanan informasi dalam

organisasi

DOKUMEN STANDART OPERATING PROCEDURE 5

DAFTAR SIMBOL

Berikut merupakan daftar simbol yang dipakai pada dokumen prosedur ini :

Simbol Nama Keterangan

Mendeskripsikan kegiatan

Terminator (Simbol Kapsul) mulai atau berakhir

Mendeskripsikan proses atau

Process (Simbol Kotak) kegiatan eksekusi

Predifine Process (simbol sub Mendeskripsikan

program) pelaksanaan suatu bagian

prosedur

Decision (Simbol Belah Mendeskripsikan kegiatan

Ketupat) pengambilan keputusan

Mendeskripsikan arah

Arrow (Simbol Anak Panah)

kegiatab

Mendeskripsikan hubungan

Off-Page Connector (Simbol

antar simbol yang berbeda

Segilima)

halaman

PENDAHULUAN

Untuk mendukung pembuatan Standart Operating Procedure (SOP) yang akan membantu

perusahaan terhadap operasional kritis perusahaan apabila terjadi gangguan. Pembuatan

SOP perusahaan akan dipermudah dengan adanya kerangka kerja yang mendukung dari

proses bisnis perusahaan. Kerangka kerja terkait SOP sangat beraneka ragam namun tidak

dapat secara langsung diimplementasikan kepada perusahaan. Sehingga diperlukan

kerangka kerja yang sesuai dengan kebutuhan dan kondisi dari perusahaan. Maka kerangka

kerja ini dibuat berdasarkan kajian ISO 27002:2013 serta telah dilakukan penyesuaian pada

kebutuhan dan kondisi perusahaan.

DOKUMEN STANDART OPERATING PROCEDURE 6

Tujuan

Dokumen ini menyediakan proses yang terstandarisasi mengacu pada kontrol kerangka

kerja ISO27002:2013 mengenai keamanan asset informasi. Kontrol untuk keamanan asset

informasi bertujuan untuk mendukung keamanan aset informasi yang ada dalam ruang

lingkup CV Cempaka. Dokumen ini berisikan pendokumentasian alur, peran fungsi, dan

prosedur yang dibutuhkan dalam mengimplementasikan praktek keamanan asset informasi

dan memastikan proses yang dilakukan untuk melindugi asset tersebut telah efektif dan

mampu mendukung kebutuhan bisnis pada CV Cempaka

Ruang Lingkup

Ruang lingkup dalam dokumen SOP ini adalah mencakup mengenai keamanan asset

informasi yaitu data, perangkat lunak (software), perangkat keras (hardware), jaringan dan

sumber daya manusia. Prosedur yang tercakup dalam dokumen SOP keamanan asset

informasi ini didasarkan pada hasil evaluasi penilaian risiko dan penentuan kebutuhan

mitigasi risiko kelima aset TI. Cakupan prosedur keamanan asset informasi adalah sebagai

berikut :

a. KB – 01 Kebijakan Pengendalian Hak Akses

b. KB – 02 Kebijakan Keamanan Informasi

c. KB – 03 Kebijakan Pengelolaan Hardware dan Jaringan

d. KB – 04 Kebijakan Human Resource Security

e. PO – 01 Prosedur Pengelolaan Hak Akses

f. PO – 02 Prosedur Pengelolaan Password

g. PO – 03 Prosedur Backup and Restore

h. PO – 04 Prosedur Perawatan Hardware

i. PO – 05 Prosedur Keamanan Kabel

j. PO – 06 Prosedur Pelatihan dan Pengembangan SDM

Overview Keamanan Aset Informasi

Aset informasi adalah sepotong informasi yang terdefinisi, disimpan dengan cara apapun,

tidak mudah digantikan baik waktu, sumber daya dan kombinasinya serta diakui sebagai

sesuatu yang berharga bagi organisasi. Aset informasi pada penelitian ini akan mengacu

pada definisi komponen Sistem Informasi. Komponen sistem informasi dibangun

berdasarkan komponen-komponen pendukung yang meliputi : sumber daya manusia

(people), perangkat keras (hardware), perangkat lunak (software), data dan jaringan

(network).

DOKUMEN STANDART OPERATING PROCEDURE 7

Evaluasi Penilaian Risiko Keamanan Aset Informasi CV Cempaka

Pada proses evaluasi penilaian risiko dibuat sebuah daftar prioritas risiko yang didasarkan

pada level risiko dengan menggunakan metode FMEA. Berikut ini merupakan daftar prioritas

risiko keamanan asset informasi yang berada pada level risiko very high dan high.

Level Potensi Mode Poetensial Penyebab

Aset Informasi Kritis

Risiko Kegagalan Kegagalan

Server High Kerusakan Server Kesalahan konfigurasi server

PC High PC rusak Kesalahan konfigurasi PC

Very

Data keuangan, Data Data Hilang Kelalaian Administrator

High

Produksi,

High Data Hilang Kerusakan Server

Data penjualan,

Data Kepegawaian Username password diketahui

High Manipulasi data

orang lain

Karyawan yang memiliki High Sharing password Kelalaian pegawai

hak akses server

maupun sistem Data tidak sesuai

High Kesalahan input data

(tidak valid)

Seluruh sistem aplikasi Aplikasi diakses oleh

Username dan password

yang dimiliki High pihak yang tidak

diketahui oleh pengguna lain

perusahaan berwenang

Kabel yang

menghubungkan Kerusakan kabel Kurangnya kontrol

High

perangkat TI yang ada LAN pengamanan kabel

pada kantor

Berdasarkan hasil evaluasi penilaian risiko tersebut, maka dapat diketahui bahwa CV

Cempaka memiliki beberapa kemungkinan risiko yang dapat timbul terkait keamanan asset

informasi selanjutnya dilakukan analisis kebutuhan mitigasi risiko yang berupa sebuah

pengimplementasian kontrol kebijakan, praktek dan prosedur. Salah satu bentuk

implementasi kontrol tersebut adalah dengan pembuatan dokumen Standard Operating

Procedure (SOP) Keamanan asset informasi.

DOKUMEN STANDART OPERATING PROCEDURE 8

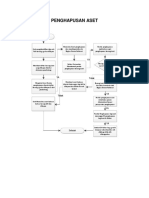

Hubungan kebijaksanan dan prosedur

Pada bagian ini akan digambarkan hubungan antara kebijakan dan prosedur yang sudah dibuat.

Hubungan antara kebijaksanaan dengan prosedur ini dibuat untuk memberikan gambaran dan

menjadi salah satu acuan darimana prosedur tersebut bisa muncul. Berikut ini adalah hubungan dari

masing-masing kebijaksanaan dengan prosedur yang ada.

Kebijakan Kebijakan Pengelolaan Kebijakan

Hardware dan Keamanan Kebijakan Human

Pengendalian hak Resource Security

akses Jaringan Informasi

Prosedur Back Prosedur

Prosedur Prosedur

Up and Pelatihan &

Pengelolaan Perawatan

Restore Pengembangan

Hak Akses Hardware

SDM

Prosedur Prosedur

Pengamanan Pengelolaan

Kabel Password

Gambar 1. Hubungan antara Kebijakan dan Prosedur

Pada Gambar 1 diatas dijelaskan dari hasil penilaian resiko yang sudah dilakukan maka di

dapatkan 4 kebijakan dan 6 prosedur. Dalam kebijakan pengendalian hak akses ada

prosedur pengelolaan hak akses yang dibutuhkan untuk menghindari terjadinya akses dari

orang yang tidak berwenang di dalamnya, selanjutnya ada kebijakan keamanan informasi

dimana terdapat 2 prosedur dibawahnya yaitu prosedur backup dan restore dan prosedur

pengelolaan password yang digunakan untuk menghindari terjadinya manipulasi data,

kehilangan data karena sebuah kendala maupun bencana yang tidak terduga, selanjutnya

ada kebijakan pengelolaan hardware dan jaringan dimana terdapat 2 prosedur dibawahnya

yaitu prosedur perawatan hardware dan prosedur pengamanan kabel yang digunakan untuk

menghindari kerusakan yang terjadi pada fasilitas hardware dan jaringan yang dimiliki

perusahaan, berikutnya ada kebijakan Human Resource Security yang dibawahnya terdapat

prosedur pelatihan dan pengembangan SDM yang digunakan untuk edukasi dan pelatihan

pegawai mengenai pentingnya informasi yang dimiliki perusahaan, serta untuk menghindari

terjadinya penyebaran informasi penting yang berada dibawah tanggung jawabnya.

DOKUMEN STANDART OPERATING PROCEDURE 9

KEBIJAKAN KEAMANAN ASET INFORMASI

DOKUMEN STANDART OPERATING PROCEDURE 10

KB – 01. KEBIJAKAN PENGENDALIAN HAK AKSES APLIKASI

1. TUJUAN

Kebijakan berikut ini dibuat untuk menjamin persyaratan pengendalian hak akses

terhadap informasi dan fasilitas informasi yang dimiliki agar dapat di definisikan dengan

tepat.

2. RUANG LINGKUP

Kebijakan ini berlaku untuk pihak-pihak yang terkait dengan pengguna dalam

menggunakan sistem informasi. sistem informasi yang dimaksud dalam kebijakan

tersebut meliputi :

Sistem Informasi Keuangan

Sistem Informasi Administrasi

Sistem Informasi Pendataan dan Penjadwalan

Sistem informasi Pemasaran

3. REFERENSI

3.1. ISO/IEC 27002:2013 – 9.1.1 Access control policy

3.2. ISO/IEC 27002:2013 – 12.4.1 Event logging

4. KEBIJAKAN

4.1. Pengelolaan hak akses sistem informasi

4.1.1. Hak akses pada setiap sistem informasi yang terkait dengan informasi

perusahaan harus dibedakan sesuai peran dan fungsi dari masing masing

pengguna.

4.1.2. Pemberian hak akses pada sistem informasi penggunaanya harus dibatasi

berdasarkan tugas pokok dan fungsi pengguna dan harus disetujui oleh

kepala divisi pada unit bisnis terkait dan kepala bagian personalia selaku

penanggung jawab.

4.1.3. Pemberian hak akses sistem informasi yang tingkatannya tinggi (root, super user

atau administrator) hanya diberikan kepada karyawan yang benar-benar

kompeten, memiliki pengalaman kerja kurang lebih 3 tahun dan mendapat

rekomendasi dari kepala divisi unit bisnis terkait dengan sistem informasi.

4.1.4. Setiap pemberian hak akses sistem aplikasi pada pengguna harus disertai

dengan kontrak tanggung jawab terkait tanggung jawab yang diberikan.

4.1.5. Setiap proses pengelolaan baik penghapusan maupun pemberian hak

akses harus di dokumentasikan.

DOKUMEN STANDART OPERATING PROCEDURE 11

4.1.6. Hak akses yang sudah di berikan tidak boleh di gunakan maupun di

pinjamkan kepada orang lain tanpa adanya ijin dan pemberitahuan

perubahan hak akses baru.

4.1.7. Dilakukan peninjauan secara langsung pengguna yang di berikan hak

akses minimal 2 kali dalam sebulan.

4.1.8. Dokumentasi wajib di sertai dengan User ID, Aktivitas yang dilakukan,

tanggal dan waktu, waktu peristiwa, hak akses yang di berikan, tanda

tangan pengguna sistem, tanda tagan kepala bagian personalia, tanda

tangan kepala bagian personalia.

4.2. Pengelolaan hak akses - pihak ketiga

4.2.1. Vendor, konsultan, mitra, atau pihak ketiga lainnya yang melakukan

akses pada sistem aplikasi CV Cempaka harus menandatangani

Ketentuan/Persyaratan Menjaga Kerahasiaan Informasi

4.2.2. Pemberian Hak akses pihak ketiga dapat dilakukan setelah ada konfirmasi

dari CV Cempaka dan pihak ketiga.

4.2.3. Setiap hak akses yang di berikan pada pihak ketiga harus di tinjau dan

dibatasi waktunya.

4.2.4. Setiap kegiatan yang dilakukan pihak ketiga harus di dokumentasikan.

4.2.5. Dokumentasi wajib di sertai dengan User ID, Aktivitas yang dilakukan,

tanggal dan waktu peristiwa, hak akses yang di berikan, tanda tangan

pihak ketiga yang diberi akses, tanda tagan kepala bagian personalia

5. DOKUMEN TERKAIT

5.1. PO – 01 Prosedur Pengelolaan hak akses

DOKUMEN STANDART OPERATING PROCEDURE 12

KB – 02. KEBIJAKAN KEAMANAN INFORMASI

1. TUJUAN

Kebijakan berikut ini dibuat untuk menjamin keamanan dari informasi penting baik

informasi digital dan fisik yang dimiliki perusahaan.

2. RUANG LINGKUP

Kebijakan ini berlaku untuk pihak-pihak yang terkait dengan pengguna dalam

menggunakan sistem aplikasi dan menjaga keamanan informasi yang berupa data

elektronik. Data elektronik yang dimaksud dalam kebijakan tersebut meliputi :

Basis Data

Aplikasi

Sistem Operasi

File

3. REFERENSI

3.1. ISO/IEC 27002:2013 – 9.4.1 Information access restriction

3.2. ISO/IEC 27002:2013 – 9.4.2 Secure log-on procedures

3.3. ISO/IEC 27002:2013 – 9.4.3 Password management system

3.4. ISO/IEC 27002:2013 – 12.3.1 Information Backup

3.5. ISO/IEC 27002:2013 – 12.4.1 Event logging

3.6. ISO/IEC 27002:2013 – 12.4.2 Protection of log information

3.7. ISO/IEC 27002:2013 – 12.4.3 Administrator & Operator logs

4. KEBIJAKAN

4.1. Pengelolaan sistem informasi (aplikasi)

4.1.1. Pada setiap sistem aplikasi yang dimiliki perusahaan wajib diberi

perbedaan hak akses disesuaikan dengan fungsi dan unit bisnis yang

dilakukan.

4.1.2. Pada setiap sistem aplikasi yang dimiliki perusahaan diharuskan ada

menu admin untuk melakukan kontrol pada pengguna pada sistem

aplikasi tertentu.

4.1.3. Pada setiap sistem operasi dan sistem aplikasi wajib diberikan log-on

sistem untuk meverifikasi hak akses pengguna yang akan menggunakan

sistem.

4.1.1. Pada setiap sistem aplikasi output yang di hasilkan dari sistem harus di

batasi sesuai dengan hak akses yang dimiliki.

4.1.2. Pada setiap sistem aplikasi wajib adanya log-event atau pencatatan

kegiatan.

DOKUMEN STANDART OPERATING PROCEDURE 13

4.1.3. Menghindari terjadinya kapasitas penyimpanan media file log yang sudah

berlebih, dengan melakukan backup teratur.

4.1.4. Log-event yang ada pada setiap sistem wajib di dokumentasikan atau di

cetak setiap 2 minggu sekali untuk melakukan peninjauan dari kegiatan

pengguna pada sistem tersebut.

4.1.5. Dokumentasi Log pada sistem wajib di sertai dengan :

4.1.5.1. User ID,

4.1.5.2. Aktivitas pada sistem,

4.1.5.3. tanggal dan waktu,

4.1.5.4. waktu peristiwa,

4.1.5.5. jenis hak akses,

4.1.5.6. file yang diakses,

4.1.5.7. Nyala dan tidaknya kontrol pengamanan pada sistem (seperti

antivirus, firewall)

4.1.5.8. transaksi yang dilakukan pada sistem.

4.2. Pengelolaan sistem Log-on

4.2.1. Tidak menampilkan pengidentifikasi sistem atau tampilan aplikasi sampai

proses log-on sudah berhasil dan selesai.

4.2.2. Menampilkan peringatan pemberitahuan umum bahwa komputer hanya

bisa diakses oleh pengguna yang berwenang.

4.2.3. Tidak menyediakan pesan bantuan selama prosedur secure log-on

berlangsung yang bisa memberikan bantuan kepada pengguna yang tidak

berwenang.

4.2.4. Validasi informasi log-on hanya jika seluruh data yang dibutuhkan diisi

secara lengkap dan benar. Jika sebuah kondisi error muncul, sistem tidak

boleh menunjukkan bagian data mana yang benar dan yang salah.

4.2.5. Batasi jumlah kesempatan log-on gagal yang diizinkan.

4.2.6. Wajib mencatat berapa kali gagal log-on untuk menghindari akses tidak

berwenang.

4.2.7. Adanya pesan pengingat untuk maksimal percobaan login.

4.2.8. Karakter password disembunyikan.

4.3. Pengelolaan password pengguna

4.3.1. Menerapkan user id dan password pada setiap sistem untuk menjaga

akuntabilitas

4.3.2. Pengguna dapat merubah password mereka sendiri tetapi dengan syarat

dan ketentuan yang ada

4.3.3. Password yang digunakan wajib menggunakan password yang

berkualitas.

4.3.4. Perubahan password dilakukan dengan teratur selama 3 minggu sekali.

4.3.5. Tidak menggunakan password yang sama saat pergantian password

4.3.6. Tidak menampilkan password ketika melakukan login pada sistem

4.3.7. Password yang dikirimkan ke database akan dikirim dalam bentuk

enkripsi.

DOKUMEN STANDART OPERATING PROCEDURE 14

4.4. Pengelolaan backup dan restore informasi

4.4.1. Backup hanya dapat dilakukan oleh DB Administrator.

4.4.2. Adanya dokumentasi lengkap dari backup maupun restore data yang

dilakukan.

4.4.3. Frekuensi backup dilakukan secara teratur dan sesuai kebutuhan bisnis

dari organisasi

4.4.4. Data atau Informasi hasil backup dan dokumentasi disimpan dalam

tempat yang aman untuk menghindari terjadinya bencana pada lokasi

sebelumnya.

4.4.5. Informasi backup harus diberi tingkat perlindungan fisik dan lingkungan

yang konsisten.

4.4.6. Media untuk melakukan ackup wajib di uji secara teratur

4.4.7. Data backup wajib dilindungi dengan enkripsi.

5. DOKUMEN TERKAIT

5.1. PO – 02 Prosedur pengelolaan password

5.2. PO – 03 Prosedur backup dan restore

DOKUMEN STANDART OPERATING PROCEDURE 15

KB – 03. KEBIJAKAN PENGELOLAAN HARDWARE DAN JARINGAN

1. TUJUAN

Kebijakan berikut ini dibuat dengan tujuan untuk menjamin fasilitas perangkat

hardware dan jaringan agar dapat selalu beroperasi selama proses bisnis berlangsung.

2. RUANG LINGKUP

Kebijakan ini berlaku untuk pihak-pihak yang terkait dalam pengelolaan baik

pemeliharaan maupun pengamanan hardware dan jaringan yang ada pada kantor CV

Cempaka. Hardware dan jaringan yang dimaksud dalam kebijakan tersebut meliputi :

Server

Perangkat PC

Printer

Kamera CCTV

Router

Kabel listrik

Kabel Lan

3. REFERENSI

3.1. ISO/IEC 27002:2013 – 11.2.3 Cabling security

3.2. ISO/IEC 27002:2013 – 11.2.4 Equipment maintence

4. KEBIJAKAN

4.1. Pengelolaan hardware

4.1.1. Setiap ruangan diberikan pendingin ruangan untuk menghindari

overheat (panas berlebih) pada perangkat hardware.

4.1.2. Server berada pada ruangan khusus yang dapat diakses oleh

administrator saja.

4.1.3. Setiap ruangan dilengkapi CCTV untuk menghindari adanya pencurian.

4.1.4. Setiap ruangan dilengkapi fire extinguisher (alat pemadam) untuk

menghindari kemungkinan resiko kebakaran yang meluas.

4.1.5. Setiap kerusakan, kendala perangkat hardware IT pada setiap unit

bisnis, wajib segera dilaporkan kepada kepala divisi dan melaporkan

kepada pihak divisi personalia selaku penanggung jawab.

4.1.6. Dilarang melakukanmaintenance maupun mengotak atik perangkat

hardware tanpa adanya izin dari pihak divisi personalia

4.1.7. Dilarang menambahkan perangkat lain ke perangkat hardware yang ada

pada perusahaan.

DOKUMEN STANDART OPERATING PROCEDURE 16

4.1.8. Dilarang mengambil atau membawa pulang perangkat hardware yang

dimiliki perusahaan tanpa izin dari kepala divisi personalia

4.1.9. Setiap 3 bulan sekali wajib dilakukan maintenance perangkat hardware

oleh pihak ketiga yang sudah menjalin kerjasama dan persetujuan dari

kepala bagian operasional.

4.1.10. Maintenance yang dilakukan harus mengikuti ketentuan dan peraturan

perusahaan CV cempaka.

4.1.11. Divisi personalia wajib memastikan perangkat hardware yang

dimaintenance dapat digunakan kembali dalam kegiatan operasinal

perusahaan.

4.1.12. Setiap kerusakan, kendala, peminjaman, maintenance hardware wajib

di dokumentasikan.

4.2. Pengelolaan Jaringan

4.2.1. Dibuatkan perlindungan alternative untuk seluruh kabel yang ada pada

CV Cempaka.

4.2.2. Dilakukan pelabelan sesuai fungsinya di setiap kabel pada CV Cempaka.

4.2.3. Dilakukan Pembedaan warna kabel untuk mempermudah proses

maintenance dan pemasangan kabel.

4.2.4. Kabel telekomunikasi dan kabel listrik di tempatkan pada tempat

berbeda untuk menghindari terjadinya konsleting.

4.2.5. Setiap kerusakan, kendala perangkat jaringan pada setiap unit bisnis,

wajib segera dilaporkan kepada kepala divisi dan melaporkan kepada

pihak divisi personalia selaku penanggung jawab.

4.2.6. Setiap 3 bulan sekali wajib dilakukan maintenance perangkat jaringan

seperti wifi oleh pihak ketiga yang sudah menjalin kerjasama dan

persetujuan dari kepala bagian personalia.

4.2.7. Setiap kerusakan, kendala, maintenance hardware wajib di

dokumentasikan.

5. DOKUMEN TERKAIT

5.1. PO – 04 Prosedur Perawatan Hardware

5.2. PO – 05 Prosedur Pengamanan Kabel

DOKUMEN STANDART OPERATING PROCEDURE 17

KB – 04. KEBIJAKAN HUMAN RESOURCES SECURITY

1. TUJUAN

Kebijakan ini dibuat untuk memberikan peraturan kepada seluruh civitas perusahaan

dalam memberi perlindungan keamanan pada aset informasi yang dimiliki perusahaan.

2. RUANG LINGKUP

Kebijakan ini berlaku untuk pengguna yang menggunakan seluruh fasilitias aset

informasi yang ada di CV Cempaka. Pengguna yang dimaksudkan tersebut antara lain :

Pegawai CV Cempaka

Pegawai magang

Asosiasi / Pihak Ketiga

3. REFERENSI

3.1. ISO/IEC 27002:2013 – 7.1.2 Terms and conditions of employment.

3.2. ISO/IEC 27002:2013 – 7.2.2 Information security awareness, education, training.

3.3. ISO/IEC 27002:2013 – 9.3.1 Usesecret authentication.

4. KEBIJAKAN

4.1. Keamanan Sumber daya manusia

4.1.1. Setiap pegawai pada perusahaan harus menandatangani dan menyetujui

perjanjian (non-disclosure) hak akses sebelum diberikan akses pada aset

pengolahan informasi

4.1.2. Setiap pihak ketiga yang akan melakukan akses harus menandatangani

dan menyetujui perjanjian (non-disclosure) hak akses sebelum diberikan

akses pada aset pengolahan

4.1.3. Setiap pegawai pada perusahaan harus diberikan pelatihan tentang

kesadaran keamanan informasi yang dilakukan setiap 3 bulan sekali.

4.1.4. Pegawai magang pada perusahaan harus diberikan pelatihan dan

pemahaman sebelum menggunakan hak akses dan memulai magang.

4.1.5. Kepala bagian personalia berhak untuk melakukan rotasi atau pergantian

pegawai yang dinilai tidak relevan pada hak akses yang di berikan dengan

persetujuan kepala bagian masing2 unit bisnis.

4.1.6. Setiap pegawai akan dilakukan evaluasi kinerja secara berkala pada tiap

akhir bulan oleh kepala divisi pada masing2 unit bisnis

4.1.7. Setiap pegawai yang hak aksesnya di ganti ataupun dihentikan wajib

mengisi form pengelolaan hak akses kembali yang di setujui kepala

bagian masing-masing unit bisnis

DOKUMEN STANDART OPERATING PROCEDURE 18

4.2. Tanggung jawab penggunaan hak akses

4.2.1. Menghormati dan melindungi privasi orang lain. Pengguna maupun

administrator harus menghormati privasi orang lain ketika mengetahui

informasi yang bersifat pribadi dan harus mengambil tindakan

pencegahan yang tepat untuk melindungi informasi tersebut dari

penggunaan oleh orang yang tidak berwenang.

4.2.2. Menyimpan otentikasi informasi rahasia, memastikan bahwa tidak

dibocorkan kepada pihak lain. Pengguna yang memiliki hak akses wajib

menjaga informasi rahasia perusahaan baik informasi dalam aplikasi

maupun informasi dalam bentuk fisik atau cetakan dan memastikan

informasi disimpan pada tempat yang aman untuk menghindari akses

dari pihak yang tidak berwenang.

4.2.3. PC dan perangkat pengolahan informasi terlindungi. Administrator

maupun pengguna memastikan tidak adanya perangkat lain yang

terhubung ke sistem pengolahan informasi perusahaan, memastikan

antivirus dan firewall menyala saat digunakan dan pengguna tidak

diperbolehkan mengintall aplikasi lain selain yang sudah disediakan

perusahaan.

4.2.4. Memastikan penggunaan password berkualitas. Menggunakan password

panjang minimal 8 dan menggunakan semua karakter huruf, angka dan

symbol.

4.2.5. Melindungi password Password yang digunakan dalam mengakses sistem

pengolahan informasi harus dilindungi. Setiap pengguna maupun

administrator bertanggung jawab untuk melindungi password yang

dimiliki dan tidak membagikannya dengan orang lain, pengguna tidak

diperkenankan menggunakan password yang sama dengan akun hak

akses lainya.

5. DOKUMEN TERKAIT

5.1. PO – 06 Prosedur Pelatihan dan Pengembangan SDM

DOKUMEN STANDART OPERATING PROCEDURE 19

PROSEDUR KEAMANAN ASET INFORMASI

DOKUMEN STANDART OPERATING PROCEDURE 20

PO – 01. PENGELOLAAN HAK AKSES

CV CEMPAKA Nomor SOP PO - 01

Nomor / /

TULUNGAGUNG

Revisi

Tanggal

Berlaku

Nama SOP PENGELOLAAN HAK AKSES

Disahkan

oleh (…………………………………………………………)

DESKRIPSI SOP KUALIFIKASI DAN DAFTAR PELAKSANA

Prosedur pengelolaan hak akses DAFTAR PELAKSANA

merupakan prosedur untuk menjadi - Pengguna sistem

pedoman dalam memberikan alokasi - Administrator

dan penggunaan hak akses terhadap - Kepala bagian personalia

sistem informasi yang seharusnya - Kepala Divisi (unit bisnis terkait)

dikontrol dalam rangka melindungi KUALIFIKASI PELAKSANA

keamanan data baik dari dalam 1. Memiliki kemampuan pemahaman proses bisnis

maupun luar lingkungan perusahaan yang baik.

KETERKAITAN 2. Memiliki pemahaman penggunaan sistem

- Kebijakan pengendalian hak dengan baik.

akses 3. Memiliki kemampuan komunikasi yang baik.

4. Memiliki tanggung jawab kerja.

5. Telah mengikuti pelatihan penggunaan sistem

informasi.

REFERENSI PERLENGKAPAN / PERSYARATAN

ISO27002:2013 – 9.2.3 Management 1. Media komunikasi : Telepon, Email

of privileged access rights 2. FM – 01 Formulir pengelolaan hak akses

3. FM – 03 Formulir log pengelolaan hak akses

4. FM – 02 Formulir kontrak hak akses

PERINGATAN PENCATATAN DAN PENDATAAN

Jika SOP ini tidak dijalankan, maka

pemberian akses pada sistem Admin sistem mencatat setiap perubahan hak akses.

pelohan informasi tidak sesuai

dengan standard keamanan sehingga

dapat mengakibatkan kerugian yang

ada pada perusahaan (ex : kehilangan

data, manipulasi data, akses oleh

pihak yang tidak berwenang)

DOKUMEN STANDART OPERATING PROCEDURE 21

CV CEMPAKA TULUNGAGUNG

Bagian Personalia

NO. RILIS : 00

PO-01

NO. REVISI : 00

PENGELOLAAN HAK AKSES TANGGAL TERBIT :

HALAMAN :

PROSEDUR

1. Tujuan

Tujuan dari prosedur ini adalah untuk melakukan pemberian, penghapusan maupun

pergantian hak akses pada sistem informasi atau aplikasi yang dimiliki perusahaan.

2. Ruang Lingkup

Prosedur ini mencakup proses pengelolaan penggunaan hak akses yang meliputi

1. Pemberian hak akses sistem informasi.

2. Penggantian hak akses sistem informasi.

3. Penghapusan hak akses sistem informasi.

3. Definisi

Administrator : karyawan yang bertugas untuk mengurusi hal-hal administrasi. Dalam

dunia teknologi informasi, seorang administrator bertugas untuk mengelola hal-hal

yang berhubungan dengan komputer maupun server.

Sistem Informasi : Sebuah perangkat lunak yang digunakan dalam pengolahan suatu

informasi

4. Rincian Prosedur

4.1. Proses pemberian hak akses sistem informasi

4.1.1. Kasie terkait sistem informasi yang akan digunakan mengajukan permintaan

pemberian hak akses baru pada administrator (via : email, telepon, maupun

langsung).

4.1.2. Administrator membalas dengan memberikan beberapa permintaan

informasi antara lain:

a. Data pegawai yg diberikan akses

b. Jenis akses yang diberikan

c. Sistem informasi yang akan di akses

d. Alasan pemberian hak akses

4.1.3. Kasie memberikan balasan terkait informasi yang diminta pada administrator

4.1.4. Administrator melakukan pengisian formulir pada formulir pengelolaan hak

akses.

DOKUMEN STANDART OPERATING PROCEDURE 22

4.1.5. Administrator melakukan persetujuan dengan kepala bagian personalia

ataupun Kasie personalia sebagai perwakilan.

a. Persetujuan disetujui jika :

1. Pegawai yang diajukan telah mengikuti pelatihan penggunaan sistem

informasi terkait.

2. Hak akses yang diminta sesuai dengan jabatan dan bagian kerja dari

pegawai.

3. Pegawai yang diajukan memiliki nilai tanggung jawab.

4. Pegawai yang diajukan mampu berkomunikasi dengan baik.

5. Pegawai yang diajukan mampu mengoperasikan sistem informasi

terkait.

6. Jika persutujuan disetujui maka lanjut pada proses 4.1.6

b. Persetujuan tidak di setujui

1. Tidak sesuai kualifikasi diatas

2. Maka administrator akan memberikan informasi terkait penolakan

hak akses kepada pengguna dan proses selesai.

4.1.6. Administrator memproses pemberian hak akses mengikuti instruksi

perubahan hak akses.

4.1.7. Administrator memberikan informasi terkait status hak akses yang diberikan

pada calon pengguna (via : email, telepon, maupun langsung). Dengan

berisikan informasi sbg berikut

a. calon pengguna wajib menandatangani perjanjian hak akses pada divisi

personalia secara langsung (offline)

b. id dan password akan diberikan setelah perjanjian ditandatangani.

c. Waktu melakukan tanda tangan hak akses maksimal 1 hari setelah

informasi ini diberikan

4.1.8. Calon pengguna menerima informasi

4.1.9. Calon pengguna melakukan tanda tangan persetujuan hak akses

4.1.10. Administrator akan memberikan id dan password sistem informasi dan

mencatatnya pada formulir log pengelolan hak akses.

4.2. Proses penghapusan hak akses sistem informasi

4.2.1. Kasie terkait sistem informasi yang akan digunakan mengajukan permintaan

penghapusan hak akses pada administrator (via : email, telepon, maupun

langsung).

4.2.2. Administrator membalas dengan memberikan beberapa permintaan

informasi antara lain:

a. Data pegawai yang memiliki akses

b. Alasan penghapusan hak akses

4.2.3. Kasie memberikan balasan terkait informasi yang diminta pada administrator

4.2.4. Administrator melakukan pengisian formulir pada formulir pengelolaan hak

akses.

4.2.5. Administrator melakukan persetujuan dengan kepala bagian personalia

ataupun Kasie personalia sebagai perwakilan.

DOKUMEN STANDART OPERATING PROCEDURE 23

c. Persetujuan disetujui jika :

1. Pegawai telah melakukan kelalaian dalam penggunaan sistem

informasi.

2. Pegawai telah melakukan kelalaian perihal tanggung jawab

penggunaan hak akses yang dimilikinya.

3. Pegawai melakukan kesalahan hingga menyebabkan kerugian pada

perusahaan.

4. Jika persutujuan disetujui maka lanjut ada proses 4.2.6.

d. Persetujuan tidak di setujui

1. Tidak sesuai kualifikasi diatas

2. Maka administrator akan memberikan informasi terkait penolakan

hak akses kepada pengguna dan proses selesai.

4.2.6. Administrator memproses penghapusan hak akses mengikuti instruksi

perubahan hak akses.

4.2.7. Administrator memberikan informasi terkait status hak akses yang ada pada

pegawai yang dihapus (via : email, telepon, maupun langsung). Dengan

berisikan informasi sbg berikut

a. Status hak akses sekarang.

b. Alasan mengapa hak akses dihapus.

c. Memberikatahukan ID dan password sudah tidak dapat digunakan.

d. Memberi tahukan informasi mengenai sangsi atau hukuman sesuai

perjanjian dan kesalahan yang dilakukan (jika pegawai bersalah)

4.3. Proses penggantian hak akses sistem informasi

4.3.1. Kasie terkait sistem informasi yang akan digunakan mengajukan permintaan

penggantian hak akses pada administrator (via : email, telepon, maupun

langsung).

4.3.2. Administrator membalas dengan memberikan beberapa permintaan

informasi antara lain:

a. Data pegawai yang memiliki akses dan yang akan diberikan akses baru

b. Jenis akses sekarang dan yang akan diberikan akses baru

c. Alasan penggantian hak akses

4.3.3. Kasie memberikan balasan terkait informasi yang diminta pada administrator

4.3.4. Administrator melakukan pengisian formulir pada formulir pengelolaan hak

akses.

4.3.5. Administrator melakukan persetujuan dengan kepala bagian personalia

ataupun Kasie personalia sebagai perwakilan.

e. Persetujuan disetujui jika :

1. Pegawai yang diajukan telah mengikuti pelatihan penggunaan sistem

informasi terkait.

2. Hak akses yang diminta sesuai dengan jabatan dan bagian kerja dari

pegawai.

3. Pegawai yang diajukan memiliki nilai tanggung jawab.

4. Pegawai yang diajukan mampu berkomunikasi dengan baik.

DOKUMEN STANDART OPERATING PROCEDURE 24

5. Pegawai yang diajukan mampu mengoperasikan sistem informasi

terkait.

6. Jika persutujuan disetujui maka lanjut ada proses 4.3.6.

f. Persetujuan tidak di setujui

1. Tidak sesuai kualifikasi diatas

2. Maka administrator akan memberikan informasi terkait penolakan

hak akses kepada pengguna dan proses selesai

4.3.6. Administrator memproses penggantian hak akses mengikuti instruksi

perubahan hak akses.

4.3.7. Administrator memberikan informasi terkait status hak akses yang ada pada

pegawai yang digantikan (via : email, telepon, maupun langsung). Dengan

berisikan informasi sbg berikut

a. Status hak akses sekarang.

b. Alasan mengapa hak akses digantikan.

c. Memberikatahukan ID dan password sudah tidak dapat digunakan

4.3.8. Administrator memberikan informasi terkait status hak akses yang diberikan

pada calon pengguna hak akses baru(via : email, telepon, maupun langsung).

Dengan berisikan informasi sbg berikut

a. calon pengguna wajib menandatangani perjanjian hak akses pada divisi

personalia secara langsung (offline)

b. id dan password akan diberikan setelah perjanjian ditandatangani.

c. Waktu melakukan tanda tangan hak akses maksimal 1 hari setelah

informasi ini diberikan

4.3.9. Pengguna lama dan calon pengguna menerima informasi

4.3.10. Calon pengguna melakukan tanda tangan persetujuan hak akses

4.3.11. Administrator akan memberikan id dan password sistem informasi dan

mencatatnya pada formulir log pengelolan hak akses.

DOKUMEN STANDART OPERATING PROCEDURE 25

BAGAN ALUR – PO. 01 PENGOLAAN HAK AKSES

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

1. proses pemberian akses sistem pengolahan informasi perusahaan

Mengajukan

permintaan

pemberian hak

akses baru pada

1.1 administrator (via :

email, telepon,

maupun

langsung)

Menanyakan

beberapa informasi

kepada Kasie

terkait sistem,

mengenai : Data

pegawai yg

1.2

diberikan akses,

Jenis akses,

Sistem informasi

yang akan di akses,

Alasan pemberian

hak akses

Memberikan

balasan terkait

1.3 informasi yang

diminta pada

administrator

Melakukan

pengisian formulir FM-01

1.4 pada formulir Formulir pengelolaan

pengelolaan hak hak akses

akses

Melakukan

persetujuan

Tidak FM01

dengan kepala Ya

1.5 Formulir pengelolaan

bagian personalia

hak akses

ataupun Kasie

personalia sebagai

A B

perwakilan

DOKUMEN STANDART OPERATING PROCEDURE 26

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

Disetujui :

Jika pegawai telah

mengikuti A

pleatihan, hak

A1 akses sesuai

dengan jabatan,

mampu

mengoperasikan

sistem dengan baik

Tidak Disetujui:

B

Administrator

memberikan

informasi terkait

B1 persetujuan ditolak

karena pengguna

Tidak memenuhi

kualifikasi dan

proses selesai

Memproses

pemberian hak IN-01

1.6 akses mengikuti Instruksi kerja

instruksi perubahan perubahan hak akses

hak akses

memberikan

informasi terkait

status hak akses

yang diberikan

1.7

pada calon

pengguna

(via : email,

telepon, maupun

langsung)

1.8

Menerima

Informasi dari

administrator

Melakukan tanda FM-02

1.9 tangan persetujuan Formulir Kontrak Hak

hak akses Akses

Memberikan ID,

password dan

FM-03

1.10 mencatatnya pada

Formulir Log

formulir log hak

akses

DOKUMEN STANDART OPERATING PROCEDURE 27

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

2. Penghapusan hak akses sistem informasi

Mengajukan

permintaan

penghapusan hak

akses pada

2.1 administrator (via :

email, telepon,

maupun

langsung)

Menanyakan

beberapa

informasi, seperti :

2.2 data pegawai dan

alasan

penghapusan hak

akses

Memberikan

balasan terkait

2.3 informasi yang

diminta pada

administrator

Melakukan

FM-01

pengisian formulir

2.4 Formulir pengelolaan

pada formulir

hak akses

pengelolaan hak

akses

Melakukan

persetujuan

dengan kepala FM-01

Ya Tidak

2.5 bagian personalia Formulir pengelolaan

ataupun Kasie hak akses

personalia sebagai A B

perwakilan

DOKUMEN STANDART OPERATING PROCEDURE 28

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

Disetujui :

A

Jika pegawai telah

mengikuti

pleatihan, hak

A1 akses sesuai

dengan jabatan,

mampu

mengoperasikan

sistem dengan baik

Tidak di setujui:

Administrator B

memberikan

informasi terkait

B1 persetujuan ditolak

karena pengguna

Tidak memenuhi

kualifikasi dan

proses selesai.

Memproses

penghapusan hak IN-01

2.6 akses mengikuti Instruksi kerja

instruksi perubahan perubahan hak akses

hak akses

Memberikan

informasi terkait

status hak akses

yang ada pada

2.7 pegawai yang

dihapus

(via : email,

telepon, maupun

langsung)

3 Penggantian hak akses sistem informasi

Mengajukan

permintaan

penggantian hak

3.1

akses pada

administrator

(via : email,

maupun langsung)

Menanyakan

3.2 beberapa informasi

1

DOKUMEN STANDART OPERATING PROCEDURE 29

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

Memberikan

balasan terkait

3.3

informasi yang

diminta pada 1

administrator

Melakukan

pengisian formulir FM-01

3.4 pada formulir Formulir pengelolaan

pengelolaan hak hak akses

akses

Melakukan

persetujuan

Tidak

dengan kepala FM-01

3.5 bagian personalia Formulir pengelolaan

ataupun Kasie hak akses

personalia sebagai Ya

perwakilan

Disetujui :

Jika pegawai telah

mengikuti

pleatihan, hak

A1 akses sesuai

dengan jabatan,

mampu

mengoperasikan

sistem dengan baik

Tidak di setujui:

Administrator

memberikan

informasi terkait

B1 persetujuan ditolak

karena pengguna

Tidak memenuhi

kualifikasi dan

proses selesai.

Memproses

IN-01

penghapusan hak

3.6 Instruksi kerja

akses

perubahan hak akses

2

DOKUMEN STANDART OPERATING PROCEDURE 30

PELAKSANA

NO SUB-AKTIVITAS Dokumen Terkait

Pengguna Kasie Kasie Terkait

Admin

Sistem Personalia sistem

Memberikan 2

informasi terkait

status hak akses

3.7

yang ada pada

pegawai yang

digantikan

Memberikan

informasi terkait

status hak akses

3.8 yang diberikan

pada calon

pengguna hak

akses baru

Pengguna lama dan

calon pengguna

3.9

Menerima

informasi

melakukan tanda

FM-02

tangan persetujuan

3.10 Formulir Kontrak Hak

hak akses

Akses

Memberikan id dan

password sistem

informasi dan

FM-03

3.11 mencatatnya pada

Formulir Log

formulir log

pengelolan hak

akses

DOKUMEN STANDART OPERATING PROCEDURE 31

PO – 02. PENGELOLAAN PASSWORD

CV CEMPAKA Nomor SOP PO - 02

Nomor / /

TULUNGAGUNG

Revisi

Tanggal

Berlaku

Nama SOP PENGELOLAAN PASSWORD

Disahkan

oleh (…………………………………………………………)

DESKRIPSI SOP KUALIFIKASI DAN DAFTAR PELAKSANA

Prosedur Manajemen password DAFTAR PELAKSANA

merupakan prosedur untuk - Pengguna Sistem

memastikan pengelolaan penggunaan - Kepala bagian personalia

password telah memenuhi kualitas - Admnistrator (sistem aplikasi)

standard strong password dan

memastikan password setiap KUALIFIKASI PELAKSANA

pengguna telah sesuai dengan syarat - Memiliki pemahaman teknis dan kemampuan

kualitas password mengenai pemrograman

KETERKAITAN - Memiliki kemampuan pemahaman proses bisnis

- Kebijakan Keamanan Informasi yang baik

- Memiliki kemampuan komunikasi yang baik

REFERENSI PERLENGKAPAN / PERSYARATAN

ISO27002:2013 – 9.4.3 Password - Media komunikasi : Email

Management System - FM – 04 Formulir perbaikan sistem informasi

- FM – 05 Formulir permintaan reset password

PERINGATAN PENCATATAN DAN PENDATAAN

Jika SOP ini tidak dijalankan, maka

pengelolaan password pada sistem Pencatatan formulir Perbaikan sistem informasi

informasi tidak sesuai dengan Pencatatan formulir permintaan pergantian password

standard keamanan sehingga dapat

mengakibatkan risiko hilangnya

kerahasiaan (confidentiality),

keutuhan (integrity) dan ketersediaan

(availability) data

DOKUMEN STANDART OPERATING PROCEDURE 32

CV CEMPAKA TULUNGAGUNG

Bagian Personalia

NO. RILIS : 00

PO-02

NO. REVISI : 00

PROSEDUR PENGELOLAAN TANGGAL TERBIT :

PASSWORD HALAMAN :

PROSEDUR

1. Tujuan

Tujuan dari prosedur ini adalah untuk memastikan pengelolaan penggunaan password

telah memenuhi kualitas standard strong password.

2. Ruang Lingkup

Prosedur ini mencakup proses pengelolaan penggunaan password yang meliputi :

a. Proses pengelolaan password

b. Proses permintaan pergantian password

3. Definisi

Password adalah kata sandi yang digunakan oleh seluruh pengguna system perusahaan

sebagai autentikasi dalam mengakses layanan sistem informasi.

Pengguna sistem adalah seluruh pekerja di perusahaan (manajer, kepala bagian, dan

staff) yang memiliki akses pada seluruh layanan sistem informasi.

Administrator karyawan yang bertugas untuk mengurusi hal-hal administrasi. Dalam

dunia teknologi informasi, seorang administrator bertugas untuk mengelola hal-hal

yang berhubungan dengan komputer maupun server.

4. Rincian Prosedur

1. Proses perubahan strong password

1.1. Kepala bagian personalia menentukan standar penggunaan password sesuai

dengan kualitas standard strong password yang tercantum dalam Kebijakan

Penggunaan Akun Dan Kata Sandi.

1.2. Kepala bagian Personalia meminta kepada Administrator untuk melakukan

penambahan fitur strong password dalam semua sistem informasi perusahaan.

1.3. Administrator menganalisis kebutuhan sistem informasi untuk penambahan fitur

strong password dan menentukan waktu pengerjaan.

1.4. Administrator mengerjakan penambahan fitur strong password sesuai dengan

waktu yang ditentukan.

1.5. Administrator memastikan seluruh sistem informasi yang membutuhkan prosedur

log in telah memiliki ketentuan inputan strong password.

DOKUMEN STANDART OPERATING PROCEDURE 33

1.6. Administrator melakukan pengujian terhadap fitur baru strong password

a) Uji Coba berhasil

(1) Administrator melakukan pelaporan kepada Kepala bagian personalia.

(2) Kepala bagian personalia melakukan validasi dan persetujuan hasil

penambahan fitur.

(3) Adminisrator kemudian mengisi laporan perbaikan fitur pada sistem

informasi pada formulir Perbaikan Sistem Informasi.

b) Uji Coba gagal

(1) Administrator melakukakan kembali prosedur pada sub proses 1.3

1.7. Administrator mempersiapkan prosedur perubahan password lama dan

melakukan setup pada seluruh sistem.

1.8. Sistem menyediakan password default sementara yang telah sesuai dengan

standar strong password untuk masing masing pengguna sistem.

1.9. Administrator mensosialisasikan penambahan fitur baru kepada seluruh pegawai

CV Cempaka.

1.10. Administrator mengirimkan email yang berisikan password default sementara

untuk seluruh pengguna sistem dan informasi mengenai ketentuan penggunaan

kualitas standard strong password.

1.11. Pengguna sistem kemudian harus melakukan login dengan menggunakan

password default.

1.12. Sistem selanjutnya mengeluarkan notifikasi untuk meminta seluruh pegawai

melakukan pergantian password default dengan password baru yang sesuai

dengan ketentuan kualitas standard strong password.

1.13. Administrator memastikan seluruh pegawai telah mengganti password default

dalam kurun waktu kurang dari satu bulan.

1.14. Administrator mengelola data penggunaan password lama dan memastikan tidak

ada penggunaan kembali password default.

DOKUMEN STANDART OPERATING PROCEDURE 34

2. Proses permintaan reset password

2.1 Pengguna sistem melakukan permintaan reset password

2.1.1 Permintaan dilakukan secara langsung

a. Pegawai mengajukan permintaan reset password pada divisi personalia

b. Pegawai diberikan formulir permintaan reset passwor.

c. Pegawai mengisikan formulir permintaan reset password dan menyertakan

alasan pengajuan permintaan password.

d. Lanjut pada proses 2.2

2.1.2 Permintaan via email

a. Pegawai mengajukan permintaan reset password pada administrator viea

b. Administrator membalaskan dengan meminta data informasi terkait

pengguna sistem informasi berisi antara lain :

1. Nama

2. NIP

3. Jabatan

4. Divisi

5. Alasan permintaan reset password

c. Pegawai mengirim informasi yang diminta

d. Administrator mengisikan formulir reset password

e. Lanjut pada proses 2.2

2.2 Administrator melakukan validasi pada permintaan reset password.

2.3 Administrator melakukan reset password dengan mengikuti instruksi reset password.

2.4 Administrator kemudian mengirimkan email yang berisikan password sementara

yang hanya dapat digunakan sementara

2.5 Pengguna Sistem kemudian mengakses aplikasi dengan password baru lalu otomatis

akan muncul notifikasi untuk segera mengganti password

2.6 Sistem selanjutnya melakukan verifikasi dan validasi inputan password baru

DOKUMEN STANDART OPERATING PROCEDURE 35

BAGAN ALUR – PO.02 PENGELOLAAN PASSWORD

PELAKSANA

DOKUMEN

NO SUB-AKTIVITAS Pengguna

Bagian personalia Administrator Sistem TERKAIT

Sistem

1 Proses Perubahan strong password

1.1 Menentukan standart KB-03

penggunaan password Kebijakan

sesuai dengan kualitas Keamanan

standart strong Informasi

password

1.2 Meminta administrator

untuk melakukan

penambahan fitur

strong password

dalam semua sistem

informasi

perusahaan.

1.3 Melakukan analisis 3

kebutuhan sistem

informasi untuk

penambahan fitur

strong password dan

menentukan waktu

pengerjaan

1.4 Menambahkan fitur

strong password

sesuai dengan waktu

yang ditentukan

1.5 Memastikan seluruh

sistem informasi

yang membutuhkan

prosedur log in telah

memiliki ketentuan

inputan strong

password

1.6 Melakukan pengujian

terhadap fitur baru

strong password

1 2

DOKUMEN STANDART OPERATING PROCEDURE 36

PELAKSANA

DOKUMEN

NO SUB-AKTIVITAS Pengguna

Bagian personalia Administrator Sistem TERKAIT

Sistem

A1 Uji coba berhasil 1

Melakukan pelaporan

kepada kepala divisi

personalia

A2 Melakukan validasi dan

persetujuan hasil

penambahan fitur

A3 Mengisi laporan FM-04

perbaikan fitur pada Formulir

system informasi pada perbaikan

formulit perbaikan sistem

system informasi informasi

B1 Uji coba gagal 2

Melakukan kembali

sub-proses 1.3

1.7 Mempersiapkan

prosedur perubahan

password lama dan

melakukan setup

pada seluruh sistem

1.8 Menyediakan

password default

sementara yang telah

sesuai dengan

standar strong

password untuk

masing masing

pengguna sistem

1.9 Mensosialisasikan

penambahan fitur

baru kepada seluruh

pegawai CV Cempaka

1.10 Mengirimkan email

yang berisikan

password default

sementara untuk

seluruh pengguna 4

sistem dan informasi

mengenai ketentuan

penggunaan kualitas

standard strong

password

DOKUMEN STANDART OPERATING PROCEDURE 37

PELAKSANA

DOKUMEN

NO SUB-AKTIVITAS Pengguna

Bagian personalia Administrator Sistem TERKAIT

Sistem

1.11 Melakukan login

4

dengan

menggunakan

password default

1.12 Mengeluarkan

notifikasi untuk

meminta seluruh

pegawai melakukan

pergantian password

default dengan

password baru yang

sesuai dengan

ketentuan kualitas

standard strong

password

1.13 Memastikan seluruh

pegawai telah

mengganti password

default dalam kurun

waktu kurang dari

satu bulan

1.14 Mengelola data

penggunaan

password lama dan

memastikan tidak

ada penggunaan

kembali password

defaul

2 Proses permintaan pergantian password

2.1 melakukan permintaan

reset password :

a. Secara langsung

kepada divisi

personalia

b. Via email kepada

administrator 1 2

DOKUMEN STANDART OPERATING PROCEDURE 38

PELAKSANA

DOKUMEN

NO SUB-AKTIVITAS Pengguna

Bagian personalia Administrator Sistem TERKAIT

Sistem

A1 Pengguna Mengajukan 1

permintaan reset

password pada divisi

personalia

A2 Mengisikan formulir FM-05

permintaan reset Formulir

password dan reset

menyertakan alasan password

pengajuan permintaan

password

B1 Mengajukan 2

permintaan reset

password pada

administrator via email

B2 membalaskan dengan

meminta data

informasi terkait

pengguna sistem

informasi

B3 Mengirim informasi

yang diminta

B4 Mengisi formulir reset FM-05

password Formulir

reset

password

2.2 Melakukan validasi

pada permintaan reset

password

2.3 Melakukan reset IN-04

password dengan Instruksi

mengikuti instruksi kerja Reset

reset password Password

2.4 Mengirimkan email

yang berisikan

password sementara

yang hanya dapat

digunakan sementara

2.5 Mengakses aplikasi

dengan password baru

lalu otomatis akan

muncul notifikasi untuk

segera mengganti

password

DOKUMEN STANDART OPERATING PROCEDURE 39

PO – 03. BACK UP DAN RESTORE

CV CEMPAKA Nomor SOP PO - 03

Nomor / /

TULUNGAGUNG

Revisi

Tanggal

Berlaku

Nama SOP BACKUP DAN RESTORE

Disahkan

oleh (…………………………………………………………)

DESKRIPSI SOP KUALIFIKASI DAN DAFTAR PELAKSANA

Prosedur Backup dan Restore Data DAFTAR PELAKSANA

merupakan prosedur yang bertujuan - Kabag Personalia

untuk memastikan backup data yang - DB Administrator

dilakukans secara berkala telah sesuai KUALIFIKASI PELAKSANA

dan data yang di backup telah - Memiliki pemahaman teknis back up dan restore

lengkap data

KETERKAITAN - Memiliki kemampuan pemahaman terhadap

database, server dan perangkat lain pendukung

- Kebijakan Kemanan Informasi back up data

- Memiliki kemampuan komunikasi yang baik

REFERENSI PERLENGKAPAN / PERSYARATAN

- Perangkat media back up dan server

ISO27002:2013 – 12.3.1 - FM – 06 Formulir klasifikasi data

Information Backup - FM – 07 Formulir log backup data

- FM – 08 Formulir restore data

PERINGATAN PENCATATAN DAN PENDATAAN

Jika SOP ini tidak dijalankan, maka - Mencatat pengklasifikasian data padaformulir

back up data tidak berjalan dengan Klasifikasi Data

baik sehingga dapat mengakibatkan - Mencatat hasil back up data pada formulir Log

risiko yang berkaitan dengan Backup Data

ketersediaan (availability) data serta - Mencatat proses dan hasil restore data pada

terganggunya proses bisnis formulir Restore Data

DOKUMEN STANDART OPERATING PROCEDURE 40

CV CEMPAKA TULUNGAGUNG

Bagian Personalia

NO. RILIS : 00

PO-03

NO. REVISI : 00

PROSEDUR BACKUP DAN TANGGAL TERBIT :

RESTORE HALAMAN :

PROSEDUR

1. Tujuan

Tujuan dari prosedur ini adalah untuk memastikan proses back up data yang dilakukan

secara berkala telah sesuai dan data untuk memproteksi data elektronik dari risiko

kehilangan.

2. Ruang Lingkup

Prosedur ini mencakup proses mengenai backup dan retensi data yang meliputi :

1. Proses umum sebelum melakukan back Up data

2. Proses backup data secara berkala

3. Proses uji backup data secara berkala

4. Proses restore Data

3. Definisi

Pendefinisian Istilah

Backup adalah sebuah proses yang secara rutin dilakukan untuk menyimpan dan

memulihkan informasi dalam database.

Recovery data adalah proses pemulihan kembali data setelah terjadi ganggung

layanan

Media Backup adalah perangkat yang digunakan untuk melakukan backup data

Pendefinisian Klasifikasi Data

Data dapat diklasifikasikan kedalam beberapa kategori bergantung pada tingkat

sensitivtas data yang terdiri dari 4 tingkatan klasifikasi data.

Klasifikasi Data Keterangan

Data yang apabila didistribusikan secara tidak sah atau

Sangat Rahasia (Strictly

jatuh ke tangan yang tidak berhak akan menyebabkan

Confidential)

kerugian bagi perusahaan CV Cempaka

Data yang apabila didistribusikan secara tidak sah atau

jatuh ke tangan yang tidak berhak akan mengganggu

Rahasia (Confidential)

kelancaran kegiatan atau menurunkan citra dan reputasi

perusahaan CV Cempaka

DOKUMEN STANDART OPERATING PROCEDURE 41

Klasifikasi Data Keterangan

Data yang apabila didistribusikan secara tidak sah atau

Terbatas (Internal Use jatuh ke tangan yang tidak sah atau tidak berhak akan

Only) mengganggu kelancaran kegiatan tetapi tidak akan

mengganggu citra dan reputasi perusahaan CV Cempaka

Pendefinisian Kritikalitas Data

Data dapat diklasifikasikan kedalam beberapa kategori bergantung pada tingkat

kritikalitas dari setiap data. Pengklasfikasian data berguna untuk menentukan

prosedur backup yang sesuai untuk data tersebut. Berikut ini adalah pendefinisian

dari kritikalitas data yang dibagi kedalam 3 tingkatan kritikalitas data.

Penanganan

Tingkatan

Differential/

Kritikalitas RPO MTD Lokasi

Full Backup Incremental

Data Penyimpanan

Backup

Tinggi Maksimal Maksimal 1x Maksimal 24 Off Site dan

24 jam 24 jam Seminggu jam On Site

Sedang Maksimal Maksimal 1x Maksimal 1 Off Site

1 minggu 1 minggu Sebulan Minggu

Rendah >1 >1 Minimal 1 > 1 Minggu Off Site

Minggu Minggu x 3 Bulan

Pendefinisian Tipe Backup

Backup pada server dapat dilakukan secara berkala dengan kurun waktu setiap hari

setelah jam kerja aktif. Beberapa tipe backup yang dapat diimplementasikan yaitu :

Tipe Backup Deskripsi

Full Backup Backup dilakukan untuk seluruh sumber data/file

termasuk folder ke media lain dan membutuhkan

waktu serta ruang yang besar.

Differential/Incremental Backup dilakukan untuk file-file yang berubah dari saat

Backup backup terakhir dibuat.

DOKUMEN STANDART OPERATING PROCEDURE 42

4. Rincian Prosedur

1. Prosedur umum sebelum melakukan back Up data

1.1 DB Administrator dan Kabag Personalia melakukan set up awal proses back

up dengan menentukan strategi back up dan media back up.

a. Penentuan strategi back up.

1. Kepala bagian personalia melakukan klasifikasi terhadap data dan

menentukan tingkatan kritikalitas data untuk menentukan tipe

backup yang dibutuhkan.

2. DB Administrator kemudian melakukan pembaharuan pada formulir

Daftar Klasifikasi Data.

3. DB Administrator membuat sebuah strategi untuk melakukan backup

data berdasarkan Daftar Klasifikasi Data yang terdiri dari

pendefinisian:

Ukuran Database (Database Size)

Media Backup

Penggunaan DBMS

Kebutuhan pemulihan data (recovery)

4. DB Administrator menentukan penjadwalan untuk backup data

sesuai dengan tingkatan kritikalitas data dan tipe backup telah

sesuai.

b. Penentuan media back up.

1. DB Administrator melakukan checklist pemeliharaan media back up

data setiap 6 bulan untuk memastikan keamanan media back up yang

terdiri dari :

DB Administrator memastikan sistem operasi, aplikasi, serta

perubahannya untuk setiap server memiliki 1 (satu) salinan

backup dan disimpan pada tempat yang aman diluar perusahaan.

DB Administrator memastikan tempat penyimpanan media

backup diluar lingkungan perusahaan (off site) aman dan harus

berjarak cukup jauh untuk terhindar dari bencana setempat.

DB Administrator memastikan akses penyimpanan media backup

diluar lingkungan perusahaan (off site) hanya diberikan kepada

pegawai Bagian operasional yang berwenang dan harus ditinjau

secara berkala.

DB Administrator memastikan media backup data memiliki

identitas yang jelas untuk memudahkan identifikasi saat

dibutuhkan.

DB Administrator kemudian melakukan pelaporan kondisi

kekinian keamanan media back up kepada Kepala bagian

personalia setiap 6 bulan.

DOKUMEN STANDART OPERATING PROCEDURE 43

2. Proses back up data secara berkala

2.1 Beradasarkan hasil penentuan strategi untuk melakukan back up, Kepala

bagian personalia menginstruksikan DB Administrator untuk melakukan back

up secara berkala.

2.2 DB Administrator melakukan setting penjadwalan backup dan memastikan

penjadwalan backup data sesuai dengan ketentuan penjadwalan backup

data.

2.3 DB Administrator mengelola log pada sistem back up data untuk memastikan

keberhasilan data yang ter-back up dan data yang tidak berhasil di-back up.

2.4 DB Administrator kemudian membuat laporan pada formulir Log Backup

Data.

3. Proses Uji back up data secara berkala

3.1 DB Administrator melakukan uji back up data secara berkala 3 bulan sekali.

3.2 DB Administrator melakukan set up persiapan uji coba back up data.

3.3 DB Administrator melakukan uji coba back up data pada media back up yang

telah disiapkan.

3.4 DB Administrator menganalisis log back up data

a. Status Failed

1. DB Administrator melakukan kembali proses uji coba back up data

pada sub 4.2

b. Status Successful

1. DB Administrator melakukan pengecekan kesesuaian data yang

berhasil ter-back up

2. DB Administrator membuat laporan pada formulir log back up data

4. Proses Restore Data

4.1 Kepala bagian personalia menentukan database yang akan dilakukan restore

4.2 Kepala bagian personalia menentukan jadwal pelaksanaan restore data

4.3 DB Administrator melakukan proses restore data

4.4 DB Administrator kemudian menganalisis hasil restore data

a. Successful

DB Adminitrator mendokumentasikan pelaksanaan restore data dengan

mengisi Formulir Restore Data

b. Failed

DB Administrator melakukan kembali proses restore data (kembali ke

poin 4.3)

4.5 Kepala bagian operasional kemudian memvalidasi formulir Restore data

DOKUMEN STANDART OPERATING PROCEDURE 44

BAGAN ALUR – PO. 03 BACK UP DAN RESTORE

PELAKSANA DOKUMEN

NO SUB-AKTIVITAS

Kabag Personalia Administrator Sistem TERKAIT

1 Proses umum sebelum melakukan back-up data

1.1 Melakukan klasifikasi FM-06

data dan menentukan Formulir

tingkat kritikalitas klasifikasi data

data

A1 Membuat strategi

backup

Melakukan klasifikasi

terhadap data dan

menentukan tingkatan

kritikalitas data untuk

menentukan tipe

backup

A2 Melakukan

pembaharuan pada

formulir daftar

klasifikasi data

A3 Membuat sebuah

strategi untuk

melakukan backup

data sesuai dengan

tipe backup

A4 Menentukan

penjadwalan untuk

backup data dan tipe

backup

B1 Penentuan Media

Backup

Administrator

melakukan checklist

pemeliharaan media

backup data

2 Proses back up data secara berkala

2.1 Menginstruksikan

administrator untuk

melakukan back up

secara berkala

2.2 Melakukan setting

penjadwalan backup

data

DOKUMEN STANDART OPERATING PROCEDURE 45

PELAKSANA DOKUMEN

NO SUB-AKTIVITAS

Kabag Personalia Administrator Sistem TERKAIT

2.3 Melakukan monitoring 1

secara berkala untuk

memastikan bahwa

hasil eksekusi backup

data telah lengkap

2.4 Mengelola log pada

system backup

2.5 Membuat laporan FM-07

pada formulir log Formulir log

backup data backup data